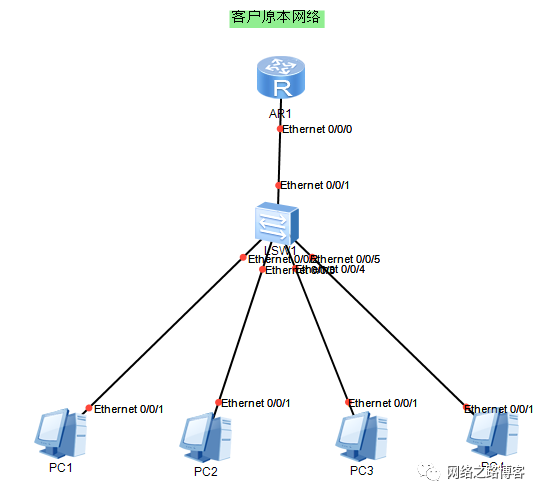

客户原本网络描述

这准备讲解一个用AR来管理AP搭建无线业务的场景,正好客户这边有这样的一个需求,博主就直接就地取材用这个环境来讲解了。

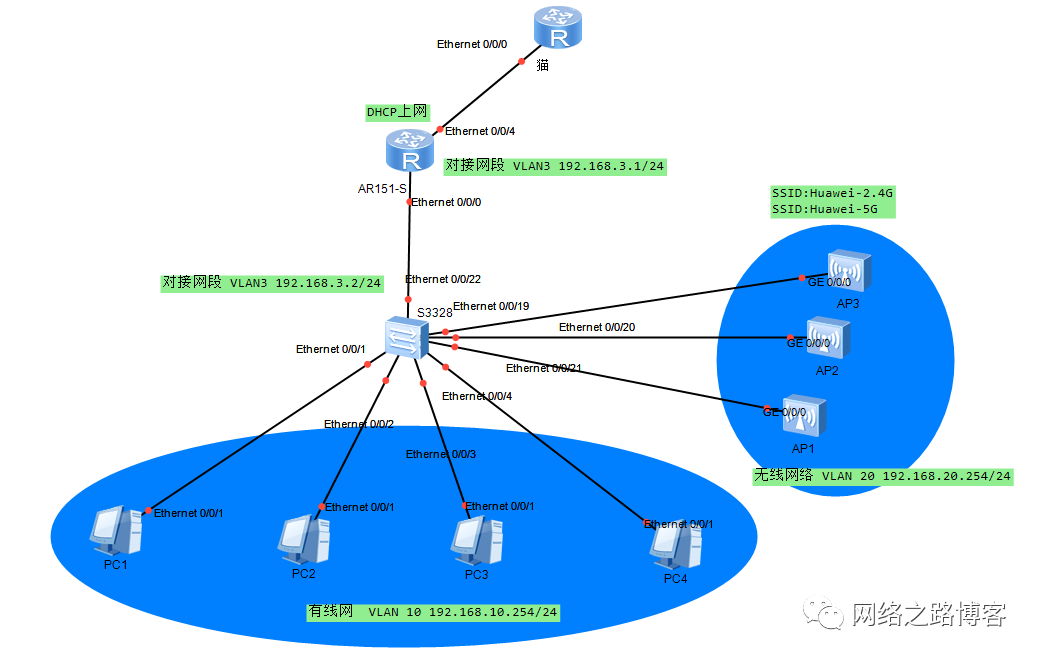

客户原本环境是一台AR151-S(外网拨号,内网网关是192.168.10.1),接了一台3300交换机(POE当傻瓜用),然后下面接的PC客户端直接上网。

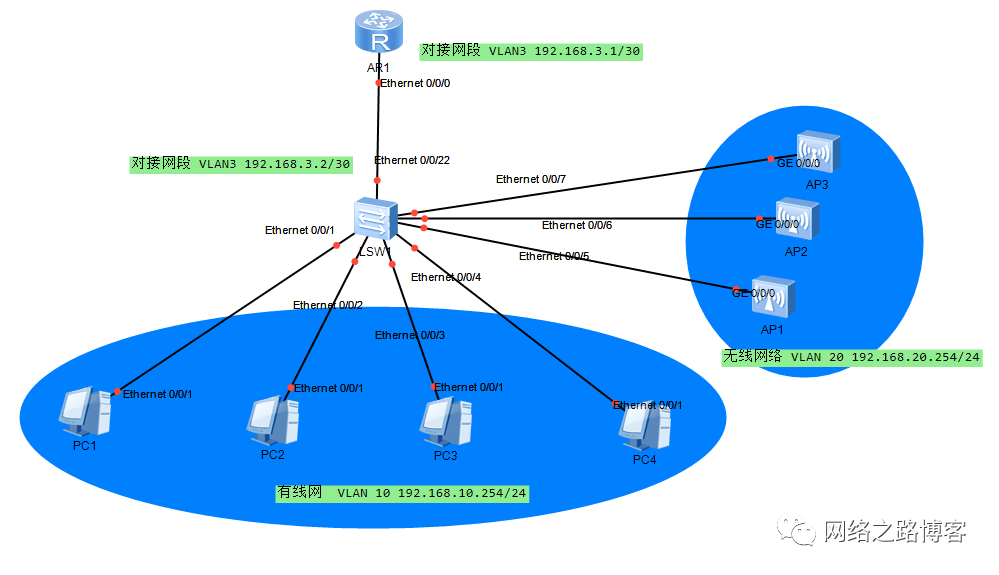

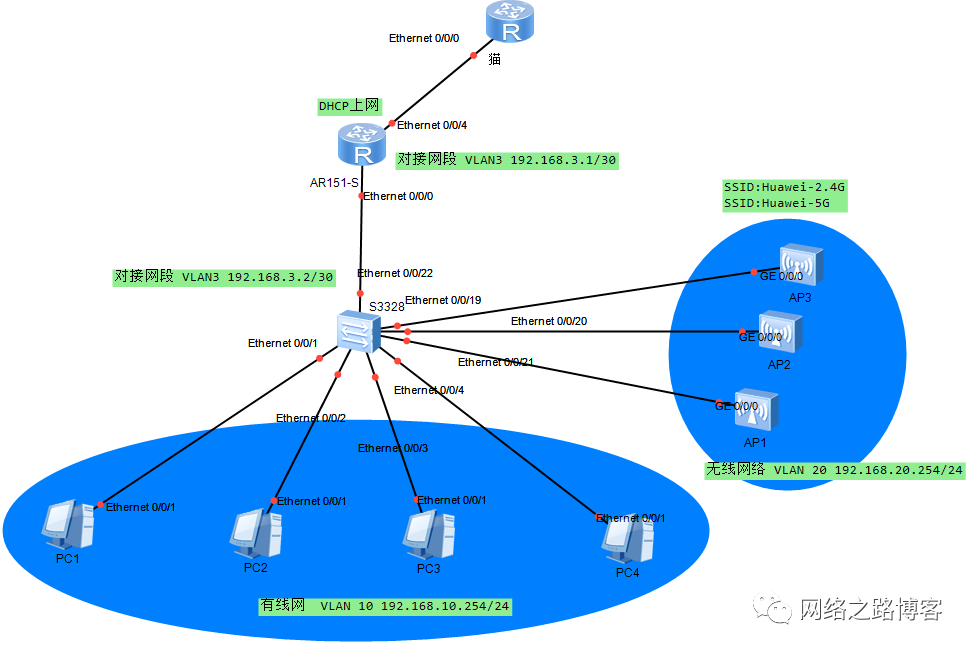

客户新网络改版

客户新的需求:客户购买了几台3030 AP,想接入到网络中来,有线不变,无线划分希望2.4G跟5G区分开,并且在另外一个网段,比较简单的环境。

由于客户那边需要有线网跟无线网分开,这边考虑后 把AR恢复出厂,并且升级到最新版本,然后重新配置。

为什么要升级?来看看为什么要升级,正好也可以了解下AR跟AC的一些区别。

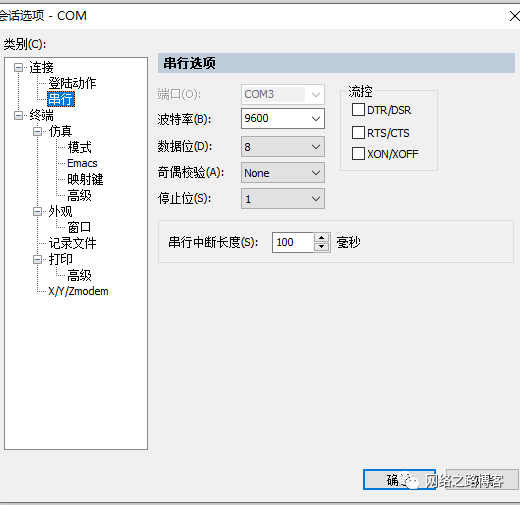

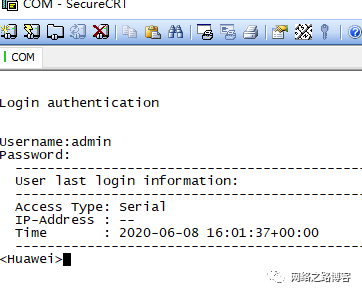

console进去,默认帐号admin 密码 Admin@huawei

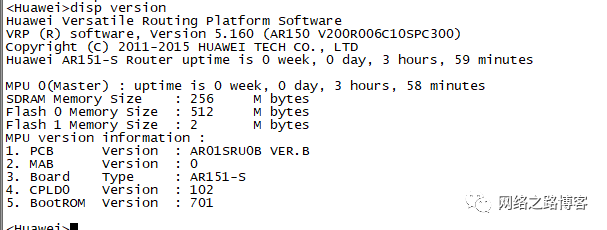

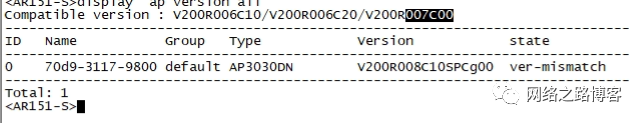

当前版本V2R6

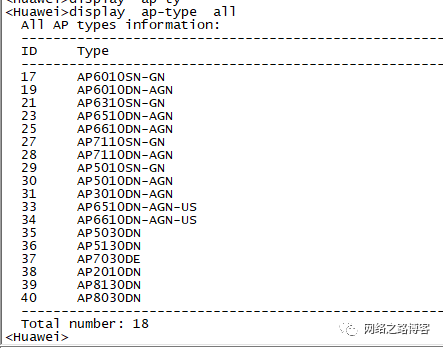

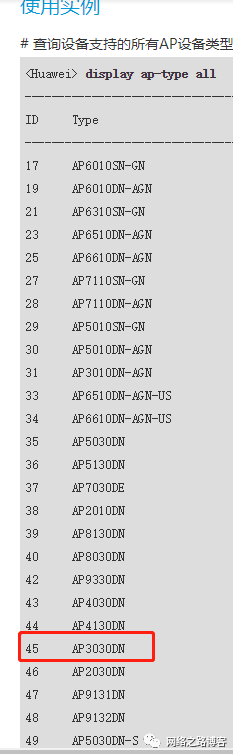

查看当前版本支持的AP类型,可以发现支持的AP类型很少很少,这个就是跟AC第一个区别 :AR支持的AP版本会比AC少很多,而且迭代很慢,就是新的型号AC可能很糟就支持了,但是AR的话 至少要等2~3个大的版本才会支持这个型号的AP,在购买AR的时候一定要先查看是否支持该类型AP。这里可以看到明显是没有AP3030DN的,那么就只有升级了。

升级过程

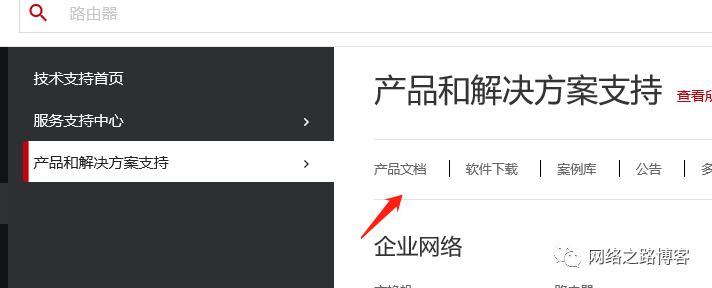

1、官方找到AR-151的配置文档,https://e.huawei.com/cn/

选技术支持

产品文档

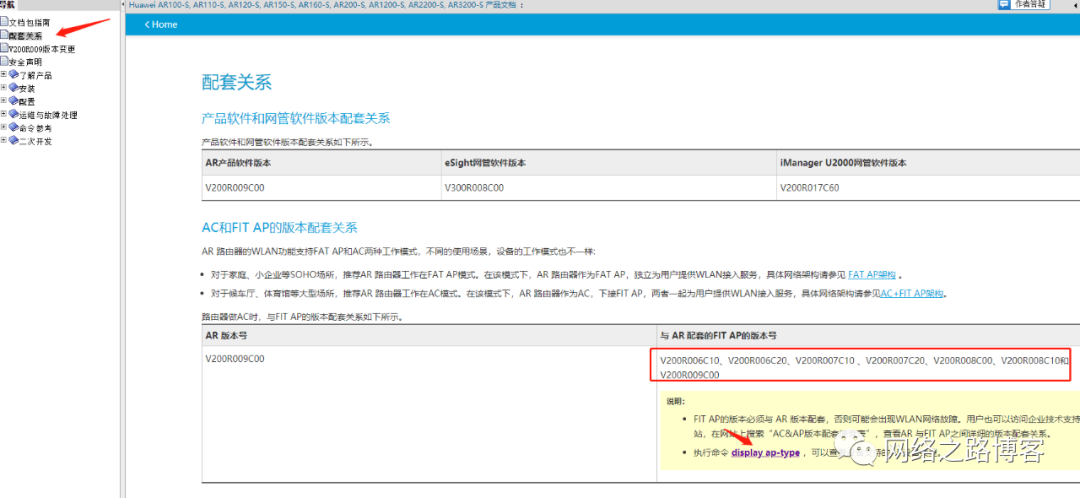

不管三七二十一,往最新文档点

这里AR的第二个区别来了,AC的场景下,AP是必须跟AC的大版本一致的,而AR的场景下,则没关系,几个版本都支持(以文档为主),然后可以点击display ap-type看下,V2R9版本是否支持3030

可以看到当到V2R9后支持了很多AP型号了,有3030DN,确定支持,然后就开始升级。

下载即可,博主建议选择写了荐这个字的,稳定性比较好,bug相对少(没权限怎么办?可以用设备的序列号关联帐号就可以下载了,视频有演示,包括一些细节地方)

这里说下,AR像151-S低端的产品,默认的地址是192.168.1.1,接LAN口就可以了(电脑设置成192.168.1.X或者自动获取,默认是开了DHCP功能的)

然后通过Https://192.168.1.1进去即可,默认帐号admin,密码Admin@huawei,WEB第一次进去需要修改密码,然后到系统管理------系统软件------直接加载新的系统(升级过程有点慢,文件有点大大,重启也慢,完全可以升级了 然后去吃饭就行了)

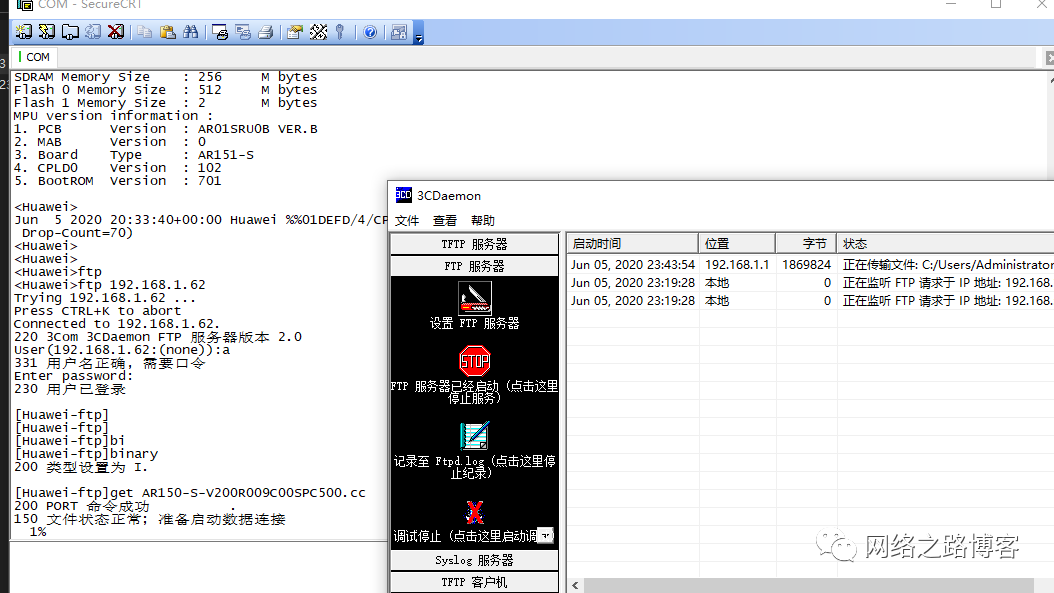

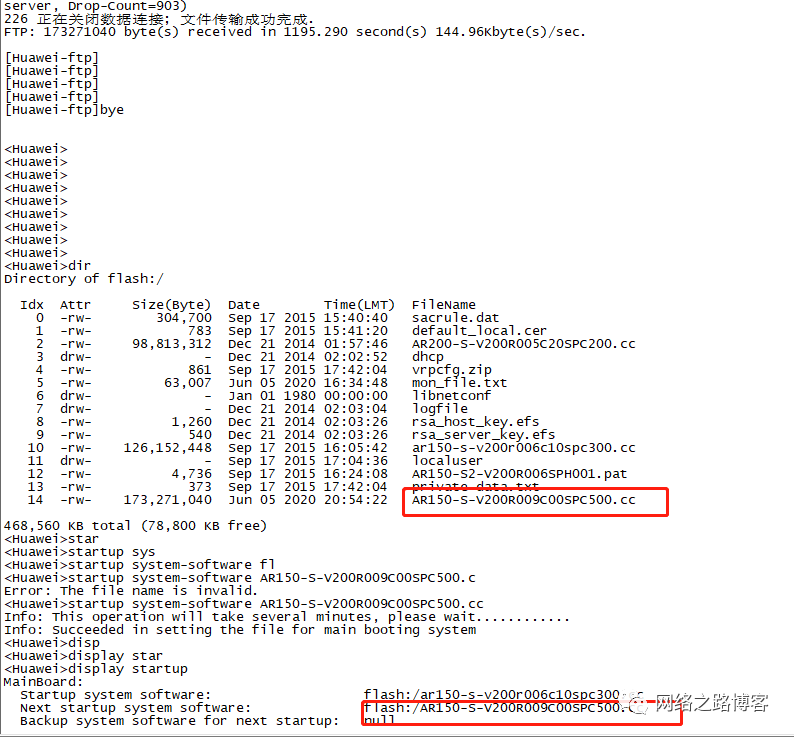

如果是命令行方式的话,建议搭建用FTP软件,传输快,TFTP的话 如果中途中断,那么整个过程都得重来。直接在用户视图下 ftp 后面跟服务器地址即可,然后get 文件名,获取完成后,用startup system-software来指定新的即可,最后重启设备,重启的话可以直接reboot fast,然后提示选择Y即可。

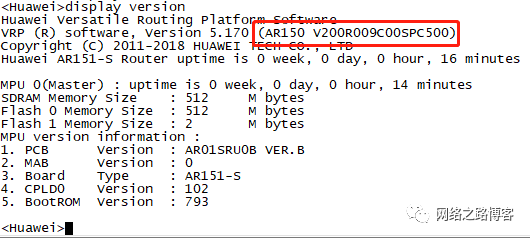

至此整个过程都完成了,查看后可以看到已经是V2R9了。

业务配置

配置思路(养成一个习惯,对自己很有帮助哦)

1、AR151-S的E0/0/4口开启DHCP client自动获取,并且启用NAT

2、创建VLAN 3 AR151-S的E0/0/0划入 VLAN3,创建VLANIF 3 地址为192.168.3.1/30,写回程路由关于10.0 以及20.0到3.2

3、S3328交换创建VLAN 3、10、20 ,其中E0/0/22为对接AR151的口,划入VLAN3,配置一个VLANIF3 地址为192.168.3.2/30,并且写默认路由到3.1

4、S3328 接有线的口划入到VLAN10,并且创建VLANIF 10,地址为192.168.10.254,开启DHCP

5、S3328接AP的口两种配置方法(1)接AP的口为trunk,PVID为VLAN3,开启VLAN3的DHCP给AP下发地址,并且允许VLAN 3跟20通过(2)直接配置AP的口为access,加入VLAN 20,需要启用DHCPOPTION 43

6、客户希望是2.4G与5G SSID分开,需要创建两个SSID模板,然后2个VAP模板,一个安全模板即可

底层配置

1、路由器配置

sysname AR151-S

#

vlan 3

#

interface vlan 3

ipaddress 192.168.3.1 30 255.255.255.252

#

interface Ethernet0/0/0

port link-type a

port default vlan 3

#

ip route-static192.168.10.0 24 192.168.3.2

ip route-static192.168.20.0 24 192.168.3.2

#

acl number 3000

port default vlan 3

#

acl number 3000

rule permit ip

#

lldp enable

#

interface Ethernet0/0/4

nat outbound 3000

undo lldp enable

ip address dhcp-alloc

2、交换机配置

sysname 3328-POE

#

vlan batch 310 20

#

lldp enable

#

dhcp enable

#

interface Ethernet0/0/3

port link-type access

port default vlan 10

stp edged-port enable

#

interface Ethernet0/0/4

port link-type access

port default vlan 10

stp edged-port enable

#

interface Ethernet0/0/5

port link-type access

port default vlan 10

stp edged-port enable

#

interface Ethernet0/0/6

port link-type access

port default vlan 10

stp edged-port enable

#

interface Ethernet0/0/7

port link-type access

port default vlan 10

stp edged-port enable

#

interface Ethernet0/0/8

port link-type access

port default vlan 10

stp edged-port enable

#

interface Ethernet0/0/9

port link-type access

port default vlan 10

stp edged-port enable

#

interfaceEthernet0/0/10

port link-type access

port default vlan 10

stp edged-port enable

#

interfaceEthernet0/0/11

port link-type access

port default vlan 10

stp edged-port enable

#

interfaceEthernet0/0/12

port link-type access

port default vlan 10

stp edged-port enable

#

interfaceEthernet0/0/13

port link-type access

port default vlan 10

stp edged-port enable

#

interfaceEthernet0/0/14

port link-type access

port default vlan 10

stp edged-port enable

#

interfaceEthernet0/0/15

port link-type access

port default vlan 10

stp edged-port enable

#

interfaceEthernet0/0/19

port link-type trunk

port trunk pvid vlan 3

port trunk allow-pass vlan 3 20

#

interfaceEthernet0/0/20

port link-type trunk

port trunk pvid vlan 3

port trunk allow-pass vlan 3 20

#

interfaceEthernet0/0/21

port link-type trunk

port trunk pvid vlan 3

port trunk allow-pass vlan 3 20

#

interface Vlanif3

ip address 192.168.3.2 255.255.255.0

dhcp select interface

#

interface Vlanif10

ip address 192.168.10.254 255.255.255.0

dhcp select interface

dhcp server dns-list 114.114.114.114 223.5.5.5

#

interface Vlanif20

ip address 192.168.20.254 255.255.255.0

dhcp select interface

dhcp server dns-list 114.114.114.114 223.5.5.5

#

ip route-static 0.0.0.0 0.0.0.0 192.168.3.1

无线业务相关配置

capwapsource interface vlanif3 //指定CAPWAP源接口

#

wlan ac //跟AC区别的一个地方,AC是直接wlan进入,AR需要wlan ac进入WLAN业务视图

#

ap auth-mode no-auth //AP不认证

#

ssid-profilename 5G //创建一个2.4G 一个5G的SSID

ssid Huawei-5G

ssid-profile name 2.4G

ssid Huawei-2.4G

#

security-profile namewifi

security wpa2 psk pass-phrase 88888888 aes

#

vap-profile name 5G

service-vlan vlan-id20

ssid-profile 5G

security-profile wifi

vap-profile name 2.4G

service-vlan vlan-id20

ssid-profile 2.4G

security-profile wifi

#

ap-groupname default //2.4G关联射频0, 5G关联射频1,来实现2.4G与5G分开

vap-profile2.4G wlan 1 radio 0

vap-profile5G wlan 1 radio 1

遇到的问题(当时没截图,感兴趣的可以直接视频看)

1、AP获取不到地址,导致这个原因就是我们在规划的时候把VLAN3规划成30位了,也就2个地址,被AR跟3328用了,没有多余的地址给AP。(解决办法:把AR以及S3328的掩码改成24位)

2、AP的版本跟文档说的不一致,实际版本是只支持V2R6C1/C2以及V2R7C0,所以这里需要降级

当前AP版本为V2R8

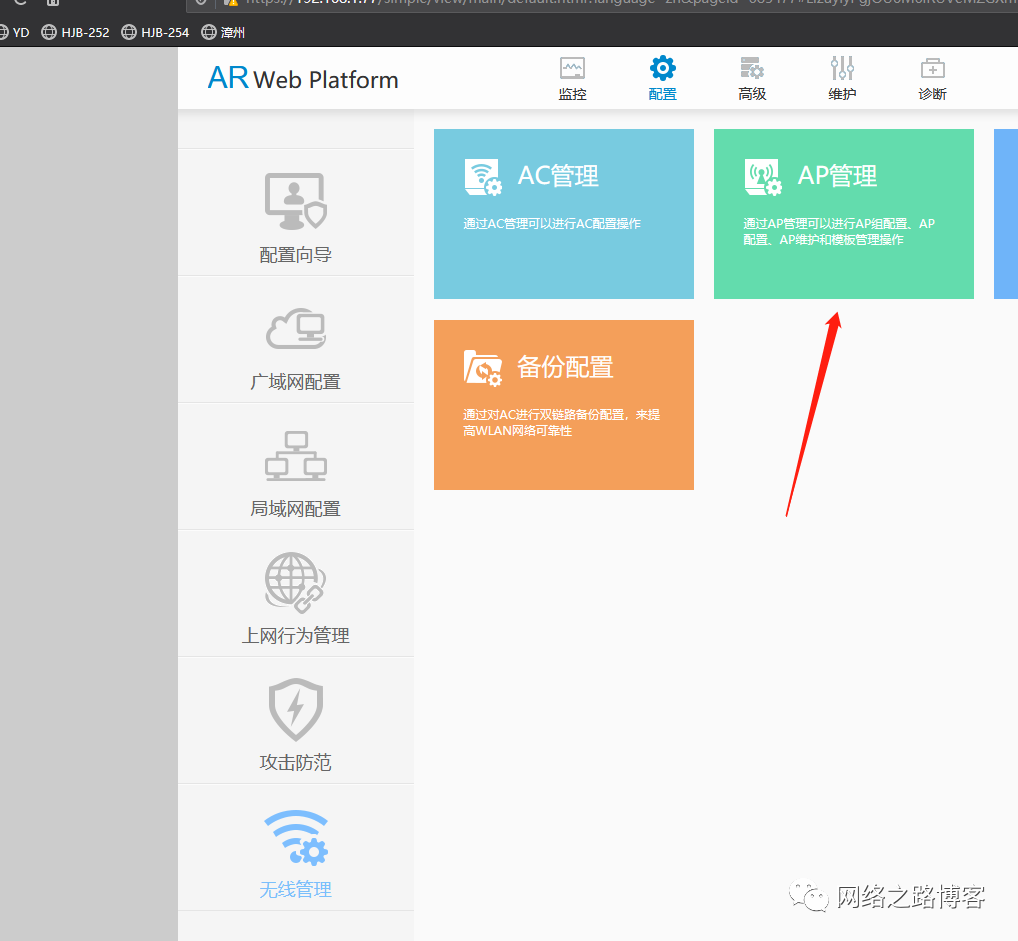

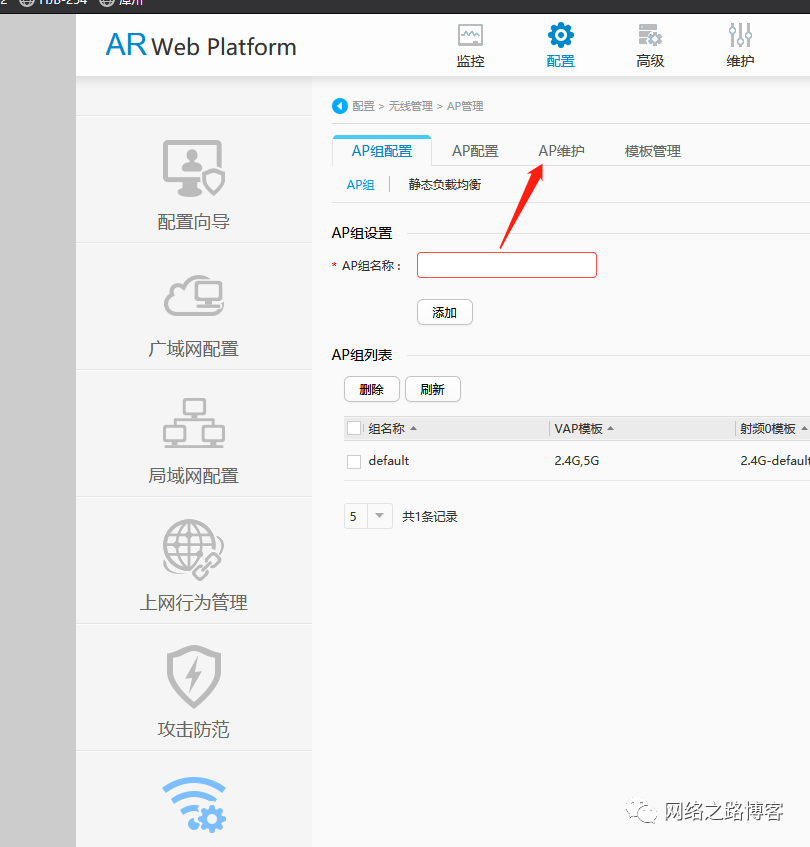

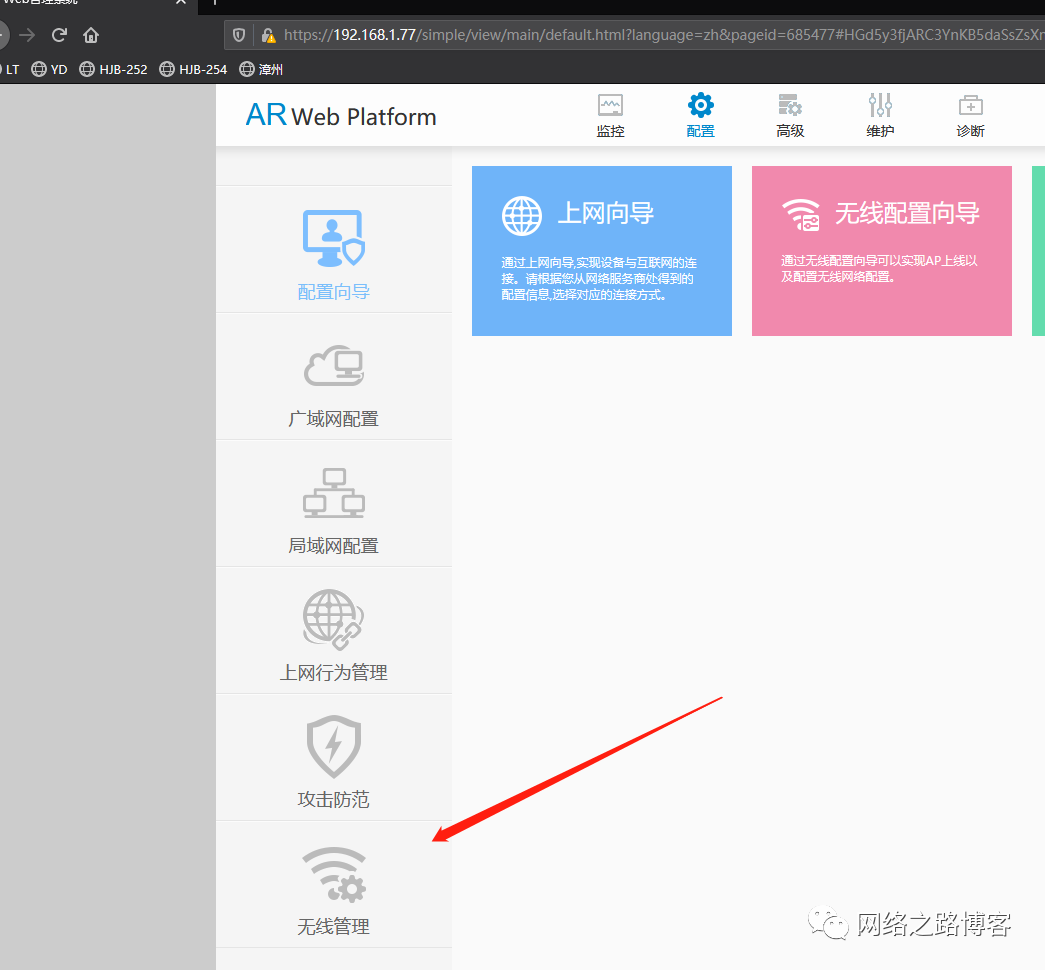

登陆AR的WEB

选择无线管理

AP管理

点击AP维护

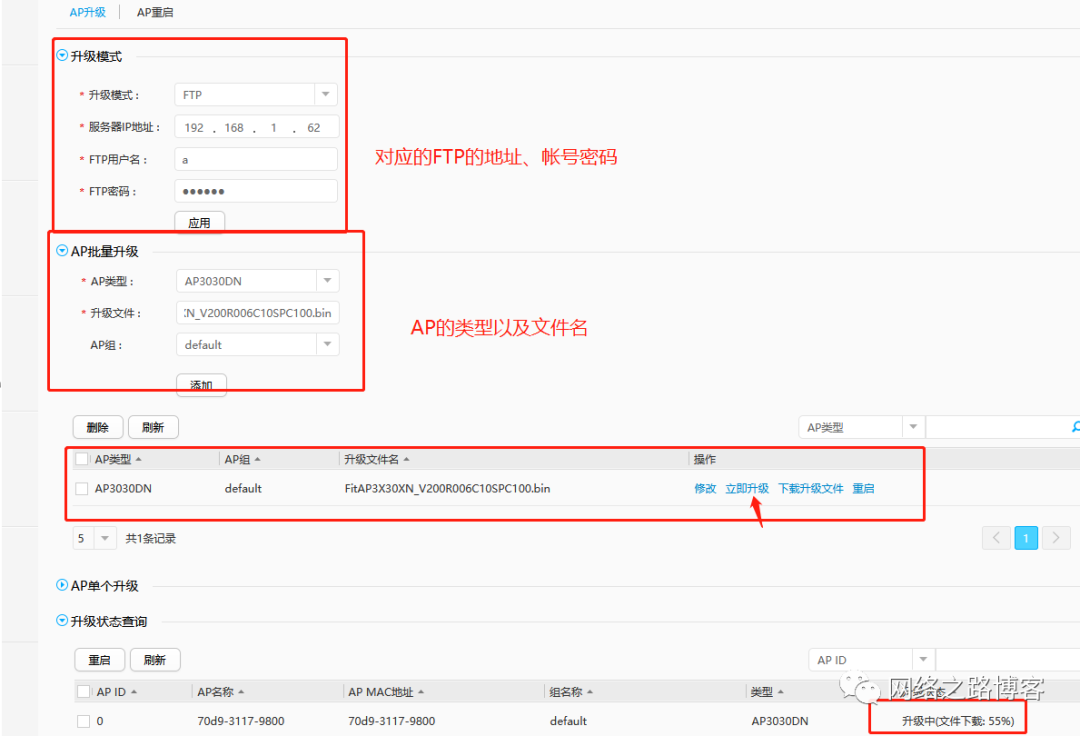

这里又是一个跟AC不一样的地方,就是AC是可以把AP的文件上传到自己的存储空间,然后下发给AP的,但是AR不行,AR必须是指定一个FTP服务器,然后批量升级里面指定类型、文件名(这里一定要跟下载的文件名一直,包括后缀),点击立即升级即可。这里还需要注意的地方就是,这里AP是直接从FTP获取固件的,所以AP到服务器的路径需要通,否则获取不到固件。最后等状态里面升级完成,需要重启,选择点击重启即可。

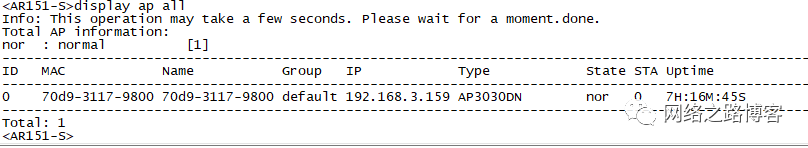

这个时候AP就可以上线了,但是这个时候是看不到业务的。

没有Huawei-2.4G以及 Huawei-5G

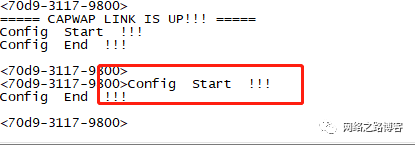

3、造成这个原因是,AR与AC另外以一个不一样的地方,就是跟老版本一样,需要手动下发commit all,在WLAN业务下面

这个时候可以看到AP的一个状态,在同步配置。

4、能看到SSID了,连接不上,这个时候又多了一个AR跟AC的一个区别。

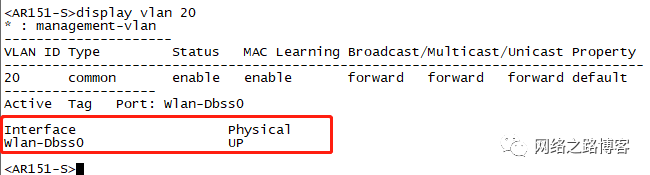

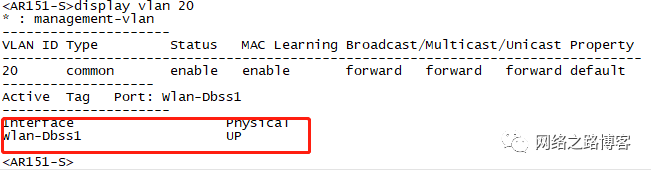

WLAN-DBSS接口

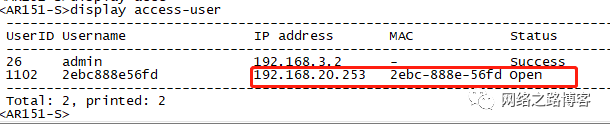

在AC的V2R6之前配置都是需要配置一个叫做wlan-bss接口的,然后关联到服务集里面,这个接口就是给用户接入用的一个接口,在新版本中,已经省去了创建接口的步骤,优化了很多,会自动关联wlan-bss接口,一个WLAN-DBSS接口对应一个VAP,针对该VAP的业务属性在该接口下自动生效。但是在AR中有个问题是,它不能自动的创建VLAN,需要手动创建,这就是刚视频里面没有连上的原因。解决办法很简单,在AR上面创建VLAN 20。

已经可以看到地址了,连接成功

当我们连接2.4G的时候 查看VLAN 20的时候会有一个wlan-dbbs0出现。连接5G的时候会有个wlan-dbss1出现,这就对应上面说的一个wlan-dbss接口对应一个VAP,因为我们这里有两个VAP,所以这里对应的会出现两个wlan-dbss,之前连接不上是因为AR设备上面没创建VLAN 20,所以接口没办法加入VLAN20,导致客户端上不了线,但是这个是AR才会需要,AC是不需要的。

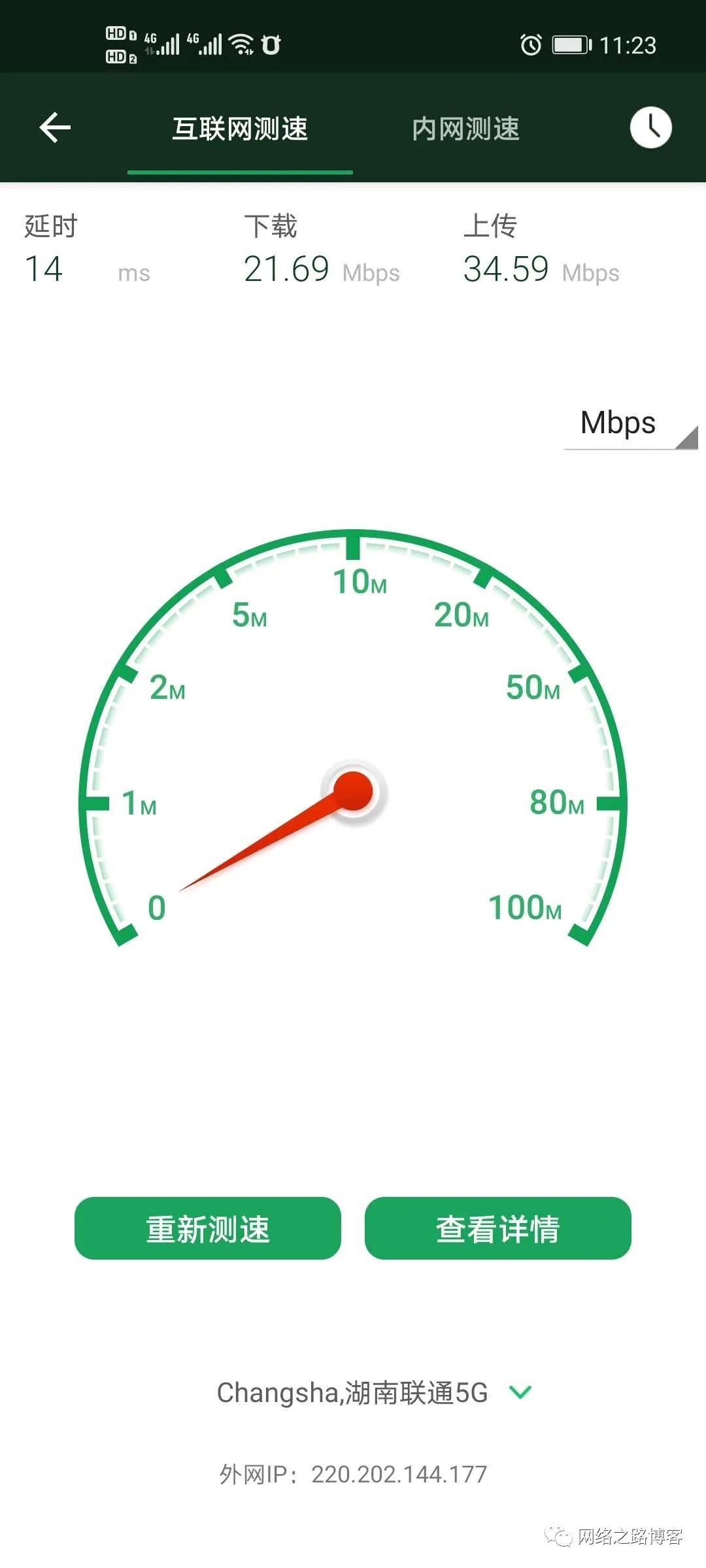

验收

这里推荐大家一个比较不错的WIFI探测、验收工具,叫做WIFI魔盒,直接应用市场就可以搜索到。

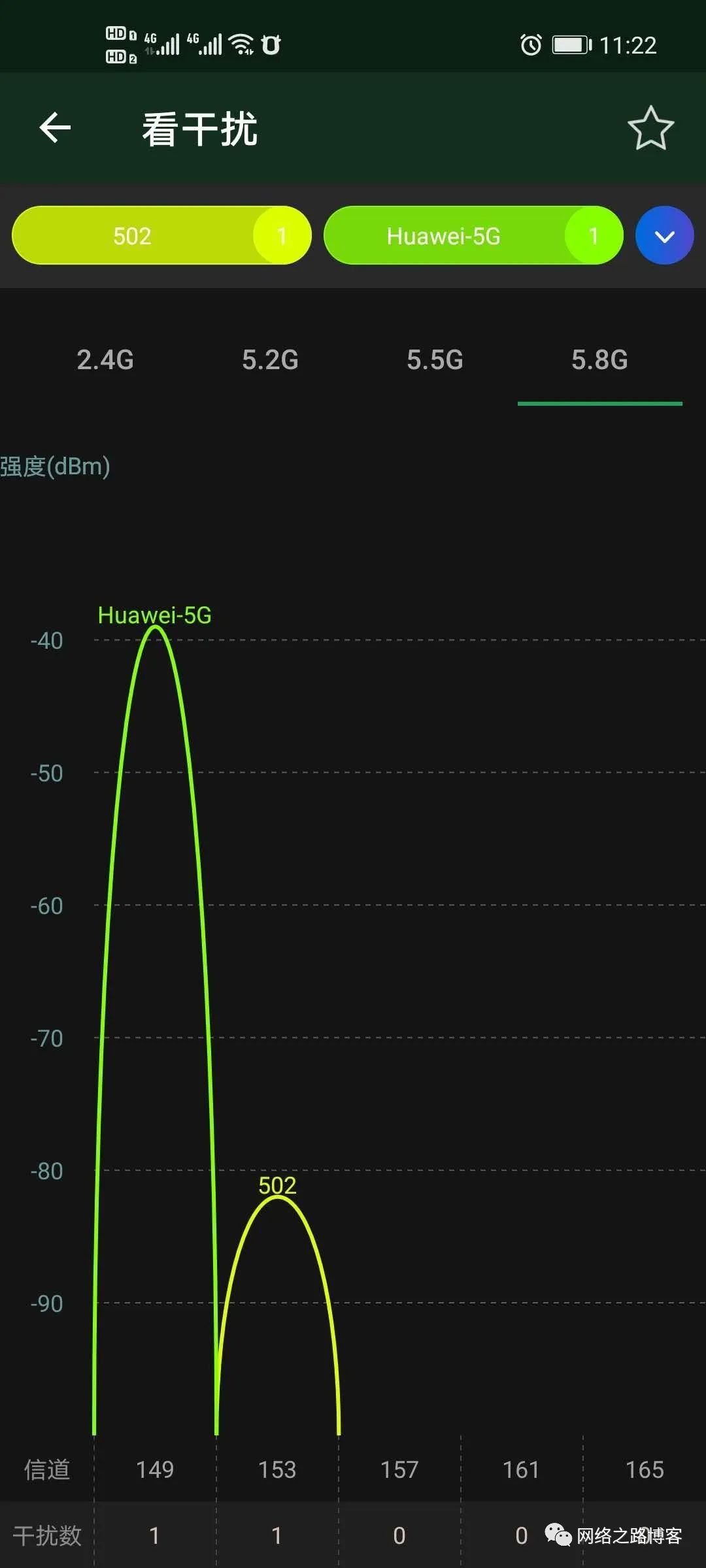

点中间魔盒功能,可以看到功能非常全,有看干扰、Ping、测速、信道分析、漫游测试

5G分配的可以,没有任何干扰

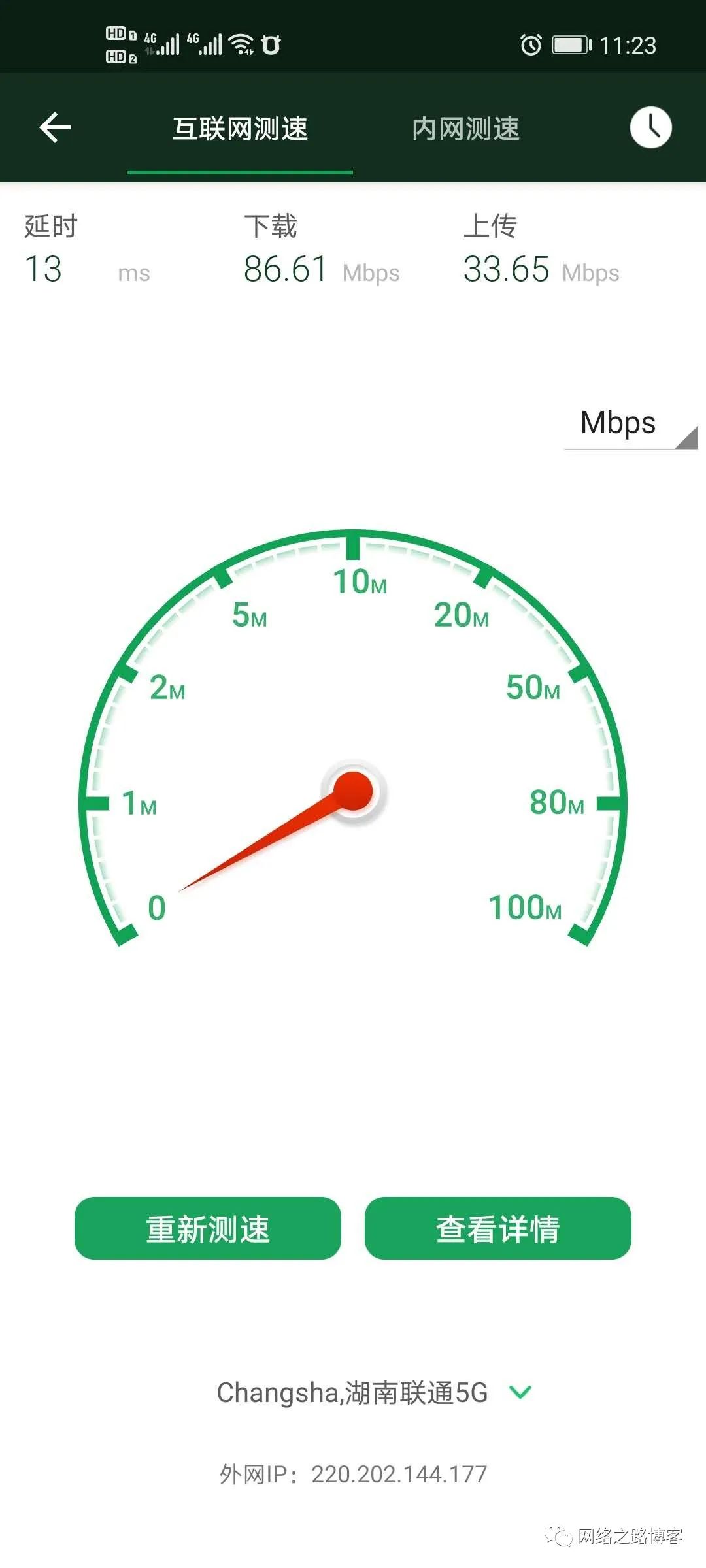

2.4G测速,可以看到只有20M,带宽是100M的

而5G则有86M。

扩展案例:如果对接AP的交换机口用划入VLAN 20的情况下,我们应该如何部署?如果是傻瓜交换机又如何实现客户的需求呢?(付费视频会单独解答)

AR与AC不同点汇总总结

1、AR支持的AP比AC少很多,而且支持新的信号迭代很慢。

2、AP的版本不一定需要跟AR一致,具体以disp ap version all为主(文档只作为参考)

3、进入WLAN业务的时候需要输入 wlan ac,而不是跟AC一样是wlan

4、AR批量升级AP的时候,是利用FTP服务器作为存储,然后AP从FTP服务器获取固件同步,而AC支持自身作为固件存储,然后下发给AP

5、配置完业务后,一定要输入 commit all来下发给AP,否则业务不会正常工作,AC不需要

6、如果有业务VLAN存在,那么对应的AR上面需要创建该VLAN信息,否则客户端会有连接不上WIFI的情况,而AC不需要。

7、WEB端配置的时候,只适合AR做网关,下面交换机都是二层的场景(WEB配置必须创建对应的VLAN与网关地址,这个是较为坑的地方)

8、在AR中只支持一种模式就是直接转发,不支持隧道转发