TLS

一.TLS

1.docker容器与虚拟机区别

1)隔离与共享

- docker 底层的技术–cgroup namespaces Hypervisor

- docker 底层 aufs(堆叠的文件系统) bootfs rootfs lxc base image GFS

VM实现的是操作系统的之前/级别的隔离

共享的是一套物理资源(宿主机内核驱动提供的 kvm qemu)

docker容器通过隔离的方式,将文件系统、进程、设备、网络等资源进行隔离

- 让容器之间互不影响,容器与宿主机共享内核、文件系统、硬件等资源

2)性能与损耗

与虚拟机相比,容器资源损耗要少(90%),同样的宿主机下,能够建立容器的数量要比虚拟机多,但是虚拟机的安全性要比容器稍好

2.docker存在的安全问题

1)Docker自身漏洞

-

k8s------生产环境----1.15 1.20+run time --k8s之后会使用自身的一套运行时技术

-

攻击的方式:代码执行(cron)、权限提升、信息泄露、权限绕过

2)docker源码问题

docker提供了 docker hub 可让用户上传创建的镜像

1.黑客上传恶意镜像

2.镜像使用有漏洞的软件,docker hub 上能下载的镜像里面75%都装了漏洞软件

需要检查里面软件版本信息

3.中间人攻击篡改镜像 镜像在传输过程中可能被篡改

3.docker架构缺陷与安全机制

docker本身架构与机制可能产生问题

1)容器之间的局域网攻击

主机上容器之间可构成局域网,ARP欺骗,嗅探。广播风暴等攻击

2)DDos攻击耗尽资源

cgroups安全机制就是要防止此类攻击的,不要为单一的容器分配过多的资源即可避免此类问题

3)有漏洞的系统调用

docker与虚拟机的一个重要的区别就是要防止此类攻击,不要为单一的容器分配过多的资源即可避免此类的问题

VM:KVM集成在内核,逻辑分割物理资源/抽象化物理资源,拦截一些敏感指定

(I/O),转给Qemu进行处理

操作系统隔离,安全性更高

4)共享root用户权限

如果root用户权限运行容器,容器内的root用户也就有了宿主机的root权限

二.docker安全基线标准

下面从内核、主机、网络、镜像、容器等总结

1.内核级别

1.及时更新内核

2.user NameSpace(容器内的root权限在容器之外处于非高权限状态)

3.cgroups(对资源和配额和度量)DDos

4.capability(权限划分)

5.seccomp(限定系统调用)

6.禁止将容器的命名空间与宿主机进程命名空间共享

2.主机级别

1.为容器传镜独立分区

2.仅运行必要的服务-----docker容器

在linux优化方向------top—正在运行的服务/尤其一些占用资源大的一些服务

----crontab----关闭、停止一些不必要的周期任务(at)、周期性(进行适量的拉长)

3.禁止将宿主机上敏感目录映射到容器 (mysql数据、核心日志)

4.对docker守护进程、相关文件和目录进行审计

5.设置适当的默认文件描述字符

6.用户权限为root的docker相关文件的访问权限应该为644或者更低权限

7.周期性检查每个主机的容器清单,并清理不必要的容器

3.网络级别

1.通过iptables 设定规则实现禁止或允许容器之间网络流量(docker 0)

2.允许docker 绑定iptables

3.禁止docker绑定到其他 ip/port 或者 unix socket

4.禁止在容器上映射特权端口

5.容器上只开放所需的端口

6.禁止在容器上使用主机的网络模式

7.若宿主机有多个网卡,将容器进入流量绑定到特定的主机网卡上

4.镜像级别

1.创建本地镜像仓库服务器 harbor

2.镜像中软件都为最新版本

3.使用可信镜像文件,并通过安全通道下载

4.重新构建镜像而非对容器和镜像进行打标签

5.合理管理镜像标签,及时移除不再使用的镜像

6.使用镜像扫描

7.使用镜像签名

5.容器级别

1.容器最小化,操作系统镜像最小集

2.容器以单一主进程的方式运行

3.禁止privileged标记使用特权容器

4禁止在容器上运行ssh服务

5.以只读的方式挂载容器的根目录系统

6.明确定义属于容器的数据盘符

7.通过设置on-failure限制容器尝试重启次数,容器反复重启容易丢失数据

6.其他设置

1.定期对宿主机系统及容器进行安全审计

2.使用最少资源和最低权限运行容器

3.避免在同一宿主机上部署大量容器,维持在一个能够管理的数量

4.监控docker容器的使用,性能以及其他各项指标

5.增加实时威胁监测和事件响应功能

6.使用中心和远程日志收集服务

三.docker-TLS加密通信

1.加密通信流程

先对明文—>对称加密—>形成密文和对称秘钥

然后将对称秘钥+签名—>非对称加密(私钥加密)—>形成加密的秘钥

使用hash算法算出hash值

最后将密文、加密的秘钥、hash值传给对方

对方收到这三样数据

对加密的秘钥—>非对称解密(公钥解密)—>解密出对称秘

钥和签名(签名用于身份认证)

使用对称秘钥—>对称解密—>解密出明文

对明文使用hash算法,对比传来的hash值

一样说明没有被改动,读取数据;反之被改的,弃掉数据

2.密钥

对称密钥(AES、DES、3DES) 相对于家里的锁和对应的钥匙

效率高,但不安全

非对称密钥(rsa,公钥-私钥)相当于古代的虎符,不能从私钥推导出公钥

效率不高(需要加密,转换慢)

3.签名

签名就是身份信息

比如:使用支付宝转账时,谁转给了商家,转账的谁就是签名

4.hash值

Hash算法是一个广义的算法,在这里做数字签名来保障数据传递的安全性,如何确保数据的安全性,通过hash值对比确定数据完整性和安全性。

5.证书

证书格式:x509(国际标准),需要机构CA颁发

CA:电子认证服务,证书颁发机构,是受信任的第三方,承担公钥体系中的公钥的合法性建议的责任。

首先CA先颁发ca证书,然后用证书和相关信息找CA颁发server证书、client证书,cilent证书要推送给client

6.通讯加密

| 主机名 | 操作系统 | IP地址 |

|---|---|---|

| server | centos7 | 192.168.133.10 |

| client | centos7 | 192.168.133.20 |

为了防止链路劫持、会话劫持等问题导致 Docker 通信时被中间人攻击,c/s 两端应该通过加密方式通讯。

server:192.168.133.10

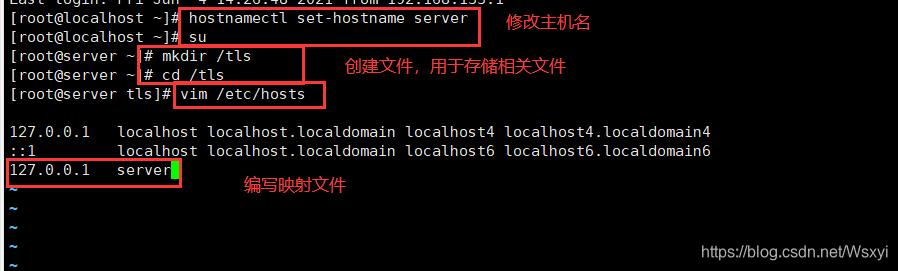

- 环境准备

hostnamectl set-hostname server

su

mkdir /tls

cd /tls

vim /etc/hosts

127.0.0.1 server

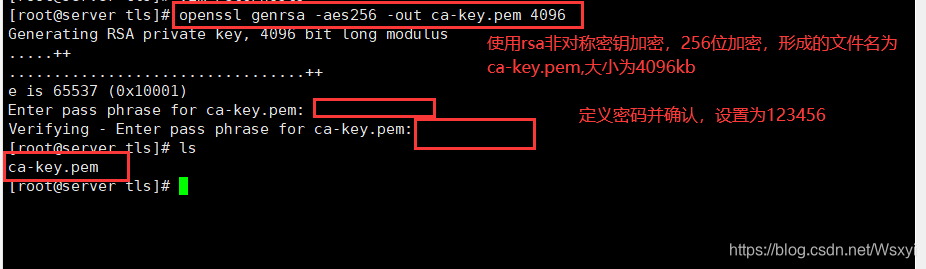

1)生成ca密钥

//创建ca密钥

openssl genrsa -aes256 -out ca-key.pem 4096

相关参数:

genrsa 使用RSA算法产生私钥

-aes256 使用256位密钥的AES算法对私钥进行加密

-out 输出文件的路径

4096 秘钥的长度

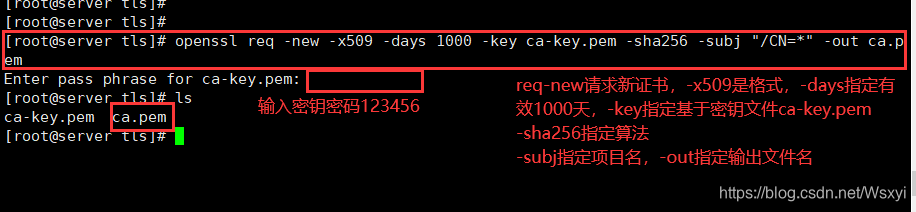

2)生成ca证书

//创建ca证书;

openssl req -new -x509 -days 1000 -key ca-key.pem -sha256 -subj "/CN=*" -out ca.pem

相关参数:

req 请求证书

-new 新证书签发请求

-x509 生成x509格式证书

-days 证书有效期1000天

-key 指定私钥路径

-subj subject的缩写,可以认为是主题、项目等

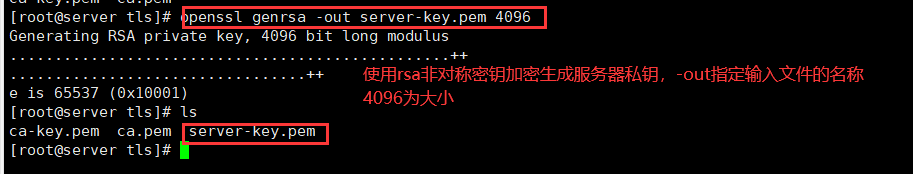

3)生成服务器私钥

openssl genrsa -out server-key.pem 4096

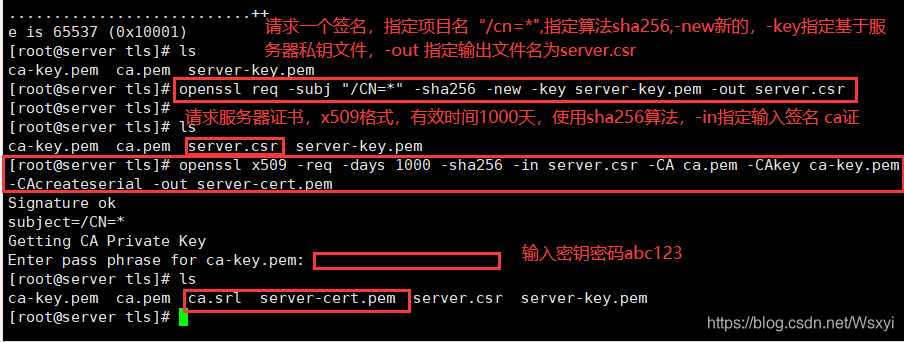

4)生成服务器证书

//生成服务器签名文件,用于生成服务器证书

openssl req -subj "/CN=*" -sha256 -new -key server-key.pem -out server.csr

//使用ca证书与私钥证书签名,输入abc123;

openssl x509 -req -days 1000 -sha256 -in server.csr -CA ca.pem -CAkey ca-key.pem -CAcreateserial -out server-cert.pem

相关参数:

-in 指定输入的证书、秘钥等文件

-CAcreateserial 表示创建证书序列号文件(默认为ca.srl)

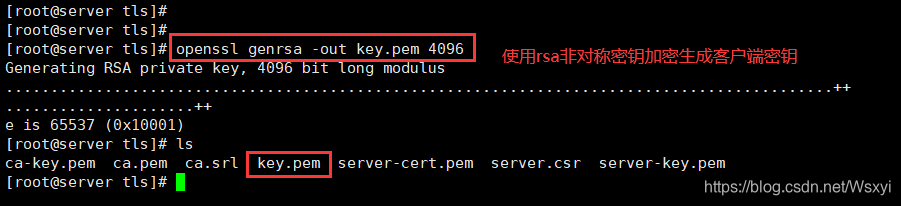

5)生成客户端密钥

openssl genrsa -out key.pem 4096

6)生成客户端证书

//签名客户端

openssl req -subj "/CN=client" -new -key key.pem -out client.csr

//创建配置文件;认证方式使用客户端认证

echo extendedKeyUsage=clientAuth > extfile.cnf

//签名证书,输入abc123,需要(签名客户端,ca证书,ca密钥)

openssl x509 -req -days 1000 -sha256 -in client.csr -CA ca.pem -CAkey ca-key.pem -CAcreateserial -out cert.pem -extfile extfile.cnf

相关参数:

-extfile 添加扩展文件

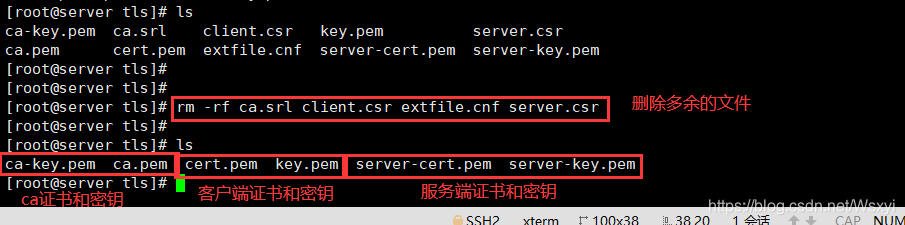

7)删除多余文件

rm -rf ca.srl client.csr extfile.cnf server.csr

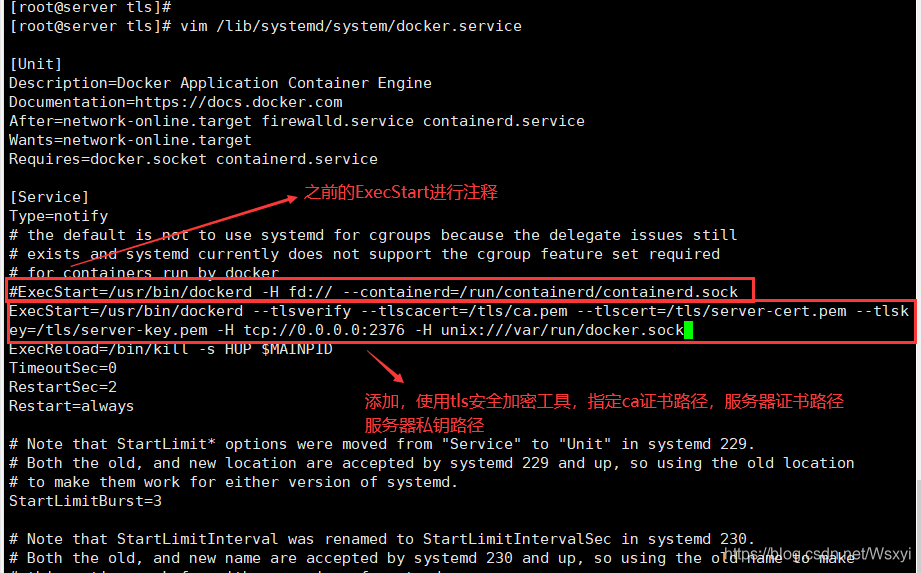

8) 配置docker,指定tls证书的路径、开放的端口、通信的进程等

vim /lib/systemd/system/docker.service

ExecStart=/usr/bin/dockerd --tlsverify --tlscacert=/tls/ca.pem --tlscert=/tls/server-cert.pem --tlskey=/tls/server-key.pem -H tcp://0.0.0.0:2376 -H unix:///var/run/docker.sock

systemctl daemon-reload

systemctl restart docker

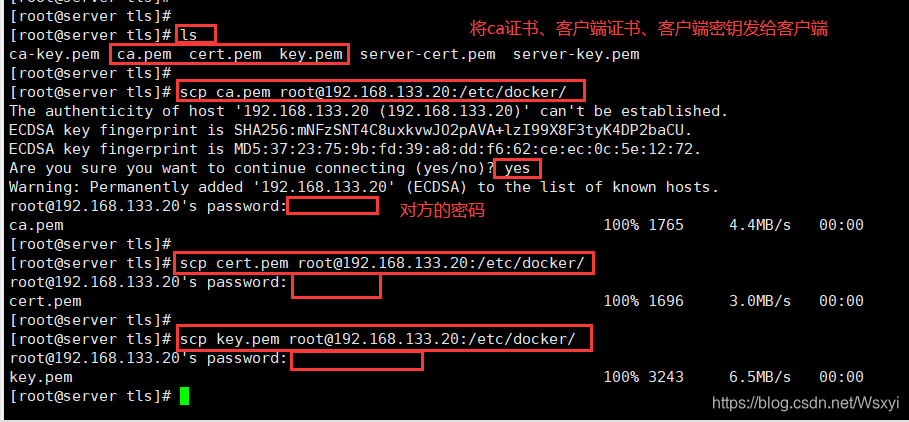

9)将 /tls/ca.pem /tls/cert.pem /tls/key.pem 三个文件复制到另一台主机

scp ca.pem root@192.168.133.20:/etc/docker/

scp cert.pem root@192.168.133.20:/etc/docker/

scp key.pem root@192.168.133.20:/etc/docker/

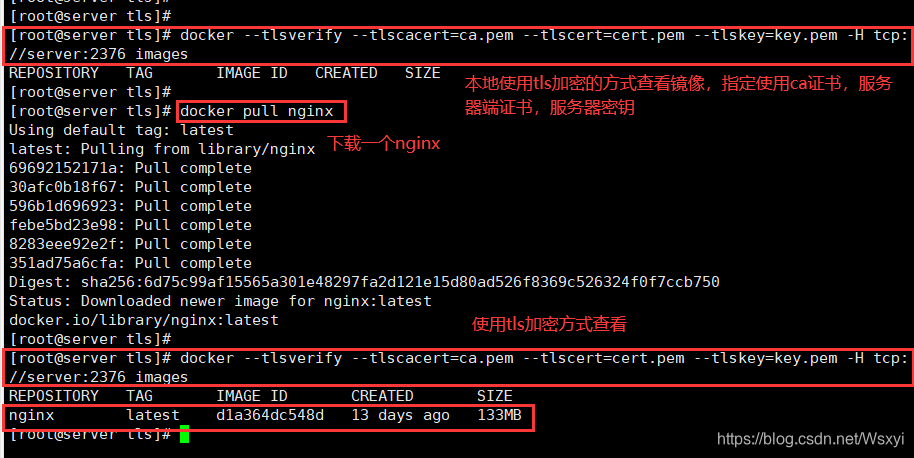

10)本地验证

docker --tlsverify --tlscacert=ca.pem --tlscert=cert.pem --tlskey=key.pem -H tcp://server:2376 images

docker pull nginx

client:192.168.133.20

hostnamectl set-hostname client

su

echo '192.168.133.10 server' >> /etc/hosts

或

vim /etc/hosts

192.168.133.10 server

cd /etc/docker

docker --tlsverify --tlscacert=ca.pem --tlscert=cert.pem --tlskey=key.pem -H tcp://server:2376 images