网络安全笔记6——数字证书与公钥基础设施

文章目录

公钥基础设施(PKI)

关于PKI与数字证书的简单理解也可以阅读我的另一篇博客——PKI详解

PKI:公钥基础设施(Public Key Infrastructure)它基于公钥密码理论,可为信息系统提供安全服务,是一一种普适性的安全基础设施。

目的:

解决网上身份认证、电子信息的完整性和不可抵赖性等安全问题,为网络应用提供可靠安全服务。

任务:

在电子商务和电子政务中,可以为网络用户提供可信的数字身份认证。

组成:

- 证书机构CA

- 注册机构RA

- 证书发布库

- 密钥备份与恢复

- 证书撤销

- PKI应用接口

证书机构CA (Certificate Authority)

CA为电子商务环境中各个实体颁发数字证书,以证明各实体身份的真实性,并负责在交易中检验和管理证书;它是电子商务和网上银行交易的权威性、可信赖性及公正性的第三方机构。。

CA系统功能:

- 证书生成

- 证书颁发

- 证书撤销

- 证书更新

- 证书归档

- CA自身审计

- 日志审计

- 密钥恢复

证书机构CA的功能:

- CA负责签发和管理数字证书。

- 提供网络身份认证、负责证书签发及证书的管理。

跟踪证书状态

在证书需要撤销时发布证书撤销通知 - 维护证书档案和证书相关的审计。

注册机构RA(Registration Authority)

注册机构(RA) 是数字证书注册审批机构,是认证中心的延伸。RA按照政策与管理规范对用户的资格进行审查,并执行“是否同意给该申请者发放证书、撤销证书”等操作。

RA系统功能

- 填写用户注册信息

- 提交用户注册信息

- 用户资料审核

- 发送生成证书申请

- 发送证书

- 登记黑名单

- 证书撤销列表管理

- 日志审计

- 自身安全保证

证书发布库

- 用于集中存放CA颁发证书和证书撤销列表。

- 支持分布式存放,以提高查询效率。

- LDAP协议是创建高效大规模PKI认证的关键技术。

密钥备份和恢复

- 密钥的备份

仅备份和恢复CA的公钥/私钥对,而不备份用户的签名密钥。 - 密钥的恢复

若用户声明公钥/私钥对是用于数据加密的,则CA即可对该用户的私钥进行备份。当用户丢失密钥后,可通过可信任的密钥恢复中心完成密钥恢复。

证书撤销

证书撤销的两种实现方法

- 周期性发布机制:证书撤销列表CRL(Certificate Revocation List)

- 在线证书查询机制:在线证书状态协议OCSP(Online Certificate Status Protocol)

PKI应用

- 认证服务

- 数据完整性服务

- 数据保密性服务

- 不可否认服务

- 公证服务

数字证书

数字证书的概念:将用户身份ID与其所持有的公钥PK绑定,再由CA对该用户身份及对应公钥的组合**{ID|PK}进行数字签名得到S**,然后将**{签名S|身份ID||公钥PK}**加以存储,即数字证书。

结构

生成

最终用户与RA和CA的关系:

注意:注册机构RA主要帮助证书机构CA与最终用户交互,注册机构RA不能签发证书,证书只能由证书机构CA签发。

注册机构RA提供的服务:

接受与验证最终用户的注册信息

为最终用户生成密钥

接收与授权证书撤销请求

证书机构CA提供的服务:

负责为用户生成数字证书

负责为用户颁发数字证书

生成步骤:

- 密钥生成

- 用户注册

- 验证信息

- 证书生成

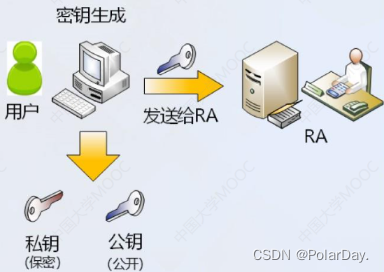

第一步:密钥生成的两种基本方式

- 用户自己生成公钥/私钥对

(很少使用)

- RA为用户生成公钥/私钥对

(常用)

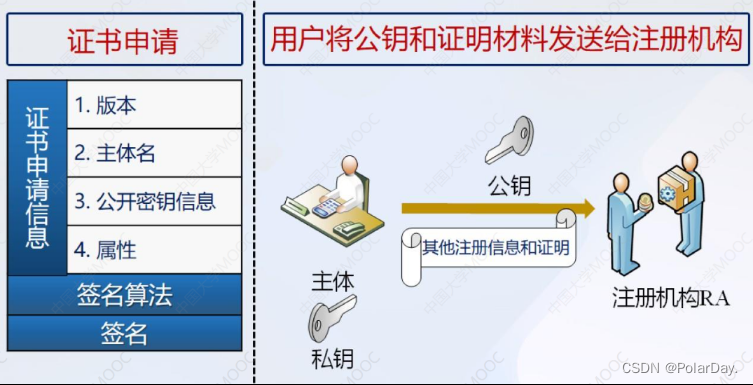

第二步:注册

第三步:验证信息

- RA验证用户材料,明确是否接受用户注册。

若用户是组织,则检验营业记录、历史文件和信用证明;

若用户是个人,则需要简单证明,如邮政地址、电子邮件地址等。 - 检验用户私钥的拥有证明POP(Proof Of Possession)。

RA要求用户采用私钥对证书签名请求进行数字签名;

RA生成随机数挑战信息,用该用户公钥加密,并将加密后的挑战值发送给用户。若用户能用其私钥解密,则验证通过。

(用户自己生成公私钥对的情况)

第四步:证书生成

- RA将用户申请数据信息传递给证书机构CA。

- 证书机构验证后生成数字证书。

- 证书机构将证书发给用户。

- 在CA维护的证书目录中保留一份证书记录。

RA将数字证书采用用户公钥加密后,发送给用户。

用户需要用与公钥匹配的私钥解密方可取得明文证书。

(如果公私钥对是由RA生成的,通常情况下采用离线分发的形式如光盘、U盘等介质发送给用户)

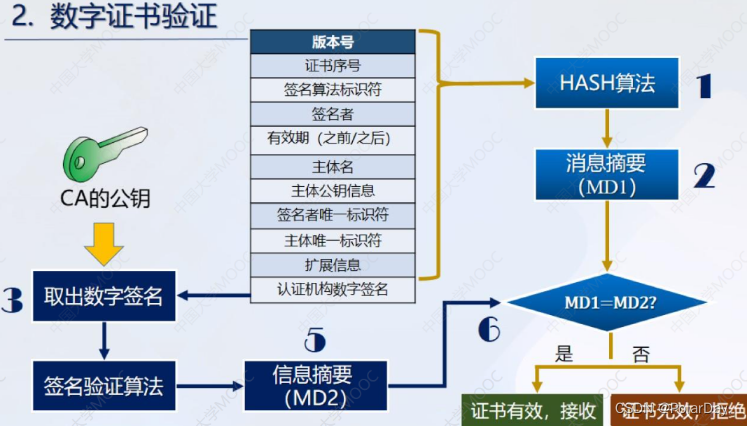

签名与验证

签发

验证

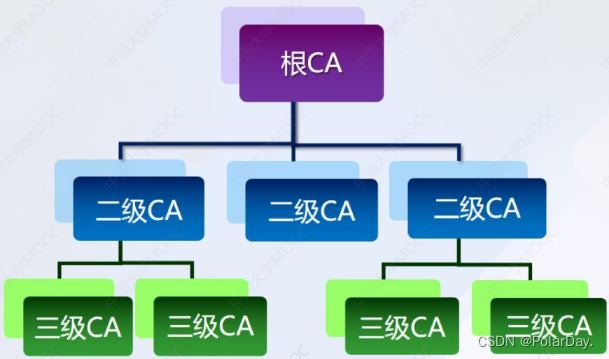

层级结构

同一根CA中不同CA所辖用户

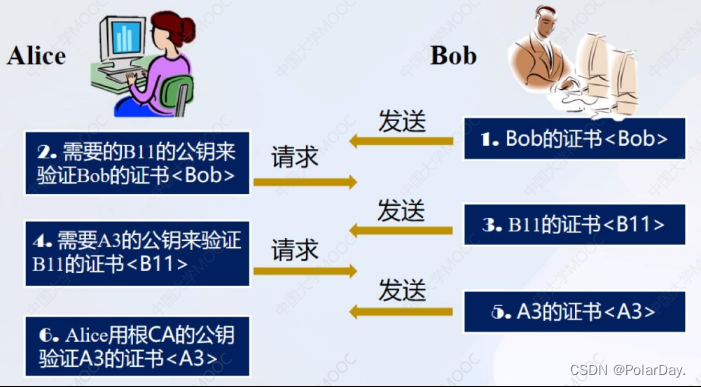

Alice验证Bob证书链的过程

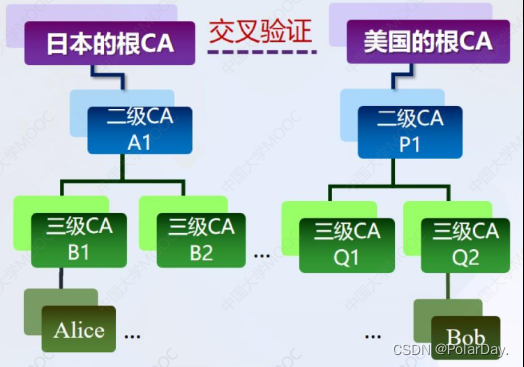

不同根CA交叉验证

撤销

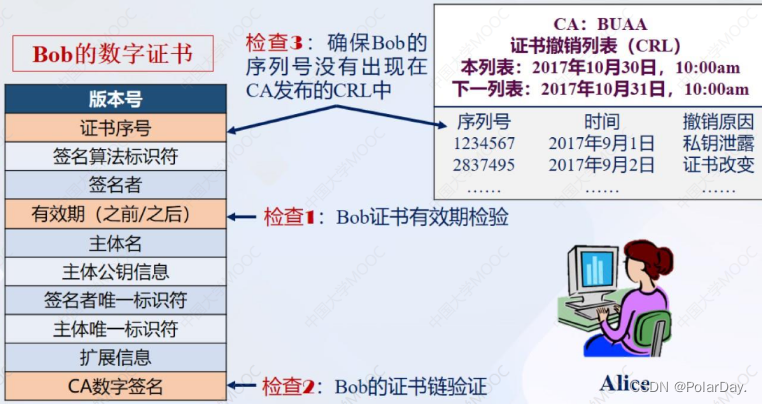

脱机证书撤销状态检查

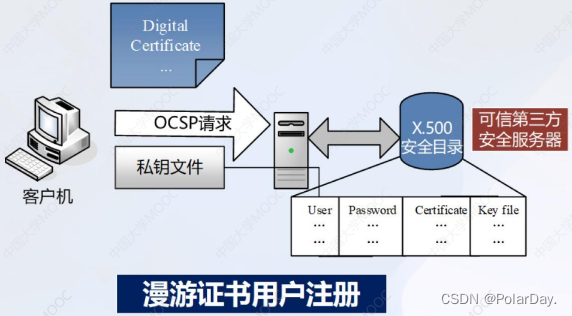

联机证书撤销状态检查

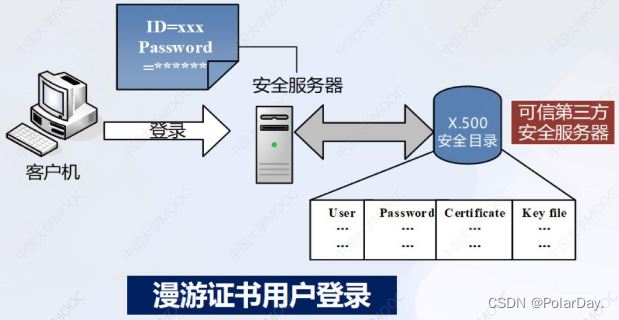

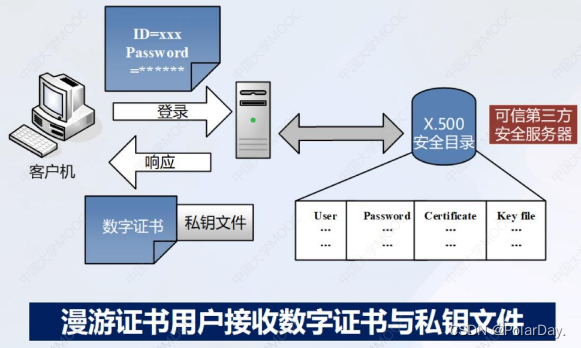

漫游证书

证书应用的普及自然产生了证书的便携性需要,而到目前,能提供证书和其对应私钥移动性的实际解决方案只有两种:第一种是智能卡技术。在该技术中,公钥/私钥对存放在卡上,但这种方法存在缺陷,如易丢失和损坏,并且依赖读卡器(虽然带USB接口的智能钥匙不依赖读卡器,但成本太高);第二种选择是将证书和私钥复制到一张软盘备用,但软盘不仅容易丢失和损坏,而且安全性也较差。

一个新的解决方案就是使用漫游证书,它通过第三方软件提供,只需在任何系统中正确地配置,该软件(或者插件)就可以允许用户访问自己的公钥/私钥对。它的基本原理很简单,即将用户的证书和私钥放在一个安全的中央服务器上,当用户登录到一个本地系统时,从服务器安全地检索出公钥/私钥对,并将其放在本地系统的内存中以备后用,当用户完成工作并从本地系统注销后,该软件自动删除存放在本地系统中的用户证书和私钥。

授权管理设施(PMI)

定义:权限管理基础设施或授权管理基础设施(PMI),是属性证书、属性权威机构、属性证书框架等部件的集合体,用来实现属性证书的产生、管理、存储、分发和撤销等功能。

- 属性机构(AA):用来生成并签发属性证书(AC) 的权威机构。

- 属性证书(AC):若要将一个实体绑定某个权限,可由属性证书AC来提供,AC中包含了AA对该实体属性的数字签名。

- X.509属性证书框架:该框架提供了一个构建权限管理基础设施(PMI)的基础架构,可支持基于权限的访问控制等应用。

PKI与PMI的关系