文章目录

前言

xx公司经过网络安全信息扫描,发现TiDB集群存在Grafana权限提升漏洞(CVE-2022-39306|CNNVD-202211-399)。

Grafana是Grafana开源的一套提供可视化监控界面的开源监控工具。Grafana 中存在权限提升漏洞是非常危险的,它可通过发送特制文件获取主机最高权限,进一步控制主机进行任意操作。

此漏洞如何修复?Grafana官网通报升级到v9.2.4以上版本,可以解决此漏洞问题。

本期就将升级Grafana组件和配置离线镜像源的具体操作与大家分享,快速破解此漏洞。

一、现有TiDB信息

Grafana版本为V7.5.11 ⬇

二、下载解压Grafana组件

1.下载

Grafana官网下载地址:

https://grafana.com/grafana/download/9.0.3?edition=oss;

2. 解压安装

cd /tidb/soft

tar zxvf grafana-9.2.4.linux-amd64.tar.gz

三、制作离线镜像源

1.制作镜像

把TiDB镜像*json复制到/tidb/soft/grafana-9.2.4目录下,并重新打包。

cd /tidb/soft/tidb-enterprise-server-v6.1.0-linux-amd64

cp *.json /tidb/soft/grafana-9.2.4

cd /tidb/soft/grafana-9.2.4

tar zcvf grafana-9.2.4.linux-amd64.tar.gz *

2.离线镜像发布

3.查看当前镜像源,设置镜像源境准备

tiup mirror show

tiup mirror set /tidb/soft/tidb-enterprise-server-v6.1.0-linux-amd64

4.备份private.json

cp /home/tidb/.tiup/keys/private.json /tmp/private.json

cp /tidb/soft/tidb-enterprise-server-v6.1.0-linux-amd64/keys/*pingcap.json /home/tidb/.tiup/keys/private.json

5.publish镜像

tiup mirror publish grafana v6.1.0 /tidb/soft/grafana-9.2.4/grafana-9.2.4.linux-amd64.tar.gz grafana

6.各个参数解释如下:

- comp-name::组件名,如 tidb,建议使用符合正则 1(?:[a-z\d]|-(?=[a-z\d])){0,38}$ 的字符串;comp-name

- version:当前正在发布的版本,版本号需要符合 Semantic Versioning;

- tarball:.tar.gz 包的本地路径,需要将组件的可执行文件及依赖放在该包中,由 TiUP 上传到镜像;

- entry:组件的可执行文件在中的位置;

7.清理老文件

[tidb@tidb80 .tiup]$ ls -l /tidb/soft/tidb-enterprise-server-v6.1.0-linux-amd64/*grafana.json

-rw-r--r-- 1 tidb tidb 34115 6月 22 10:24 /tidb/soft/tidb-enterprise-server-v6.1.0-linux-amd64/2172.grafana.json

-rw-rw-r-- 1 tidb tidb 33657 12月 2 17:46 /tidb/soft/tidb-enterprise-server-v6.1.0-linux-amd64/2173.grafana.json

rm -rf /tidb/soft/tidb-enterprise-server-v6.1.0-linux-amd64/2172.grafana.json

四、Grafana组件升级替换

Grafana升级替换

- step 1:Grafana升级替换

cp -R /data/tidb-deploy/grafana-3000/bin/ bin.bak20221202

- step 2:将Grafana-9.2.4数据复制到/data/tidb-deploy/grafana-3000/bin目录下

cp -Rf /tidb/soft/grafana-9.2.4/* /data/tidb-deploy/grafana-3000/bin

- step 3:重新加载Grafana

tiup cluster reload tidb-test -R grafana

五、升级后版本验证

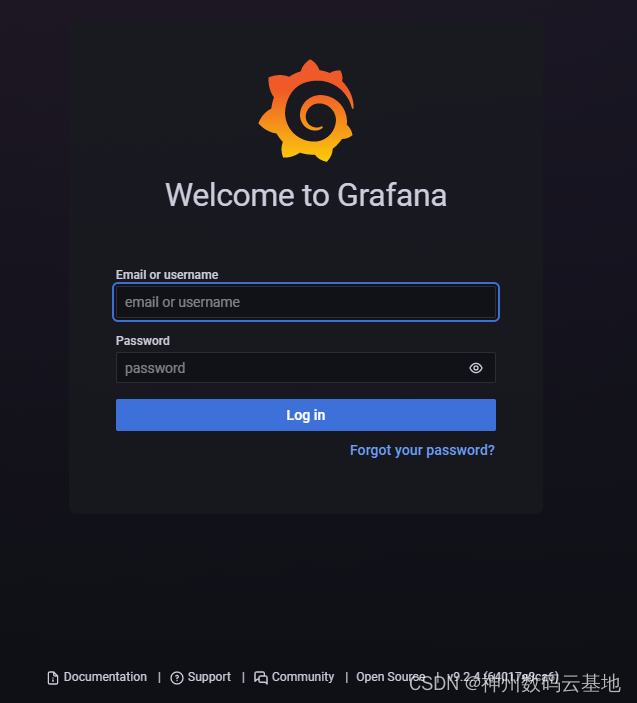

升级后Grafana版本为v9.2.4 ⬇

六、后续Grafana扩缩容

1.Grafana的扩缩容验证版本变化

- Grafana缩容

tiup cluster scale-in tidb-test -N 192.168.2.80:3000

2.Grafana扩容

tiup cluster scale-out tidb-test scale-grafana.yaml

后续通过TiUP工具进行Grafana组件扩缩容,仍然是v9.2.4版本。

通过以上步骤的操作,就成功实现了Grafana组件升级和离线镜像源制作。

Grafana权限提升漏洞属于高危漏洞,通过以上步骤的操作,就成功实现了Grafana组件升级和离线镜像源制作,成功修复了此漏洞。

本期关于数据库的内容就分享到这儿,如果对你有帮助,欢迎收藏分享喔~!

a-z\d ↩︎