前言

为了帮助同学们完成痛苦的实验课程设计,本作者将其作出的实验结果及代码贴至CSDN中,供同学们学习参考。如有不足或描述不完善之处,敬请各位指出,欢迎各位的斧正!

一、实验目的

通过本实验学会使用易我数据进行数据恢复。

1.了解口令破解的基本方法;

2.熟悉一些口令安全性增强对策;

3.学会口令破解工具 LophtCrack 的安装与使用。

二、实验原理

易我数据囊括了磁盘诊断、数据恢复、文件修复、E-mail 修复等全部 4 大类目 19 个项目的各种数据文件修复和磁盘诊断方案。易我数据使用复杂的模式识别技术找回分布在硬盘上不同地方的文件碎块,并根据统计信息对这些文件碎块进行重整。接着易我数据在内存中建立一个虚拟的文件系统并列出所有的文件和目录。哪怕整个分区都不可见、或者硬盘上也只有非常少的分区维护信息,易我数据仍然可以高质量地找回文件。

易我数据能够帮你恢复丢失的数据以及重建文件系统。易我数据不会向你的原始驱动器写入任何东西,它主要是在内存中重建文件分区表使数据能够安全地传输到其他驱动器中。你可以从被病毒破坏或是已经格式化的硬盘中恢复数据。该软件可以恢复大于 8.4GB 的硬盘。支持长文件名、被破坏的硬盘中像丢失的引导记录、BIOS 参数数据块;分区表;FAT表;引导区都可以由它来进行恢复。

(1)支持的数据恢复方案

高级恢复 —— 使用高级选项自定义数据恢复;

删除恢复 —— 查找并恢复已删除的文件;

格式化恢复 —— 从格式化过的卷中恢复文件;

Raw 恢复 —— 忽略任何文件系统信息进行恢复;

继续恢复 —— 继续一个保存的数据恢复进度;

紧急启动盘 —— 创建自引导紧急启动盘。

(2)支持的磁盘诊断模式

驱动器测试 —— 测试驱动器以寻找潜在的硬件问题;

SMART 测试 —— 监视并报告潜在的磁盘驱动器问题;

空间管理器 —— 磁盘驱动器空间情况的详细信息;

跳线查看 —— 查找 IDE/ATA 磁盘驱动器的跳线设置;

分区测试 —— 分析现有的文件系统结构;

数据顾问 —— 创建自引导诊断工具。

(3)支持的文件修复类型

Microsoft Access 修复;Microsoft Excel 修复;Microsoft PowerPoint 修复;Microsoft Word 修复;Zip 压缩文件修复。

(4)支持的 E-mail 修复类型

Microsoft Outlook 修复;Microsoft OutlookExpress 修复。

(5)支持的储存介质

软盘和优盘;IDE/ATA/EIDE/SATA/SCSI 硬盘驱动器;Jaz/Zip 可移动媒体;数码媒体(CompactFlash、SmartMedia、闪盘、记忆棒)。

1.口令破解的基本方法

口令破解首先要获取口令文件,然后采取一定的攻击技术进行口令的破解。下面介绍口令破解的基本方法。

(1)口令字典猜测破解法

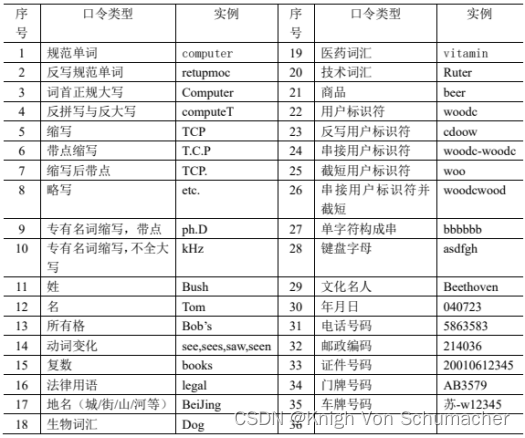

攻击者基于某些知识,编写出口令字典,然后对字典进行穷举或猜测攻击。表 7.3 为口令字典的构造方法。

目前,Internet 上已经提供了一些口令字典,从一万到几十万条,可以下载。此外,还有一些可以生成口令字典的程序。利用口令字典可以通过猜测方式进行口令被解攻击。

(2)穷举破解法

有人认为使用足够长的口令或者使用足够完善的加密模式,就不会被攻破。事实上,没有攻不破的口令,这只是个时间问题。如果有速度足够快的计算机能尝试字母、数字、特殊字符所有的组合,将最终破解所有的口令。这种类型的攻击方式通过穷举口令空间获得用户口令称为穷举破解法或蛮力破解,也叫强行攻击。如先从字母 a 开始,尝试 aa,ah,ac 等等,然后尝试 aaa,aab,aac…

攻击者也可以利用分布式攻击。如果攻击者希望在尽量短的时间内破解口令,也可能会求助几个有大批计算机的公司并利用他们的资源破解口令。

表 7.3 口令字典的构造方法

(3)组合破解法

词典破解法只能发现词典单词口令,但是速度快。穷举破解法能发现所有的口令,但破解时间很长。鉴于很多管理员要求用户使用字母和数字,用户的对策是在口令后面添加几个数字,如把口令 computer 变成 computer99。使用强行破解法又非常费时间。由于实际的口令常常很弱(可以通过对字典或常用字符列表进行搜索或经过简单置换而发现的口令),这时可以基于词典单词而在单词尾部串接几个字母和数字。这就是组合破解法。

(4)其他破解类型

⚫ 社会工程学:通过对目标系统的人员进行游说、欺骗、利诱,获得口令或部分。

⚫ 偷窥:观察别人敲口令。

⚫ 搜索垃圾箱。

2.UNIX 系统的口令攻击

UNIX 系统用户的口令,本来是经加密后保存在一个文本文件 passwd 中的,一般存放在/etc 目录下,后来由于安全的需要,把 passwd 文件中与用户口令相关的域提取出来,组织成文件 shadow,并规定只有超级用户才能读取。这种分离工作也称为 shadow 变换。因此,在破解口令时,需要作 UnShadow 变换,将/etc/passwd 与/etc/shadow 合并起来。在此基础上才开始进行口令的破解。

真正的加密口令一般是很难逆向破解的,黑客们常用的口令入侵工具所采用的技术是仿真对比,利用与原口令程序相同的方法,通过对比分析,用不同的加密口令去匹配原口令。下面是口令破解工具 Crack 的主要工作流程。

它采用逆向比较法进行口令破解。

(1)准备。对口令文件作 UnShadow 变换。

(2)下载或自己生成一个字典文件。

(3)穷举出口令字典中的每个条目,对每个单词运用一系列规则。典型的规则有:

⚫ 使用几个单词或数字的组合。

⚫ 大小写交替使用。

⚫ 把单词正向、反向拼写后,接在一起。

⚫ 在单词的开头或结尾加上一些数字。

规则可以多种多样。规则越多,破译时间越长,但成功率越高。

(4)调用 crypt()函数对使用规则生成的字符串进行加密交换。

(5) 用一组子程序打开口令文件,取出密文口令,与 crypt()函数的输出进行比较。循环(3)、(4)两步,直到口令破解成功。

3.网络服务口令攻击

网络服务口令攻击往往是一种远程在线攻击,攻击过程大致如下:

① 建立与目标网络服务的网络连接。

② 选取一个用户列表文件和一个字典文件。

③ 在用户列表文件和一个字典文件中,选取一组用户和口令,按照网络服务协议规定,将用户名和口令发给目标网络服务端口。

④ 检测远程服务返回信息,确定口令尝试是否成功。

循环②~④步,直到口令破解成功为止。

4.口令安全性增强对策

口令攻击的成功与否,取决于多种因素,如口令长度、口令有效期、口令加密算法的加密强度、口令系统的安全机制等。此外,采用下面一些措施,也可以增强口令的安全性:

⚫ 除进行口令验证以外,还应使口令完全不可读(包括超级用户)。

⚫ 在选择密码时,就对密码进行过滤。

⚫ 对字典或字符列表进行扫描,剔除用户选择的弱口令。

⚫ 采用口令与智能卡结合的方式登录系统。

⚫ 使用一次性口令。

5.口令破解工具

(1)Cain&Abel(穷人的 Lophtcrack)

网址:http://www.oxid.it/cain.html

类别:免费

平台:Windows

简介:Cain&Abel 是一个针对 Microsoft 操作系统的免费口令恢复工具。它通过如下多种方式轻松地实现口令恢复:网络嗅探、破解加密口令(使用字典或强行攻击)、解码被打乱的口令、显示口令框、显示缓存口令和分析路由协议等。源代码不公开。

(2)Dsniff(一流的网络审计和渗透测试工具)

网址:http://naughty.monkey.org/~dugsong/dsniff

类别:开放源码

平台:Linux/BSD/UNIX/Windows

简介:Dsniff 是由 Dug Song 开发的一套包含多个工具的软件套件。其中,dsniff,filesnarf,mailsnarf,msgsnarf,rlsnarf 和 Webspy 可以用于监视网络上我们感兴趣的数据(如口令、E-mail、文件等),arpspoof,dnsspoof 和 macof 能很容易地截取到攻击者通常难以获取的网络信息(如二层交换数据),sshmitm 和 webmtim 则能用于实现重写 SSH 和 HTTPs 会话达到 monkey-in-the-middle 攻击。在 http://www.datanerds.net/~mike/dsniff.html 网站可以找到Windows 平台上的移植版。

(3)John the Ripper(格外强大、灵活、快速的多平台哈希口令破解器)

网址:http://www.openwall.com/john/

类别:开放源码

平台:Linux/BSD/UNIX/Windows

简介:John the Ripper 是一个快速的口令破解器,支持多种操作系统,如 UNIX,DOS,Win32,BeOS 和 OpenVMS 等。它设计的主要目的是用于检查 UNIX 系统的弱口令,支持几乎所有 UNIX 平台上经 crypt 函数加密后的口令哈希类型,也支持 Kerberos AFS 和WindowsNT/2000/XP LM 哈希等。

(4)LophtCrack 5(Windows 口令审计和恢复程序)

网址:http://www.atstake.com/research/lc

类别:商业

平台:Linux/BSD/UNIX/Windows

简介:LophtCrack 试图根据从独立的 Windows NT/2000/2003 工作站、网络服务器、主域控制器或 Active Directory 上正当获取或者从线路上嗅探到的加密哈希值里破解出Windows 口令,含有词典攻击、组合攻击、强行攻击等多种口令猜解方法。

(5)网络刺客

网络刺客是一个强大的网络安全工具,扫描只是其中的一个功能。它的扫描功能包括共享扫描、端口扫描、口令扫描猜测等。

三、实验环境

易我数据可运行于 Windows 98、NT、2000、XP、2003,并且它还包括了一个实用程序用来创建紧急启动软盘,以便在不能启动进入 Windows 的时候在 DOS 下修复数据。

1.PC 机两台,其中一台安装 Windows 2000/XP/2003 操作系统,另外一台安装 Windows 2000 操作系统或 UNIX/Linux 系统均可。

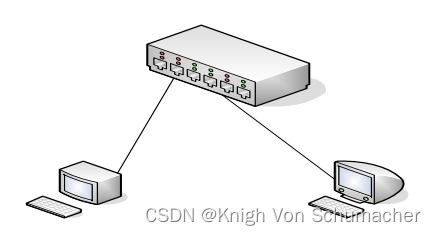

2. Hub 或交换机一台,双绞线两根,设备连接如图 7.58 所示。

图7.58 操作系统弱口令检测实验设备连接图

实验中分配的 IP 地址:PC1 为 192.168.0.1,PC2 为 192.168.0.2,子网掩码均为255.255.255.0。

在 PC1 上安装 Windows 2000/XP 操作系统,在 PC2 上安装 Windows 2000 操作系统或UNIX/Linux 系统均可。

配置完成后,两台 PC 机应能通过 Hub 或交换机互相访问。

四、实验内容

1、安装易我数据

内容:安装易我数据。步骤:

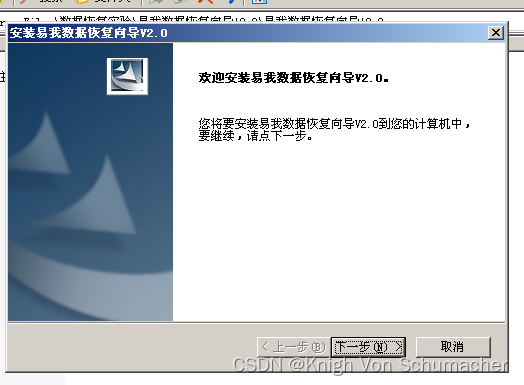

(1)安装

直接双击运行就可以开始易我数据的安装过程。在安装过程的第一个窗口界面显示一些欢迎信息,点击“下一步”进入下一步安装步骤。

接下来的窗口显示一些版权信息,点击“我同意”进入到安装程序选择安装路径的界面,如只是让其安装到默认路径,点击“下一步”就可以了。

安装程序会在开始菜单的程序组中建立“易我数据”的快捷启动组。如果要卸载易我数据,可以由其程序组中的“Uninstall 易我数据”来卸载易我数据。

(2)注册

打开易我数据,点击左下角注册按钮,弹出注册窗口,将注册名和注册码输入,输入结束后关闭重启易我数据。

注意:安装该软件时要注意,如果你需要找回 C 盘上误删的文件,则最好不要将易我数据安装到 C 盘,否则会影响 C 盘的文件系统,对数据恢复不利(本次实验虚拟机的原因,在 C 盘安装即可)。

2、易我数据的使用

内容:学会使用易我数据进行数据恢复。

在使用易我数据之前,我们先来了解一下数据修复的基础知识。当你从计算机中删除文件时,它们并未真正被删除,文件的结构信息仍然保留在硬盘上,除非新的数据将之覆盖了。易我数据使用 Ontrack 公司复杂的模式识别技术找回分布在硬盘上不同地方的文件碎块,并根据统计信息对这些文件碎块进行重整。接着易我数据在内存中建立一个虚拟的文件系统并列出所有的文件和目录。哪怕整个分区都不可见、或者硬盘上也只有非常少的分区维护信息,易我数据仍然可以高质量地找回文件。

能用易我数据找回数据、文件的前提就是硬盘中还保留有文件的信息和数据块。但在你删除文件、格式化硬盘等操作后,再在对应分区内写入大量新信息时,这些需要恢复的数据就很有可能被覆盖了!这时,无论如何都是找不回想要的数据了。所以,为了提高数据的修复率,就不要再对要修复的分区或硬盘进行新的读写操作,如果要修复的分区恰恰是系统启动分区,那就马上退出系统,用另外一个硬盘来启动系统(既采用双硬盘结构)。

易我数据非常容易使用,可让用户只通过简单的三个步骤就可以实现数据的修复还原。

步骤:

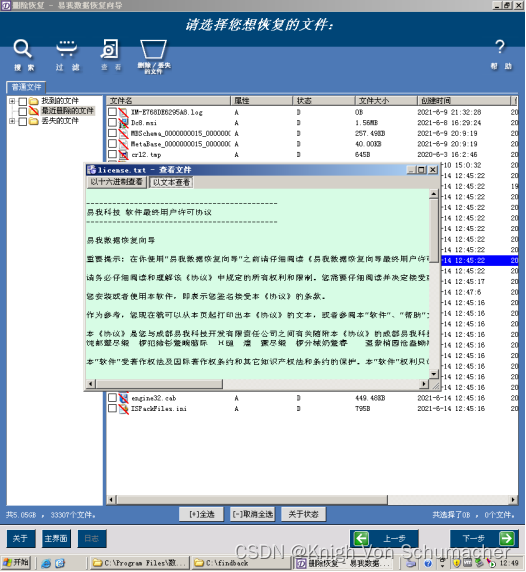

(1)扫描和恢复

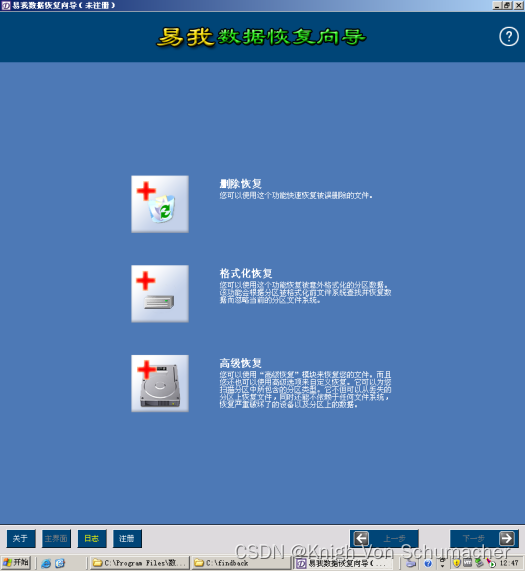

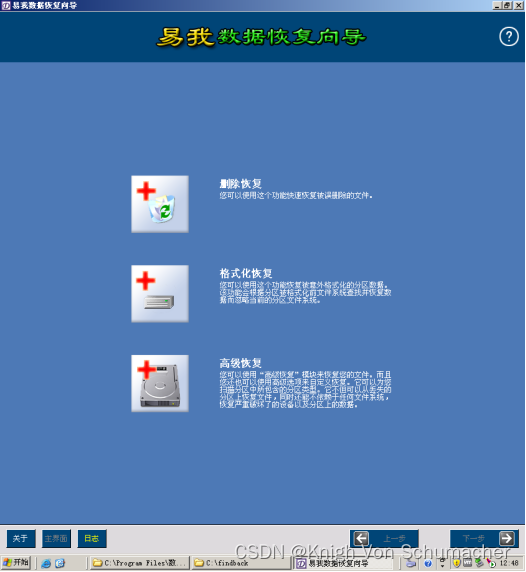

运行易我数据后的主界面如图 6.24 所示:

图 6.24

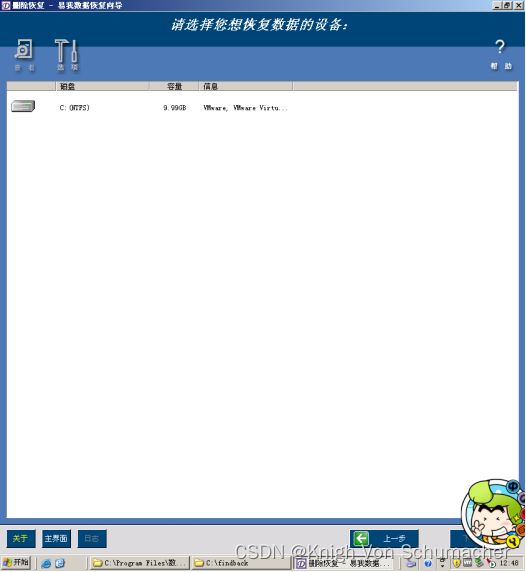

点击删除恢复进入下一个步骤选择需要扫描的盘符、

选择盘进入下一步:

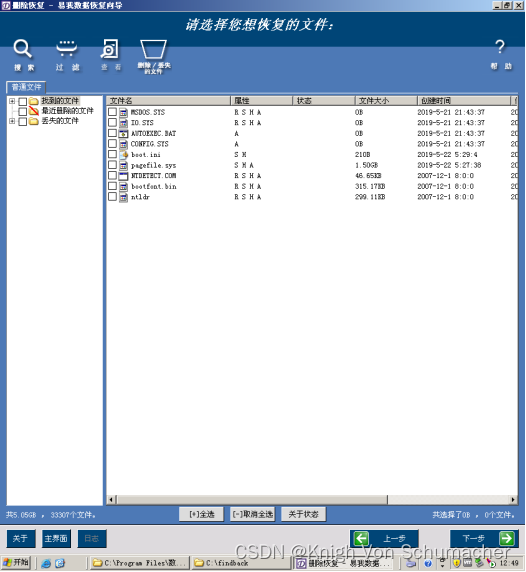

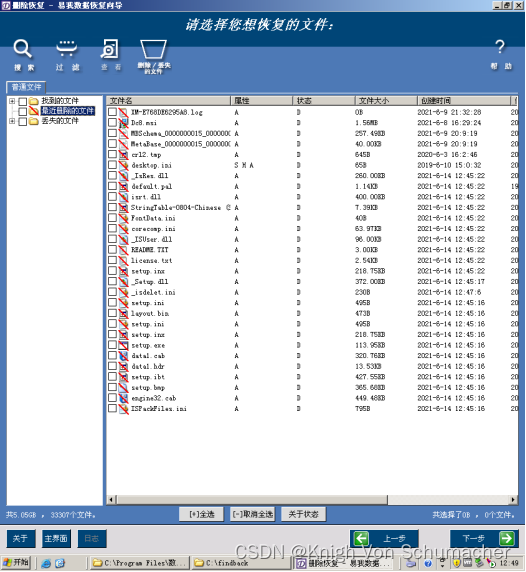

会提示找到的文件、丢失的文件以及最近删除的文件。选择最近删除的文件。

找到要恢复的文件,这里可以查看其文本信息:

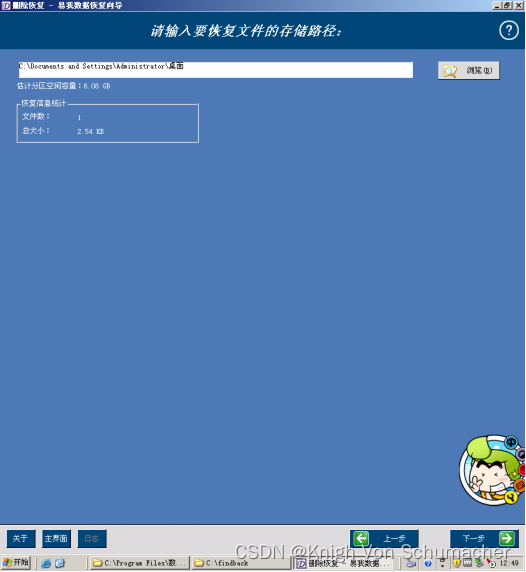

选中要恢复的文件进入下一步,指定恢复的路径:

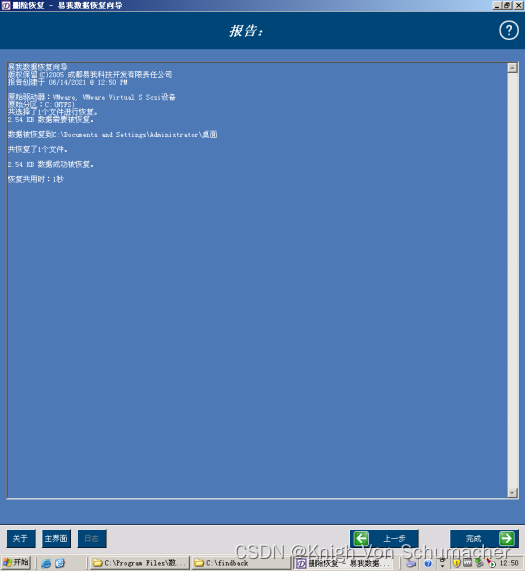

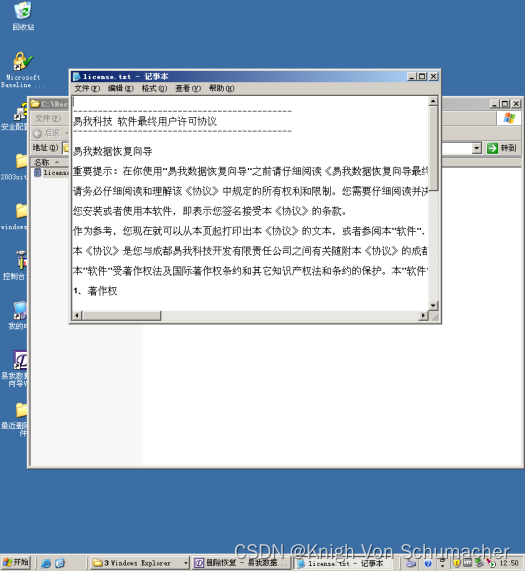

根据提示选择路径,最后在恢复的路径中便可找回文件。

- 在 PC1 上安装 LophtCrack

(1)从 http://www.atstake.com/下载最新版的 LophtCrack,目前最新版本为 LC5。

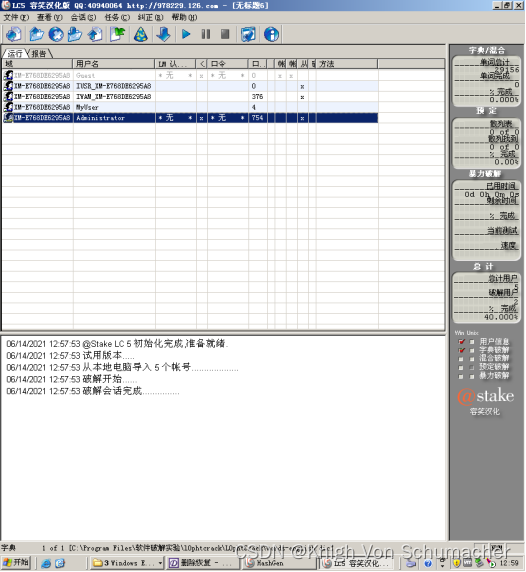

(2)双击安装程序 lc5setup,安装 LophtCrack,根据提示完成安装。 - 使用 LC5 检测弱口令

LC5 能检测 Windows 和 UNIX/Linux 系统用户的口令,并可以根据需要,要求用户修改密码。具体使用方法如下:

(l)打开 LC5,此时该软件会弹出一个向导框,如图 7.59 所示。读者可跟随该向导完成设置。

图 7.59 LC5 的向导框

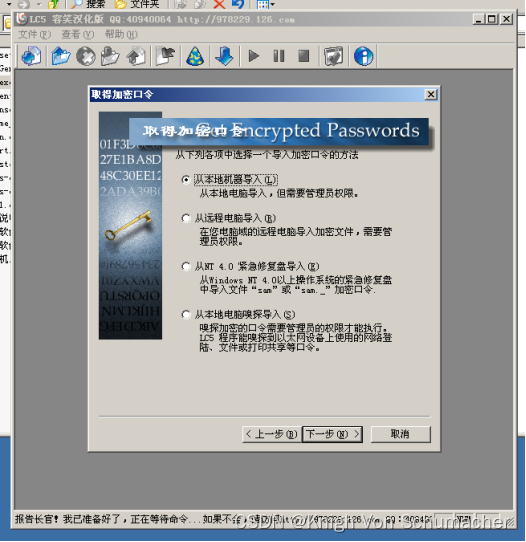

(2)点击“下一步”按钮,将出现如图 7.60 所示的对话框。在这个框中,读者可以选择用于检测的加密密码的来源。一共有四种来源,分别是:

⚫ 本机注册表,需要系统管理员权限;

⚫ 同一个域内的计算机,需要系统管理员权限:

⚫ NT 系统中的 sam 文件;

⚫ 监听本地网络中传输的密码 Hash 表。

本实验我们选取第二种来源。

图 7.60 选择用于检测的加密密码来源

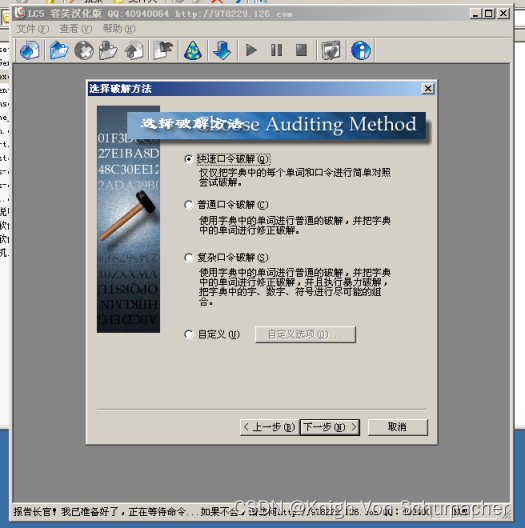

(3)点击“下一步”按钮,将出现如图 7.61 所示的对话框。该框列出的是检测密码的方法。一共有四种方法。分别是:

①快速检测:将 LC5 自带的字典中的 29000 个单词与被审计的密码匹配,采用这种方法只需数分钟就能完成检测。

②普通检测:除了能检测上述密码外,还可以检测一些在单词基础上进行了简单修改的密码。

③强密码检测:采用暴力破解的方式来检测密码,通常检测时间超过一天。

④定制检测:可以根据需要灵活地进行配置,例如改变字典、改变混合模式的参数以及选择用于暴力破解的字符集。

图 7.61 选择检测密码的方法

一般来说,检测越严格,所花的时间就越长。

本实验我们选取第一种方法。

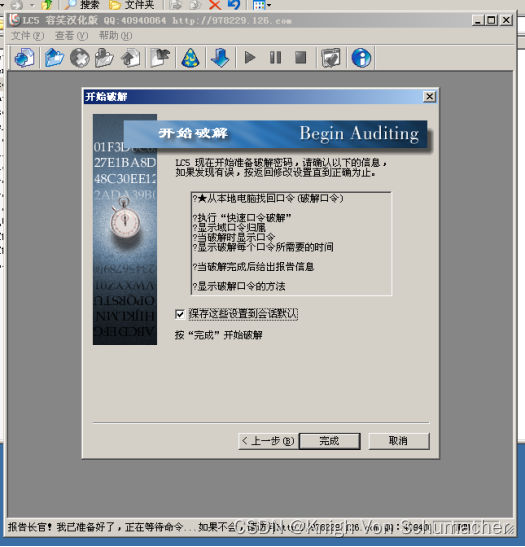

(4)点击“下一步”按钮,将出现如图 7.62 所示的对话框,在该对话框中选择的显示方法,按系统默认的值即可。

图 7.62 选择显示方法

(5)点击“下一步”按钮,将出现如图 7.63 所示的对话框。该框将前面选择的内容显示出来,读者点击“完成”即开始检测。

图 7.63 完成界面

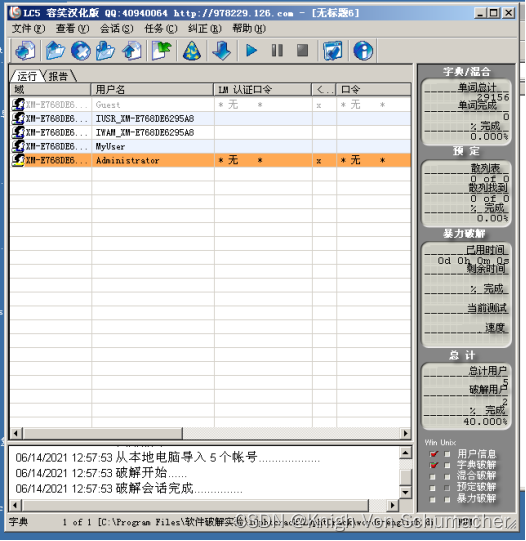

图 7.64 所示为检测结果。

图 7.64 检测结果

从图 7.64 中可以看出,有些用户的弱口令被检测出来了。此时,可以选择菜单中的“Remidiate”下的“Disable Accounts”,禁止该帐号;或选择“Force Password Change”,强迫该用户在下次登录时修改密码,如图 7.65 所示。

图 7.65 修改密码

五、思考题

1.试比较 FinalData 与易我数据两种数据恢复软件的特点。

答:FinalData 能够对FAT、FAT32和NTFS三种文件系统中的文件进行恢复,而且它的界面风格和操作方法和Windows 资源管理器非常接近,即使是非计算机专业人员的普通用户也可以在几分钟的时间里掌握基本的使用方法,完成大部分数据恢复工作。另外,快速高效则是FinalData的另一个显著特点,恢复单个丢失的文件只需要几秒钟的时间,而对于整个硬盘的恢复也可以在几十分钟内完成。《易我数据恢复向导》是首款国内自主研发的数据恢复软件,是一款功能强大并且性价比非常高的数据恢复软件。本软件在WINDOWS操作系统下,提供FAT12/FAT16/FAT32/VFAT/NTFS/NTFS5分区的数据恢复,支持 IDE/ATA、SATA、SCSI、USB、IEEE1394种类的硬盘或闪盘、软盘、数码相机、数码摄像机和USB种类的存储盘。本软件具有册删除恢复、格式化恢复、高级恢复等非常强大的功能,可以针对不同情况的数据丢失来进行数据恢复。本软件能非常有效的恢复删除或丢失的文件、恢复格式化的分区以及恢复分区异常导致丢失的文件。

1.如果 Windows XP/2003 的 Administrator 用户的口令遗忘,怎样找回口令?

答:Windows Key 5.0和Windows XP/2000/NT Key这两款软件可以自动把Administrator密码修改为12345,重启系统后用此账号登录,然后在“控制面板”用户中,再重新修改管理员密码即可。

2.对加口令的 Windows Word/Excel 文件,如果口令遗忘,怎么办?

答:点击选中被加密的表格文档,按F2重命名,把文件格式改为RAR。鼠标左键双击打开该文件,并打开XL文件夹。双击打开worksheets文件夹。拖动sheet1.xml至电脑桌面。使用记事本打开拖至桌面的这个文件。Ctrl+F查找protection这个词。查找到该词后,选中该词所在尖括号内的全部内容,并删除这些内容,Ctrl+S保存后,关闭记事本。把修改后的这个文件拖入解压软件内。弹出的替换提醒窗口内点击替换。把RAR格式的文件重新改为XLSX表格文件。双击打开表格后,审阅选项下的撤消保护工作表替换为了保护工作表,说明该文件的密码已被解除。

3.选择自己熟悉的编程语言,编程实现两人口令博奕或攻防游戏,即一人给出一个口令,另一人进行口令破解。