Apache

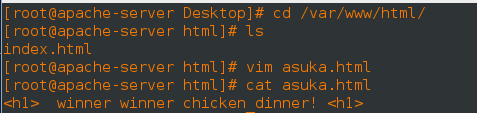

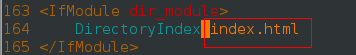

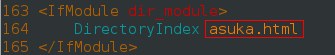

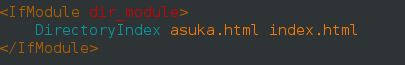

1.修改默认发布文件:(默认的发布文件为/var/www/html 下的 index.html文件):

改为asuka.html:

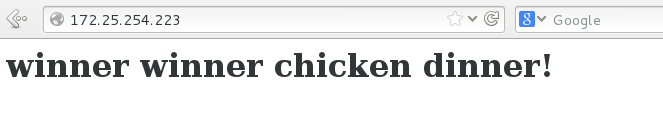

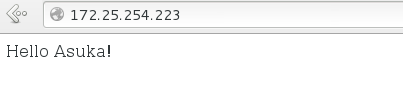

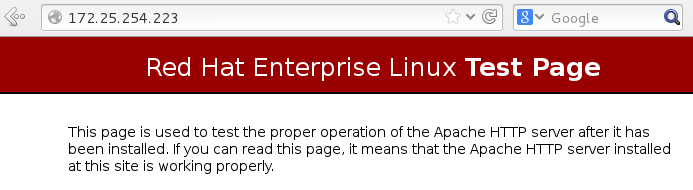

登录浏览器输入 172.25.254.223查看:(可以看到更改成功了!)

当我们写入多个发布文件时,只会显示第一个文件的内容(当第一个文件内容存在的时候)

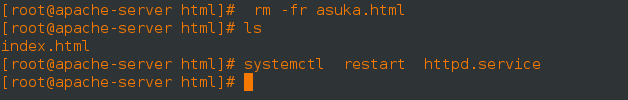

当我们删除asuka.html ,再登录会发现 第二个存在的index.html文件的内容显示出来了:

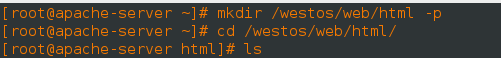

2.更改默认发布目录:

通过主配置文件可以发现默认发布目录为:/var/www/html:

创建一系列目录:/westos/web/html

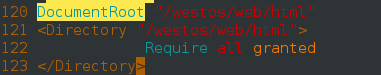

把/westos/web/html改为发布目录:

登录172.25.254.223:(不能正常登录)

加入信息(121-123 表示认证):

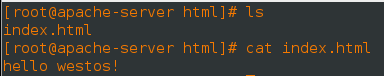

在/westos/web/html目录下编写一个文件 index.html

登录查看:

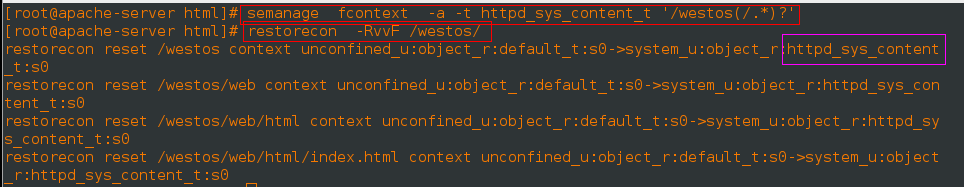

当内核防火墙selinux为enforcing强制模式的时候,我们还需要递归更改/westos/...目录的安全上下文为 (httpd_sys_content)才不会报错!

如果 selinux 关闭 或者为 permissive(警告状态)的时候可以不用考虑!

3.Apache的虚拟主机:

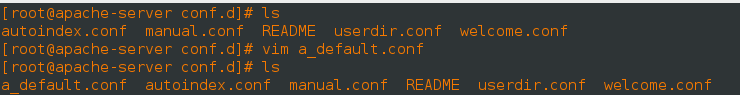

@进入/etc/httpd/conf.d目录 新建编写一个a_default.conf 的配置文件:

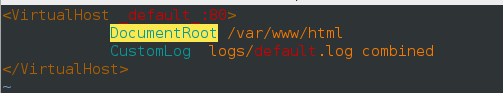

内容为:

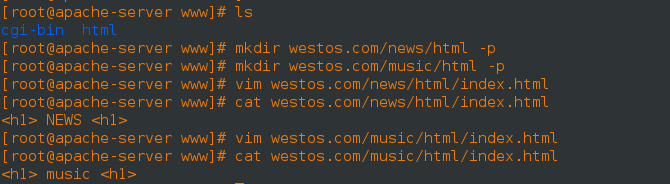

@在/var/www目录下创建两个目录(news, musci),并相应编写两个文件:内容如下:

@在/etc/httpd/conf.d底下编写一个文件 news.conf 内容为:

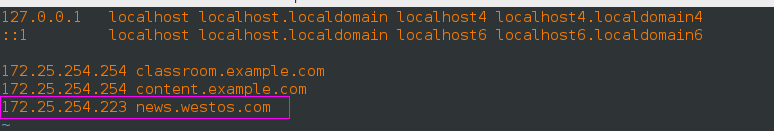

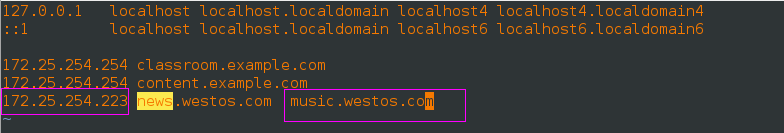

@进入/etc/hosts进行域名解析:

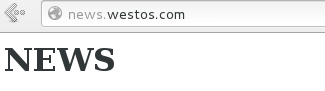

@输入news.westos.com可以看到我们编写的内容:

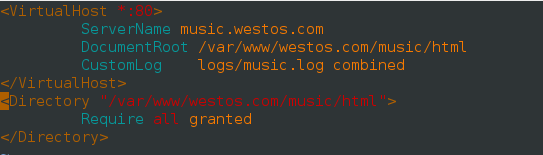

同理编写一个musci.conf:

加入域名解析:

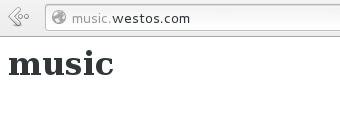

登录musci.westos.com查看:

4.Apache的访问控制:

第一种基于IP的访问控制:

进入/etc/httpd/conf.d/a_default.conf文件:内容如下:

order表顺序, Deny,Allow表示先拒绝...再允许...

图中意味先拒绝所有iP访问,再单独允许172.25.254.23访问:

此时172.25.254.223就不能访问了:

更改为:(只允许223访问)可以看到:

又可以正常访问了:

第二种需要用户名密码认证的访问控制:

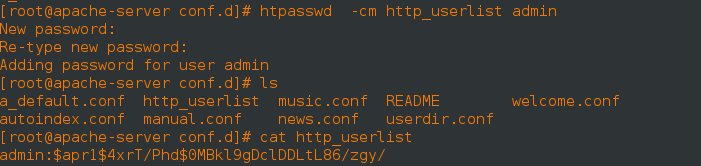

首先生成加密用户及其密码(在/etc/httpd/conf.d目录下操作):

将用户名及密码与Apache关联起来:(编写配置文件a_default.conf):(写入11-16行)

12行表示关联的文件绝对路径;

13行为提示语(引号内的内容随便编译)

14表示类型为用户 密码 登录方式

15表示得输入 合法用户

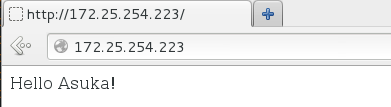

登录172.25.254.223效果如下:

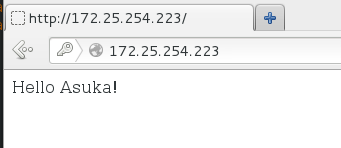

输入正确设定的用户名及密码:(就可以看到内容了):

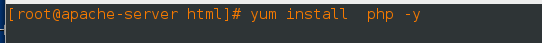

5.Apache支持php语言:

安装php:

在/var/www/html目录下编写一个index.php类型的文件:

重启httpd服务:登录172.25.254.223/index.php可以看到:

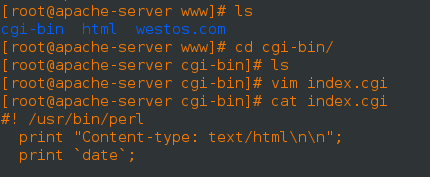

@也支持cgi脚本:

进入/var/www目录下:

可以看到cgi-bin目录,进入这个目录并在其下新建一个文件,文件内容如下:(内容是perl语言编写的cgi脚本)

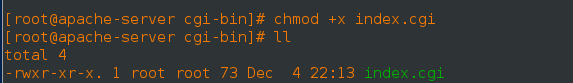

@再给文件加上执行权限:

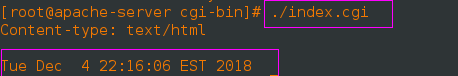

试一下:(利用“./”):可以看到执行了:(显示了当前时间):

@在配置文件里让系统识别cgi文件,并运行:

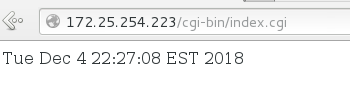

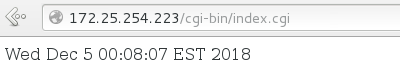

重启httpd服务,登录172.25.254.223/cgi-bin/index.cgi查看:

可以看到成功了

刷新一次时间就会变化(当然我间隔的比较久一点):

当然cgi脚本也可以在其他目录里执行,但安全上下文问题得考虑!

@https(超文本传输安全协议)

https与http相比,https多了加密步骤,能够进行加密传输数据,而http没有这个性能,传送的是明文数据:

所以https相比于http更加安全!

第一步安装:

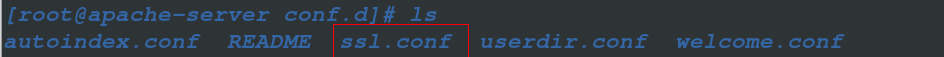

yum install mod_ssl -y可以看到/etc/httpd/conf.d目录下多出了一个文件:

重启httpd服务;

登录:https://172.25.254.223:情况如下:(因为浏览器版本的原因显示可能会由略微的不同)

选择 I Understand the Risks 底下的 Add Exception:

点开后选择get certificate 然后 选择左下角的confire security exception

可以看到加密就成功了:(地址栏出现了一个锁子)

点击锁子,会弹出下面界面,选择 More information:

选择security ,点击 view certificate :

可以看到下面内容:

点击:

选择里面的 Performance :

可以看到下面界面:(选择Advanced 里面的 certificates ,再选择 view certificates:

选择 server 找到 172.25.254.223... 删除它:

OK之后,加密就解除掉了;

刚才我们加密需要自己手动 输入https://, 实现了 加密!

######搭建一个 BBS论坛######

创建一系列目录:

进入/etc/httpd/conf.d目录下编写一个 bbs.conf文件:(内容如下):

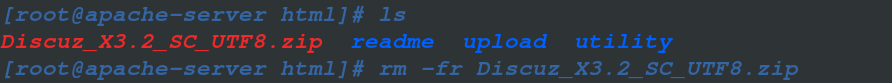

当然我们得在网上找一下论坛的资源:(我的服务端已经有了);

进入readme文件可以看到相应的帮助;

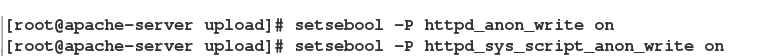

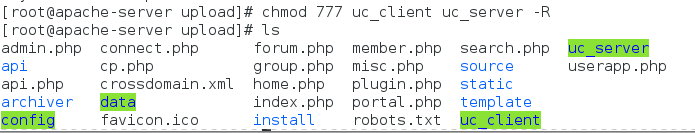

进入upload目录里:(给 data config两个文件满权限!)

重启服务:

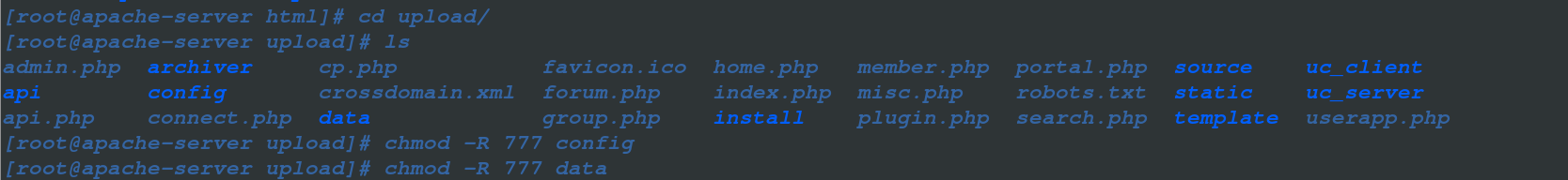

测试端在 域名解析中加入 bbs.westos.com :

登录 bbs.westos.com/upload:(选择我同意):

但是可以看到我们当前许多状态不支持:

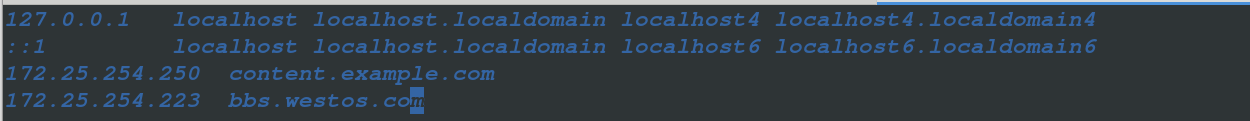

将内核防火墙selinux更改为permissive状态:

sentenforce 0 ;

再查看:

有一部分可以使用了:

![]()

查看相关功能开关:

打开这两个:

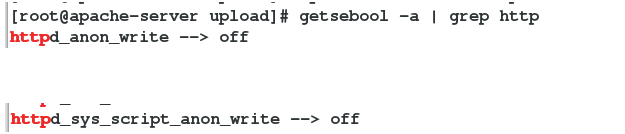

加权限777:

重启httpd,查看:

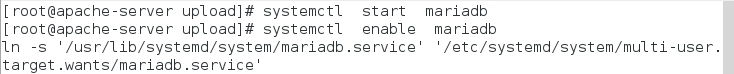

@安装软件:(数据库)

![]()

启动mariadb:

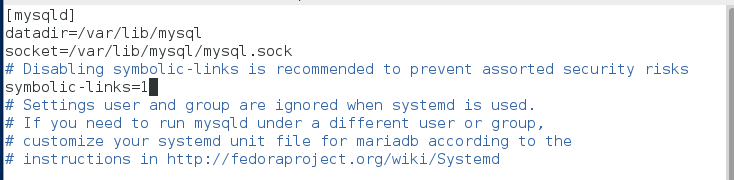

更改接口,保证安全性:(vim /etc/my.conf)

设置symbolic-links=1

启动:

![]()

一系列步骤,需要设定密码,其他全选择yes(y)即可!

安装软件php:

![]()

然后就算填写信息了,其中数据库密码填写你自己刚才设置的!:

这个页面的右下有一个按钮 写着:

您已完成论坛部署,点此访问,点击即可:

我们的论坛就部署完毕了!

OVER!