计网总述:https://editor.csdn.net/md/?articleId=104502185

物理层:https://editor.csdn.net/md/?articleId=104502545

数据链层:https://editor.csdn.net/md/?articleId=104504250

网络层:https://editor.csdn.net/md/?articleId=104505685

传输层:https://editor.csdn.net/md/?articleId=104512338

应用层:https://editor.csdn.net/md/?articleId=104518474

网络安全:https://editor.csdn.net/md/?articleId=104520377

第七章:网络安全

一、网络安全包括那些方面

1.数据安全

2.应用程序安全

3.操作系统安全

4.网络安全

二、信息加密

1.两类密码体制

2.数字签名

三、Internet上使用的安全协议

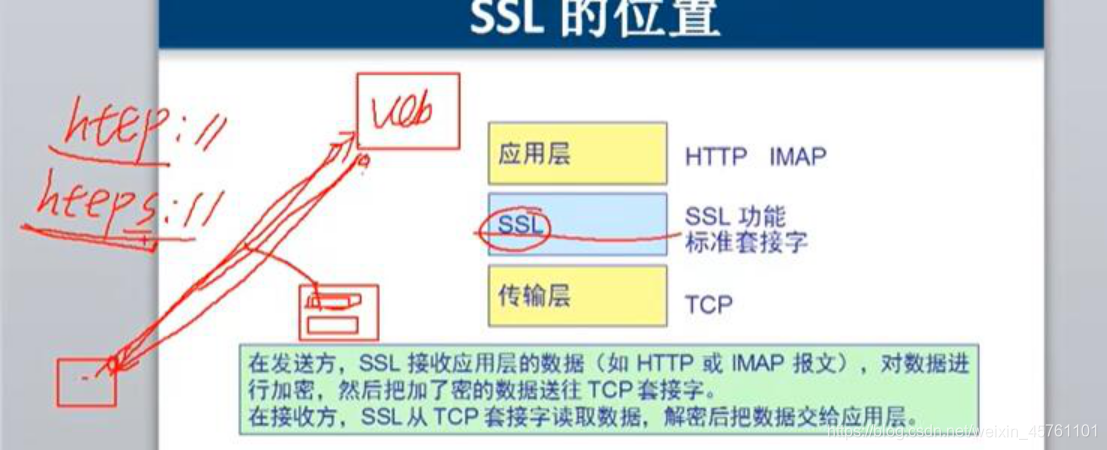

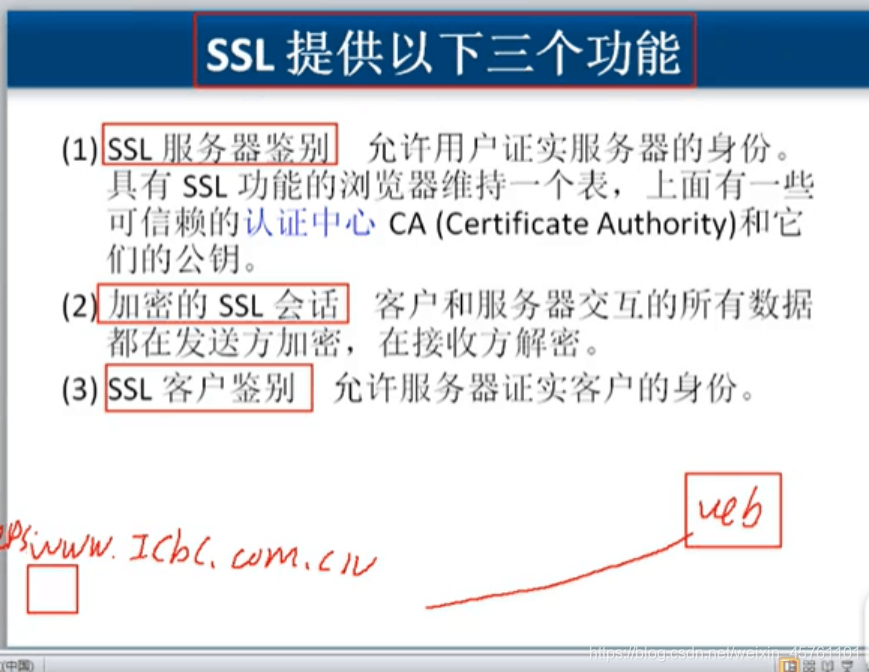

1.安全套接字SSL

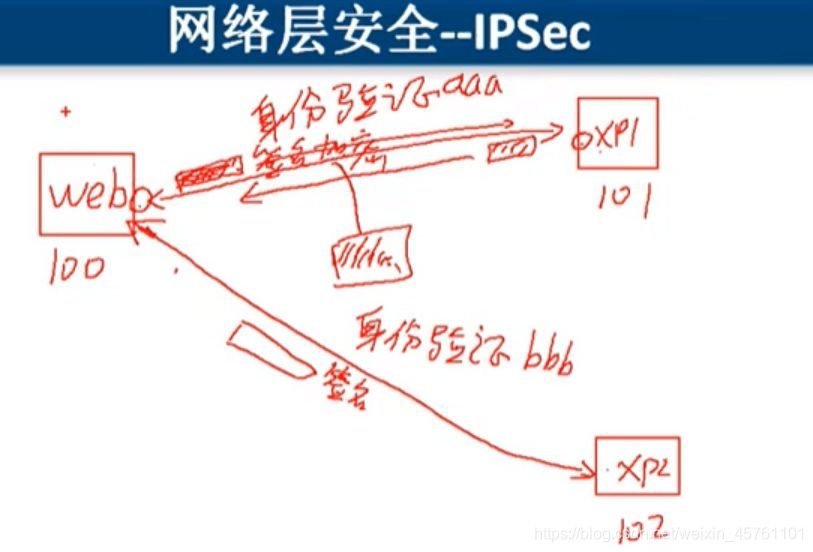

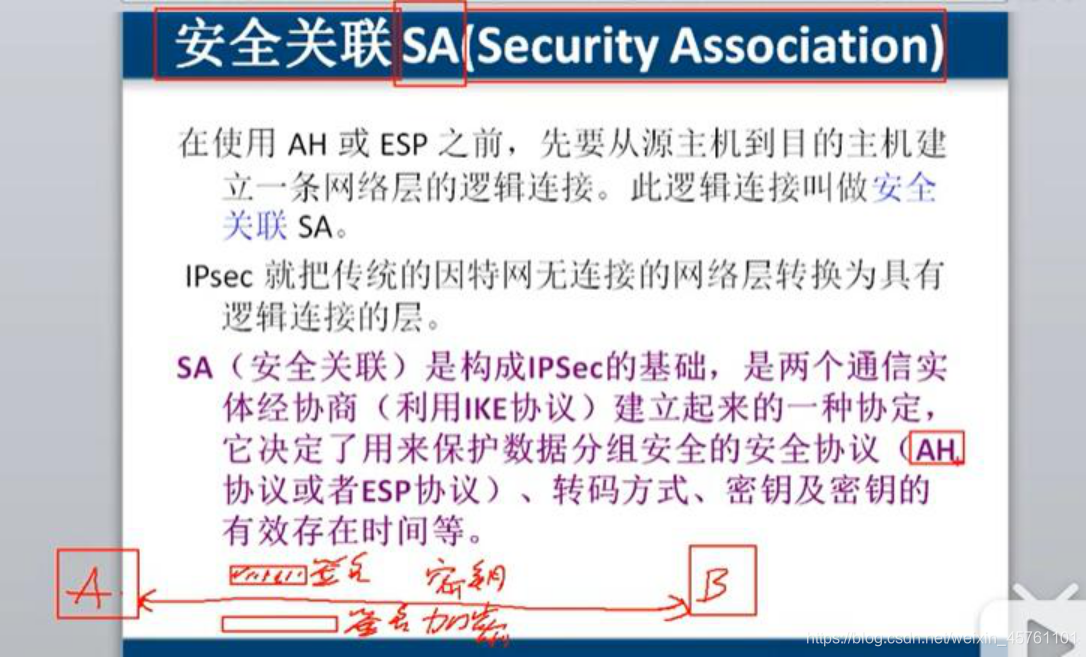

2.网络层安全IPsec

四、防火墙

本章以实验为主,建议自行实验。

《1》数据安全

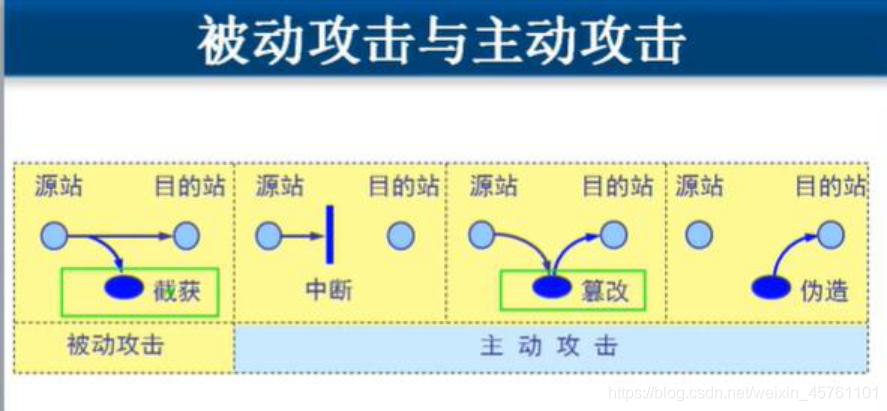

计算机网络在通信方面面临以下的四种威胁、

(1)截获:从网络上窃取他人的通信内容

(2)中断:有意去中断他人的网络上的通信

(3)篡改:故意篡改网络上传送的报文

(4)伪造:伪造信息在网络上传送

截获信息的攻击称为被动攻击,而更改信息和拒绝用户使用资源的攻击称为主动攻击

程序安全

1、计算机病毒:会传染其他的程序,传染是通过修改其他程序来把自身或其变种复制进去成

2、计算机蠕虫:通过网络的通信功能将自身从一个结点到另一个结点并且启动运行的程序,它消耗计算机资源:CPU和内存

3、特洛伊木马:一种程序,他运行需要和外界进行连接,建立会话。

如何发现木马

可以用netstat -n查看是否有可以会话

运行msconfig 服务,隐藏微软服务

安装杀毒软件

4、逻辑炸弹:一种当运行环境满足特定条件时,才会执行其他特殊功能的程序

《2》信息加密

加密技术

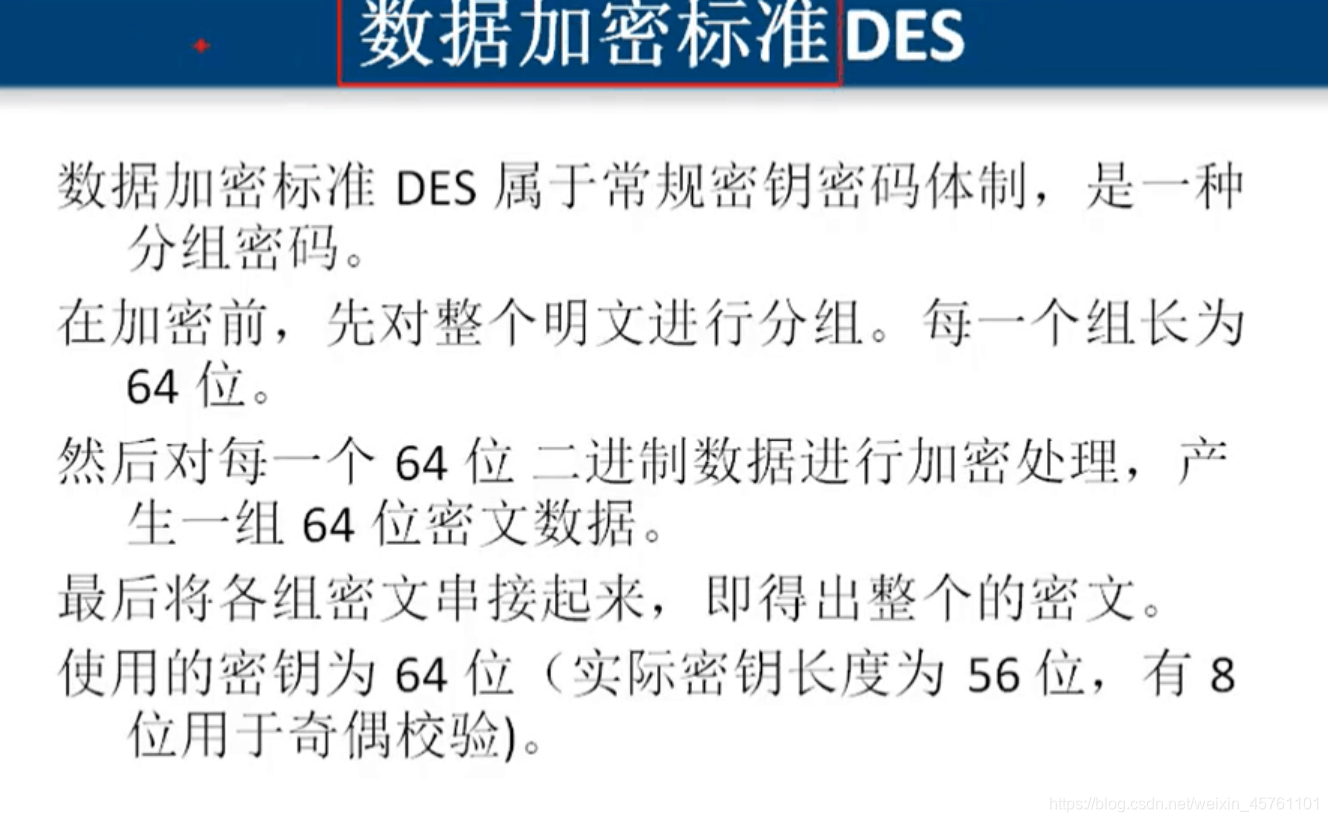

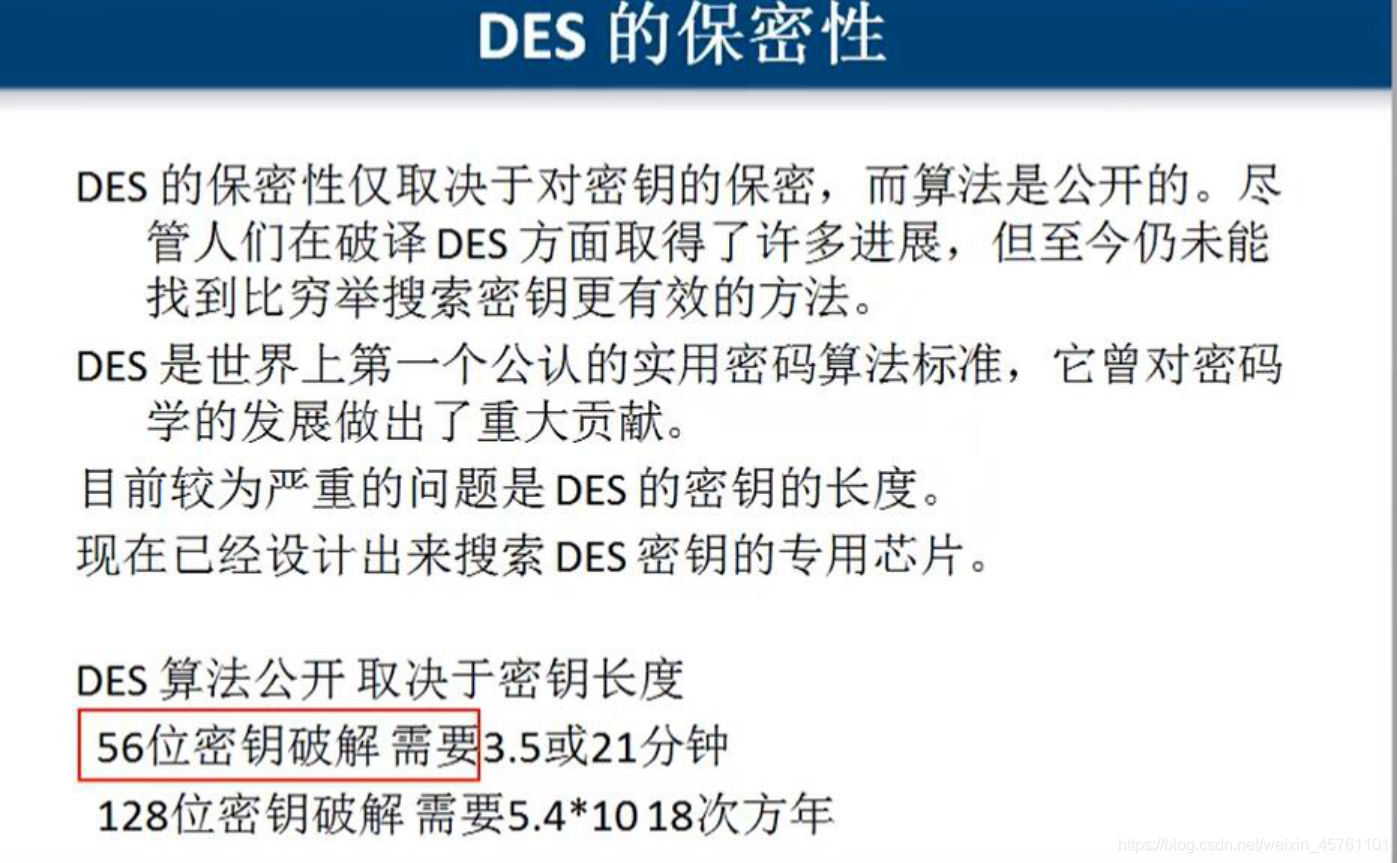

对称加密技术:

优点:效率高 缺点:秘钥不适合在网上传输,你要维护麻烦

加密算法

加密秘钥

非对称加密:加密和解密秘钥不同,秘钥和私钥各有一对,公钥加密私钥解密,私钥加密公钥解密

对称加密算法:先用对称秘钥对文件进行加密,然后再用公钥对对称秘钥进行加密,接收方再用私钥对公钥解密,再用对称秘钥解密

数字签名:防止抵赖,能够检测签名之后内容是否被更改。

证书颁发机构:为企业和用户颁发数字证书,确认这些企业和个人身份

《3》

在Internet上常使用的两个协议

imaps tcp-993

pop3 tcp-995

smtps tcp-465

http tcp-443

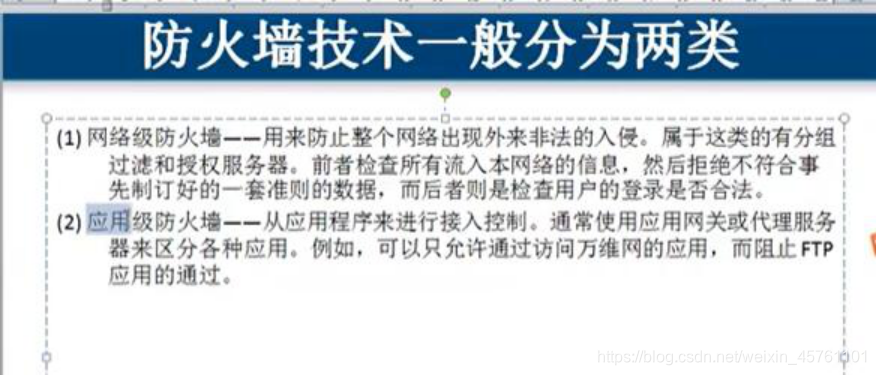

《4》防火墙

防火墙:是由软硬件构成的系统,是一种特殊编制的路由器,用来在两个网络之间实施接入控制策略。接入控制策略是由使用防火墙的单位自行拟制,为的是可以适合本单位的需要。

防火墙的作用:防火墙对流经它的网络通信进行扫描,这样能够过滤掉一些攻击和防止信息泄露,关闭不使用的端口。而且它还能禁止特定端口的流出通信,封锁特洛伊木马,禁止来自特殊站点的访问。

参考文献:https://www.bilibili.com/video/av40396023?from=search&seid=2001461459246417462