В интернете, компания предоставляет множество сетевых сервисов для пользователей через возведением различных приложений, таких как веб - сайты, электронная почта, FTP - сервер и так далее. И большинство из них построены с использованием серверов Linux. Итак, вы хотите , чтобы защитить эти серверы, фильтрации несанкционированного доступа, даже злонамеренно ввести внутреннюю сеть. Нам нужно использовать , чтобы - брандмауэр .

В дополнении к аппаратному брандмауэру брандмауэра, система брандмауэра Linux также очень сильна, в основном понимании CentOS системы 7 брандмауэра сегодня - firewalld .

А фундамент Linux брандмауэр

Независимо от системы Linux, настройки брандмауэра или аппаратного брандмауэра Windows Операционной системы являются комбинацией ряда компонентов между различными сетями и сетевой безопасностью, является единственной среди различной информации о домене безопасности (в) рте. С помощью тестирования, ограничить и изменить поток данных через брандмауэр. Внешнее экранирование информации внутренней сети настолько, насколько это возможно, структура и функционирование государства и могут принимать внешний доступ внешних сетей есть выбор. Между внутренними и внешними сетями создали барьер безопасности для того, чтобы избежать ввода внутренней сети без ведома возникновения определенной угрозы для нашей внутренней сети.

С традиционном смысле, межсетевой экран делится на три категории: фильтрация пакетов, прокси-серверы приложений, брандмауэрами для проверки. Независимо от того, насколько сложна реализация брандмауэра, в конечном счете, не будет продлен на основе этих трех технологий.

Система брандмауэра Linux, в основном работает на сетевом уровне, типичный фильтр пакетов (также известный как брандмауэры сетевого уровня).

Фильтрация пакетов брандмауэр работает:

- Работая на сетевом уровне пакета IP;

- Статически открытые порты, есть определенный риск безопасности;

- Обработка информации, отраженного в IP-адрес и порт в пакете;

Межсетевые работы инспекции брандмауэра:

- Работает на сетевом уровне;

- Динамически открытые порты;

прокси-сервер приложений брандмауэра работает:

- Работа на уровне приложений;

Система брандмауэра на основе Linux ядра системы кодирования для достижения как очень стабильной производительности и высокой эффективности, и, таким образом, получить широкий диапазон применений. Система брандмауэра Linux в основном: firewalld, Iptables, Ebtables. Но по умолчанию firewalld в системе CentOS 7 для управления подсистемой NETFILTER.

- Netfilter: относится к внутренней структуре фильтрации пакетов брандмауэра ядра Linux, не существует форма программы или файла, в « режиме ядра » системной функции брандмауэра;

- firewalld: относится к программе команды для управления брандмауэром Linux, является « пользовательским режим системы управления брандмауэром».

Строго говоря, Netfilter представляет собой систему брандмауэра Linux, firewalld просто управлять только NETFILTER инструмент!

Во-вторых, firewalld Обзор

1.firewalld Профиль

firewalld предоставляет веб-ссылку и динамического брандмауэр интерфейс уровня безопасности для сетевых инструментов управления для поддержки определенной области, поддержка IPv4, IPv6 брандмауэров и мост Ethernet, и имеет два режима конфигурации: постоянную и конфигурация во время выполнения. Он также поддерживает прямые услуги или приложения для добавления правил брандмауэра.

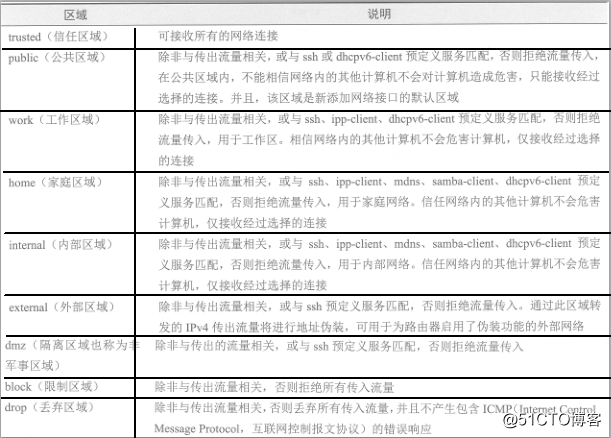

Область 2.firewalld

firewalld весь сетевой трафик делится на множество областей, что упрощает управление брандмауэром. Исходный IP-адрес пакета или входящего сетевого интерфейса и других условий, трафик данных передается в соответствующий правилам области брандмауэра. Для пакетных данных в системе, он сначала проверяет адрес источника.

firewalld поток обработки данных:

Во- первых, адрес источника проверяется.

- Если адрес источника, связанный с конкретной областью, область устанавливается правило выполняется;

- Если исходный адрес не связан с конкретной областью, используемой областью входящего сетевого интерфейса и реализации правил, установленных в регионе;

- Если сетевой интерфейс не связан с конкретной областью, область по умолчанию и соблюдения правил, установленных в регионе;

Область по умолчанию не является отдельной области, но и некоторые другие области, определенные на внедрение системы. По умолчанию, зона по умолчанию является общедоступной, системный администратор может быть изменен в соответствии с реальной ситуацией.

Более согласования правил, в соответствии с порядком, то первое правило соответствия выигрывает (сверху вниз, найти остановку!)

Диапазон услуг, которые могут быть сконфигурированы или портами в каждой области, чтобы быть открыт или закрыт, каждое предопределенная область firewalld открыто по номеру соответствующей услуги по умолчанию, как показано ниже:

Исходящий трафик: это просто не брандмауэр для доступа к самому ресурсу, но трафик через брандмауэр называется исходящим трафиком.

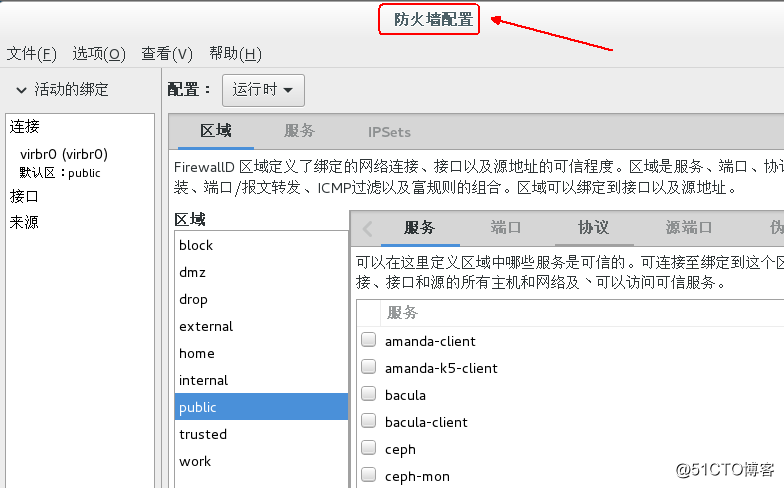

Конфигурация брандмауэра 3.firewalld

В CentOS 7 система может быть использована для настройки брандмауэра тремя способами:

- брандмауэр-конфигурация графического инструмента;

- брандмауэр-CMD инструмент командной строки;

- / файлы Etc / firewalld / конфигурации;

В нормальных условиях, не рекомендуется непосредственно изменять конфигурационные файлы!

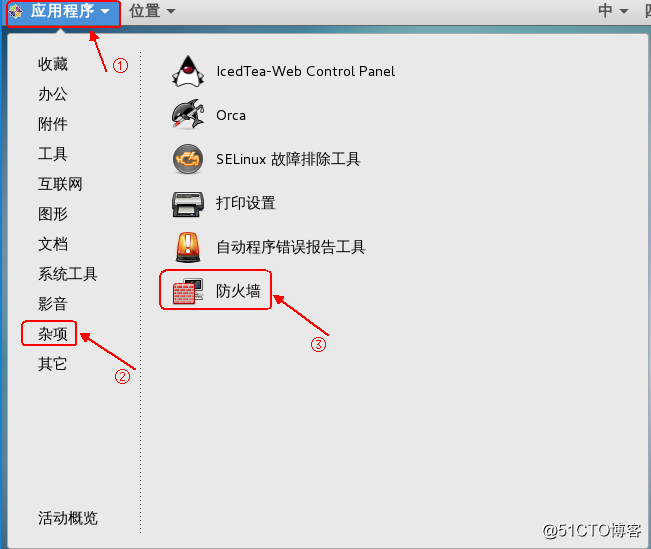

(1) графическое средство управления

Откройте графические инструменты управления двух способов:

1) графический рабочий стол

2) открывается командой терминала

[root@localhost ~]# firewall-config

Поскольку графический прямолинейно, поэтому не представлен здесь подробно!

(2) брандмауэр-CMD инструмент командной строки

1) Запуск, остановка просмотра firewalld услуги

[root@localhost ~]# systemctl start firewalld

//启动firewalld服务

[root@localhost ~]# systemctl enable firewalld

//将firewalld服务设置为开机自启动

[root@localhost ~]# systemctl status firewalld

//查看firewalld服务状态

[root@localhost ~]# firewall-cmd --state

//查看firewalld服务状态

[root@localhost ~]# systemctl stop firewalld

//停止firewalld服务

[root@localhost ~]# systemctl disable firewalld

//将firewalld服务设置为开机不自动启动2) получение предварительно определенной информации

[root@localhost ~]# firewall-cmd --get-zones

//显示预定义的区域信息

[root@localhost ~]# firewall-cmd --get-services

//显示预定义的服务(服务较多,大部分都是常用的,这里就不介绍了)

[root@localhost ~]# firewall-cmd --get-icmptypes

//显示预定义的ICMP类型брандмауэр-CMD --get-icmptypes результатов выполнения команды во всех видах значений:

- места назначения недостижим: недоступность назначения;

- эхо-ответ: ответ Ответ;

- Параметр-проблема: параметры задачи;

- перенаправление: перенаправление;

- маршрутизатор-реклама: Router Advertisement;

- маршрутизатор-приставание: маршрутизатор домогательство;

- источник-закалочный: источник ингибирования;

- времени превышен: тайм-аут;

- Отметка времени-ответ: Отметка ответ ответить;

- временная метка-запрос: запрос штампа времени;

3) Региональное управление

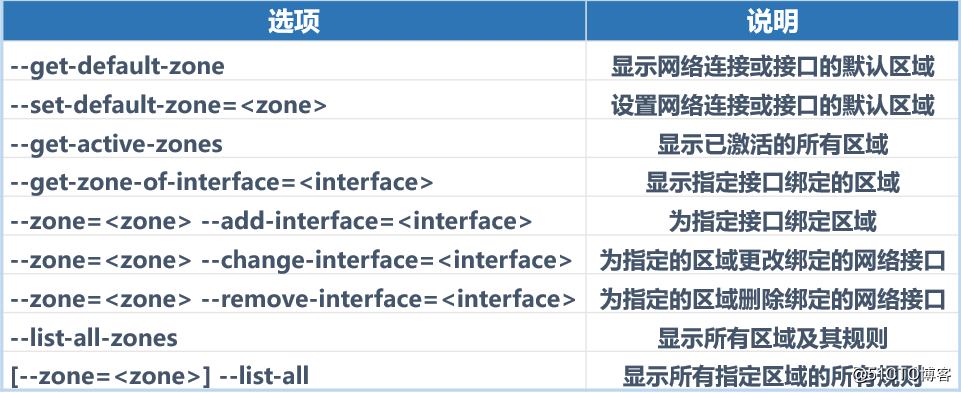

Общие команды управления опции область, как показано на рисунке:

[root@localhost ~]# firewall-cmd --get-default-zone

//显示当前系统中的默认区域

[root@localhost ~]# firewall-cmd --list-all

//显示默认区域的所有规则

[root@localhost ~]# firewall-cmd --get-zone-of-interface=ens33

//显示网络接口ens33对应的区域

[root@localhost ~]# firewall-cmd --zone=internal --change-interface=ens33

The interface is under control of NetworkManager, setting zone to 'internal'.

success

//将网络接口ens33对应区域改为internal区域

[root@localhost ~]# firewall-cmd --zone=internal --list-interfaces

ens33

[root@localhost ~]# firewall-cmd --get-zone-of-interface=ens33

internal

//验证

[root@localhost ~]# firewall-cmd --get-active-zones

internal

interfaces: ens33

//显示所有激活区域4) Управление услуг

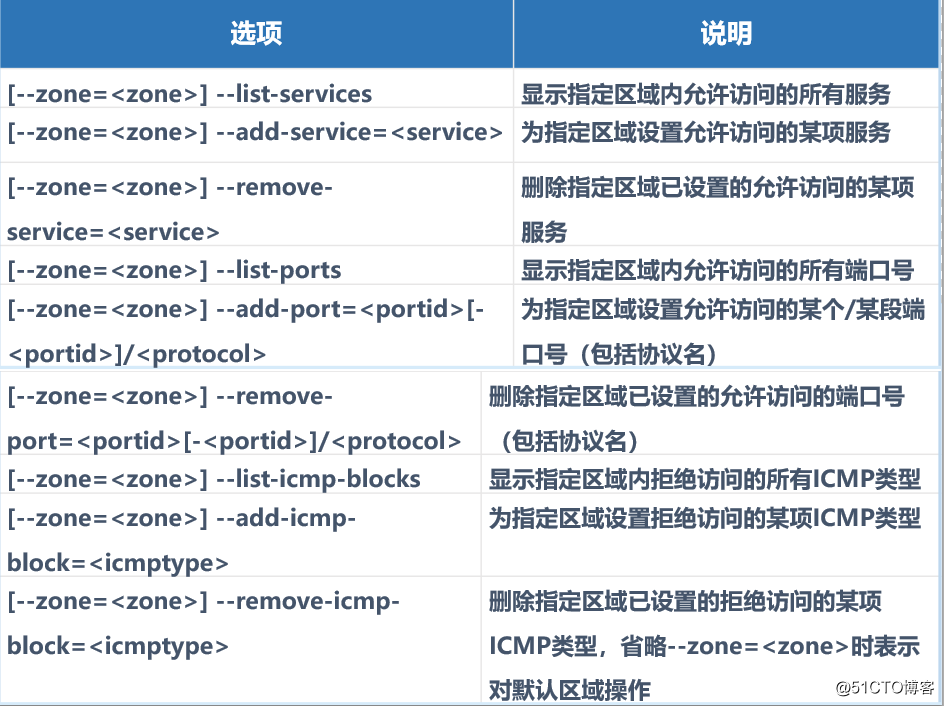

В последней версии firewalld по умолчанию определяет 70 видов услуг, для нашего использования, для каждой области сети, могут быть сконфигурированы для обеспечения доступа к услуге. Если вам необходимо добавить сервис не в списке, вы можете добавить порты.

Варианты управления услугами Общие зоны, как показано на рисунке:

[root@localhost ~]# firewall-cmd --list-services

dhcpv6-client ssh

//显示默认区域允许访问的服务

[root@localhost ~]# firewall-cmd --add-service=http

//设置默认区域允许访问http服务

[root@localhost ~]# firewall-cmd --list-services

dhcpv6-client ssh http

//验证效果

[root@localhost ~]# firewall-cmd --zone=internal --add-port=80/tcp

success

//在internal区域上允许TCP协议80端口访问

[root@localhost ~]# firewall-cmd --zone=internal --remove-port=443/tcp

success

//在internal区域上禁止TCP协议443端口访问

[root@localhost ~]# firewall-cmd --list-all --zone=internal

internal (active)

target: default

icmp-block-inversion: no

interfaces: ens33

sources:

services: dhcpv6-client mdns samba-client ssh

ports: 80/tcp

protocols:

masquerade: no

forward-ports:

sourceports:

icmp-blocks:

rich rules:

//查看指定区域的详细配置Используйте брандмауэр-CMD инструмент командной строки, имеет два режима настройки:

- Запуск время режима: ток, протекающий в конфигурации брандмауэра памяти, перезагрузите систему или firewalld конфигурации будет перезагружен сбой службы;

- Постоянный режим: Перезапустите firewalld услуги представительства или перезагрузки системы, система автоматически загружает конфигурацию правил брандмауэра постоянно хранится в конфигурационном файле;

брандмауэр-CMD команда инструменты три опции, относящиеся к режиму настройки:

- --reload: перезагрузить брандмауэр и сохранять информацию о состоянии, находятся в постоянной настройке приложения настроена для работы;

- --permanent: команда с этой опцией используется для установки постоянных правил, которые только перезапущен firewalld служба является правило вступит в силу, если не с помощью этой опции, она используется для задания правил во время выполнения;

- --runtime к постоянным: текущие правила конфигурации бегущий записывается в файл конфигурации, что делает его постоянной конфигурации.

О firewalld брандмауэра введено с этой целью!