使用工具:

jsEncrypter

burpsuite

phantomjs

再测试SRC时,弱口令总是比别人搞得慢,特别是遇到前端加密的情况,所以抽时间来完善一下我的武器库。

一、jsEncrypter安装

今天用到的工具

jsEncrypter 官方地址https://github.com/c0ny1/jsEncrypter

没安装mvn的直接下载 release版本就行了,不用再去编译他。

release版本 https://github.com/c0ny1/jsEncrypter/releases/tag/0.3.2

下载解压后文件如下:

jsEncrypter.0.3.2.jar是 burpsuite的插件,点击添加直接安装就行了

安装成功后会多一个tab

二、安装phantomjs

这个直接参考官网文档就行了

Mac上执行如下命令

brew install phantomjs三、修改phantomjs_server.js 文件

每次生成都需要修改phantomjs_server.js文件,因为每个网站的加密方法可能不一样。

如图:

这个登录我们输入用户名和密码 lihua

被加密成这样。

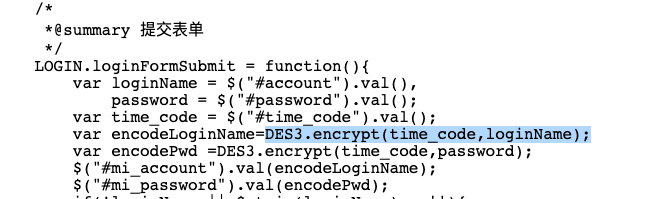

打开网站源码寻找加密的方法。再login.js文件中我们找到加密的方法

所以只要引用DES3.js文件,就可以调用他这个加密方法了

所以我们把DES3.js下载到本地,接下来修改phantomjs_server.js

接下来启动phantomjs

phantomjs phantomjs_server.js打开burp,测试输入 lihua,看看生成的加密字符串时候和原来的一样

测试ok

四、使用加密字符串进行爆破

把数据包发送到intruder模块中

标记完变量后,添加我们的插件用来生成加密字符串

拉到最后选我们的插件

剩下的就是常规的run了,这里不赘述了。