数据参考:CISP官方

目录

- 口令安全问题

- 口令破解攻击

- 口令破解安全防护

- 口令使用安全管理

一、口令安全问题

什么是口令

- 身份验证的机制,俗称 “密码",对应英文单词为 password

- 成本较低,得到广泛应用

- 信息安全中的 “密码” 对单词为 "cryptography",指一种对信息进行变换以保护信息安全的技术

弱口令

典型弱口令

- 应用中最常见的安全问题,用户会使用一些较方便记忆的、简单的组合作为口令

弱口令类型

- 简单的数字,123456、666666,123123等;

- 键盘上按键连续的字母:qazwsx, qwerty等;

- 常见英文单词或短语: password、 iloveyou等。

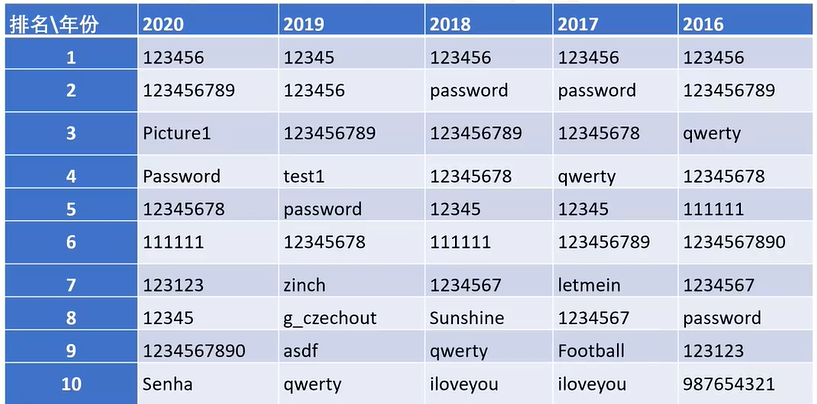

弱口令范例

近五年“最糟糕密码榜单"前10名

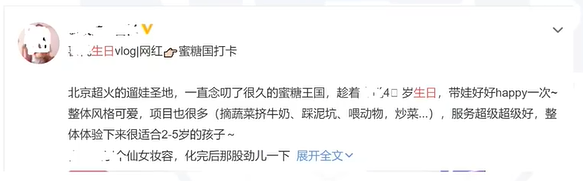

用户相关的信息作为口令的情况也属于弱口令

- 例如:手机号作为口令,使用名字拼音、生日或纪念日的组合

- 微博中的孩子的生日信息

如使用孩子生日作为口令

默认口令

- 默认口令被认为是弱口令的一种

类型

- 默认管理员口令:应用或系统在岀厂时候对管理账号都会设置一个默认的口令,使用默认口令不更改没有任何安全性可言

- 用户默认口令:系统会为每个用户账户设置默认的口令

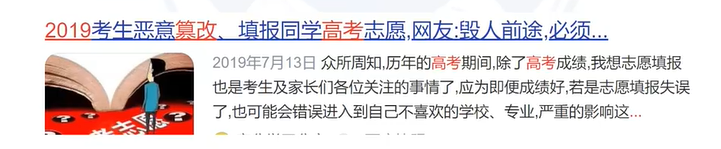

案例:高考考生填报志愿的账户初始口令身份证后六位

机制缺陷

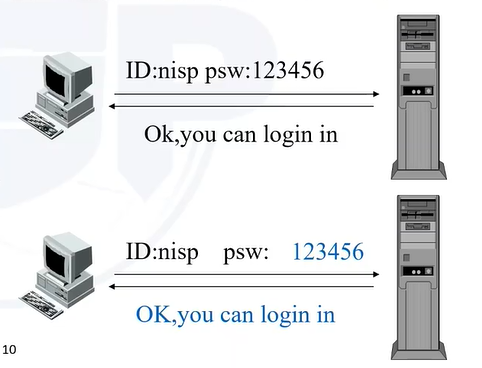

口令不安全传输

- 协议缺乏安全机制,明文传输数据

不安全的存储

- 未经加密存储口令

二、口令破解攻击

远程暴力破解

针对登录口令的攻击

- 利用软件反复多次模拟身份验证行为过程以猜测出登录口令的一种攻击

- 古老但一直有效的攻击方法

防御措施

- 设置“安全"的口令

- 限制登录输入错误口令次数

口令字典

根据用户口令设置规则构建常用口令字典

- 字典中收集了用户常用密码

- 有效提高密码破解效率

口令字典内容

- 弱口令

- 社工口令

- 泄露口令数据库

木马窃取

木马窃取口令

- 从输入框中获取口令

- 通过获取击键记录获得口令

防御措施

- 使用安全输入控件

- 软键盘,对抗击键记录

- 随机排列字符,对抗屏幕截图重现

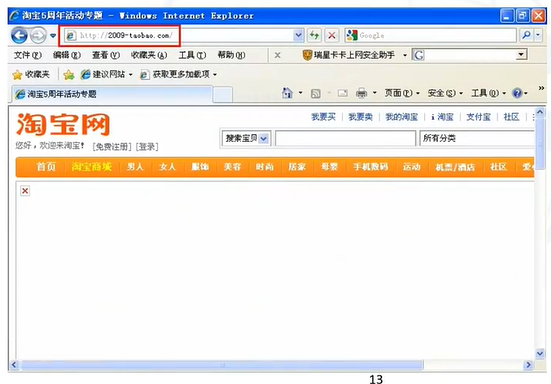

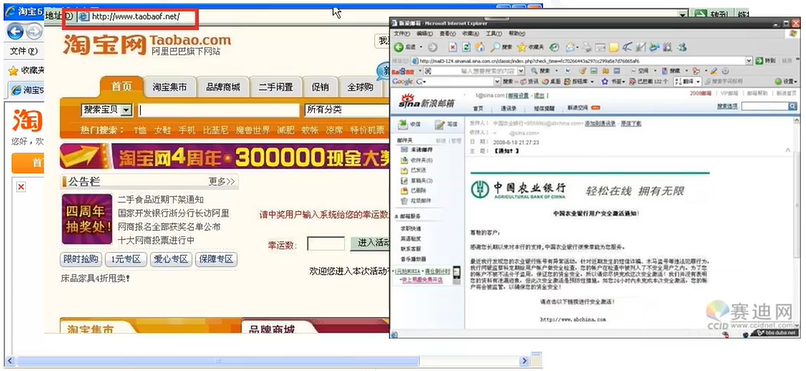

网络钓鱼

- 伪造受信任网站,诱骗用户输入用户名/口令

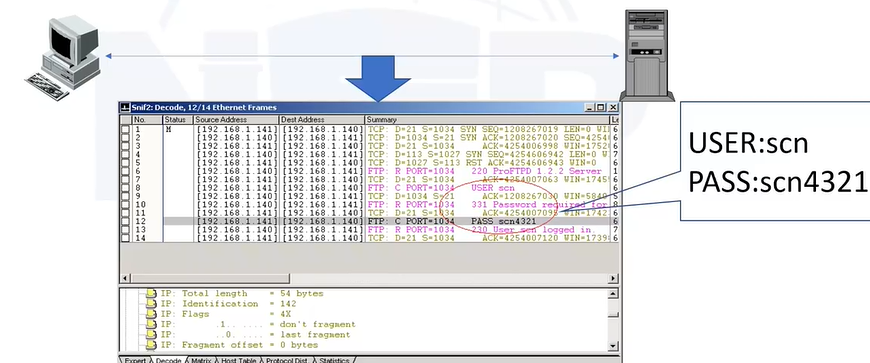

网络嗅探

- 利用TCP/IP缺乏安全机制获取口令

彩虹表

密码字典

- 根据一定规则生成的口令列表

彩虹表

- 彩虹表的前身:预先计算的散列链

- 是破解资源 (时间、空间) 的平衡

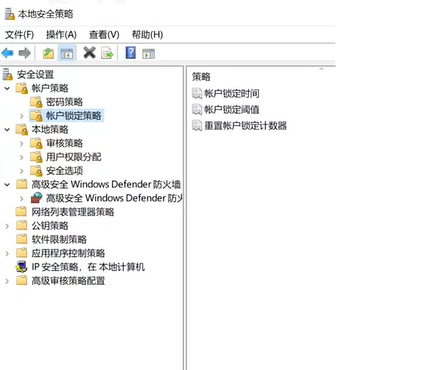

账户锁定

设置账户锁定策略,对输入错误达到一定次数的账户锁定

- 账号锁定时间

- 账号锁定阀值

- 重置账号锁定计数器

三、口令破解安全防护

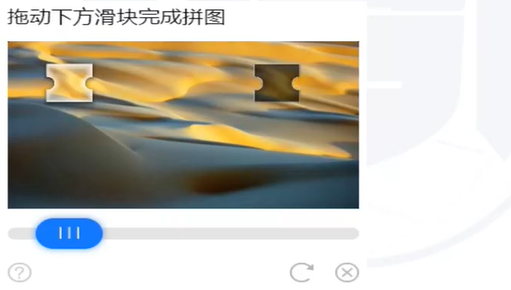

验证码

增加随机验证码 (对抗机器识别)

- 变形

- 干扰

- 滑块

- 图像识别

- ......

滑块

滑块

- 目前安全验证信息中常用的一种方式

- 根据鼠标操作、滑动轨迹、计算拖动速度等方式来判断是否是人为操作

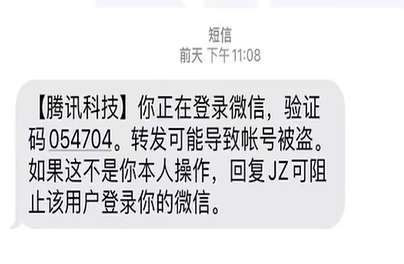

短信验证码

- 登录时应用将一个验证码发送到该账户预留的手机号上进行验证

- 双因素认证:实体所知 (用户名/口令)、实体所有 (手机号)

四、口令使用安全管理

设置“好”的口令

好的口令特点

- 自己容易记:口令应有一定的规律,并且规律方便记忆。

- 别人不好猜:规律是攻击者无法猜出或者难以想象到的

范例:程序员的口令

- 2qrs9cs, Y7zzzmm (两情若是久长时,又岂在朝朝暮暮)

- Lyp82nIf (来一瓶82年拉菲)

“好"的口令设置

记忆一段话,用于设置口令

规律口令 + 随机设置 (根据目标系统设置)

- Lxf123@TXqq 陆小凤123@腾讯qq

- Lxf123@ALdd 陆小凤123@阿里钉钉

口令使用习惯

- 不要将口令写在纸上随意放置;

- 不要将口令存放在未经防护的文件中;

- 口令分级分类,重要的账户口令不要与普通的账户口令相同;

- 输入口令时关注周边环境安全;

- 定期更改口令。