前言

提示:这里可以添加本文要记录的大概内容:

这是我第一挖到能getshell的漏洞,记录一下

提示:以下是本篇文章正文内容,下面案例可供参考

一、信息收集

所用工具:FOFA这个不用多说,httpx 这个工具非常好用,他可以快速探测网站的存活,我们通过fofa信息收集的资产可以通过httpx快速扫一边,然后觉得fofa还不够的话再用oneforall再扫一边,或者我常用,首先确定学校的网段,然后用fofa把每个c段收集下来放到httpx跑一边,感觉就基本上差不多了

二、发现漏洞

通过httpx扫到了一个 asp的站直接访问是403

这种直接在后面加/admin/login.aspx看有没有戏,然后返回了404

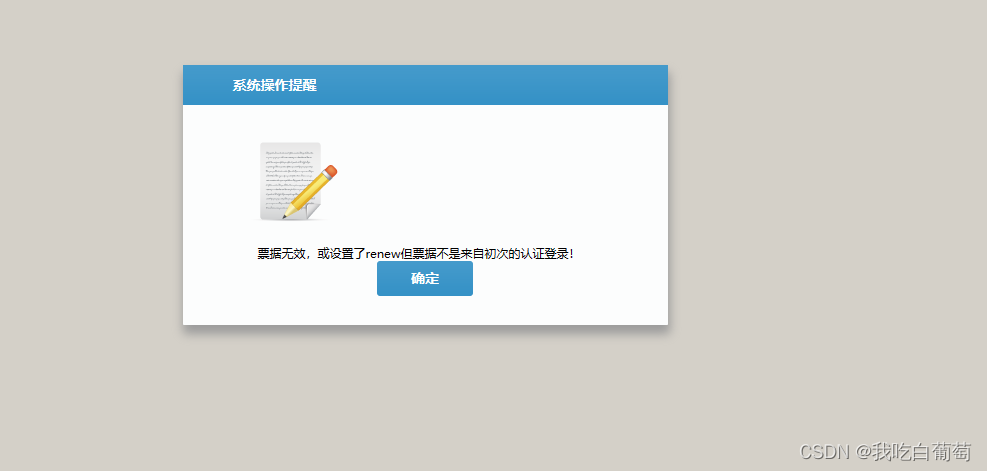

这里由于我当时是收集到了学号和密码,登录后访问了这个网站,

点确定之后他直接会回退到登录页面

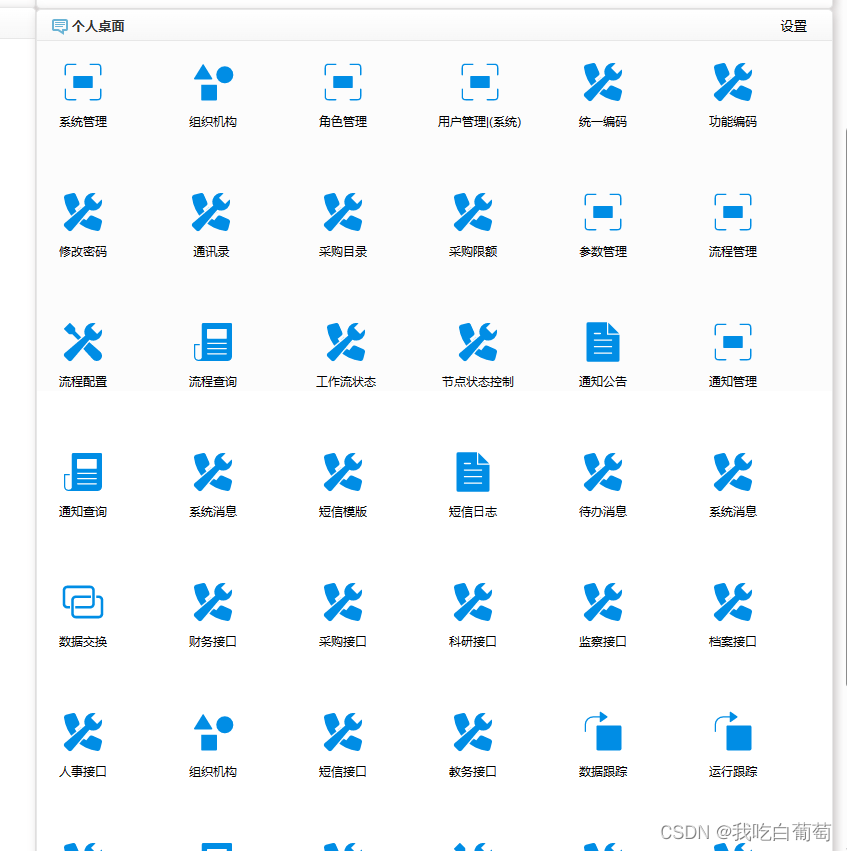

这里直接弱口令就进去了 admin 123456

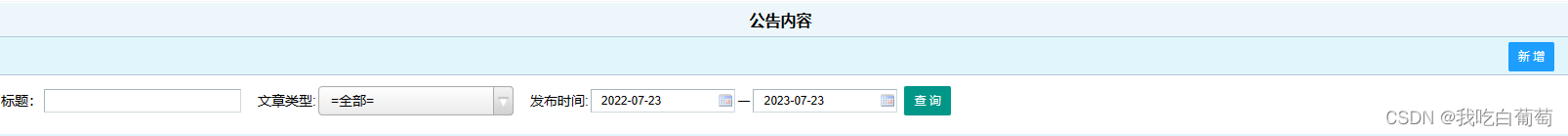

这里可以看到他这些功能,然后有一些信息泄露,然后在通知管理处,发现可以发通知

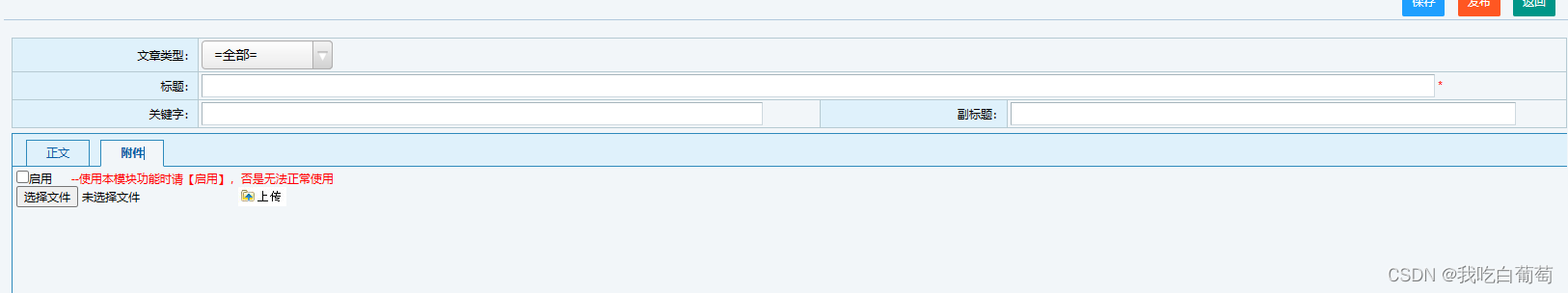

然后发现一处文件上传点

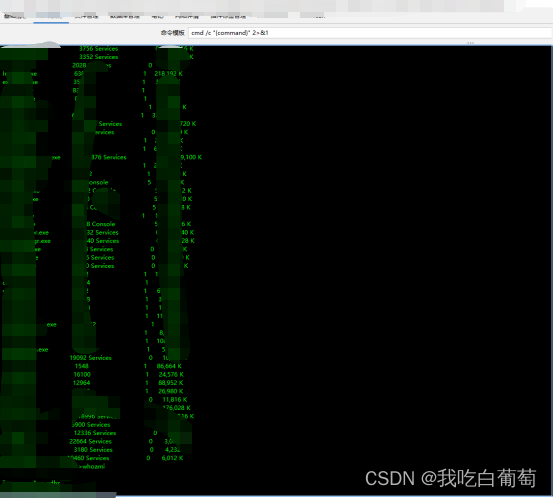

然后上普通的马会被杀,直接GitHub上找asp免杀马,直接上传成功

总结

信息收集一定做好,403的站也不要放过,说不定就有问题。