有些设备要放在客户的内网中,公网无法访问,迫切需要一个能够内网穿透的小工具,使得访问内网的设备就像访问公网设备一样。frp就是这样一个轻量级的小工具,用了大概一年,感觉既稳定又好用,值得推荐。

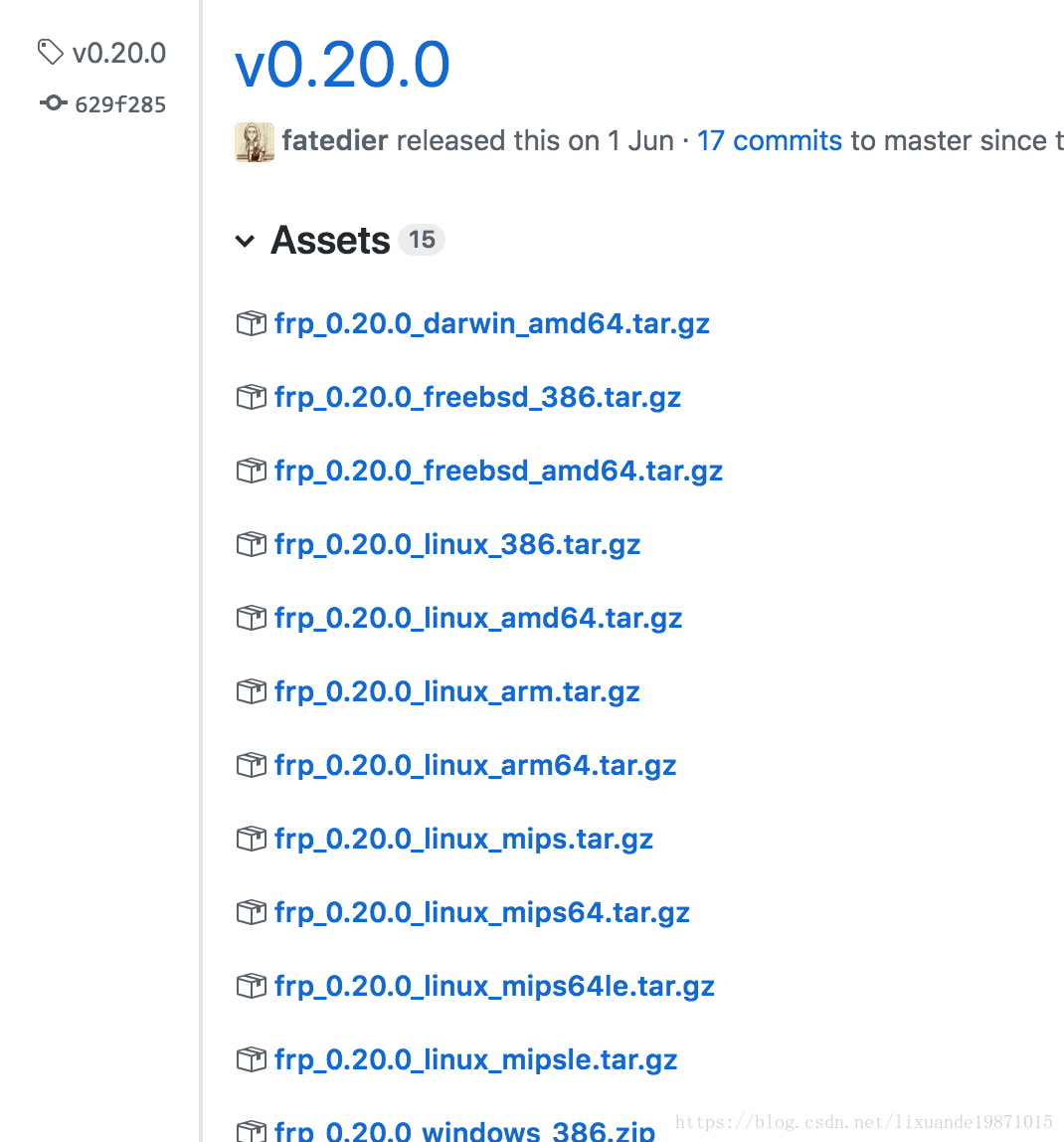

frp的搭建和配置并不麻烦,首先去frp的git上下载相应的安装包:

https://github.com/fatedier/frp/releases

目前已经更新到0.20版本了

##搭建frp服务器

下载的tar包解压出来:

frpc frpc_full.ini frpc.ini frps frps_full.ini frps.ini LICENSE

其中frps就是frp的服务程序,frps.ini是服务器的配置程序。

[common]

bind_addr = 0.0.0.0

bind_port = 10010

dashboard_port = 7886

dashboard_user = frp

dashboard_pwd = 12345678

max_pool_count = 50

bind_addr和bind_port是服务启动监听的端口,这里addr配置成0.0.0.0默认是本机。

dashboard_port:web访问的端口

dashboard_user:web访问的用户名

dashboard_pwd:web访问的密码

max_pool_count:最多能有多少个frpc链接上来

为什么配这个web的访问?主要是为了在页面上看有哪些frpc链接上来了。

配置好了就可以启动了:

./frps -c ./frps.ini

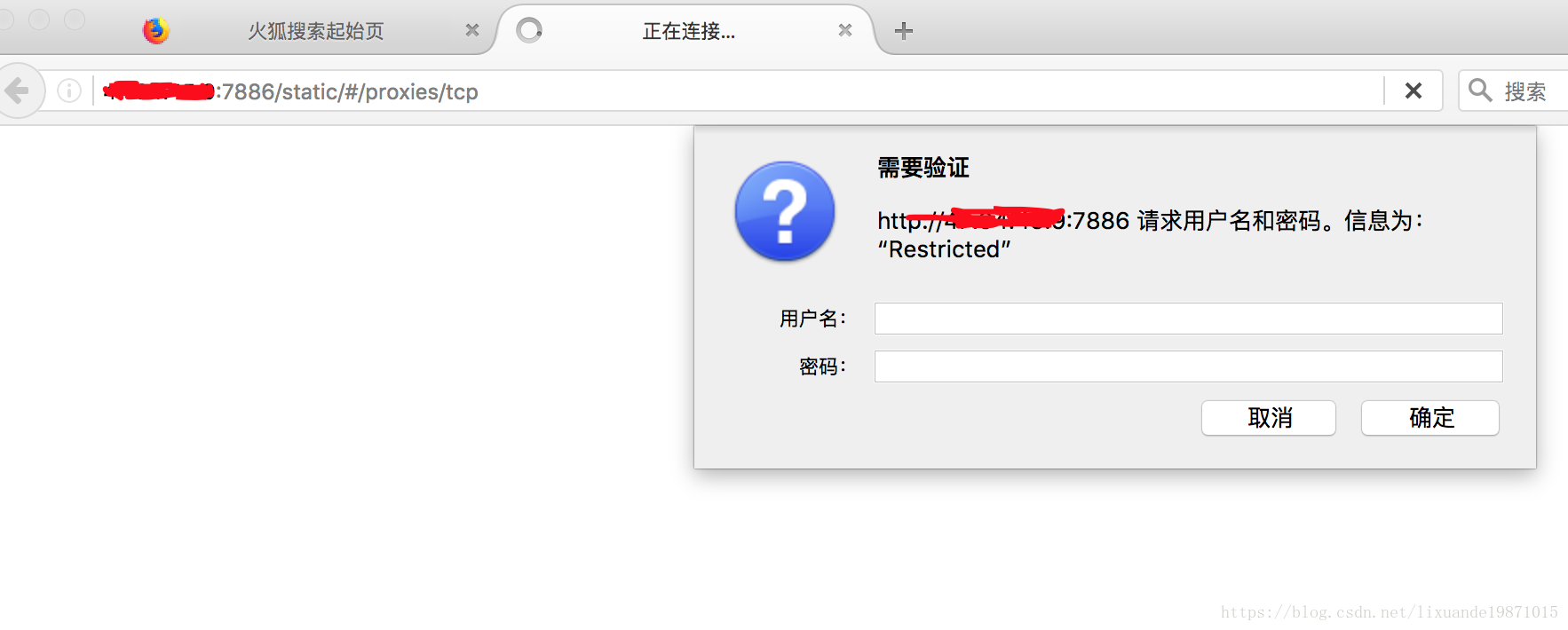

启动成功后可以浏览器访问

这里就是刚才配置的账号和密码。登陆后能看到链接上来的设备。

##frp客户端配置

上面解压出来的文件中有个frpc和frpc.ini,一个是客户端程序,一个是客户端配置文件。

frpc.ini文件配置如下:

[common]

server_addr = xxxxxx

server_port = 10010

[ssh]

type = tcp

local_ip = 127.0.0.1

local_port = 22

remote_port = 6000

server_addr:上面配置的服务器的IP地址。

server_port:上面配置服务器的端口,就是bind_port的值。

type = tcp:连接类型是tcp。

local_ip:本地IP,这个配置成127.0.0.1即可。

local_port:本地端口是22,ssh默认端口,轻易不要改变。

remote_port:远端端口6000,这个比较重要,这个端口其实就是我们在任何地方访问这个设备的端口。

下面是启动:

./frpc -c ./frpc.ini

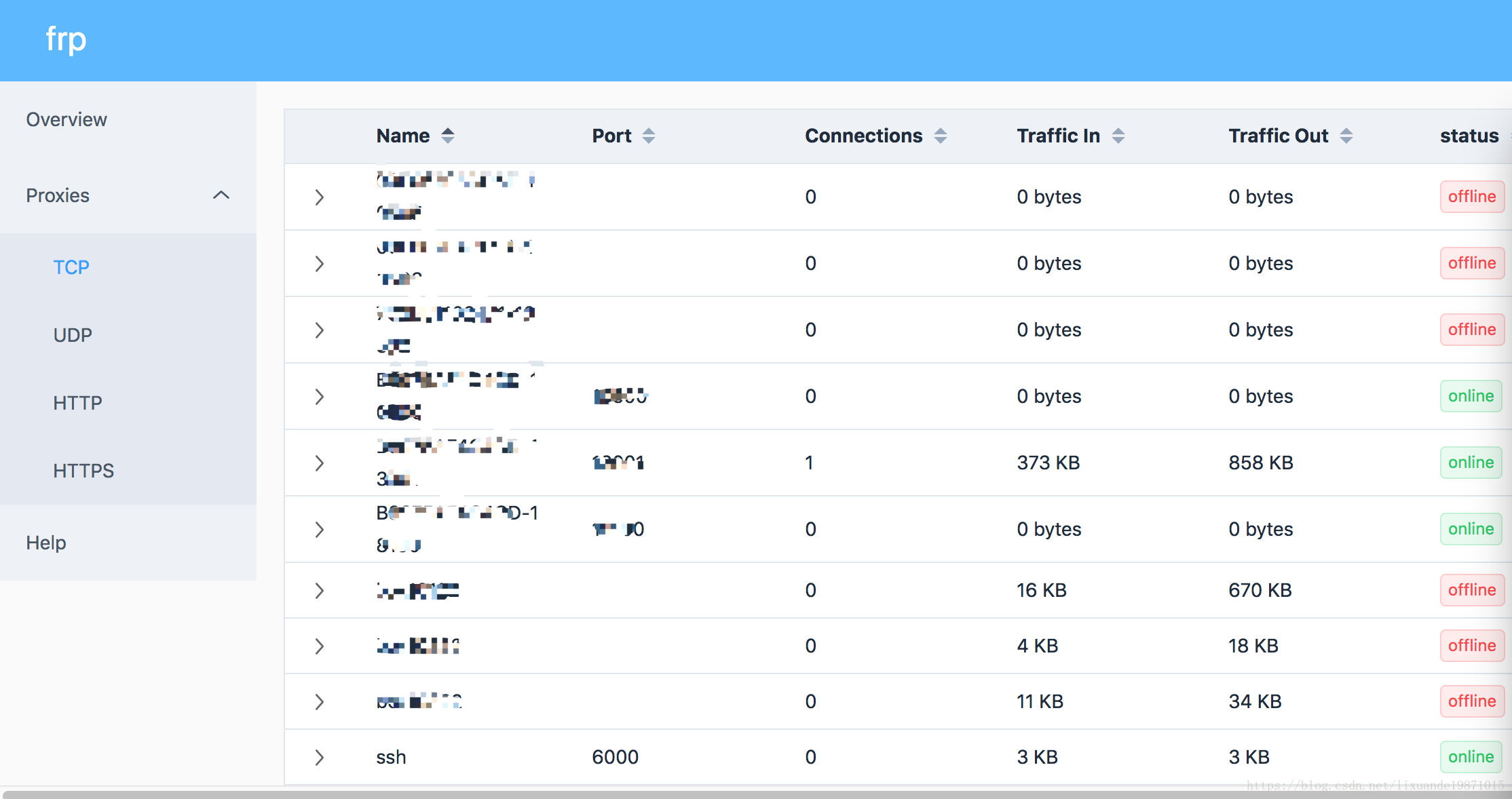

客户端启动后在服务端的web页面能看到连接上来了

最下面那个ssh 端口是6000的就是我们刚才启动的frp客户端。

##外网访问内网设备

知道了客户端的端口和服务器的ip就能够通过frp提供的服务访问内网的设备了:

ssh xxxxx -p 6000

xxxxx就是服务器的iP地址。