burpsuite的intruder功能由sniper(狙击手),Battering ram(攻城槌),Pitchfork(叉子),Cluster bomb(爆炸时迸射出许多小炸弹的集束炸弹) 组成,各模块的功能可从名字看出。

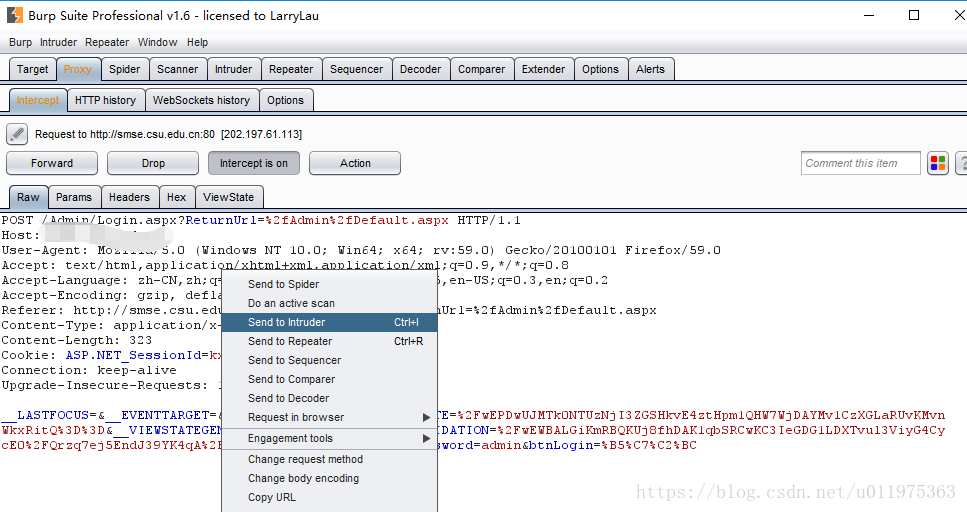

在使用各个功能前,我们需要将捕获的数据包,发送到intruder模块:

Sniper (狙击手)– 这个模式使用单一的payload组。它会针对每个位置设置payload。这种攻击类型适合对常见漏洞中的请求参数单独地进行fuzzing测试。攻击中的请求总数应该是position数量和payload数量的乘积。

该模块比较简单,就不举例了。

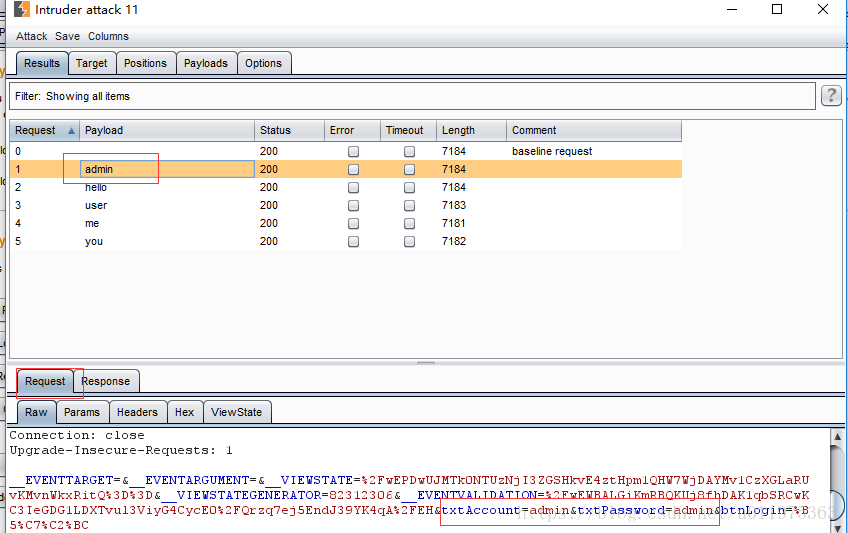

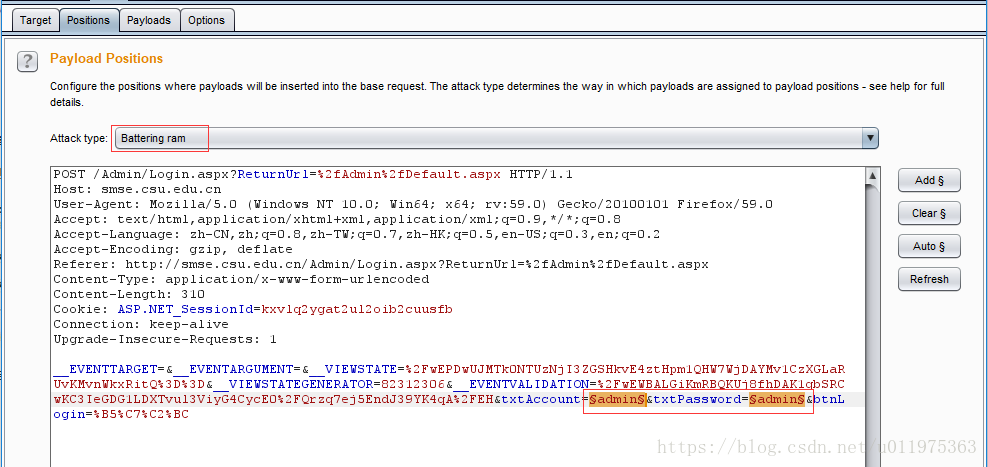

Battering ram(攻城槌) – 就像打仗时用木槌去撞城门一样,攻城者都是用共同抬的那根木头去撞门,这一模式使用单一的payload组。它会重复payload并且一次把所有相同的payload放入指定的位置中。这种攻击适合那种需要在请求中把相同的输入放到多个位置的情况。请求的总数是payload组中payload的总数。

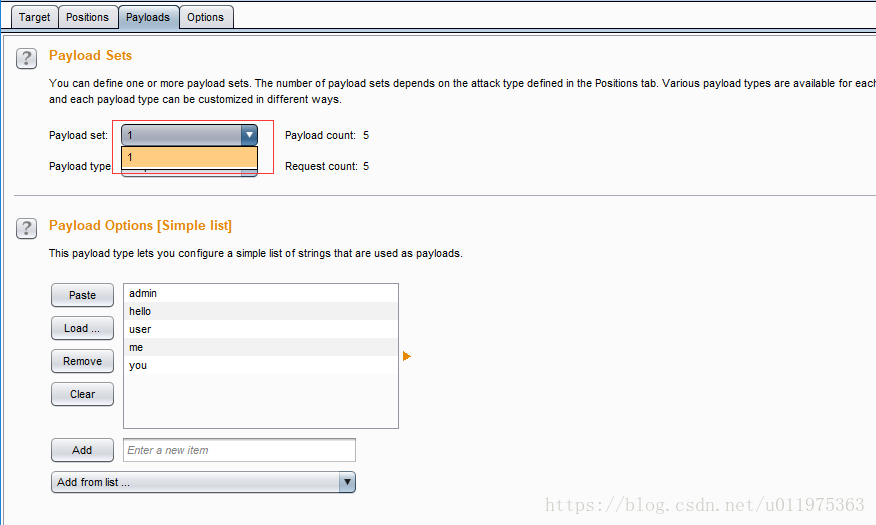

为了提高效率,随便输入几个payload,这个可自己选择

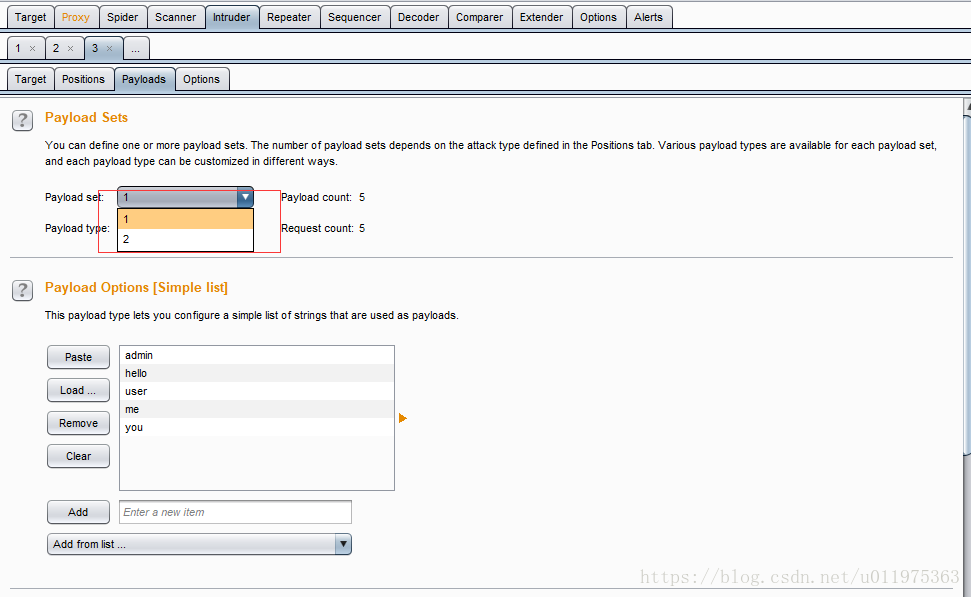

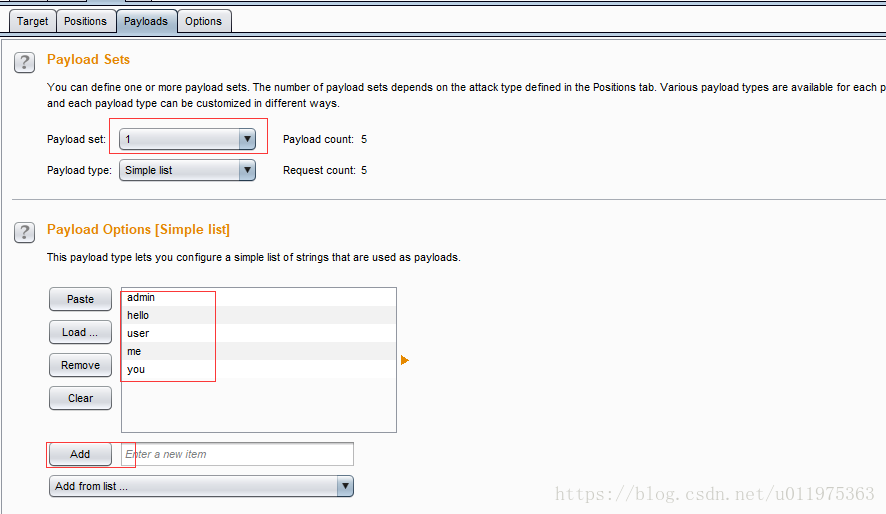

Pitchfork(叉子) – 这一模式使用多个payload组。对于定义的位置可以使用不同的payload组。攻击会同步迭代所有的payload组,把payload放入每个定义的位置中。这种攻击类型非常适合那种不同位置中需要插入不同但相关的输入的情况。请求的数量应该是最小的payload组中的payload数量:就好比用叉子去插食物,我们能插到的食物取决于叉子的分叉数。

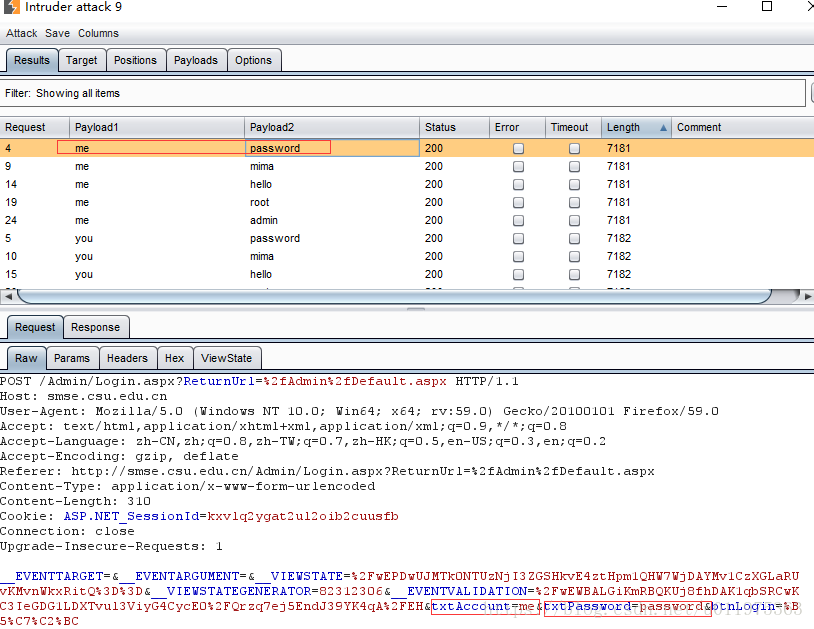

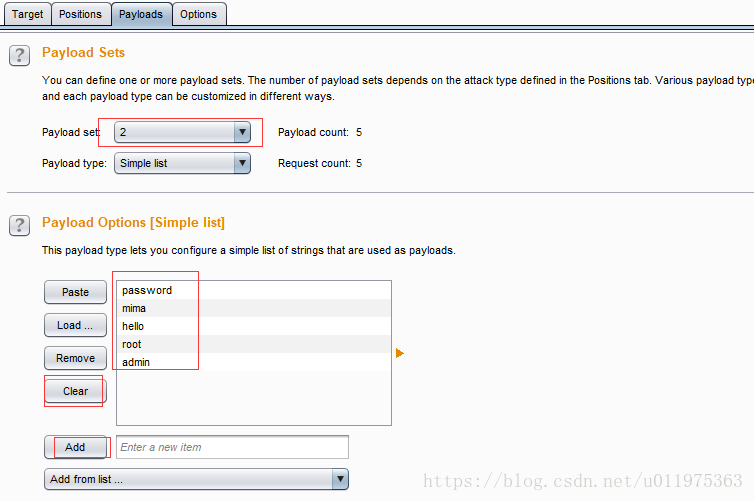

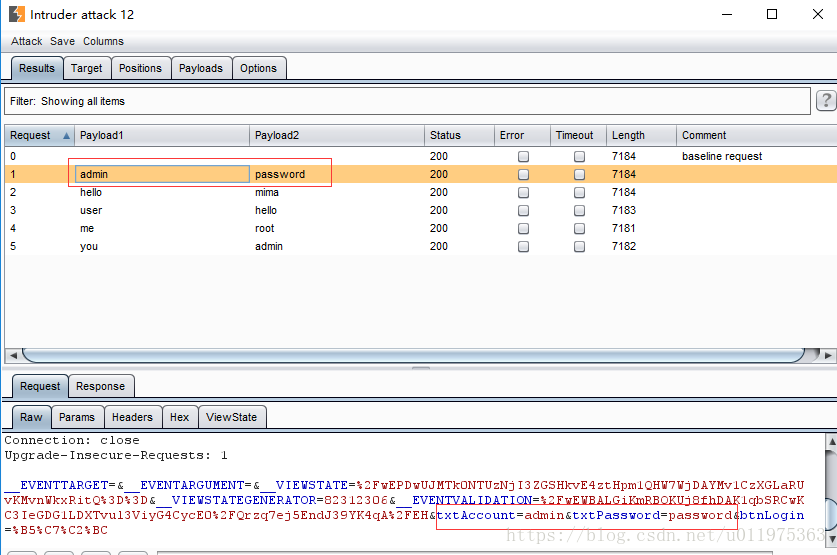

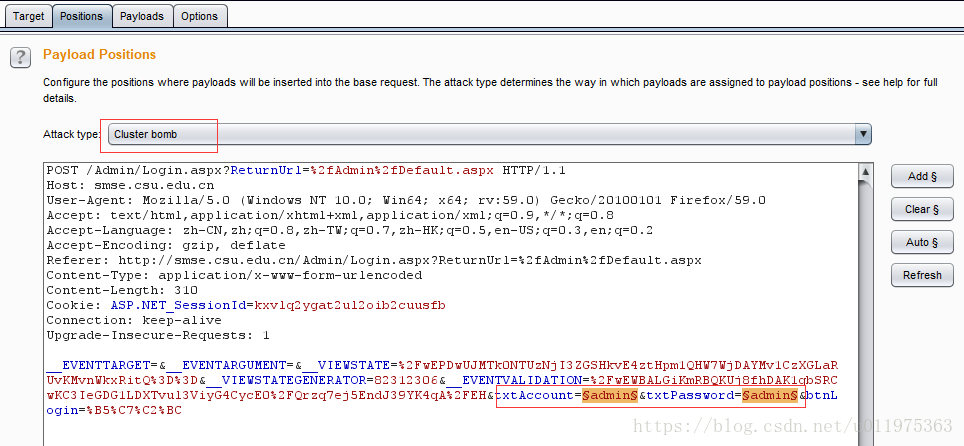

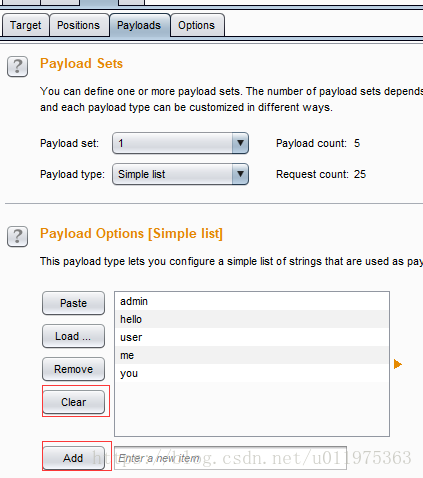

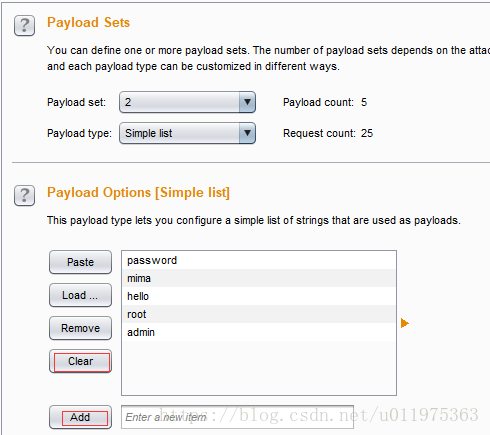

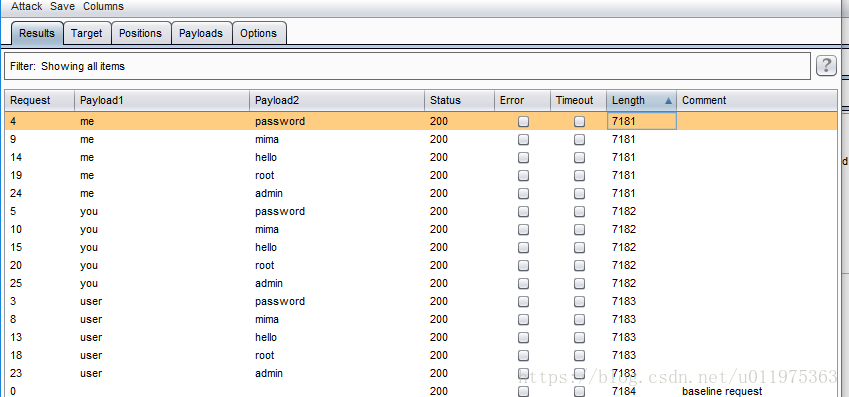

Cluster bomb(爆炸时迸射出许多小炸弹的集束炸弹) – 这种模式会使用多个payload组。每个定义的位置中有不同的payload组。攻击会迭代每个payload组,每种payload组合都会被测试一遍。这种攻击适用于那种位置中需要不同且不相关或者未知的输入的攻击。攻击请求的总数是各payload组中payload数量的乘积,这个有点类似于数学中的笛卡尔积。

参考文章:http://www.freebuf.com/articles/web/100377.html

工具:burpsuite专业版:链接: https://pan.baidu.com/s/1U5ZAQja7nVmallhtkGE0Uw 密码: z91f