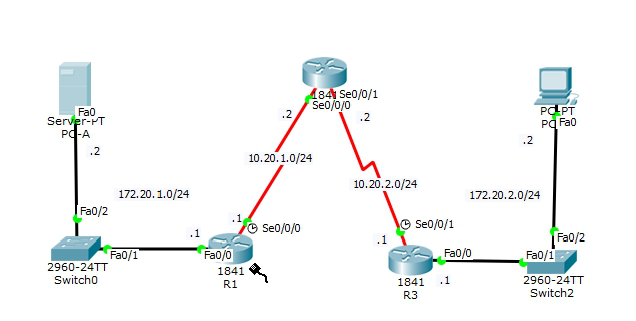

- 拓扑

- 地址表

| Device |

interface |

IP Address |

Subnet mask |

Default Gateway |

| R1 |

F 0/0 |

172.20.1.1 |

/24 |

N/A |

| S0/0/0 |

10.20.1.1 |

/24 |

N/A |

|

| R2 |

S0/0/0 |

10.20.1.2 |

/24 |

N/A |

| S0/0/1 |

10.20.2.2 |

/24 |

N/A |

|

| R3 |

F 0/0 |

172.20.1.1 |

/24 |

N/A |

| S0/0/1 |

10.20.2.1 |

/24 |

N/A |

|

| PC-A |

Fa0 |

172.20.1.2 |

/24 |

172.20.1.1 |

| PC-C |

Fa0 |

172.20.2.2 |

/24 |

172.20.2.1 |

(1)console密码和Vty密码

Router(config)#username zhu1 password zjw1 //console 密码

Router(config)#aaa authentication login default local

Router(config)#lin

Router(config)#line console 0

Router(config-line)#login authentication default

Router(config)#aaa authentication login ZTE local //vty 密码

Router(config)#line vty 0 4

Router(config-line)#login authentication ZTE

Router(config-line)#end

(2)接口配置

与上实验相同,这里省略

(3)静态路由

与上实验相同,这里省略

- 验证基本网络联通性

(1)PC-A ping PC-C

(2)PC-C telnet R2的s0/0/1口

说明:如上,基本网络联通性完好。

- 在R3 创建一个区域防火墙

(1)创建一个内部区域

R3(config)#zone security IN-ZONE

(2)创建一个外部区域

R3(config-sec-zone)#zone security OUT-ZONE

R3(config-sec-zone)#exi

- 定义一个流量级别和访问

(1)创建一个用来定义内部流量的ACL

R3(config)#access-list 101 permit ip 172.20.2.0 0.0.0.255 any

(2)创建一个涉及内部流量ACL的class map

R3(config)#class-map type inspect match-all IN-NET-CLASS-MAP

R3(config-cmap)#match access-group 101

R3(config-cmap)#exi

- 指定防火墙策略

(1)创建一个策略图来确定对匹配的流量

R3(config)#policy-map type inspect IN-2-OUT-PMAP

(2)定义一个检测级别类型和参考策略图。

R3(config-pmap)#class type inspect IN-NET-CLASS-MAP

(3)定义检测策略图

R3(config-pmap-c)# inspect

R3(config-pmap-c)#exi

R3(config-pmap)# exit

- 应用防火墙策略

(1)创建一对区域

R3(config)#zone-pair security IN-2-OUT-ZPAIR source IN-ZONE destination OUT-ZONE

(2)定义策略图来控制两个区域的流量。

R3(config-sec-zone-pair)#service-policy type inspect IN-2-OUT-PMAP

R3(config-sec-zone-pair)# exit

R3(config)#

(3)把端口调用到合适的安全区域。

在端口的全局模式用zone-member security来把F0/1调用到IN-ZONE ,把S0/0/1调用到OUT-ZONE

R3(config)# interface fa0/1

R3(config-if)# zone-member security IN-ZONE

R3(config-if)# exit

R3(config)# interface s0/0/1

R3(config-if)# zone-member security OUT-ZONE

R3(config-if)# exit

- 测试从IN-ZONE到OUT-ZONE的防火墙功能

(1)PC-C ping PC-A服务器

(2)从PC-Ctelnet到R2的s0/0/1口

(3)在R3输show policy-map type inspect zone-pair sessions看完成情况。

结论:如上,内部到外部的防火墙功能完整,内部能够访问外部。

- 第七步 测试外部区域到内部区域的防火墙功能

(1)验证配置ZPF之后外部无法访问内部。

(2)R2 ping PC-C也ping不通

结论:如上,外部区域到内部区域的防火墙功能完整,外部不能访问内部。