随着2017年《网络安全法》的发布、施行,越来越多的企业领导开始关注自身企业的网络安全建设情况,而《信息安全技术 网络安全等级保护基本要求》V2.0的临近发布,更加明确了企业网络安全建设的方向。小威在近期与客户进行技术交流时,客户经常提及“风险评估”和“等保测评”,而有些客户往往将两者进行混淆。今天小威给大家总结下风险评估与等保测评的异同之处。

一、 风险评估和等保测评概述

风险评估:

2007年国家标准化管理委员会发布GB/T 20984-2007 《信息安全技术 信息安全风险评估规范》标准,该标准是作为信息安全风险评估的主要依据,在2011年国家标准化管理委员会在原标准的基础上,又发布了第二版的用户信息技术信息安全风险评估的标准,即ISO/IEC 27005:2011。GB/T 20984-2007和ISO/IEC 27005:2011推荐的信息安全风险评估的方法都可作为信息安全风险评估的方法。

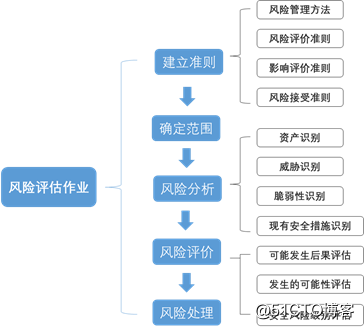

风险评估包括风险识别、风险分析、风险评价这三个过程。其主要的作业活动包括①建立相关准则,②确定风险评估的范围和边界,③风险分析,④风险评价,⑤风险处理。具体详见下图:

图 1 风险评估作业活动

等保测评

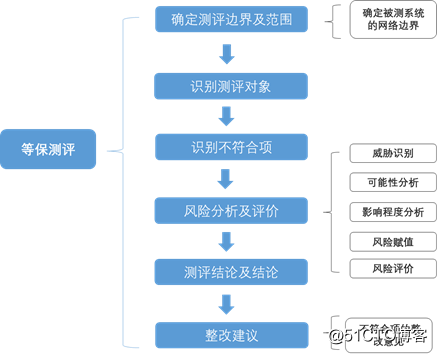

GB/T 28449-2012《信息安全技术 信息系统安全等级保护测评过程指南》是等级保护测评主要参考的依据,该标准是从等级保护测评的过程及其各项任务的角度描述测评的过程,包括测评准备、方案编制、现场评测、报告编制,具体内容包括确定测评范围、识别测评资产对象、识别不符合项、风险分析及评价、提出整改意见。

图 2 等保测评作业活动

从上述描述中,可以看出风险评估和等保测评在某些方面是存在共同点,但也有很多差异化。

二、 风险评估和等保测评差异分析

两者实施的方法和准则不同

风险评估在实施前要建立风险评估方法、风险评价准则、影响评价准则和风险接受准则,而等保测评不需要建立测评方法和准则,因为GB/T 28449-2012中已经进行了详细的规范,不需要再定义。并且等保测评中的风险分析及评价结果仅作为测评结论的输入项,与最终的整改意见无关。

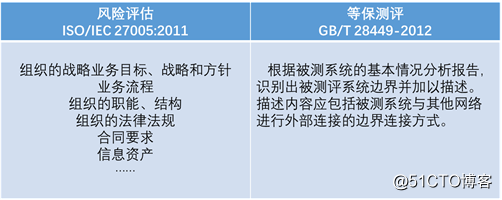

两者的范围和边界定义不同

两者在确定实施方位和边界的方法、依据都不一样,首先风险评估的评估范围和边界方面考虑的因素比较多,相对复杂。而等保测评中在定义边界部分相对简单,只是根据系统的情况判断被测评系统的网络边界即可。

图 3 范围和边界定义

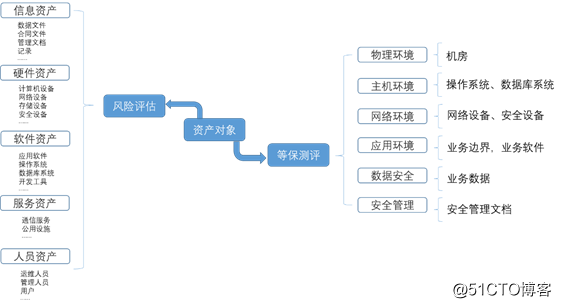

两者面对的对象不同

在GB/T 22239-2008中资产对象包括物理环境、主机环境、网络环境、应用环境、数据安全、安全管理这六个部分,在即将发布的等级保护V2.0的基本要求中包括物理环境、通信网络、计算环境、管理中心、安全管理这五个部分。在GB/T 28449-2012的“7.2.1测评对象确认”章节详细描述了等保测评的对象包括机房、业务软件、主机操作系统、数据库系统、网络设备、安全设备、管理类文档等。而风险评估中资产的对象包括信息资产、硬件资产、软件资产、服务资产、人员资产等。由此可见,两者在对象上有明显的差异。

图 4风险评估和等保测评的资产对象

从上图可以看出,风险评估中的资产明显比等保测评的范围要广。在一些具体的项目上,风险评估项目中识别的资产高达500多。

两者风险分析和评价方法不同

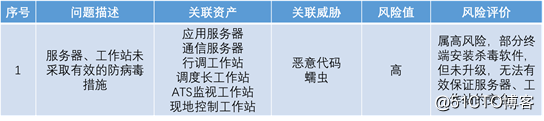

风险分析和评价方法很多,包括定性的,定量的。在等保测评的风险分析及评价中主要是依据《等级测评报告模板(试行)》(公信安【2009】1487号)文的要求进行对测评中发现的不符合项进行风险分析及评价。主体是以定性的方式进行评价,并以列表形式给出等级测评发现安全问题以及风险分析和评价情况。具体如下图:

图 5 等保测评安全问题及风险分析评价(示例)

依据等级保护的相关规范和标准,采用风险分析的方法分析信息系统等级测评结果中存在的安全问题(等级测评结果中部分符合项或不符合项的汇总结果)可能对信息系统安全造成的影响。

分析过程包括

1)判断安全问题被威胁利用的可能性,可能性的取值范围为高、中和低;

2)判断安全问题被威胁利用后,对信息系统安全(业务信息安全和系统服务安全)造成的影响程度,影响程度取值范围为高、中和低。

3)综合1)和2)的结果对信息系统面临的安全风险进行赋值,风险值的取值范围为高、中和低。

4)结合信息系统的安全保护等级对风险分析结果进行评价,即对国家安全、社会秩序、公共利益以及公民、法人和其他组织的合法权益造成的风险

风险评估则未明确要求是采用定性的方式,还是定量的方式,在GB/T 20984-2007中也介绍了很多风险评价的方法,最终是建议组织或风险评估团队根据实际情况使用定性或定量的方式,或两者结合的方式。

两者对结论要求不同

在风险评估中无论是GB/T 20984-2007还是ISO/IEC 27005:2011都对评估结论没有要求,风险评估更侧重于结果。而等保测评对于测评结论是有明确要求的,通过使用“符合”、“基本符合”、“不符合”来表述对测评结果是否符合或满足等级保护基本要求。

两者对结论的处理方式不同

风险评估中风险处理有四种选择,即风险减缓、风险规避、风险保持、风险转移。当企业对任何风险采取四种选择中的任一选择后,必须在风险处理计划中实施。而等保测评则不同,等保测评需要根据测评的结果提出整改建议,并且是针对测评中不符合项提出的整改实施方案建议,采纳与否由组织自己决定,也不需要制定整改计划。但企业必须整改,使得信息系统无不符合项,全面满足等级保护基本要求,否则根据《网络安全法》要求,会对企业不整改的行为进行相应处罚。

报告编写

现场实施完成,收集完成所有的资料后,就要编写相关的报告,等保测评的报告有官方发布的模板,而风险评估的报告无模板或固定内容要求。

三、 实施建议

从上述描述中分析,可以看出二者本质上区别很大,所以实施中可相互借鉴,但不建议整合实施。风险评估和等保测评是两类不同的活动,需要分开完成。建议先实施信息系统等保测评,然后实施风险评估,进行信息系统的安全风险评估时,可以借用实施等保测评中发现的安全问题。

威努特作为率先提出工业网络安全“白环境”理念的安全厂商,迄今已服务电力、石油石化、轨道交通、智能制造、燃气、水务、军工、烟草、煤炭、化工、高校及科研机构等领域的五百余家客户。在工业控制系统的安全建设和安全风险评估方面有着丰富的经验,2018年更是获得了ISCCC信息安全服务风险评估二级资质,这也是对威努特在风险评估实施方面取得成绩的一种肯定。2019年,威努特将以2018年取得的成绩作为起点,凭借自身专业的技术服务团队为工业控制系统的网络安全建设添砖加瓦。