一、安全基本原则

1.理解和运用保密性、完整性、和可用性的概念

-

重要概念:

可用性:确保授权个体对数据和资源能够进行可靠的、及时的访问;

完整性:为信息和系统体统准确性、可靠性保证,并阻止分授权的修改;

保密性:确保数据处理的每个过程中都实施了必要级别的保密,并阻止非授权的披露。

-

知识点:

a .严格访问控制、入侵检测、哈希等方式可以对抗影响完整性的威胁

b.保密性可以通过存储的传输过程中的加密、实施严格的访问控制、数据分类和人员培训(关于数据保护规程等)来提供

c. 三原则相关的控制措施:

可用性:RAID、集群(Clustering)、负载均衡、冗余数据和电源线、软件和数据备份、影子盘(Disk shadowing)、场地租凭和场外设施(Co- ocation and offsite facities)、回滚功能、故障转移配置( Failover configurations)。

完整性:啥希(数据完整性)、配置管理(系统完整性)、改变控制(活动完整性)、访问控制(物理和技术方面)软件数字签名、传输CRC校验。

保密性:加密存储中数据(整盘、数据库)、加密传输中数据( IPSec、TLs、PpTP、SSH)、访问控制(物理和技术)。

2.评估和应用安全治理的原理

-

重要概念:

脆弱性( vulnerability)是 Weaknesses or gaps in a security program that can beexploited by threats to gain unauthorized access to an asset

威胁( threat)是 Anything that can exploit a vulnerability, intentionally or accidentally, and obtain, damage, or destroy an asset.

风险(risk)是 The potential for loss, damage or destruction of an asset as aresult of a threat exploiting a vulnerability.

Risk is the intersection of assets threats and vulnerabilities

Risk Threat X Vulnerability

控制( control),或者对策( countermeasure)是用来防护(减少)潜在的风险的手段

安全治理:要实施安全的解决方案和管理方法,直接监督和参与各级安全。治理是层次更高的管理

-

知识点

控制类型可以分为管理( administrative)控制、技木( technical)控制和物理( physical)控制3种。管理控制如安全文档、冈险管理、人事安全和训练。技术控制如防火墙、IDS、加密、身份和认证。物理控制如安全守卫、锁、栅栏、灯光。

安全控制按功能分可以分为阻止型( preventive)、检测型( detective)、改正型( corrective)、威l型( deterrent)、恢复型( recovery)和补偿型( compensating)

安全程序(security program)是一个由许多实体组成的架构,如逻辑的、物理的、管理的保护机制,规程,商业流程以及所有一起工作为环境提供保护的人员。

安全程序不是一个有起止时间的项目,它具有持续的生命周期,需要持续不断地进行安全维护和改进。可以分为以下4个阶段:

1.规划和组织( Plan and organize)

2.实现( Implement)

3.运营和维护( Operate and maintain)

4.监测和评估( Monitor and evaluate)

蓝图( Blueprints)是为待走商业需求开发和设计安全需求的重要工具,是安全专家的用武之地,蓝图必须基于管理要求、商业驱动和法律义务定制化去满足组织的安全需求。

标准佳、最佳实践和框架:

安全程序开发( security program development):

ISO/EC 2700039J--International standards on how to develop and maintain an ISMS developed by Iso and IEC

企业架构开发( enterprise architecture development):

Zachman Framework--Model for the development of enterprise architectures developed by John Zachman

TOGAF--Model and methodology for development of enterprise architecutres developed by The Open Group

RDODAF--U.. Department of Defense architecture framework that ensures interoperability of systems to meet military mission goals

MODAF--Architecture framework used mainly in military support missions developed by the British Ministry of Defense

SABSA model--Model and methodology for development of information security enterprise architectures

安全控制开发( security control development)

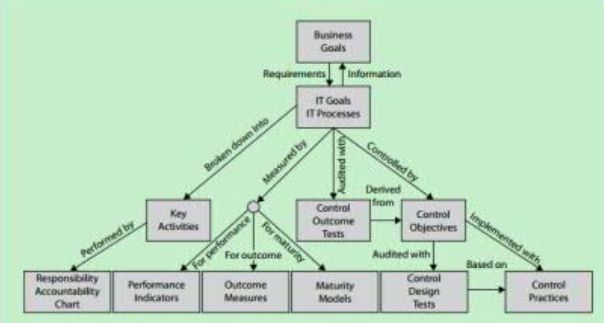

COBIT 5--A business framework to allow for IT enterprise management and governance that was developed by Information Systems Audit and Control Association(SACA)

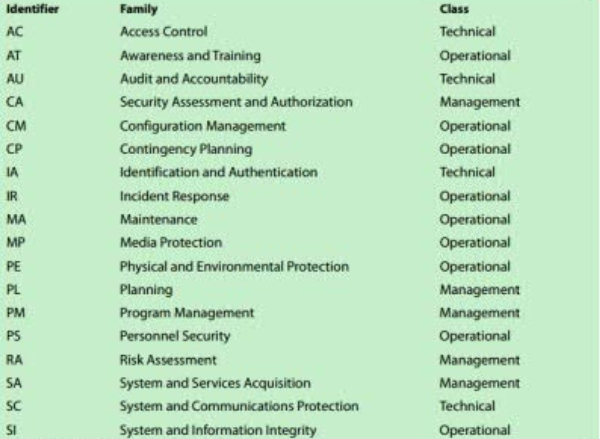

NIST SP 800-53--Set of controls to protect U.S. federal systems developed by the National Institute if Standards and Technology

流程管理开发( process management development)

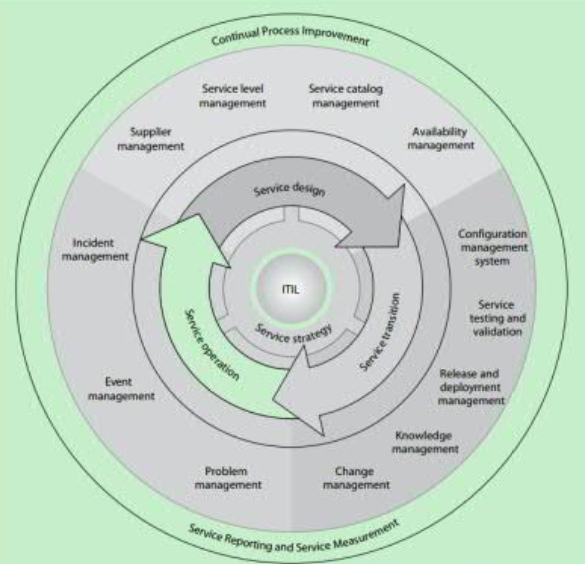

ITIL--Processes to allow for IT service management developed by the United Kingdoms's Office of Government Commerce

Six Sigma--Business management strategy that can be used to carryout process improvement

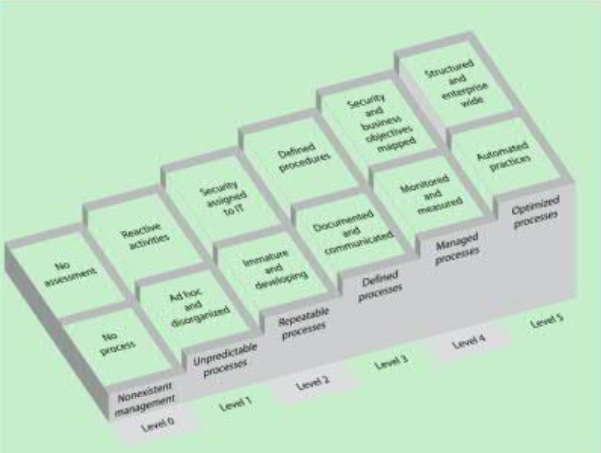

Capability Maturity Model Integration(CMMI)--Organizationaldevelopment for process improvement developed by Carnegie Mellon University

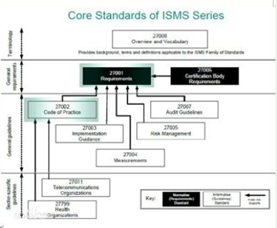

SO/EC27000系列

目标:为组织提供关于如何设计、实现、维护策略、流程和技术以管理敏感信息资产风险的指导。

包含的标准:

企业架构框架:

Zachman Architecture framework:使用6个疑问词(what/how/ where/who/when/why)和不同视角(高管/业务经理/系统架构师/工程师/技术员)相交构成的二雉模型。

TOGAF(The Open group Architecture Framework可以用来开发4种架构类型:商业架构、数据架构、应用架构和技术架构,不同的架构允许从不同的视角去了解企业。

DODAF( Department of Defense Architecture Framework)湎面向军方的架构框架关注命令、控制、通信、计算机、情报、监视、侦察系统和流程MODAF。

企业安全架构:

概念:企业安全架构是企业架构的子集,走义了层次化解决方案的信息安全策略、流程、规程和它们在企业的战略、战术和运营层面的连接方式。它是描述组成整体SMS的所有组件结构和行为的综合的、严格的方法。

SABSA Sherwood Applied Business Security Architecture一个企业安全架构和服务管理的框架和方法学,分层( contextual, conceptual,logical, physical, component, operational)

确保企业安全架构能够被成功开发和实现,以下4各方面需要理解和遘循:

战略匹配 (strategic alignment:企业安全架构应该符合商业驱动、管理和法律的要求;

商业使能( business enablement):安全不应该成为商业活动的绊脚石,应该为新的商业;

活动提供安全机制从而帮助组织壮大,如使能远程办公、电子银行等过程增强( process enhancement):在将安全组件集成到商业流程的过程中同时实现流程优化和标准住化;

安全实效( security effectiveness):关注获得的ROI、满足SLA,便于管理层知道安全解决方案带来的实际效果。

安全控制开发: