SSRF漏洞:SSRF(Server-Side Request Forgery:服务器端请求伪造) 是一种由恶意访问者构造形成由服务端发起请求的一个安全漏洞。

一般情况下,SSRF访问的目标是从外网无法访问的内部系统。(正是因为它是由服务端发起的,所以它能够请求到与它相连而与外网隔离的内部系统)SSRF 形成的原因大都是由于服务端提供了从其他服务器应用获取数据的功能且没有对目标地址做过滤与限制。

比如从指定URL地址获取网页文本内容,加载指定地址的图片,下载等等。

Ssrf漏洞能做什么

- 对外网,服务器所在内网,本地进行端口扫描,获取一些服务的banner信息.

- 攻击运行在内网或本地的应用程序

- 对内网Web应用进行指纹识别,

- 识别企业内部的资产信息攻击内外网的Web应用,主要是使用HTTP GET请求就可以实现的攻击(比如strust2,SQli等)

- 利用file协议读取本地文件等

SSRF-漏洞挖掘

- 分享:通过URL地址分享网页内容

早期分享应用中,为了更好的提供用户体验,WEB应用在分享功能中,通常会获取目标URL地址网页内容中的标签或者标签中content的文本内容作为显示以提供更好的用户体验。 - 转码服务:通过URL地址把原地址的网页内容调优使其适合手机屏幕浏览

由于手机屏幕大小的关系,直接浏览网页内容的时候会造成许多不便,因此有些公司提供了转码功能,把网页内容通过相关手段转为适合手机屏幕浏览的样式。例如百度、腾讯、搜狗等公司都有提供在线转码服务。 - 在线翻译:通过URL地址翻译对应文本的内容。提供此功能的国内公司有百度、有道等

- 图片加载与下载:通过URL地址加载或下载图片

图片加载远程图片地址此功能用到的地方很多,但大多都是比较隐秘,比如在有些公司中的加载自家图片服务器上的图片用于展示。(此处可能会有人有疑问,为什么加载图片服务器上的图片也会有问题,直接使用img标签不就好了?没错是这样,但是开发者为了有更好的用户体验通常对图片做些微小调整例如加水印、压缩等,所以就可能造成SSRF问题)。 - 图片、文章收藏功能

此处的图片、文章收藏中的文章收藏就类似于功能一、分享功能中获取URL地址中title以及文本的内容作为显示,目的还是为了更好的用户体验,而图片收藏就类似于功能四、图片加载。

SSRF-绕过过滤

使用@:http://[email protected] = 10.10.10.10

IP地址转换成十进制、八进制:127.0.0.1 = 2130706433 *

使用短地址:http://10.10.116.11 = http://t.cn/RwbLKDx *

端口绕过:ip后面加一个端口

xip.io:10.0.0.1.xip.io = 10.0.0.1

www.10.0.0.1.xip.io = 10.0.0.1

mysite.10.0.0.1.xip.io = 10.0.0.1

foo.bar.10.0.0.1.xip.io = 10.0.0.1

通过js跳转

实验环境:

模拟Weblogic的SSRF漏洞实验:

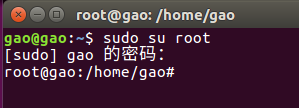

1、打开Ubuntu终端,输入sudo su root切换到root用户,密码为当前用户密码

2、依次进入到vulhub-master/weblogic/ssrf/中用gedit打开靶场说明书README.md

3、使用docker-compose up -d命令开启Weblogic服务,复制网址http://your-ip:7001/uddiexplorer/SearchPublicRegistries.jsp

4、用ifconfig查看本机IP,然后将IP添加到复制的网址中

5、然后将网址在浏览器中打开

6、使用bp抓包,发送到Repeater模块

7、回到说明书中复制图中选中的代码

8、将复制的代码粘贴到GET请求的位置,然后获取Weblogic和本机IP替换掉原有IP并把端口改为4444,如下:

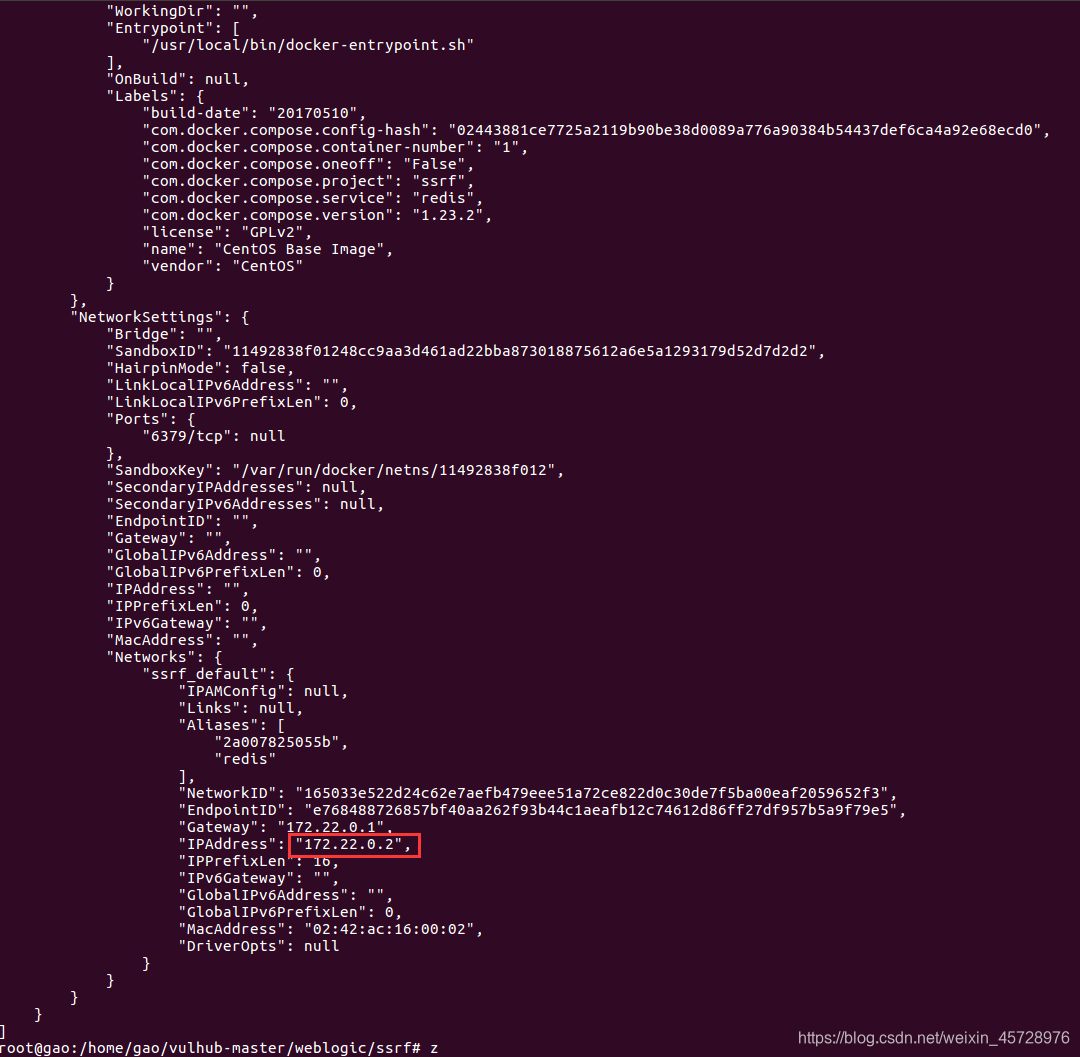

9、在命令行中输入docker inspect 2a007825055b获取Weblogic的IP,本机IP就是第4步中获取的

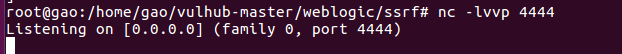

10、回到Ubuntu输入nc -lvvp 4444开始监听端口

11、再来到bp确认数据修改好后点击go

12、稍等一会就监听到了,直接获得getshell权限,试验完成