DC-1 渗透测试

0x00实验环境

靶机:DC-1,IP地址:192.168.8.129

测试机:Kali,IP地址:192.168.8.128;

0x01实验流程

信息收集——主机发现、端口扫描

渗透测试

0x02实验步骤

- netdiscover主机发现

- masscan、nmap扫描

- 先访问web

尝试注册账号admin,显示已存在,考虑爆破密码以及弱口令

- 扫描web目录

但是没有什么有用信息

- 搜索web CMS版本漏洞

- 尝试利用漏洞

错误,换漏洞利用

- 提权

首先python开启bash

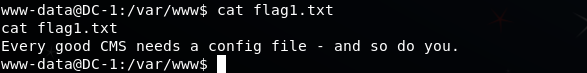

在文件中我们看到一个fla1g内容提示:配置文件

搜索得到配置文件位置为sites/default/settings.php

- 查看配置文件

得到数据库账号密码以及flag2s

登录数据库dbuser :R0ck3t

看到users表

百度查找drupal重置密码的方法,直接把user表里的管理员字段改为

password: 123456

hash: $S$DRP9A87VYWMUnTb4Dl7yivYAlibCNONO32cCB3Qc1LT5Alr90rAu

- 登录web

得到flag3:

Special PERMS will help FIND the passwd - but you'll need to -exec that command to work out how to get what's in the shadow.

查看/etc/passwd

再查看flag4

- 尝试通过suid提权

提权成功

- 清理痕迹,留后门

总结:

SUID提权:

SUID可以让调用者以文件拥有者的身份运行该文件

已知的可用来提权的linux可行性的文件列表如下:

- nmap

- vim

- find

- bash

- more

- less

- nano

- cp

以下命令可以发现系统上运行的所有SUID可执行文件。

#以下命令将尝试查找具有root权限的SUID的文件,不同系统适用于不同的命令,一个一个试

find / -perm -u=s -type f 2>/dev/null

find / -user root -perm -4000-print2>/dev/null

find / -user root -perm -4000-exec ls -ldb {} \;