Найдены недостатки

• выявления уязвимостей

• Порта-служба сканирует информацию о версии (инерционный)

уязвимость базы данных поиск • опубликовано (в больших количествах)

управления уязвимостями сканера • Использование уязвимости для достижения

определенной информации размерной от управления уязвимостью

сбора • Контактной информации:

• Сканирование найдено сеть IP, ОС, услуги, конфигурация, уязвимость

потребности • емкость: содержание и цели , которые определены сканирование

• управление информацией

• форматирование информации, а также для фильтрации, группы, определенные приоритет

• потребности в потенциале: группа активов, указать владельца, чтобы все сообщенные уязвимости

• вывод информации

• различные уровни толпы , чтобы показать достаточное количество информации

• потребности в мощности: генерировать отчеты, экспортировать данные, интеграцию с SIEM

Тип сканирования уязвимостей

• Проактивная сканирование

• Есть проверка подлинности

• отсутствие аутентификации

• пассивное сканирование

• Зеркальное захвата пакетов порт

• Другие источники входного сигнала

• сканирование на основе агентов

• Ограниченная поддержка платформы

Основная концепция уязвимости

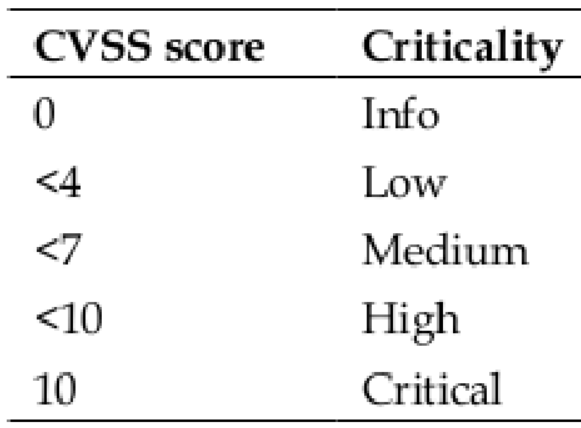

• CVSS (Общий Vulnerability Scoring System)

• Универсальный Vulnerability Scoring System - промышленный стандарт

• описать серьезность уязвимостей общей градация схема

• V 3 версии - 10 июня 2015

• Базовой Метрики: не постоянную основу слабость права изменить вес

• Temporal Метрики: слабость права полагаться на факторе времени тяжелого

• Enviromental Metric: права на использование слабых мест в реализации экологических требований и сложности веса

• CVSS является Content Security Protocol автоматизации (SCAP) часть

• CVSS и CVE обычно выпущен вместе национальной базы данных уязвимостей (NVD) и сохранить данные обновленный

диапазон • оценка: 0 - 10

баллов • CVSS определяются различными учреждениями угрозы высокая и низкий уровень угрозы

• уязвимость CVSS отражает риск, уровень угрозы (тяжесть) означает , что уровень уязвимости воздействия рисков на бизнес

• CVSS оценки является отраслевым стандартом, но уровень угрозы не

Ссылка Уязвимость •

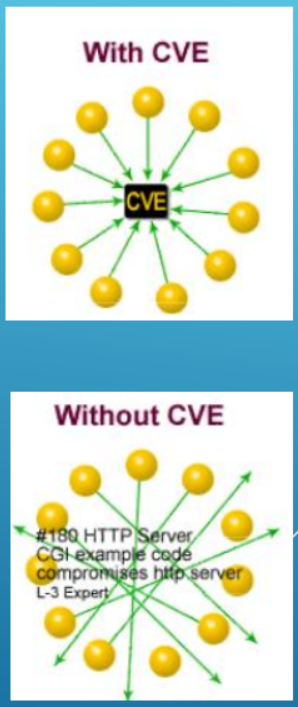

• CVE (общие Уязвимости и Облучение)

• опубликовано информация уязвимость словарь, унифицировано уязвимость стандартной нумерации

• MITER компания , ответственная за техническое обслуживание (некоммерческая организация)

• Большинства сканера для сканирования соответствует номеру CVE

• Достичь обмен информацией между различными поставщиками единых стандартов

• процесс выпуска CVE

• выявления уязвимостей

• CAN отвечает за определение ID CVE

• Список опубликованной в ССО - CVE-2008-4250

• митру , ответственного за содержание редактирования контента

• Многие производители поддерживают свои собственные ссылки уязвимости

• MS

• MSKB

• Другие ссылки уязвимости

• CERT TA08-297A

• BID 31874

• IAVM 2008-A-0081

• OVAL OVAL6093

• OVAL (Open Vulnerability и оценка язык)

• описать уязвимости метода обнаружения машиночитаемой языка

технических деталей обнаружения уязвимостей • Подробные описания могут быть импортированы автоматизированными средства тестирования в реализации уязвимости работы обнаружения

• OVAL с использованием языка XML для описания, она содержит строгую синтаксис логика

• CCE

• описание конфигурации программного обеспечения дефектов в стандартном формате

• в оценке рисков информационной безопасности, конфигурация обнаружения дефектов является важной частью, с CCE позволяет дефекты конфигурации стандартного способом , чтобы показать вверх, легко настроить оценку дефектов количественное действие.

CPE • (перечислению Общий продукт)

• информационные технологии продукты, системы, структурированные пакет именование, классификация имен

• КВО (Общий Weakness Enumeration)

• Общие Уязвимости типа словаря, описывает уязвимость различных типов функций (контроль доступа, раскрытия информации , отказ в обслуживании)

Content Security Automation Protocol • (SCAP)

• СПДК представляет собой набор различных рамок стандартов безопасности

• шесть элементов: ССЫ, овальные, CCE, СР, CVSS, XCCDF

• цель состоит в том, чтобы продемонстрировать стандартный метод и данные безопасности эксплуатации

• по NIST ответственность за сохранение

• СПОК в основном для решения трех проблем

• достижений политики и правил на высоком уровня реализован до нижнего этажа (например, FISMA, ISO27000 серии)

• различных элементов , участвующих в процессе стандартизации информационной безопасности (такие как единое наименование уязвимости и серьезность меры)

• комплекс конфигурация системы автоматизации верификации

• SCAP является текущим США более зрелым набором стандартов оценки информационной безопасности, стандартизированными, автоматизированных идей для индустрии информационной безопасности оказала глубокое воздействие.

• П (Национальная база данных уязвимостей)

• правительство США стандарт управления уязвимостями данные

• основанные исключительно на рамках SCAP

• автоматизированного управления уязвимостями, измерение безопасности, требование соответствия

• содержит следующие библиотеки

• Безопасности Контрольного список

• уязвимостей в системе безопасности программного обеспечения

• Ошибка конфигурации

• Название продукта

• измерение воздействия

• https://nvd.nist.gov/

• периодическое сканирование уязвимостей отслеживания

• приоритет уязвимости высокого риска

• Сканирование Соображения

• Управление уязвимостями трех элементов

• точность

• Время

• Ресурсы

NMAP

• птар сканирования сценариев

• 400 +

• Категория

• CAT /usr/share/nmap/scripts/script.db

• Grep vuln /usr/share/nmap/scripts/script.db | Cut -d "\" «-f 2

CAT /usr/share/nmap/scripts/smb-check-vulns.nse •

• СМБ-чек-vulns.nse

• птар -sU -sS --script = SmB-проверочной-vulns.nse --script-арг = небезопасным U 1 = -p: 137, Т: 139445 1.1.1.1

• MS08 - 067

• кому - л-vuln-ms10-061.nse

один • Stuxnet червь использовал четыре уязвимости

• Печать SPOOLER неправильные разрешения, запросы на печать может быть создан в директории файловой системы, выполнить произвольный код

• LANMAN API для перечисления общего принтера

• Удаленный общий принтер имя

• СМБЫ-перечисления-акция Перечислит акции

параметров • аутентификации --smbuser, smbpassword

• птар -p445 --script = СМБЫ-перечислимый-shares.nse --script-арг = smbuser = ADMIN, smbpassword = 1.1.1.1 Pass

2003 SP2, Vista, Server 2008, выиграть 7 • Windows XP, Server

• факторы , влияющие на результаты сканирования

Результаты сканирования подтверждают

• Целевая версию системы

установлена • заплата

• ли вторжение

• иногда трудно сказать , что результаты точных сканирований

• Всестороннее должны смотреть на уязвимости

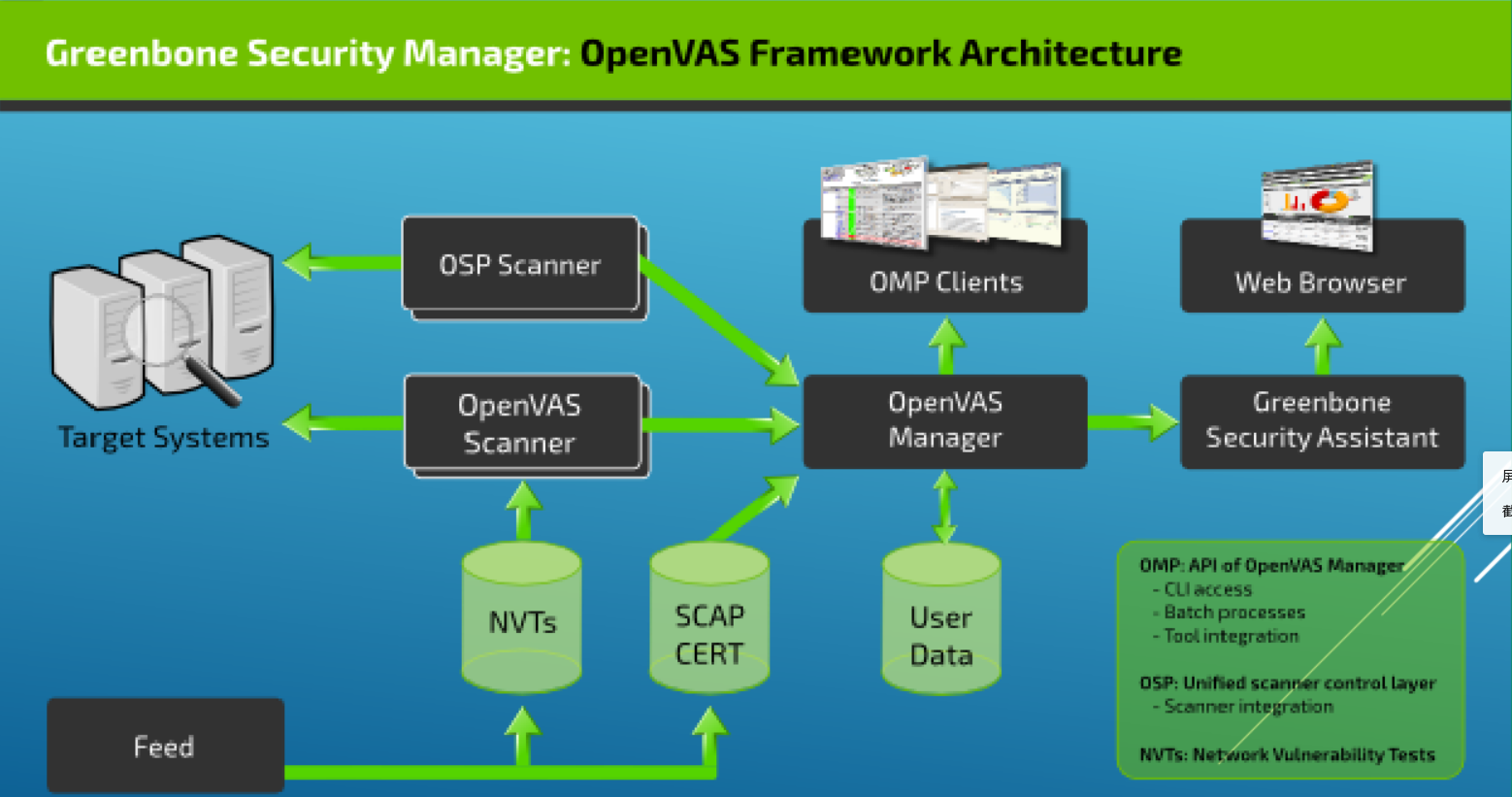

OpenVAS

• OpenVAS

• Nessus филиал проекта

уязвимость • управление целевой системы

• Free Open Source

• Kali установленной по умолчанию, но настройки и запуска

• OpenVAS менеджер

сканер и центр компонента • Контроля другого менеджер

контента • Control Center, сохранение профиля пользователя и результаты сканирования

• Клиенты используют протокол OMP общаться с на основе безгосударственного XML с

• централизованной сортировкой фильтра, так что клиент единодушного шоу

• Сканер OpenVAS

• Уязвимость тесты конкретной сеть реализации (НВЦ)

• НВЦ обновляется ежедневно подача

менеджера • управление по

OSP Scanner •

• централизованное управление несколькими сканера

• набор сканера к менеджеру в качестве объекта управления

Помощник Greenbone безопасность • (GSA)

• Сервис предоставляет Web

• OpenVAS CLI

• OMP инструмент командной строки, что позволяет Пакетный менеджер управления

• обновляется быстро

• найти всю информацию о почти все различных уровнях устарели

• Установка

• Создание сертификата

• Синхронизация баз данных уязвимостей

• Создание сертификата клиента

• восстановить базу данных

• Резервное копирование базы данных

• погрузочные Начало службы плагинов

• Создание учетных записей администратора

• Создание регулярной учетной записи пользователя

• Настройка службы прослушивания порта

• Установка Проверка

• Первоначальная настройка

• OpenVAS-Setup

• Проверьте результаты установки

• OpenVAS-Чек-Setup

• Просмотр текущего счета

• openvasmd --list-Пользователями

• Изменение пароля учетной записи

• openvasmd --user = ADMIN --new-пароль = passw0rd

• Обновление

• OpenVAS -Feed-обновление

不是秘笈•是经验

• VI / USR / бен / OpenVAS запуска

• Запуск OpenVAS Услуги

• Запуск OpenVAS менеджер: openvasmd

• Запуск OpenVAS Сканер: openvassd

• Запуск Greenbone помощник по вопросам безопасности: gsad

• конфигурация сканирования

• Сканирование для Windows

• Сканирование Linux

сетевого оборудования • Сканирование

• цель сканирования

• Окна

• Linux

• маршрутизатор

• Сканирование заданий

• Прогресс

• отчет

Nessus

• Главная

• Бесплатно

• Профессиональный

• сбор, неограниченное количество одновременных соединений

• Скачать

• http://www.tenable.com/products/nessus/select-your-operating-system

• Установка

• Dpkg -i

• Путь установки: / опт / Nessus

• запуск услуги

старт • /etc/init.d/nessusd

• Управление адресной

• https://127.0.0.1:8834

• зарегистрированного кода активации

• http://www.tenable.com/products/nessus-home

• Управление счетов

• Обновление штепселя

• Базовая конфигурация (настройка)

• Обновление

• Регистрация

• SMTP ,

• прокси

• Политика

• Сканирование

• Сканирование машины

• Сканирование для Windows

• Сканирование Linux

сетевые устройства • Сканирование

• Сканирование веб - сервера

• Отчеты

• Планирование

NeXpose

• Rapid 7

• NeXpose

• полное управление уязвимостями для достижения

Анализ результатов сканирования

• Ложноположительный:

• ложных срабатываний

• Ложноотрицательный

• упущение