Azure брандмауэр размещен облачная служба безопасности Интернет, который защищает виртуальные сетевые ресурсы Azure. Это услуга в виде полностью брандмауэра, и имеющий встроенную в облаке высокой доступности неограниченной масштабируемости.

Использование Azure брандмауэр и виртуальная сеть через подписку централизованно создавать, внедрять и приложение документов и сетевые политики. Azure брандмауэр с использованием статического IP-адреса общественности сетевых ресурсов виртуальных, внешний трафик от брандмауэра, чтобы определить вашу виртуальную сеть. Сервис и Azure монитор для регистрации и анализа полностью интегрированной

Microsoft Azure брандмауэр обеспечивает описание следующих функций:

- Построено в высокой доступности: без дополнительной балансировки нагрузки

- Облако ограниченной масштабируемости: Azure брандмауэр может быть расширена по мере необходимости

- FQDN правило фильтрации приложений: Вы можете ограничить исходящий веб-трафик

- Сетевой трафик правила фильтрации: Вы можете нажать на IP-адрес, порт источника и назначения и протокол правила фильтрации, чтобы разрешить или запретить сеть

- FQDN марка: Вы можете легко использовать тег, чтобы разрешить или запретить трафик

- SNAT поддержка исходящий: Исходящая IP-адрес в публичном IP Azure брандмауэра

- Входящая поддержка DNAT: Входящий трафик брандмауэра публичный IP-адрес во внутренний IP-адрес.

- Журнал Azure Monitor: Все события интегрированы с Azure Monitor

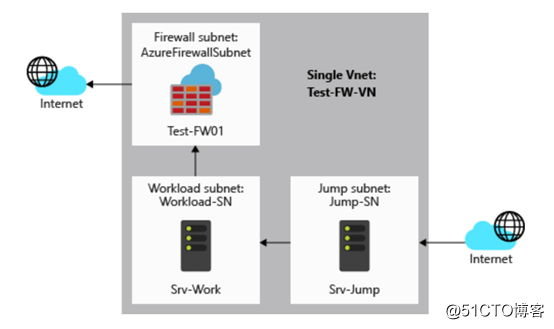

В этой статье мы рассмотрим следующие шаги:

- Создание группы ресурсов

- Создание VNET

- Создание трех подсетей

- Создание двух виртуальных машин

- Развертывание брандмауэров

- Настройка маршрута по умолчанию

- Создать правило для приложения

- Брандмауэр тест

Ниже приведен обзор архитектуры:

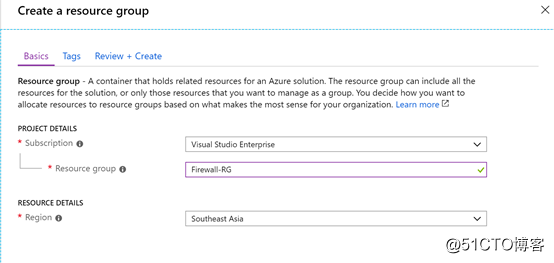

Создание группы ресурсов

Сначала мы должны создать группу ресурсов, группа ресурсов используются для выполнения всех ресурсов этого эксперимента. Open Azure Portal, а затем нажмите на «группу ресурсов» - «Новая группа ресурсов»

подписка: выберите Azure Подписки на использование

названия группы ресурсов: группы ресурсов Введите имя , которое вы хотите использовать

площадь: возможность создать местоположение ресурса ,

а затем нажмите кнопку Создать:

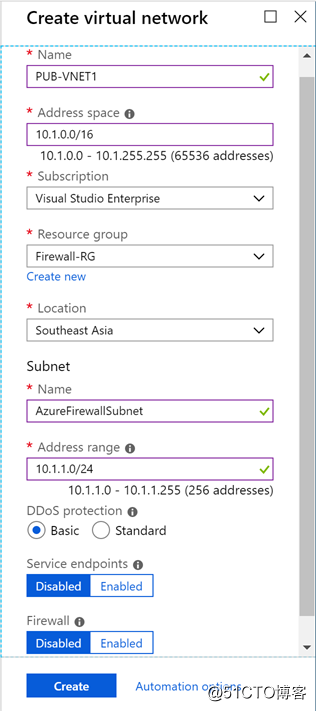

создать виртуальную сеть

, что мы Нам необходимо создать виртуальную сеть из трех подсетей, следующим образом :

- Имя: Введите понятное имя для этой виртуальной сети

- Адресное пространство: Введите требуемое адресное пространство

- Подписка на новости: Выберите подписку Azure

- Группа ресурсов: выберите RG мы создали ранее

- Расположение: Выберите расположение ресурсов

- Subnet: Этот шаг очень важен , потому что вы должны использовать фиксированное имя под названием «AzureFirewallSubnet» из.

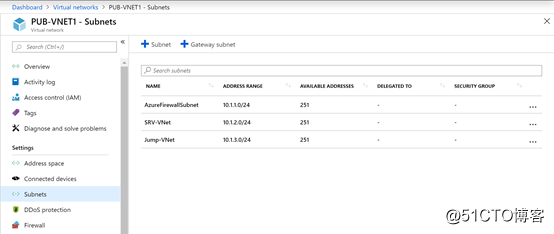

После создания виртуальной сети, мы также должны создать вторую подсеть (СРВ-VNET 10.1.2.0/24) и третья подсеть (Перейти 10.1.3.0/24), созданную после завершения , как показано ниже:

создание виртуальной машины

перед шаги , которые мы создали группу ресурсов и виртуальная сеть состоит из трех подсетей. Теперь нам нужно создать две виртуальные машины. Первым используются для подключения второго сервера Перейти виртуальные машины. Перейти машина называется «JUMP01»

использование Azure Мастер создания виртуальной машины:

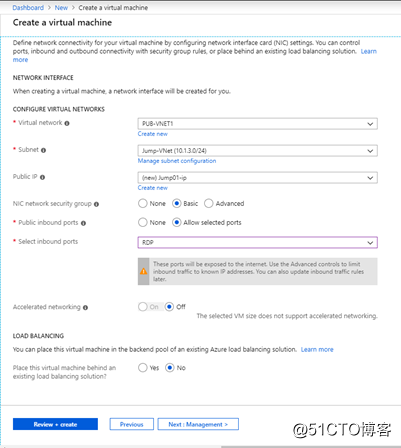

В области «Сеть», выберите «Jump-VNET» и создать новый «общественный IP - адрес», чтобы получить доступ Скачок серверов из Интернета. Кроме того, нам нужно разрешить протокол RDP:

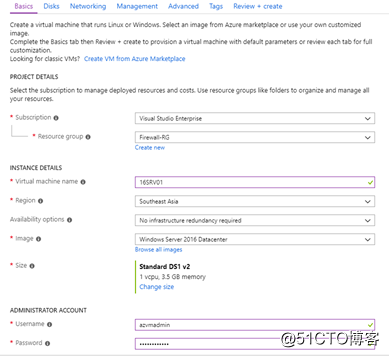

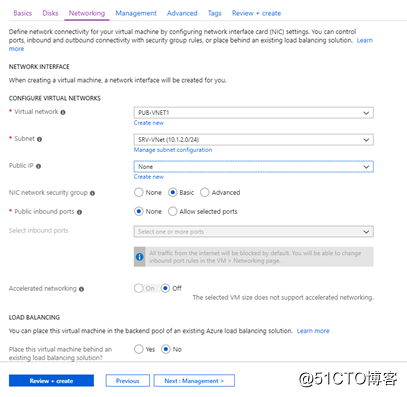

Используйте те же самые шаги с выше шаги , чтобы создать виртуальную машину 16SRV01:

эта виртуальная машина должна быть в «SRV-VNET» подсети, нам не нужно , чтобы открыть любой общедоступный входящий порт.

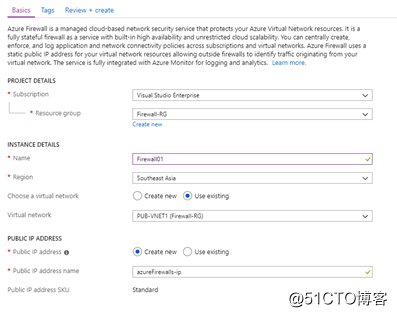

Развертывание Azure Firewall

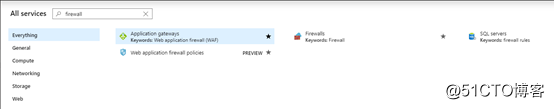

Мы должны начать развертывание Azure Firewall ниже. Нажмите на кнопку «все услуги» в Azure Portal, искать «Firewalls»:

Нажмите кнопку «Добавить» , чтобы создать Aazure брандмауэра нам нужно , и введите следующую информацию: - Выберите подписку Azure

- Выберите ранее созданную группу ресурсов

- Введите имя брандмауэра дружественных

- Выберите ранее созданную виртуальную сеть

- И не забудьте создать IP - адрес общественности

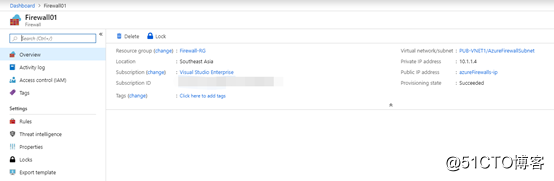

создается , как показано на рисунке ниже, мы должны записать этот частный IP брандмауэр для того , чтобы использовать последующую конфигурацию:

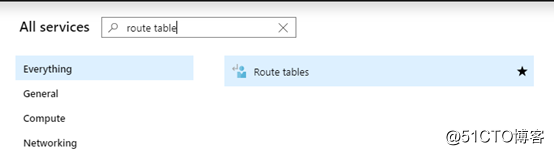

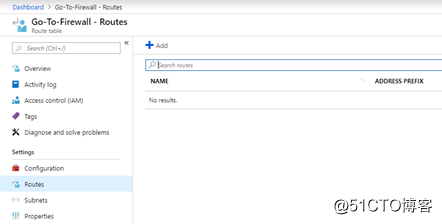

创建路由表

在Azure Portal中搜索“路由表“:

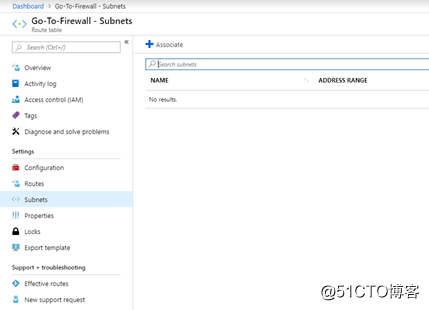

创建一个名为“Go-To-Firewall”的新路由表。此路由表将包含服务器将选择路由流量的默认路由

创建路由表后,必须将服务器子网关联到此路由表。转到“ 子网 ”部分,然后单击“ 关联 ”

选择“虚拟网络“和”子网“:

配置完成后如下图所示:

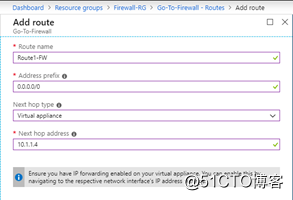

现在,我们必须向虚拟设备添加默认路由。转到“ 路线 ”部分,然后单击“ 添加 ”:

输入以下信息:

- 路由名称:它是默认路由的友好名称

- 地址前缀:要指示默认路由,必须输入0.0.0.0/0

- 下一跳类型:选择“虚拟设备”

- Следующий хмель адрес: Введите частный IP - адрес , ранее скопированных

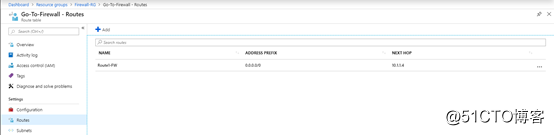

конфигурация будет завершена, как показано ниже:

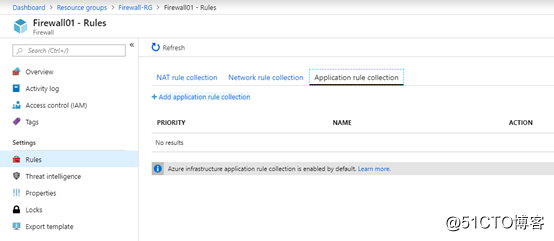

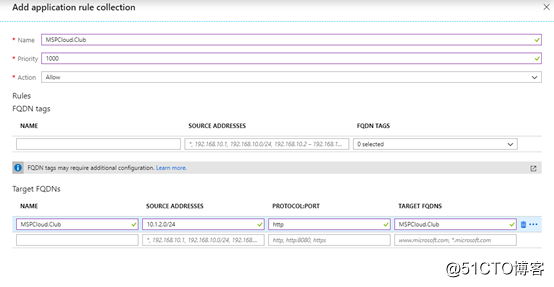

Создание правил для приложений набор

брандмауэр был развернут, так что мы можем добавить правила приложения для фильтрации исходящего веб - трафика. Перейти в раздел «правила», затем нажмите кнопку «Добавить набор правил для приложений»:

Введите понятное имя для этого правила, а затем установить приоритеты и выбрать операцию (разрешить или запретить). Далее необходимо указать адрес источника, протокола и назначения доменного имени.

В моем случае, я хочу , чтобы сетевой трафик виртуальных машин www.mspcloud.club из 16SRV01.

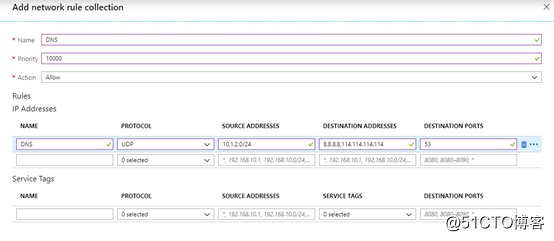

Для того, чтобы разрешить полное доменное имя, компьютер должен иметь возможность связаться с сервером DNS. В этой статье, я создал правило сети , которая позволяет запросы DNS от подсети сервера к OpenDNS серверам.

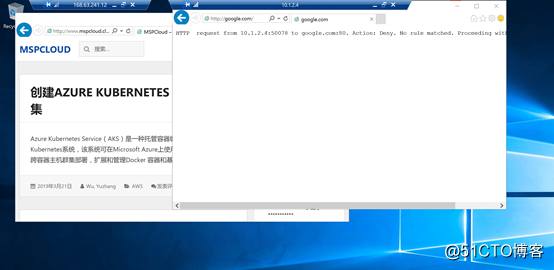

Тест брандмауэра

Во- первых, мы должны соединиться с общественной IP - адрес сервера , чтобы прыгать, то я могу начать новое окно Mstsc, используя частный IP - адрес для подключения к SRV01 машине.

Последним шагом является проверка правил для приложений , созданных ранее в Azure брандмауэре. Мне просто нужно , чтобы открыть веб - браузер и введите URL - адрес веб - сайта.

В моем случае, я могу подтвердить , что мой блог , чтобы ответить, но если вы пытаетесь просмотреть Google, отображается сообщение об ошибке. Я должен создать правило, разрешающее применение www.google.com.

С Azure брандмауэр, вы можете очень быстро и легко защитить Azure ресурсов. Кроме того, можно автоматизировать задачи с помощью Azure PowerShell.

Azure позволяет создавать правила брандмауэра и правила сетевого приложения для управления входящей и исходящей сетевой трафик.