友情链接www.feiyusafe.cn

开源的全特性的web侦查框架,基于python开发

命令格式与msf一致

使用方法:模块,数据库,报告

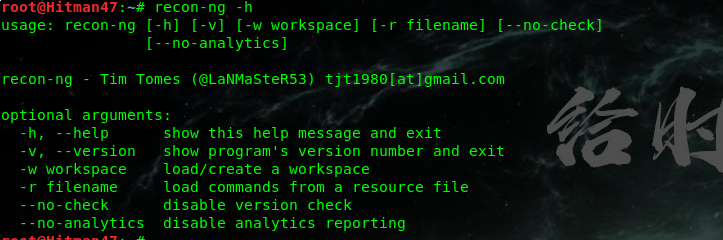

-h 帮助信息

-v 版本信息

-w 进入工作区,如果没有此工作区,则创建该工作区

-r 批量的检测目标,把多个目标放一个文件里

--no-check 不要检查升级

--on-analytics 不进行报告的分析

[81] Recon模块

[8]报告模块

[2]导入模块

[2]开发模块

[2]发现模块

全局选项:

USER-AGENT 伪装user-agent

PROXY 添加代理

Workspace 设置工作区

Snapshot 快照管理

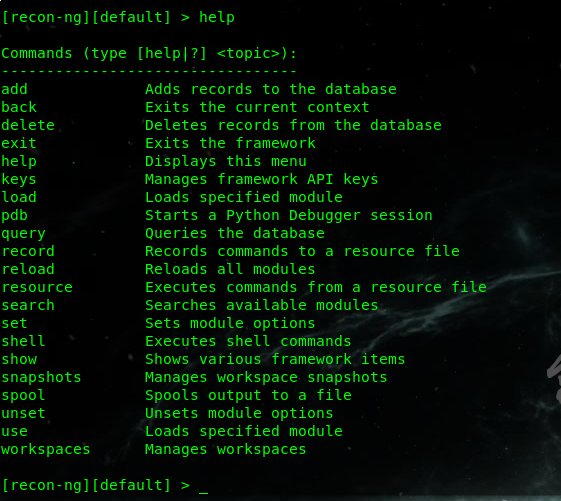

帮助信息

add: 将记录添加到数据库

back: 返回退出当前上下文

delete: 从数据库中删除记录

exit: 退出框架

help: 显示此菜单

keys: 管理框架API密钥

load: 加载指定的模块

pdb: 启动Python调试器会话

query: 查询数据库

record: 将操作命令记录到一个资源文件

reload: 重新加载所有模块

resource: 从资源文件中执行命令

search: 搜索可用模块

set: 模块选项

shell: 执行shell命令

show: 显示各种框架项项

anapshots: 工作区快照

spool: 将线程输出到文件

unset: 取消设置模块选项

use: 进入指定的模块

workspaces: 管理工作区

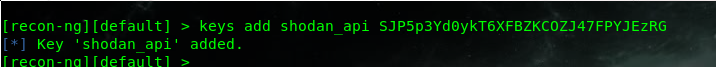

查看支持的api接口

添加shodan 的api接口(去shodan网站注册账户,即可得到api接口)

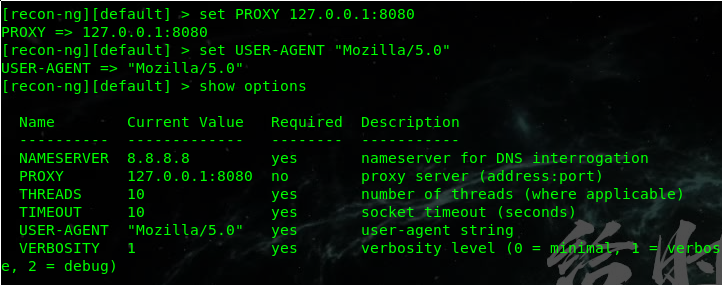

[recon-ng][default] > show options

NAMESERVER 8.8.8.8 是DNS查询的名称服务器

NAMESERVER 8.8.8.8 是DNS查询的名称服务器

PROXY 添加代理服务器(地址:端口)

THREADS 线程数(如果适用)

TIMEOUT 超时时间(秒)

USER-AGENT 添加访问的请求头(有的网站管理员会收集日志,如果直接用recon-ng去扫描,会引起管理员警觉,最好加上user-agent请求头,做伪装)

VERBOSITY 详细级别(0-最小,1 -详细,2 -调试)

实例:添加代理,添加user-agent请求头

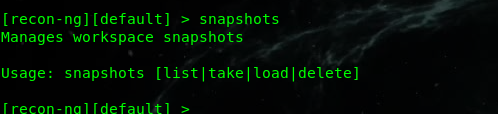

命令都非常简单,snapshots--快照 list--查看 take--创建 load--导入 delete--删除

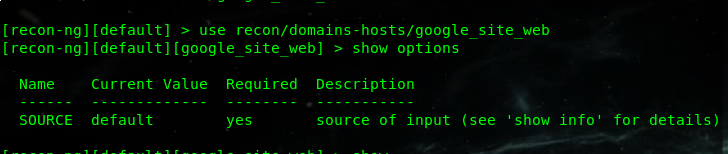

搜索包含google的模块

查看需要设置的变量

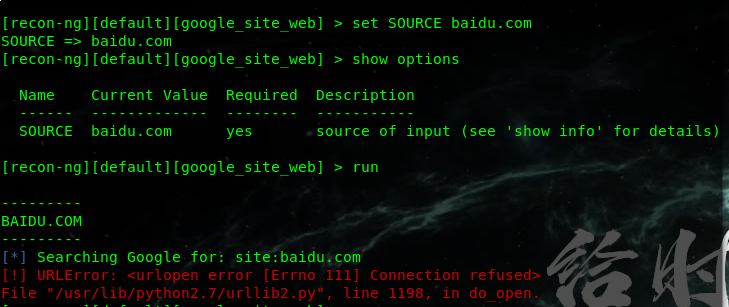

设置好目标,并运行(因为google被墙了,所以没搜到东西)

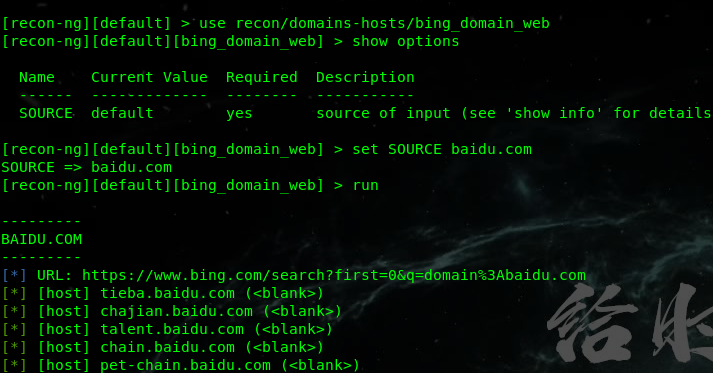

使用bing

查看记录

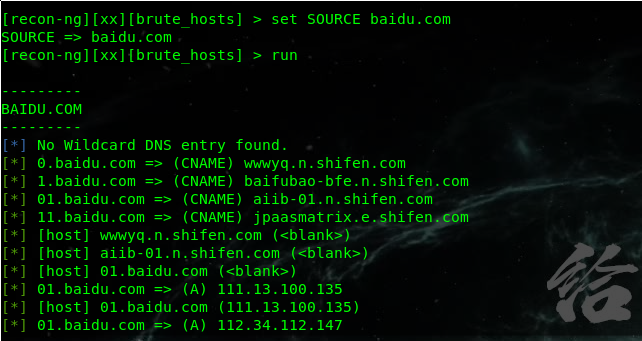

调用brut暴力破解模块

WORDLIST 字典文件,默认使用自带的字典文件

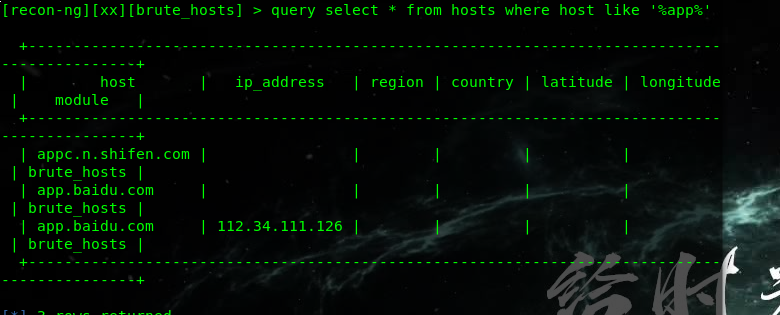

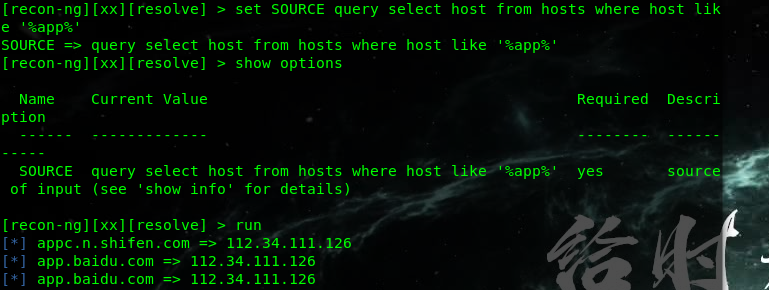

如果目标过多,可以使用数据库查询语句排除异类,如我之查看带有app的目标

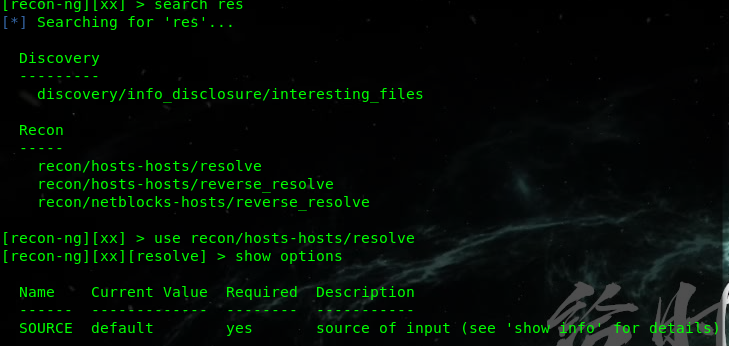

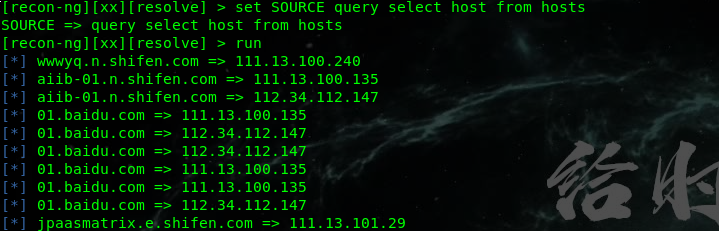

得到域名信息后,使用res模块查询ip信息

查看show info信息

<string> 可以设置字符串查询

<path> 可以设置路径查询

<sql> 可以设置sql语句查询

使用sql查询语句查询想要的域名+ip(查询hosts这个表的host这个列中含有app的数据)

也可以全部查询

查询完成后可以调用报告模块,可以查询模块导出成不同类型的报告

使用html报告模块

CREATOR 报告人

CUSTOMER 用户(目标)

FILENAME 生成的文件存放位置

SANITIZE 是否对敏感信息进行打码

设置好变量后,执行run

还有其他的contac模块就不一一举例了,用法都差不多