任务一、教材学习

TCP/IP网络协议攻击

1、网络安全属性与攻击模式

网络三大基本安全属性

机密性,完整性,可用性

网络五大安全属性

机密性,完整性,可用性、真实性和不可抵赖性。

网络攻击基本模式

被动攻击:截获,攻击技术为嗅探与监听

主动攻击:中断,篡改,伪造

2、TCP/IP网络协议栈安全缺陷与攻击技术

划分层次

网络接口层,互联层,传输层,应用层

网络接口层

在以太网接口通过数据帧的MAC地址检测数据包,混杂模式下可直接被嗅探和被截获数据包

互联层

基础协议是网联网协议IPv4,其它还包括ICMP,ARP,BGP等动态路由协议

传输层

协议包括TCP和IP,TCP建立会话之后的连接过程中容易遭受伪造和欺骗攻击,可进行TCP RST攻击直接中断会话过程。

应用层

流行的协议有HTTP,FTP,POP3/SMTP,DNS,SMB大多采用明文传输存在被嗅探监听,欺骗与中间人攻击的风险。

3、原始报文伪造技术及工具

欺骗技术(最流行)即攻击者伪造出特制的网络数据报文,发送给目标主机,使其在接受处理这些伪造报文时遭受攻击。可通过编程实现,和可以实施各种网络欺骗攻击的工具软件如netwox强大易用的开源工具包。网络层协议攻击

1、IP源地址欺骗

攻击者伪造具有虚假源地址的IP数据包进行发送,以达到隐藏发送者身份,假冒其他计算机的目的。

IP源地址欺骗原理:

只是用数据包中的目标地址进行路由转发而不对源地址进行真实性验证。利用IP源地址欺骗进行IP假冒攻击

IP源地址欺骗技术的应用场景:

普遍应用于拒绝服务中,或网络扫描时,基于IP地址的身份认证等

利用netwox进行IP源地址欺骗:

从ICMP到TCP/IP都可以伪造,并且可以设置相应的参数。

IP源地址欺骗的防范措施:

(1)使用随机化的初始序列

(2)使用网络层安全传输协议

(3)避免采用基于IP地址的信任策略

(4)在路由器和网关上实施包过滤

2、ARP欺骗

攻击者在有线以太网或无线网络上发送伪造ARP消息,对特定IP所对应的MAC地址进行假冒欺骗,从而达到而已目的地的攻击技术。

ARP协议欺骗原理:

ARP协议用于将网络主机IP地址解析成其MAC地址,然后在局域网内通过MAC地址进行通信。

ARP欺骗攻击技术原理:

ARP协议认为局域网内的所有的用户都是可信的,但是局域网内也可能存在内部攻击者或已渗透进入局域网的外部攻击者或恶意代码。

ARP欺骗技术应用场景:

交换式网络中进行局域网中嗅探,进一步协议分析窃取敏感信息。

利用Netwox进行ARP欺骗:

工具软件有Arpspoof工具,arposion,Netwox工具等

ARP欺骗攻击防范措施:

静态绑定关键主机IP地址与MAC地址映射关系,使用相应的ARP防范工具,使用VLAN虚拟子网细分网络拓扑,加密传输数据 。

3、ICMP路由重定向攻击

攻击者伪装成路由器发送虚假的ICMP路由路径控制报文,使受害主机选择攻击者指定的路由路径,从而进行嗅探或假冒攻击的一种技术。

ICMP路由重定向机制原理:

IP协议缺少差错和查询机制。ICMP报文类型,差错报告类和控制类。ICMP路由重定向主要用于网络故障是数据包处理,网络拓扑结构发生变化,出现故障时。

ICMP路由重定向攻击技术:

利用ICMP路由重定向报文来改变主机的路由表,向目标机器发送重定向消息,自己则可以伪装成路由器,使目标机器的数据报发送至攻击机从而加强监听

利用Netwox进行ICMP路由重定向攻击:

嗅探网络中的数据包,每嗅探到一个符合要求的数据包,就向该IP地址发送一个ICMP重定向爱你过报文,让该IP主机重定向至预先设定的IP地址。

ICMP路由重定向攻击防范:根据一些类型过滤一些ICMP数据包,设置防火墙过滤

传输层协议攻击

1、TCP RST 攻击:伪造TCP重置报文攻击,是一种假冒干扰TCP通信连接的技术方法。攻击者通过嗅探的方式来监视通信双方,在获得源、目的IP地址即端口,以及序号之后就可以结合IP地址欺骗技术伪装成通信一方,在确保端口号一致和序列号落入TCP窗口之内的情况下,发送TCP重置报文给通信另一方,就可以中断双方正常的网络通信,达到拒绝服务的目的。

2、TCP会话劫持:攻击者通过实施中间人攻击,嗅探到建立连接的通信双方的序列号,通过假冒用户的IP地址向Telnet服务器发送数据包,宣称自己就是用户。而攻击者发送的数据包中的序列号必须满足SVR_ACK<=序列号<=SVR_ACK+SVR_WND,其中的SVR_END为Telnet服务器的接收窗口,Telnet服务器才会接收该数据包。

中间人攻击技术选取:ICMP路由重定向攻击、ARP欺骗攻击,大多数路由设备都禁用ICMP路由重定向,所以目前比较普遍的方法是ARP欺骗技术来进行TCP会话劫持。

3、TCP SYN Flood:又称为SYN洪泛攻击模式拒绝服务攻击的一种,利用TCP三次握手协议的缺陷,向目标主机发送大量的伪造源地址的SYN连接请求,消耗目标主机的连接队列资源,从而不能够为正常用户提供服务。

4、UDP Flood拒接服务攻击:通过向目标主机和网络发送大量的UDP报文,造成目标主机显著的计算负载提升,或者目标网络拥塞,从而使得目标主机和网络陷入不可用状态,造成拒绝服务攻击。

网络安全防范技术

安全模型

动态可适应网络安全模型基于闭环控制理论,典型模型是PDR、P2DR。PDR安全模型是一个基于时间的动态安全模型,提出安全性可量化和可计算的观点。P2DR模型,安全策略是模型的核心,所有的防护、监测、响应都是依据安全策略实施的,安全策略为安全管理提供管理方向和支持手段。

网络安全防范技术与系统

防火墙技术:它是目前最为称手的网络防御技术,它有检查控制进出网络的网络流量、防止脆弱或不安全的协议和服务、防止内部网络信息的外泄、对网络存取和访问进行监控审计、防火墙可以强化网络安全策略并继承其他安全防御机制。在防火墙技术和产品发展过程中,形成和广泛采用的技术有:包过滤技术、基于状态检测的包过滤技术、代理技术等。

防火墙的功能

包过滤(网络层),电路级网关(传输层),应用层代理技术(应用层)

(1)检查控制进出网络的网络流量

(2)防止脆弱或不安全的协议和服务

(3)防止内部网络信息泄露

(4)对网络存取和访问进行监控审计

(5)强化网络安全策略并集成其他安全防御机制

防火墙的不足

(1)来自网络内部的安全威胁

(2)通过非法外联的网络攻击

(3)计算机病毒的传播

网络检测技术与系统

在PDR模型中,检测技术在整个模型中扮演重要角色,一个安全的系统需要检测出入侵的行为并采取相应的安全响应措施,所以检测是响应的前提。检测技术主要包括漏洞评估、入侵检测等。

开源网络入侵检测系统:Snort

Snort基本介绍

开源入侵检测系统软件

Snort的特性与基本架构

四个基本组成部分:

(1)数据包嗅探/解码器(最基本功能)

(2)预处理器/插件

(3)检测引擎/插件

(4)输出模块/插件

预处理器:TCP/IP协议栈模拟,应用层协议解码,规范化,异常检测

Snort的实现机理

Snort的安装与使用

支持LInux,Windows等多平台。

三种使用模式:

(1)嗅探器

(2)数据包记录仪

(3)网络入侵检测系统

基于Snort的入侵防御系统Snort_inline

网络安全事件响应技术

网络安全事件响应是P2DR模型中响应环节的关键技术手段。安全事件响应不仅仅是一个技术问题,他还涉及政策、组织结构、资源、流程、人际沟通与交流、技术基础等等多方面的因素。

任务二、实践练习

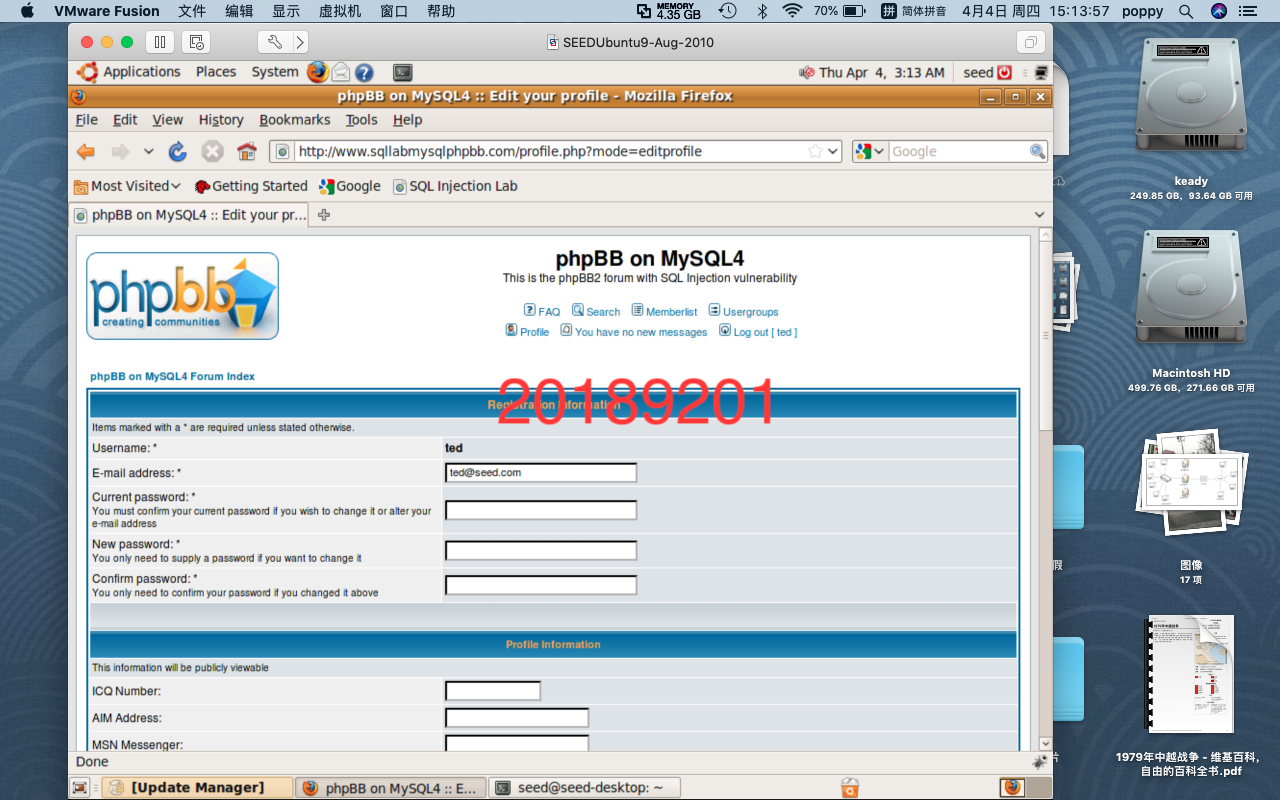

实验环境SEED Ubuntu

镜像环境配置实验需要三样东西,Firefox、apache、phpBB2(镜像中已有)

①运行Apache Server:镜像已经安装,只需运行命令%sudo service apache2 start

②phpBB2 web应用:镜像已经安装,通过http://www.sqllabmysqlphpbb.com访问,应用程序源代码位于/var/www/SQL/SQLLabMysqlPhpbb/

③配置DNS:上述的URL仅仅在镜像内部可以访问,原因是我们修改了/etc/hosts文件使http://www.sqllabmysqlphpbb.com指向本机IP 127.0.0.1。如果需要在其他机器访问,应该修改hosts文件,使URL映射到phpBB2所在机器的IP。

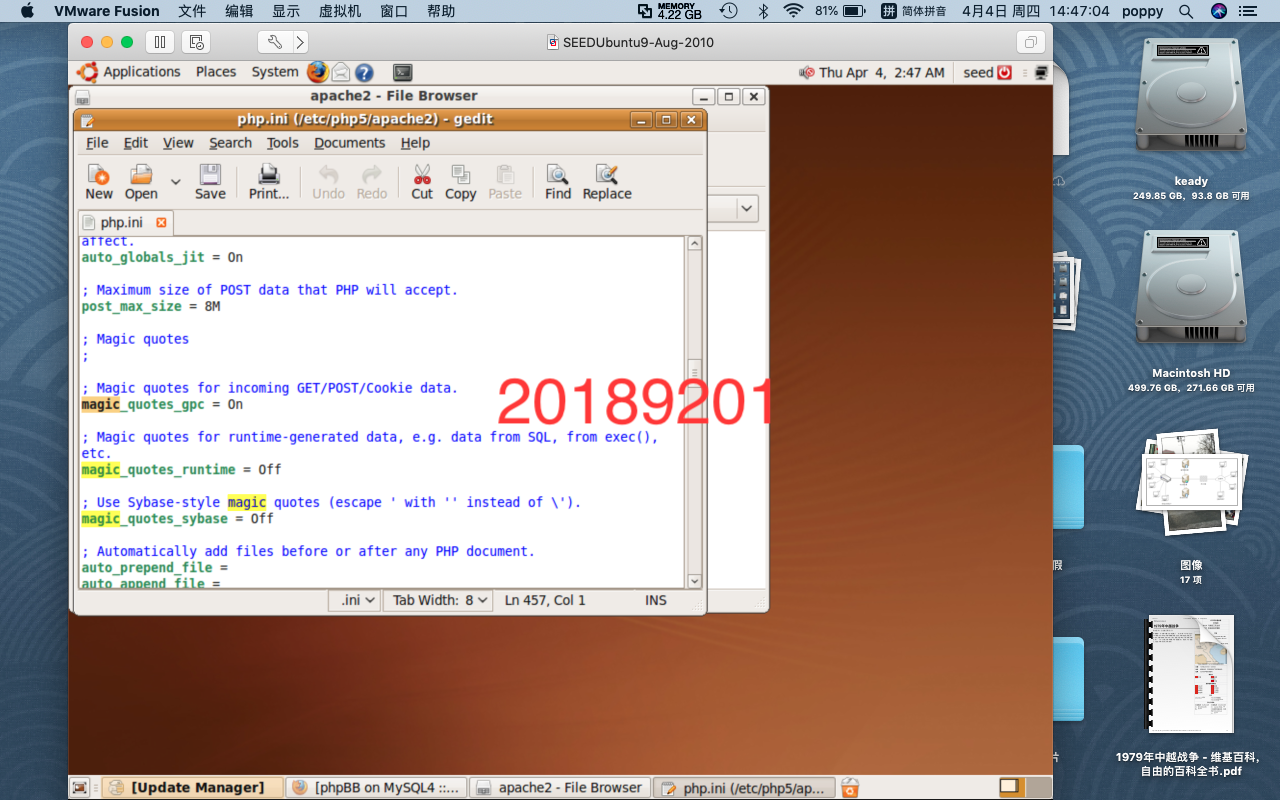

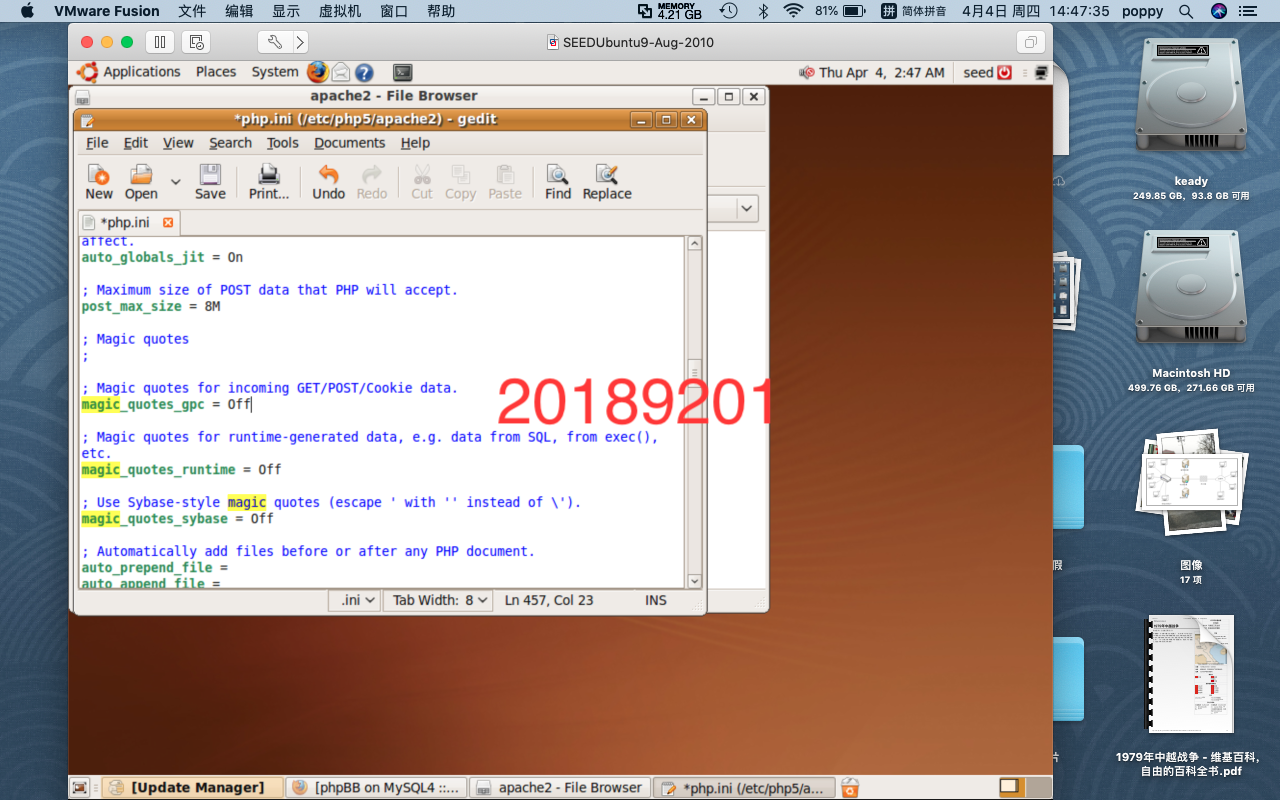

关闭对抗措施PHP提供了自动对抗SQL注入的机制,被称为magic quote,我们需要关闭它。

1.找到/etc/php5/apache2/php.ini

2.找到magic_quotes_gpc = On这一行

3.改为magic_quotes_gpc = Off

4.重启Apache:”sudo service apache2 restart”

任务三、kali视频学习

1、phrasen|drescher

多线程文件插件式的密码破解工具

2、THC-PPTP-Bruter

针对PPTP VPN端点(TCP端口1723)的暴力破解工具。支持最新的MSChapV2 验证,对windows和Cisco网关测试通过。用以探测微软中存在的一个漏洞,并通过此漏洞,尝试以每秒300个密码进行暴力破解。

3、hydra

老牌的破解工具,支持对各种服务的破解。如要破解本机ssh,首先用命令service ssh start打开ssh服务,执行命令hydra -l root -P ~/pass.txt -F ssh://127.0.0.1:22,如果能猜解得到用户名密码,则可看到高亮显示。

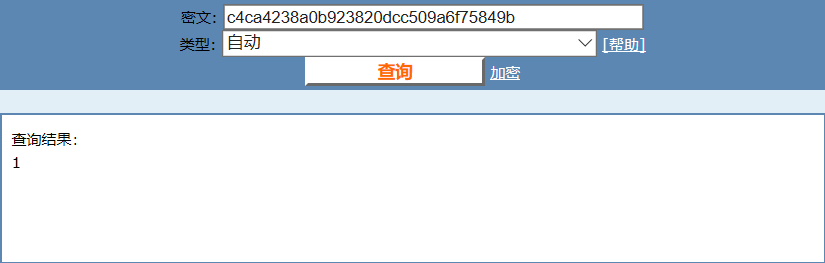

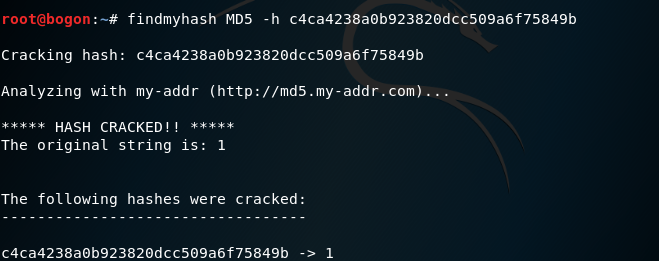

4、Findmyhash

在线哈希破解工具,借助在线哈希网站的接口制作的工具。查找各个网站的借口,反差这个字符串

5、creddump套件

kali Linux下离线攻击工具中的cache-dump、lsadump与pwdump均为creddump套件的一部分,基于Python的哈希抓取工具。

6、chntpw(ch=change;nt=window NT;pw=password)

用来修改Windows SAM文件实现系统密码修改,也可在kali作为启动盘时做删除密码的用途。

7、crunch

密码字典生成工具,指定位数生成暴力枚举字典

例如输入命令:crunch 1 3 0867 即输入1到3位的由0867组成的数

8、Samdump2与BKhive

Linux下破解Windows下哈希的工具。首先获取win下的文件(1)SAM文件:C:\windows\sysytem32\config\SAM(2)system文件:C:\windows\system32\config\system

先用bkhive从system文件生成一个bootkey文件,bkhive system bootkey

在用bootkey和SAM文件通过samdump2生成一个密码哈希文件:samdump2 SAM bootkey > hashes

接着用John破解John hashes即可

9、SIPCrack

SIPCrack是针对SIP protocol协议数据包的破解工具,支持PCAP数据包与字典破解。

10、SUCrack

借助su命令进行本地root账户的密码破解。远程SSH破解慢,且容易被防火墙隔掉。

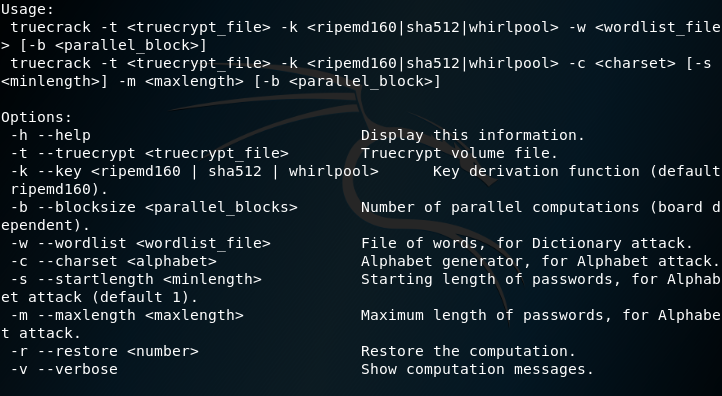

11、Truecrack

一款针对TrueCrypt加密文件的密码破解工具

12、Passing thehash套件

要进行哈希传递攻击,首先我们要有目标主机的哈希信息,以Pwdump7抓取hash为例,pth套件每个工具都针对win下响应的exe文件,如使用pth-winexe可以借助哈希执行程序得到一个cmdshell。

pth-winexe -U Administrator%哈希 //目标地址 cmd

借助哈希执行程序得到一个反弹的正向连接shell。

13、Keimpx

一款Python编写的哈希传递工具,可以通过已有的哈希信息GET一个后门shell。

14、Metasploit

模块exploit/windows/smb/psexec亦可完成HAsh传递攻击。

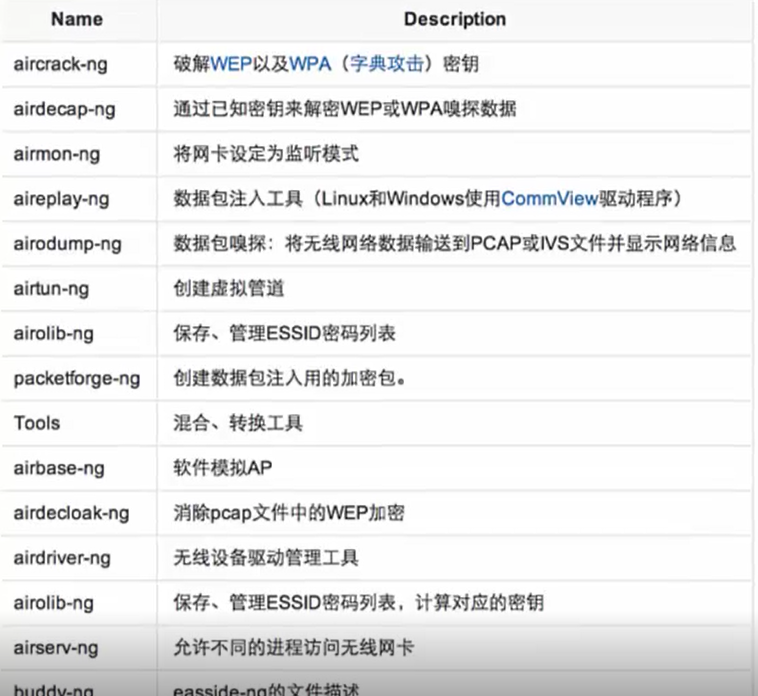

15、Aircrack

是一个与802.11标准的无线网络分析有关的安全软件,主要功能:网络侦测,数据包嗅探,WEP和WPA/WPA2-PSK破解,Aircrack-ng可以工作在任何支持监听模式的无线网卡上并嗅探802.11a,802.11b,802.11g的数据。该程序可运行在Linux和Windows上,Linux版本已经被移植到了Zaurus和Maemo平台上。

17、MDK3

无线DOS攻击测试工具,能发起攻击,也具有针对隐藏ESSID的暴力探测模式、802.1x渗透测试、WIDS干扰等功能。

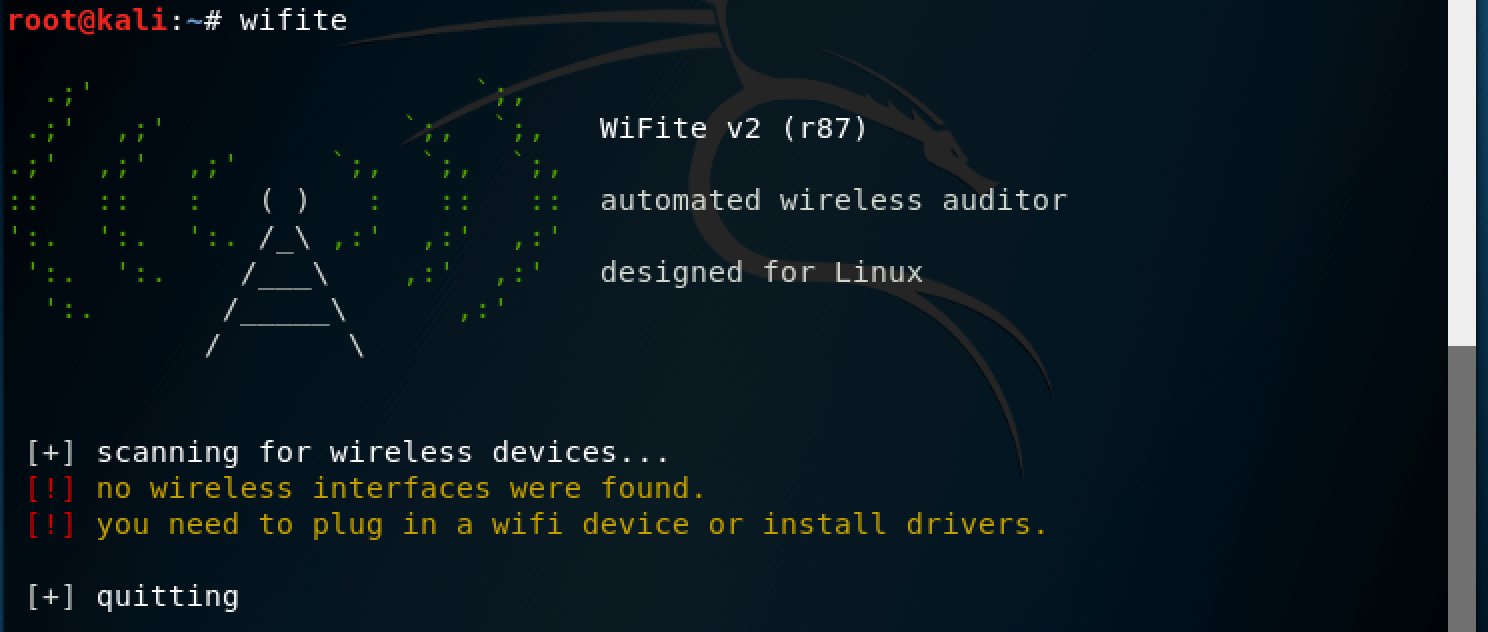

18、wifite

Python编写的自动化的无线网审计工具,完成自动化破解。