Samba 介绍

Samba是一套实现SMB(Server Messages Block)协议、跨平台进行文件共享和打印共享服务的程序。

Samba服务对应的端口有139和445等,只要开启这些端口后,主机就可能存在Samba服务远程溢出漏洞。

操作步骤

(1)启动MSF终端。执行命令如下所示:

msfconsole

msf>

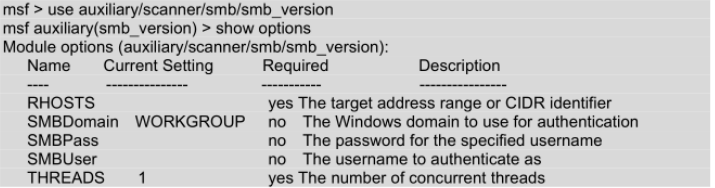

(2)使用smb_version模块,并查看该模块可配置的选项参数。执行命令如下所示:

(3)配置RHOSTS选项。执行命令如下所示:

msf auxiliary(smb_version)>set RHOSTS 192.168.6.105

RHOSTS =>192.168.6.105

(4)启动扫描。执行命令如下所示:

msf auxiliary(smb_version)>exploit

[*]192.168.6.105:445 is running Unix Samba 3.0.20-Debian (language: Unknown)

(domain: WORKGROUP)

[*] Scanned 1 of 1 hosts(100% complete)

[*] Auxiliary module execution completed

从输出的信息中,可以看到扫描到正在运行的Samba服务器及其版本。

在Metasploit 中使用smb_version模块,还可以指定扫描某个网络内所有运行Samba服务器的主机。

下面将介绍扫描192.168.6.0/24网络内开启Samba服务器的所有主机。

(1)选择使用smb_version模块。执行命令如下所示:

msf>use auxiliary/scanner/smb/smb_version

(2)配置smb_version模块中可配置的选项参数。执行命令如下所示:

msf auxiliary(smb_version)>set RHOSTS 192.168.6.0/24

RHOSTS =>192.168.6.0/24

msf auxiliary(smb_version)>set THREADS 255

THREADS=>255

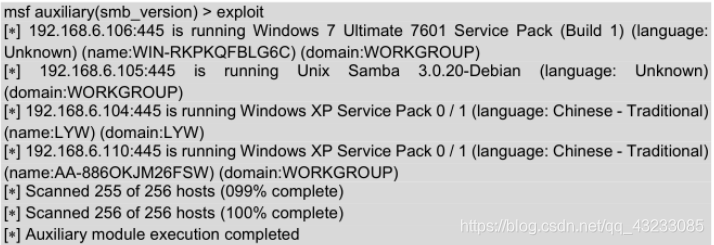

(3)启动扫描。执行命令如下所示:

从输出的信息中,可以看到192.168.6.0/24网络内有四台主机上正在运行着Samba服务器。

在显示的信息中,可以看到运行Samba服务器的操作系统类型。

扫描到开启Samba服务器的主机后,就可以进行渗透攻击了。

参考书籍:《Kali Linux渗透测试技术详解》