ip就不说了,和前面差不多,都是2个网段。

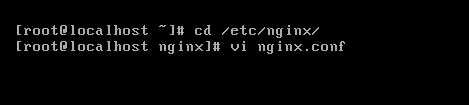

一、改nginx反向代理服务器

打开centos

把里面所有的ip都该成ubuntu的ip,因为ubuntu才是真正的服务器,centos只是nginx反向代理服务器

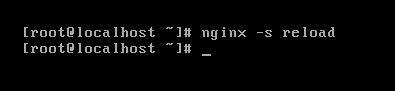

改了后,记得重启nginx服务

nginx -s reload

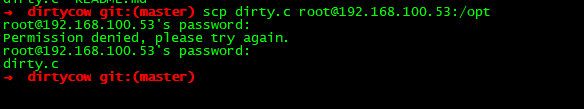

二、在tmp目录下找到的wwwuser用户不行,

这里我们直接改root用户密码,然后登陆上去。

三、

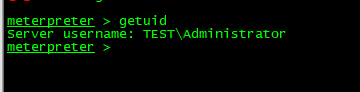

简单来说,就是因为是域,所以域管理员或者域用户,都可以登录到任何一台域内机器。

四、窃取token是单引号!

更新11.02

除了域控机,其他2台域用户主机要脱域,再重新加域,并登录域管。

攻略教程如下:

红日安全ATT&CK靶机实战系列之vulnstack3

VulnStack-ATT&CK-3(红日靶场三)

后渗透之meterpreter学习笔记