目录

环境说明:

Tomcat支持在后台部署war文件,可以直接将webshell部署到web目录下。

环境搭建:

使用vulhub和docker搭建真实环境

输入命令:cd vulhun/tomcat/tomcat8 #进入到环境目录下

docker-compose up -d #启动环境

漏洞复现:

打开tomcat管理页面http://your-ip:8080/manager/html 需要输入用户名和密码

使用burpsuite爆破出用户名、密码

随意输入用户名和密码,使用burpsuite进行抓包

抓到包后我们可以看到如上图所示,我们输入的用户名和密码经过了Base 64 加密,我们要尝试进行解码发现格式为 用户名:密码

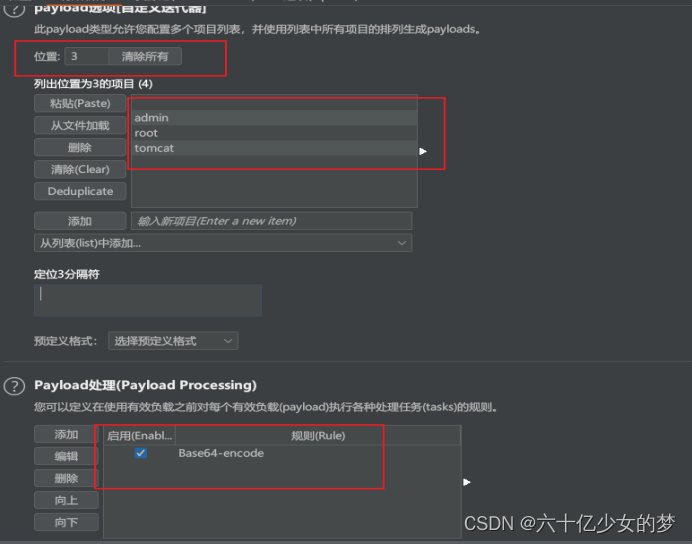

将数据包发送到intrude模块,选中payload,因为用户名和密码是经过加密的所以我们需要自定义迭代器。

点击攻击,找到长度不同的请求,就是我们需要的用户名和密码

对这串字符进行Base 64解码操作,得到用户名:tomcat 密码:tomcat

后台getshell漏洞

登录进后台找到,浏览页面发现了可以上传.war包的地方

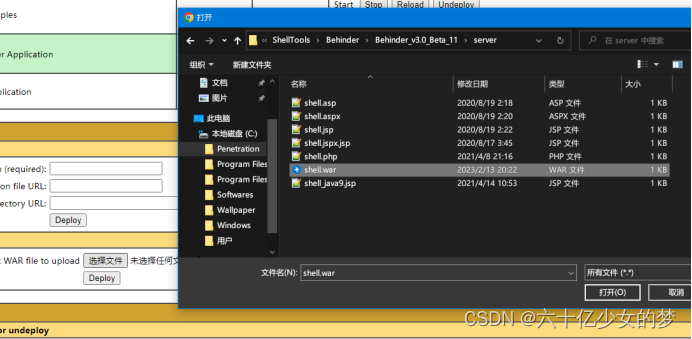

使用冰蝎工具进行连接

将shell.jsp压缩为zip,再将zip后缀改名为war,然后上传war包 。

文件上传成功 查看目录,有shell文件存在

访问:your -ip /shell/shell.jsp

连接成功

至此漏洞复现完成。