0X01 环境准备

Cobalt Strike安装包(链接:https://pan.baidu.com/s/1wCHJcJrF6H0wUCdetz3Xjg 提取码:rjuj)

Cobalt Strike服务端:kali(不限于kali,但需要时Linux系统)

Cobalt Strike客户端:Windows 7

0X02 Cobalt Strike介绍

Cobalt Strike是一款美国 Red Team 开发的渗透测试平台,大佬们都称之为 "CS " (后面为了描(tou)述(lan),也沿用此称谓)。

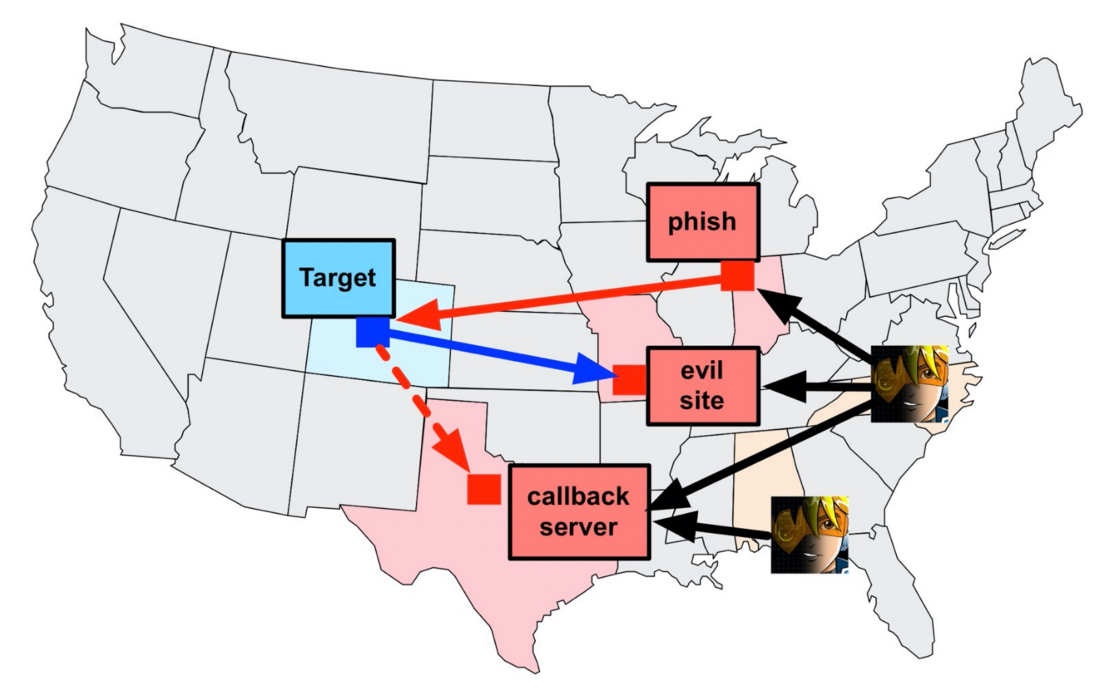

CS 以Metasploit为基础,集成了扫描、端口转发、提权、Socket代理、木马生成、文件捆绑、网站克隆、多模式端口监听、自动化溢出、钓鱼攻击等强大的功能,该工具几乎覆盖了APT攻击链中所需要用到的各个技术环节。

CS的强大主要用于大型APT组织的团队作战,采用C/S架构,能让各个地方的团队成员同时连接到团队服务器,共享信息资源和攻击成果,可谓是团队作战的神兵利器,因其强大的功能和灵活的架构,已成为各大APT组织的首选。

CS这么好用,其实是一款需要付费的项目,价格也不高(๑乛◡乛๑),3500刀/年,支持正版的小伙伴出门右拐:

CS项目官网地址:https://www.cobaltstrike.com

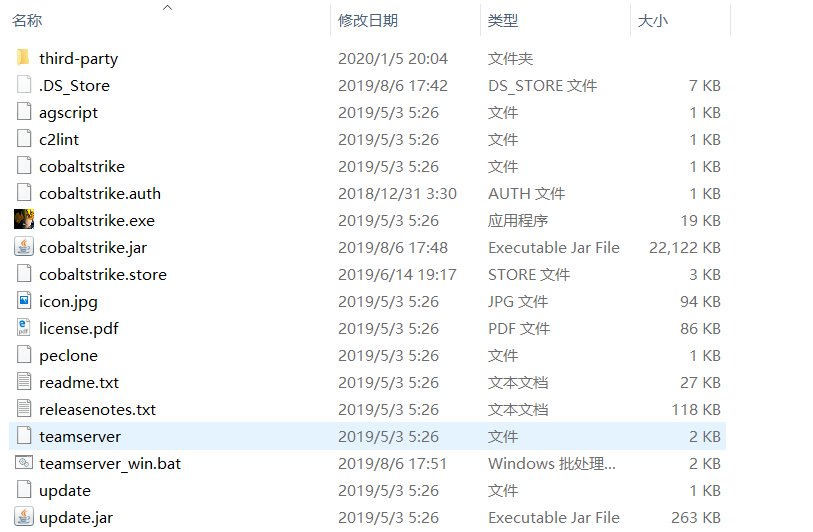

Cobalt Strike文件结构

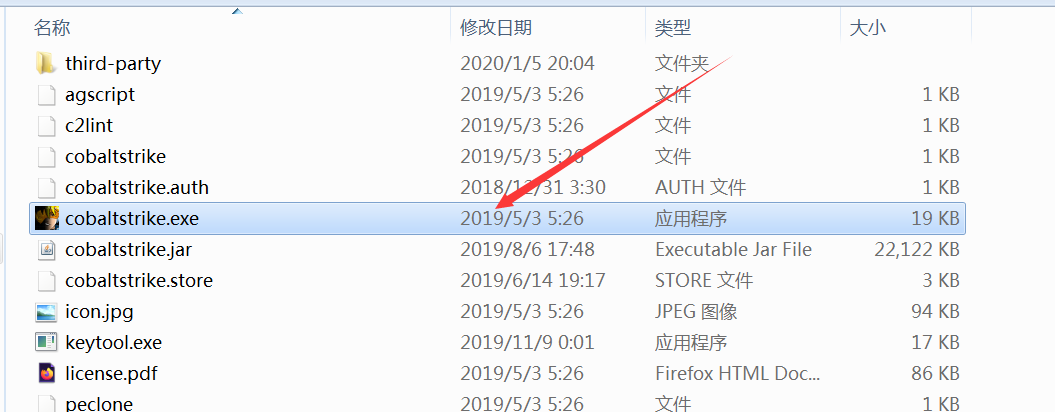

这里使用的是CS 3.14版本,下载Cobalt Strike之后,其文件结构如下所示:

部分文件解释说明:

│ agscript 拓展应用的脚本

│ c2lint 检查profile的错误异常

│ cobaltstrike

│ cobaltstrike.jar 客户端程序

│ icon.jpg 图标

│ license.pdf 许可证文件

│ readme.txt

│ releasenotes.txt

│ teamserver 服务端程序

│ update

│ update.jar 更新程序

│

└─third-party 第三方工具

README.vncdll.txt

vncdll.x64.dll

vncdll.x86.dll

0X03 Cobalt Strike服务端安装

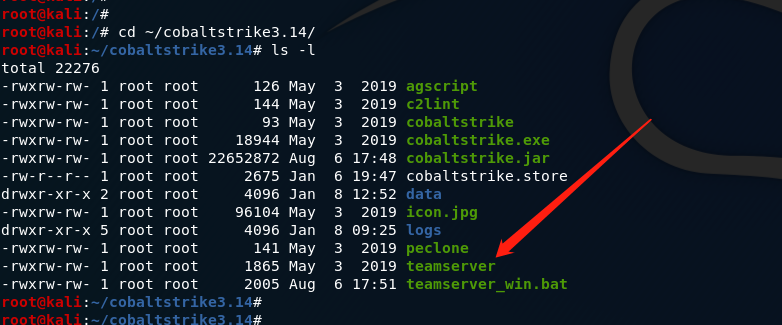

将CS文件夹拷贝到Linux主机下,这里需要注意一下,需要提前安装 java 环境,我这里是kali,已经集成了 openjdk 环境。

切到CS目录下,服务端安装使用teamserver脚本文件:

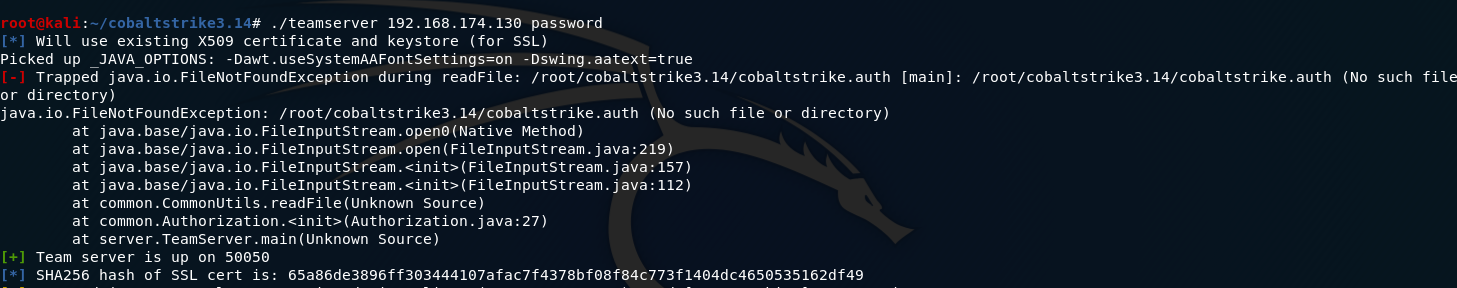

接下来直接运行脚本配置团队服务器IP与密码即可:

./teamserver 服务器IP 密码

到这里,CS服务端的搭建就完成了,so easy!!!

0X04 客户端上线

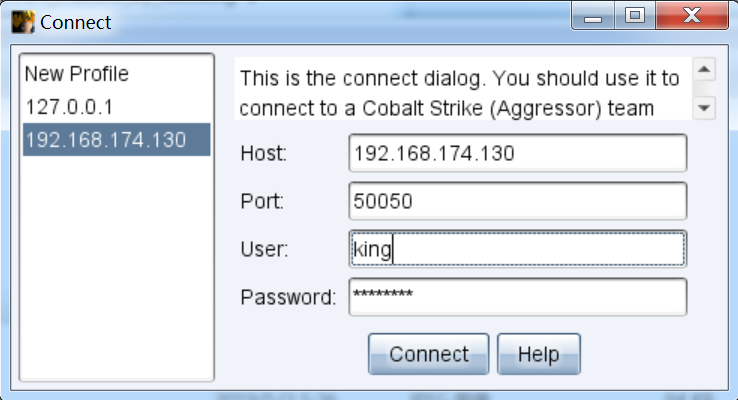

将CS文件夹拷贝到windows机器下,运行“cobaltstrike.exe”文件:

运行后会弹出一个框,输入我们前面搭建好的团队服务器 IP 地址,默认端口50050,不用设置,用户名随意,密码也是前面配置团队服务器用到的密码,然后点击“Connect”连接服务器:

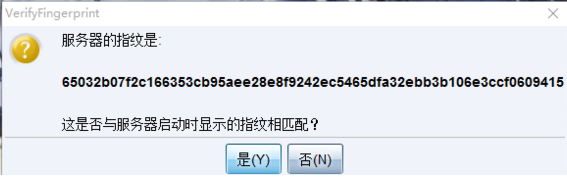

首次连接会提示校验服务端哈希,确认我们连接的服务器是自己团队的,指纹信息应和配置团队服务器后生成的哈希值相同。

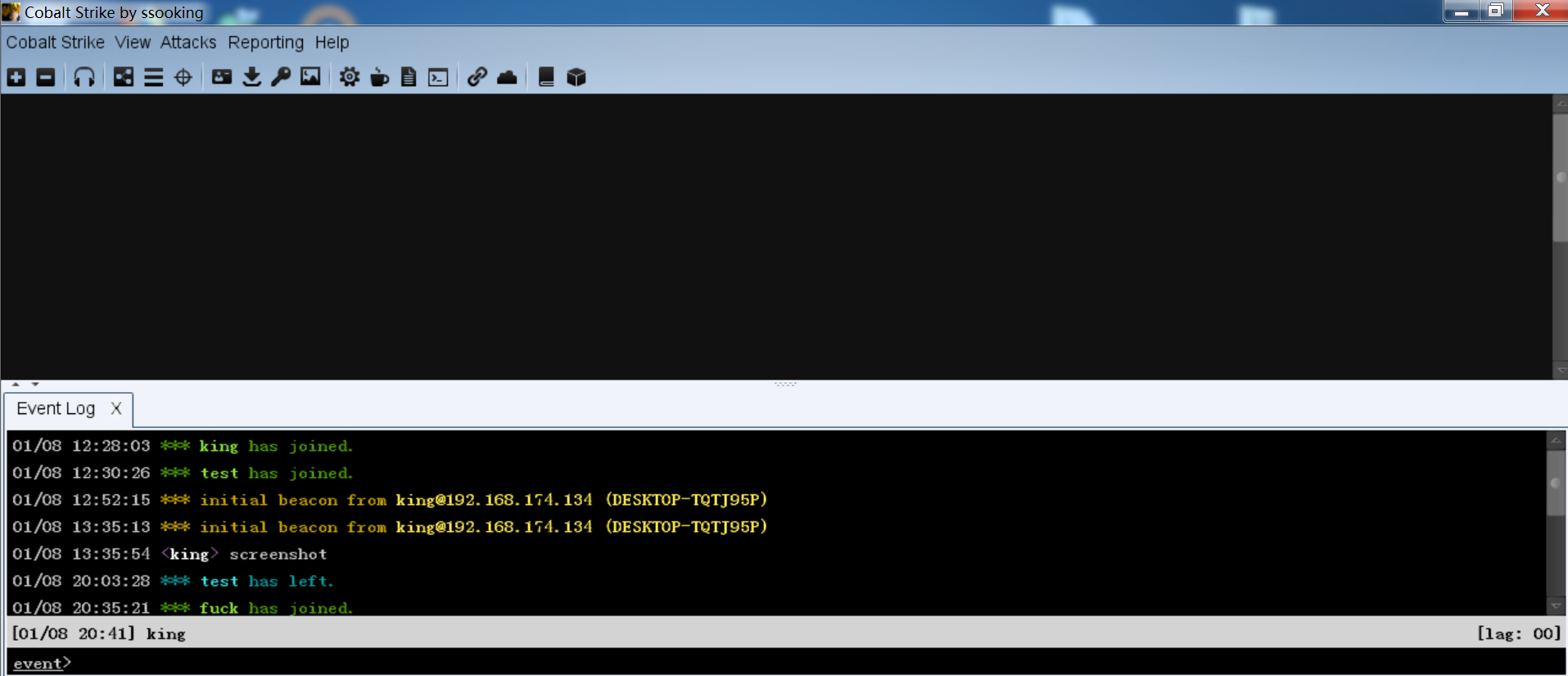

至此,我们就完成了CS的服务端部署和客户端上线: