Weblogic任意文件两种上传漏洞(CVE-2018-2894)

漏洞介绍 WebLogic管理端未授权的两个页面存在任意上传getshell漏洞,可直接获取权限。两个页面分别为/ws_utc/begin.do,/ws_utc/config.do,利用该漏洞,可以上传任意jsp、php等文件,并获取服务器权限。

受影响版本 weblogic 10.3.6.0、weblogic 12.1.3.0、weblogic 12.2.1.2、weblogic 12.2.1.3。

漏洞环境:windowsserver2008安装有weblogic环境。IP地址:192.168.33.129

漏洞复现

-

启动漏洞环境

-

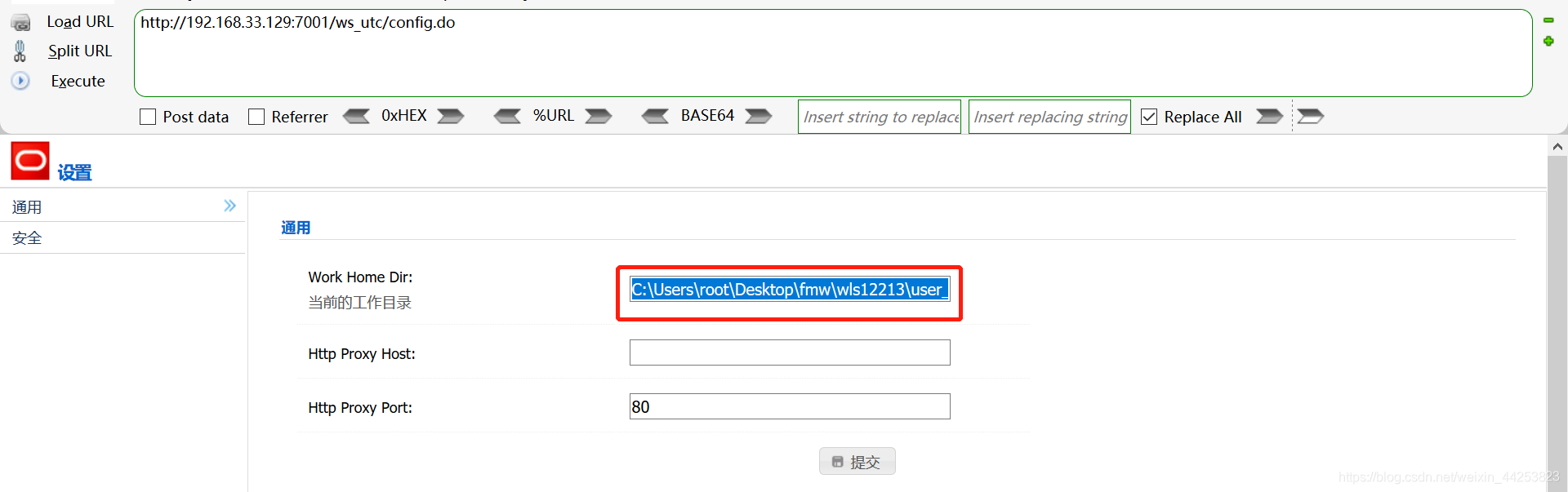

访问http://192.168.33.129:7001/ws_utc/config.do,修改当前工作目录为C:\Users\root\Desktop\fmw\wls12213\user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/com.oracle.webservices.wls.ws-testclient-app-wls/4mcj4y/war/css

-

点击“安全”、”添加”,然后上传jsp木马

-

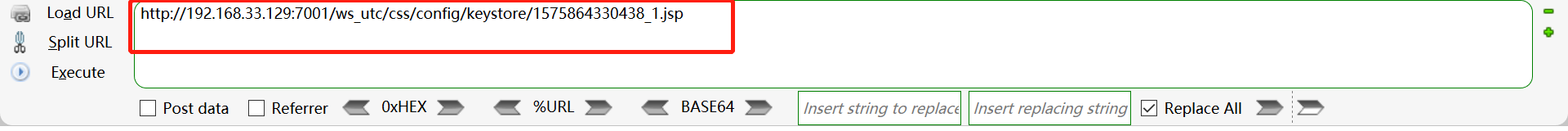

审查元素,查看时间戳。

-

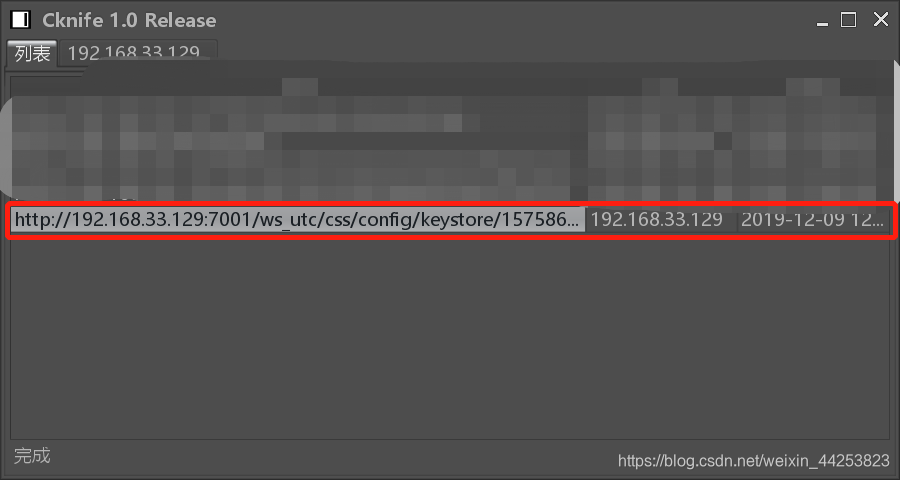

访问:http://192.168.33.129:7001/ws_utc/css/config/keystore/[时间戳]_[文件名]

-

菜刀尝试连接